Clear Sky Science · de

Tiefenlernbasierte Erkennung von HTTP-TRACE-Floods in drahtlosen Sensornetzwerken mittels Deep Spectral Multi-Layer Convolutional Neural Network

Warum das für alltägliche vernetzte Geräte wichtig ist

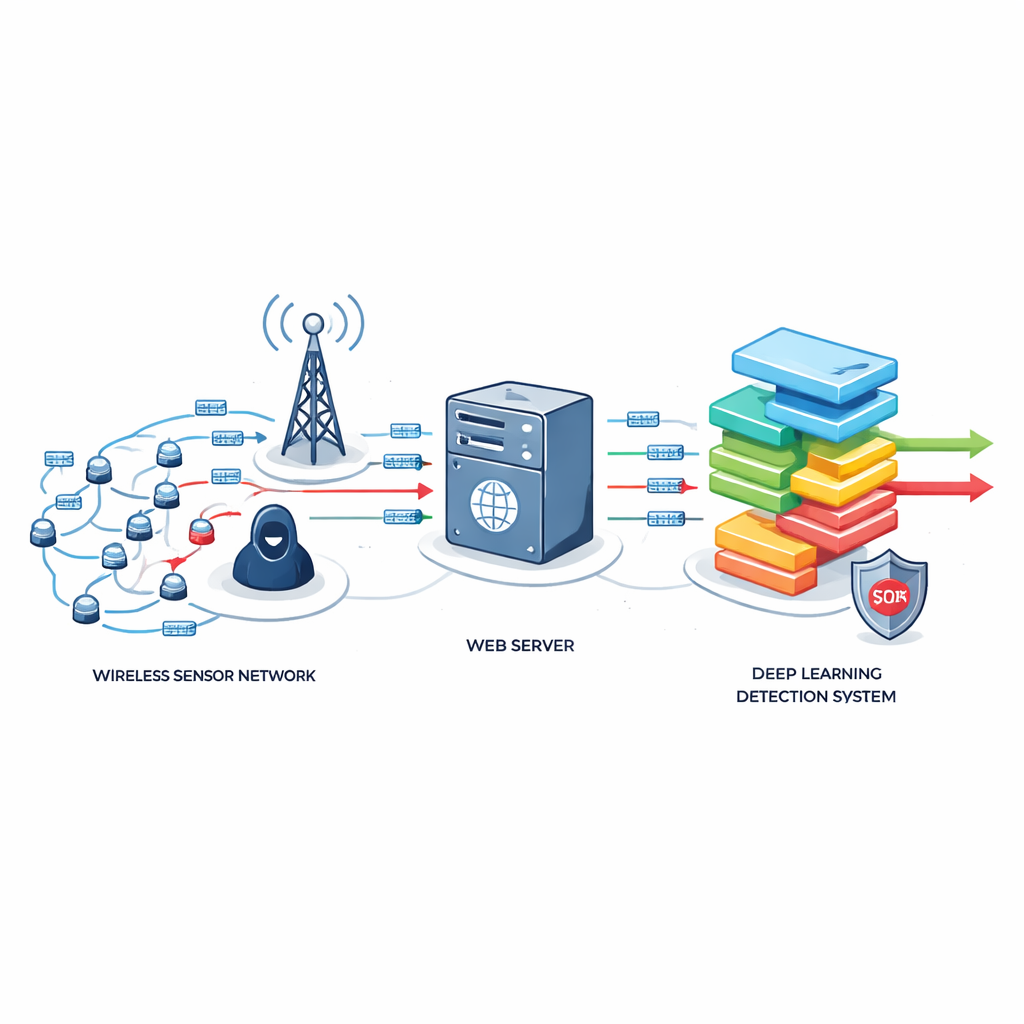

Von intelligenten Straßenlaternen bis hin zu Haussicherheitssystemen kommunizieren zunehmend mehr Geräte unauffällig über kleine drahtlose Sensoren mit dem Internet. Diese drahtlosen Sensornetzwerke machen das moderne Leben bequemer – eröffnen aber auch neue Angriffsflächen für Hacker. Die Studie untersucht eine heimtückische Art von Webangriff, die diese kleinen Geräte lahmlegen oder Daten stehlen kann, und stellt eine neue, auf künstlicher Intelligenz basierende Abwehr vor, die speziell für die engen Ressourcen solcher energiearmen Systeme entwickelt wurde.

Eine leise Flut, die wie normaler Webverkehr aussieht

Die Arbeit konzentriert sich auf Distributed-Denial-of-Service-(DDoS-)Angriffe, bei denen ein Angreifer ein Ziel mit Internetanfragen überlastet, bis es nicht mehr auf legitime Nutzer reagieren kann. Eine besonders tückische Variante nutzt gewöhnliche Webanfragen, die fast identisch aussehen wie die eines normalen Browsers. Im Mittelpunkt dieser Studie steht die HTTP-TRACE-Methode – ein selten genutztes Web-Feature, das einfach zurückgibt, was es empfängt. Wenn TRACE in großem Umfang missbraucht wird, können wiederholte TRACE-Anfragen sowohl den begrenzten Prozessor und Speicher eines kleinen Sensornetzes belasten als auch sensible Informationen, etwa Sitzungsdaten, an einen Angreifer zurückspiegeln.

Warum kleine Sensornetzwerke leicht angreifbar sind

Im Gegensatz zu großen Rechenzentren laufen drahtlose Sensornetzwerke auf kostengünstigen Chips mit bescheidener Rechenleistung, wenig Speicher und eingeschränkter Batterielebensdauer. Sie befinden sich häufig am Rand des Internets, sammeln Messwerte wie Temperatur, Vibration oder Verkehrsfluss und leiten diese über Webserver weiter. Da TRACE-Flood-Verkehr normales HTTP-GET- und POST-Verhalten eng nachahmt, versagen traditionelle Abwehrmechanismen – die auf klaren Verkehrsspitzen oder aufwendigen Analysen beruhen – entweder oder verbrauchen zu viele Ressourcen. Die Autoren zeigen, dass viele vorhandene Methoden für leistungsstarke Maschinen entwickelt wurden und nicht berücksichtigen, wie TRACEs Echo-Verhalten und statische URL-Muster knappste Energie- und CPU-Ressourcen in diesen kleinen Netzwerken aufzehren.

Ein maßgeschneiderter Tiefenlern-Wachhund

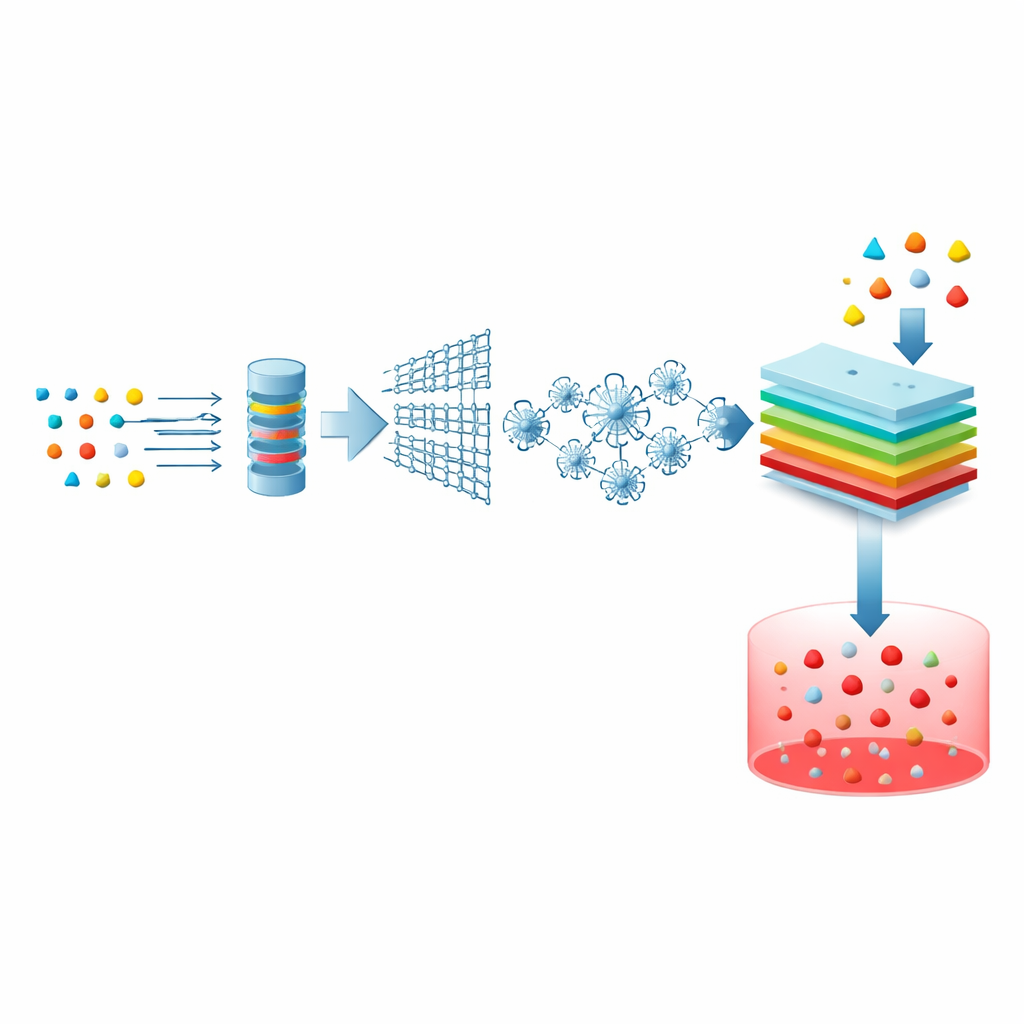

Um diese Lücke zu schließen, entwarfen die Forschenden ein Enhanced Deep Spectral Multi-Layer Convolutional Neural Network, kurz EDSMCNN, das auf Sensornetzwerke abgestimmt ist. Der Ansatz beginnt damit, reale und simulierte Angriffsdatensätze zu bereinigen und zu vereinfachen, wobei nur die informativsten Elemente jeder Webverbindung erhalten bleiben – zum Beispiel Verkehrsrate, Protokollinformationen und Timing. Ein „Gitter“-ähnliches Servicemodell bewertet, wie stark jede Verbindung das System belastet, während ein von Spinnen inspirierter Optimierungsalgorithmus nach der besten Merkmalskombination sucht und redundante oder wenig aussagekräftige Signale vermeidet. Diese kompakten, sorgfältig ausgewählten Merkmale werden dann in ein Tiefenlernmodell gespeist, das mit geschichteten Filtern subtile Verkehrsprofile lernt, die mit TRACE-Floods assoziiert sind.

Erprobung der neuen Schutzmaßnahme

Das Team bewertete EDSMCNN anhand eines bekannten DDoS-Datensatzes, der ergänzt oder angepasst wurde, um TRACE-ähnliches Verhalten darzustellen, und teilte ihn in Trainings- und Testmengen. Sie verglichen ihre Methode mit mehreren bestehenden Techniken, darunter softwaredefinierte Netzwerksicherheiten, epidemic-artige Verkehrsmodelle, Fuzzy-Logik und k-Nearest-Neighbor-Klassifikatoren. In diesen Tests erkannte EDSMCNN konsequent bösartiges, TRACE-ähnliches Verhalten mit höherer Genauigkeit, Sensitivität und Spezifität. Gleichzeitig reduzierte es Fehlalarme, senkte CPU- und Speichernutzung, verringerte den Energieverbrauch und verkürzte die Erkennungszeit – entscheidende Vorteile für batteriebetriebene Sensorknoten, die über lange Zeiträume autonom laufen müssen.

Was das für sicherere intelligente Umgebungen bedeutet

Kurz gesagt zeigt die Studie, dass es möglich ist, einen intelligenteren, ressourcenschonenderen digitalen Wachposten für winzige, internetverbundene Geräte zu bauen. Indem ein maßgeschneidertes Tiefenlernmodell darauf trainiert wird, die subtilen Fingerabdrücke von HTTP-TRACE-Floods zu erkennen, demonstrieren die Autoren einen Weg, kritische drahtlose Sensornetzwerke auch im Angriffsfall reaktionsfähig und sicher zu halten. Ihre Ergebnisse deuten darauf hin, dass künftige Abwehrmaßnahmen für Smart Homes, Städte und Industrieanlagen sowohl präzise als auch sparsam im Umgang mit Rechenressourcen sein können, und sie weisen darauf hin, diesen Ansatz auf neuere Webprotokolle und sich entwickelnde Angriffsformen auszuweiten, damit die Sensoren von morgen in einer zunehmend feindseligen Online-Welt weiter sicher arbeiten können.

Zitation: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Schlüsselwörter: drahtlose Sensornetzwerke, DDoS-Angriffe, HTTP-TRACE-Flooding, Tiefenlern-Sicherheit, Einbruchserkennung