Clear Sky Science · pt

Detecção de inundação HTTP TRACE baseada em deep learning em rede de sensores sem fio usando rede neural convolucional espectral profunda multilayer

Por que isso importa para dispositivos conectados do dia a dia

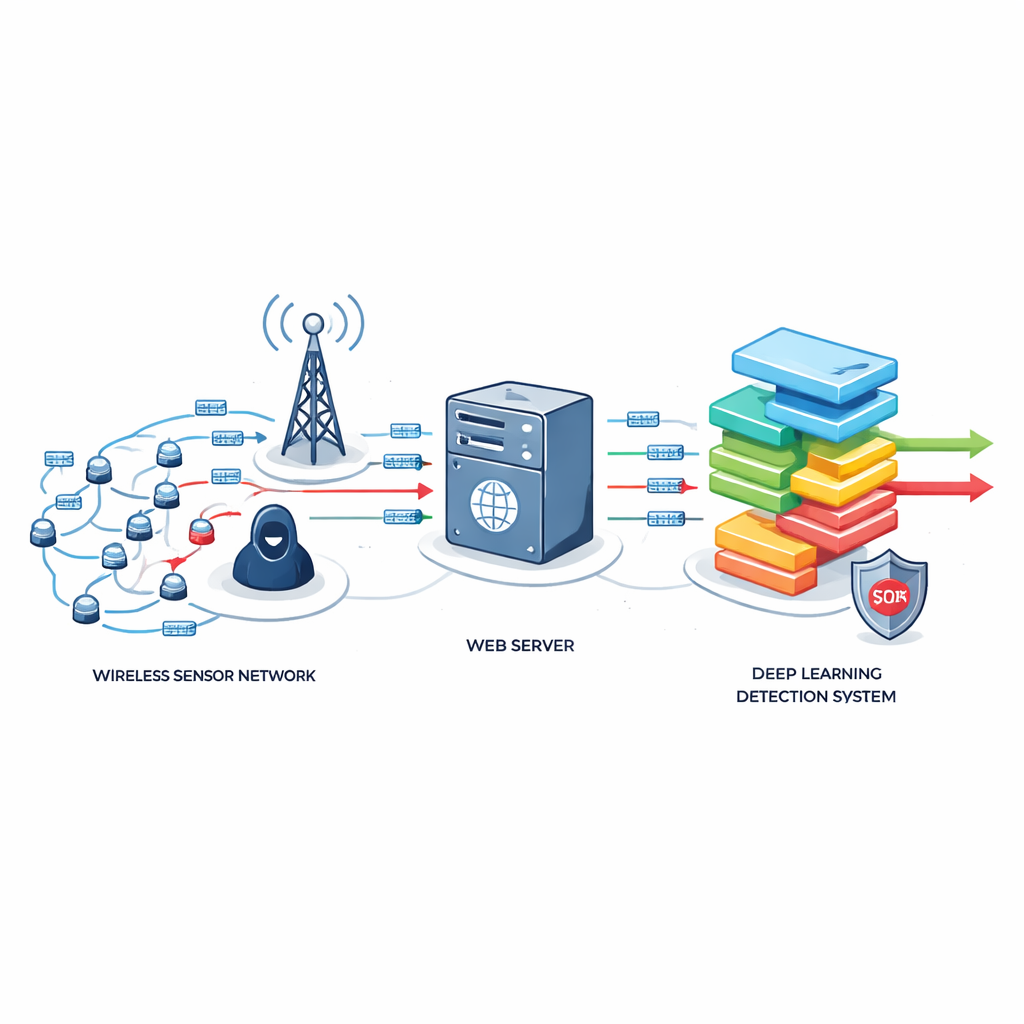

De postes de iluminação inteligentes a sistemas de segurança doméstica, cada vez mais dispositivos se comunicam discretamente com a internet por meio de pequenos sensores sem fio. Essas redes de sensores sem fio tornam a vida moderna mais conveniente — mas também abrem novas portas para invasores. Este estudo explora um tipo furtivo de ataque web que pode tirar esses pequenos dispositivos do ar ou roubar dados, e apresenta uma nova defesa baseada em inteligência artificial projetada especificamente para os limites rígidos desses sistemas de baixa potência.

Uma inundação silenciosa que parece tráfego web normal

O trabalho foca em ataques de Negação de Serviço Distribuída (DDoS), nos quais um invasor sobrecarrega um alvo com requisições de internet até que ele não consiga mais responder a usuários legítimos. Uma versão particularmente sorrateira usa requisições web comuns que se assemelham muito ao que um navegador normal enviaria. Neste estudo, o foco é o método HTTP TRACE — um recurso de web raramente usado que simplesmente ecoa o que recebe. Quando abusado em larga escala, requisições TRACE repetidas podem tanto sobrecarregar o processador e a memória limitados de uma pequena rede de sensores quanto refletir informações sensíveis, como dados de sessão, de volta ao atacante.

Por que redes de sensores pequenas são alvos fáceis

Ao contrário de grandes datacenters, redes de sensores sem fio rodam em chips de baixo custo com poder de processamento modesto, pouca memória e vida de bateria limitada. Frequentemente, elas operam na borda da internet, coletando medidas como temperatura, vibração ou fluxo de tráfego e retransmitindo-as por servidores web. Como o tráfego de inundação TRACE imita de perto a atividade HTTP GET e POST normal, defesas tradicionais — que dependem de picos claros no volume de tráfego ou de análises pesadas — ou deixam passar esses ataques ou consomem recursos demais. Os autores mostram que muitos métodos existentes foram desenvolvidos para máquinas potentes e não consideram como o comportamento de eco do TRACE e padrões de URL estáticos drenam energia escassa e ciclos de CPU nessas pequenas redes.

Um vigia de deep learning adaptado

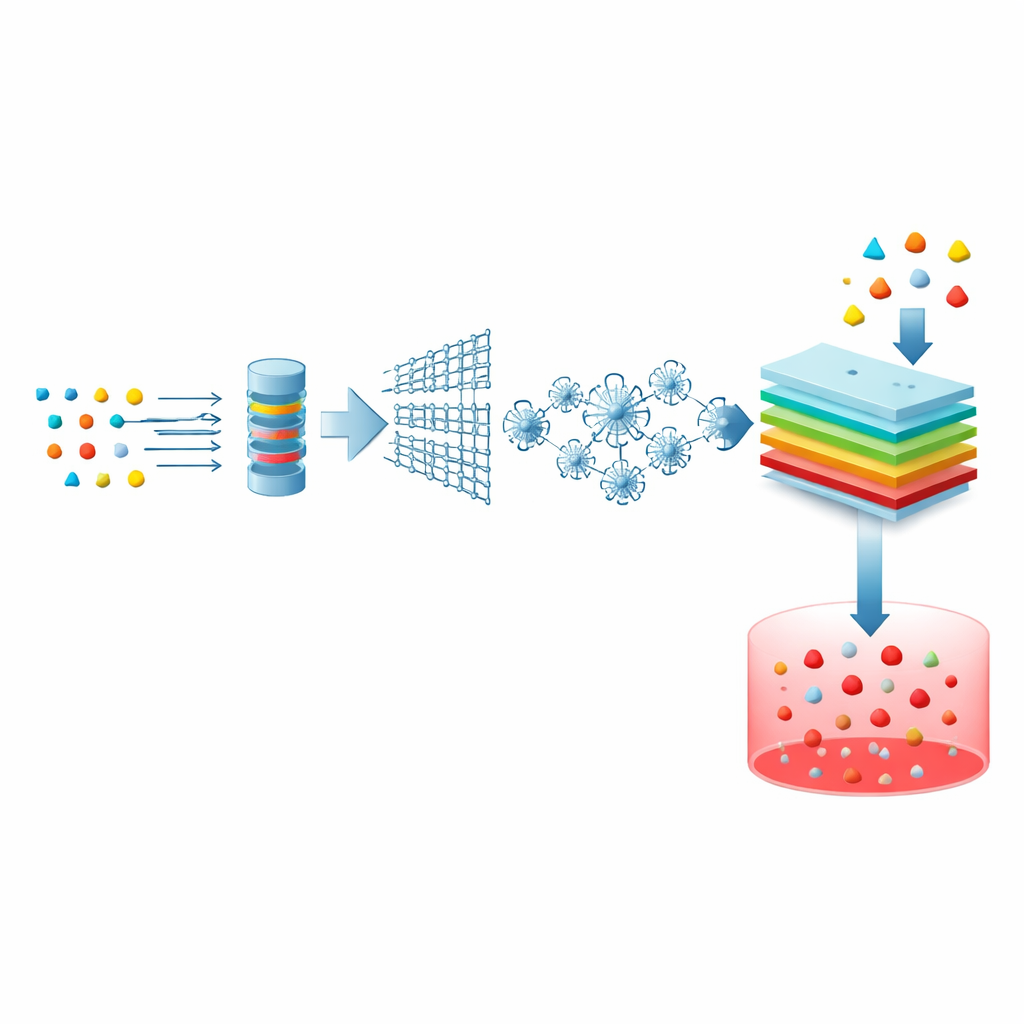

Para preencher essa lacuna, os pesquisadores projetaram uma Rede Neural Convolucional Espectral Profunda Multicamadas Aprimorada, ou EDSMCNN, ajustada para redes de sensores. A abordagem começa limpando e simplificando dados de ataque reais e simulados, mantendo apenas as peças mais informativas de cada conexão web — por exemplo, taxas de tráfego, informações de protocolo e temporalidade. Um modelo de serviço em estilo "lattice" avalia o quanto cada conexão sobrecarrega o sistema, enquanto um algoritmo de otimização inspirado em aranhas busca a melhor combinação de características, evitando sinais redundantes ou de baixo valor. Essas características compactas e cuidadosamente escolhidas são então alimentadas em um modelo de deep learning que usa filtros em camadas para aprender padrões sutis de tráfego associados às inundações TRACE.

Testando a nova guarda

A equipe avaliou a EDSMCNN usando um conjunto de dados de DDoS bem conhecido, suplementado ou ajustado para representar o comportamento no estilo TRACE, e o dividiu em conjuntos de treino e teste. Eles compararam seu método com várias técnicas existentes, incluindo defesas por redes definidas por software, modelos de tráfego estilo epidêmico, lógica fuzzy e classificadores k-vizinho-mais-próximo. Nesses testes, a EDSMCNN detectou consistentemente atividade maliciosa semelhante a TRACE com maior precisão, sensibilidade e especificidade. Ao mesmo tempo, reduziu alarmes falsos, diminuiu o uso de CPU e as demandas de memória, cortou o consumo de energia e encurtou o tempo de detecção — vantagens chave para nós de sensores movidos a bateria que devem operar sem supervisão por longos períodos.

O que isso significa para ambientes inteligentes mais seguros

Em termos simples, o estudo mostra que é possível construir uma guarda digital mais inteligente e leve para pequenos dispositivos conectados à internet. Ao treinar um modelo de deep learning adaptado para reconhecer as digitais sutis das inundações HTTP TRACE, os autores demonstram uma forma de manter redes de sensores sem fio críticas responsivas e seguras, mesmo sob ataque. Seus resultados sugerem que defesas futuras para casas inteligentes, cidades e instalações industriais podem ser ao mesmo tempo precisas e econômicas em recursos computacionais, e indicam a expansão dessa abordagem para novos protocolos web e estilos de ataque em evolução, para que os sensores de amanhã possam continuar a operar com segurança em um mundo online cada vez mais hostil.

Citação: Tamilselvi, S., Shieh, CS., Horng, MF. et al. Deep learning-based HTTP TRACE flood detection in wireless sensor network using deep spectral multi-layer convolutional neural network. Sci Rep 16, 12781 (2026). https://doi.org/10.1038/s41598-026-42474-3

Palavras-chave: redes de sensores sem fio, ataques DDoS, inundação HTTP TRACE, segurança por deep learning, detecção de intrusões