Clear Sky Science · sv

Hybrid intelligensdriven säker klustring med förtroendeoptimerad routing för nästa generations MANET‑kommunikation

Att hålla trådliga förbindelser säkra i rörelse

Från svärmar av drönare till bilar som kommunicerar med varandra på motorvägen—många framtida tekniker kommer att förlita sig på enheter som kopplar upp sig direkt mot varandra utan fasta basstationer eller Wi‑Fi‑routrar. Dessa "mobila ad hoc‑nätverk" är flexibla och snabba att sätta upp men också känsliga: enheter rör sig, batterier tar slut och angripare kan smyga sig in i trafiken. Denna artikel presenterar ett nytt allt‑i‑ett‑system som använder flera typer av artificiell intelligens för att hålla dessa vandrande nätverk snabba, effektiva och svåra att hacka.

Varför rörliga nätverk är svåra att skydda

I ett mobilt ad hoc‑nätverk fungerar varje telefon, sensor eller fordon både som användare och som mini‑router och vidarebefordrar meddelanden till andra. Eftersom det inte finns någon central kontroll måste nätet ständigt bygga om sig när enheter rör sig eller stängs av. Det gör det lätt för meddelanden att försvinna, för batterier att tömmas snabbt och för illasinnade enheter att låtsas vara hjälpsamma samtidigt som de i hemlighet släpper bort eller manipulerar data. Befintliga lösningar åtgärdar oftast bara delar av problemet—kanske sparar energi eller upptäcker en snäv uppsättning attacker—men lyckas sällan hantera energi, tillförlitlighet och säkerhet tillsammans i en samordnad design.

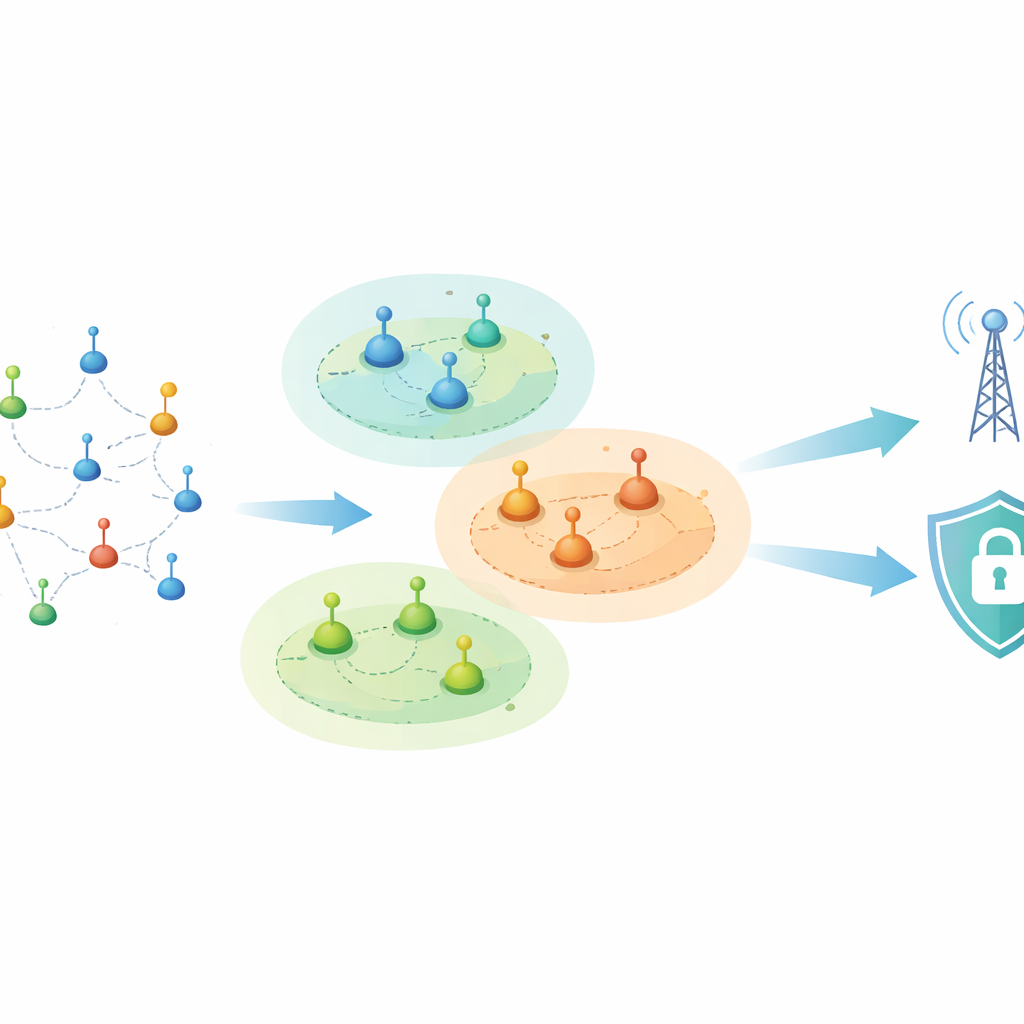

Att omvandla kaos till stabila grannskap

För att tackla detta föreslår författarna en ram kallad Hybrid Intelligence‑Powered Secure Clustering and Trust‑Optimized Routing (HISCTR). Första steget är att skapa ordning i den rörliga svärmen genom att gruppera närliggande enheter till lokala grannskap, eller kluster. En metod som kallas Geographical Adaptive Fidelity Clustering formar dessa kluster så att de både är fysiskt nära varandra och har goda radiolänkar, och den ändrar dem endast när rörelse eller illojalt beteende verkligen kräver det. Inom varje kluster väljer en bio‑inspirerad sökalgoritm, modellad på en ökenantilop, en huvudledare och en reserv baserat på hur mycket batterikraft en enhet har, hur central den är och hur stadigt den rör sig. Denna tvåledarstruktur håller kommunikationen igång även om huvudledaren fallerar.

Att välja vem man litar på längs vägen

När nätverket väl är klustrat fokuserar HISCTR på hur meddelanden färdas från ett kluster till ett annat. Istället för att anta att varje enhet är ärlig, poängsätter systemet kontinuerligt varje nods beteende längs flera enkla dimensioner: vidarebefordrar den paket pålitligt, är dess beteende stabilt och använder den energi förnuftigt? En fuzzy‑logikmodul blandar dessa ofullkomliga observationer till ett förtroendevärde som förändras gradvis över tid, så en kort glitch dömer inte ut en nod, men upprepat dåligt beteende gör det. Rutter väljs sedan endast bland tillräckligt förtrodda enheter. Ett andra optimeringssteg, inspirerat av kvantfysik, söker efter vägar som balanserar låg fördröjning, högt förtroende och låg energikostnad, och kan "hoppa" bort från rutter som vid första anblick ser bra ut men visar sig vara dåliga val.

Att vakta mot attacker från två vinklar

Endast förtroendebaserat beteende räcker inte när angripare hittar nya trick. HISCTR lägger därför till en dedikerad intrångsdetektionsmotor som använder moderna djupinlärningsverktyg. En gren, byggd av transformerlager, undersöker hur trafikmönster utvecklas över tid och blir känslig för långsamt uppbyggande eller smygande attacker. En andra gren, uppbyggd av konvolutionella neurala nätverk, granskar lokala mönster i datan och fångar plötsliga toppar eller ovanliga paketkombinationer. Genom att kombinera dessa två perspektiv kan systemet känna igen ett brett spektrum av hot—from klassiska "blackhole"‑noder som slukar trafik till svårare att upptäcka identitetsförfalskningar och zero‑day‑attacker—samtidigt som det körs tillräckligt snabbt för realtidsanvändning.

Att bevisa designen i stor skala

Forskarna testade HISCTR i detaljerade datorsimuleringar av stora, trafikerade nätverk med upp till 1 200 noder och många typer av attacker inblandade i normal trafik. Jämfört med flera avancerade konkurrerande metoder använde den nya ramen märkbart mindre energi per nod, höll datan flödande i högre takt och levererade en större andel paket framgångsrikt, samtidigt som fördröjningar och tidsvariationer hölls låga. Den minskade också fel i överförda bitar och reducerade den "pratighet" av kontrollmeddelanden som vanligtvis täpper igen trådlösa kanaler. Mest anmärkningsvärt nådde dess attackdetekteringsnoggrannhet nästan 99 procent, och det simulerade nätverket höll sig vid liv i tusentals fler kommunikationsrundor än tidigare scheman.

Vad detta betyder för vardagsteknik

Enkelt uttryckt visar detta arbete att kombinationen av olika former av intelligent beslutsfattande—klustring, förtroendescore, ruttoptimering och djupinlärningsbaserad säkerhet—i en samordnad ram kan göra vandrande trådlösa nätverk både stabilare och säkrare. För framtida tillämpningar som räddningsinsatser, uppkopplade fordon eller stora Internet‑of‑Things‑utplaceringar i avlägsna områden kan ett sådant system innebära längre batteritid, mer tillförlitliga meddelanden och starkare skydd mot cyberattacker, även när ingen traditionell nätinfrastruktur finns tillgänglig.

Citering: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Nyckelord: mobila ad hoc‑nätverk, säker routing, förtroendebaserade nätverk, intrångsdetektion, energieffektiv trådlös