Clear Sky Science · pl

Bezpieczne grupowanie oparte na hybrydowej inteligencji z optymalizowanym zaufaniem routingu dla komunikacji MANET następnej generacji

Utrzymywanie bezpiecznych połączeń bezprzewodowych w ruchu

Od rojów dronów po samochody wymieniające się informacjami na autostradzie — wiele przyszłych technologii będzie polegać na urządzeniach łączących się bezpośrednio ze sobą, bez stałych masztów telefonicznych czy routerów Wi‑Fi. Te „mobilne sieci ad hoc” są elastyczne i szybkie w uruchomieniu, ale też kruche: urządzenia się przemieszczają, bateria się wyczerpuje, a napastnicy mogą wślizgnąć się do komunikacji. Artykuł przedstawia nowy zintegrowany system, który wykorzystuje kilka rodzajów sztucznej inteligencji, aby utrzymać te wędrujące sieci szybkie, wydajne i trudne do zhakowania.

Dlaczego chronienie ruchomych sieci jest trudne

W mobilnej sieci ad hoc każdy telefon, czujnik czy pojazd działa zarówno jako użytkownik, jak i mini‑router, przekazując wiadomości dalej. Ponieważ nie ma centralnej kontroli, sieć musi nieustannie się odbudowywać, gdy urządzenia się przemieszczają lub wyłączają. To ułatwia gubienie wiadomości, szybkie rozładowanie baterii i pozwala złośliwym urządzeniom udawać pomocne przy jednoczesnym celowym odrzucaniu lub manipulacji danymi. Istniejące rozwiązania zwykle naprawiają tylko część problemu — np. oszczędzanie energii albo wykrywanie zawężonego spektrum ataków — rzadko zaś integrują zarządzanie energią, niezawodnością i bezpieczeństwem w jednym skoordynowanym projekcie.

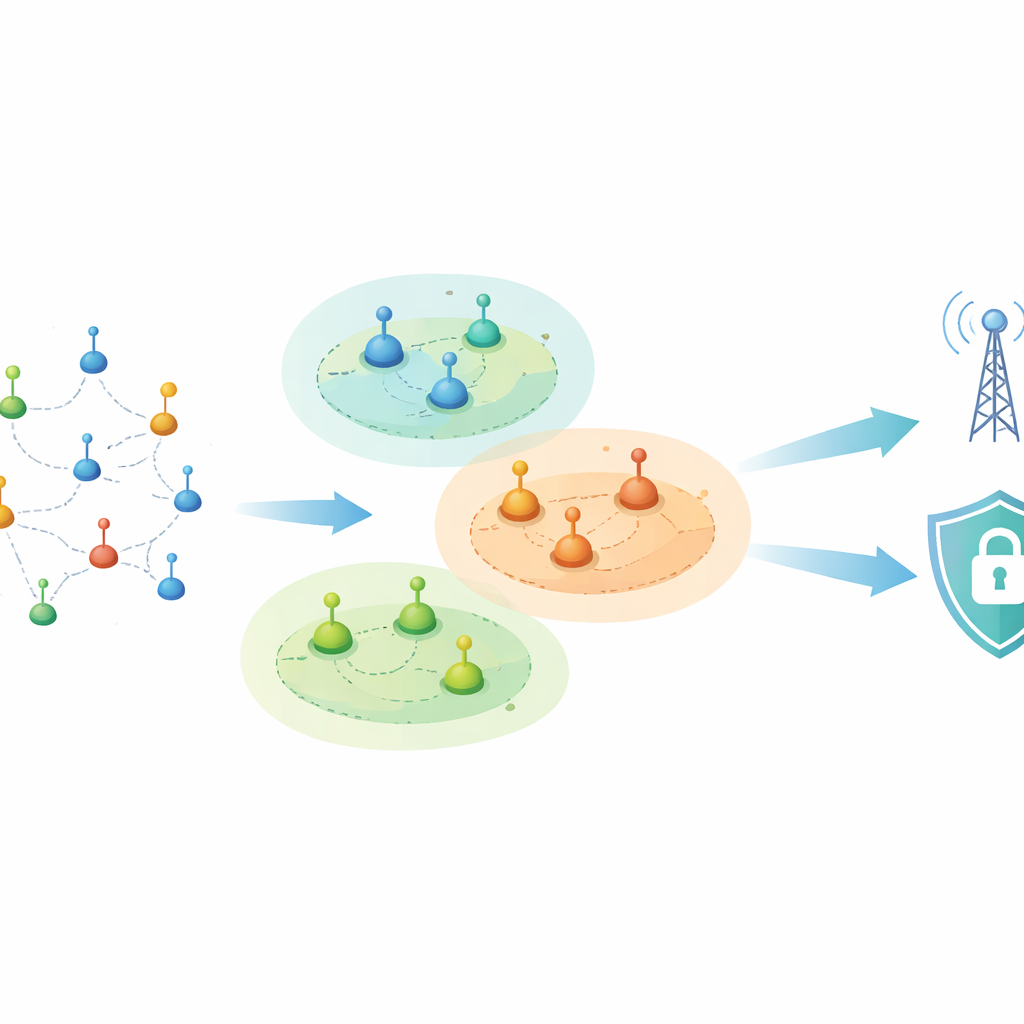

Przekształcanie chaosu w stabilne sąsiedztwa

Aby temu sprostać, autorzy proponują ramy nazwane Hybrid Intelligence‑Powered Secure Clustering and Trust‑Optimized Routing (HISCTR). Pierwszym krokiem jest uporządkowanie ruchomego roju poprzez grupowanie pobliskich urządzeń w lokalne sąsiedztwa, czyli klastry. Metoda nazwana Geographical Adaptive Fidelity Clustering formuje te klastry tak, by urządzenia były zarówno fizycznie blisko, jak i miały dobre połączenia radiowe, i zmienia je tylko wtedy, gdy ruch lub niewłaściwe zachowanie rzeczywiście tego wymaga. W obrębie każdego klastra bioinspirowany algorytm wyszukiwania, wzorowany na antylopie pustynnej, wybiera głównego lidera i zastępcę na podstawie poziomu baterii, centralności w sieci i stabilności ruchu. Ta struktura z dwoma liderami utrzymuje komunikację nawet w przypadku awarii głównego węzła.

Wybór, komu ufać na trasie

Po utworzeniu klastrów HISCTR skupia się na tym, jak wiadomości przemieszczają się między nimi. Zamiast zakładać, że każde urządzenie jest uczciwe, system nieustannie ocenia zachowanie każdego węzła w kilku prostych wymiarach: czy niezawodnie przekazuje pakiety, czy jego zachowanie pozostaje stabilne oraz czy gospodaruje energią rozsądnie. Moduł logiki rozmytej łączy te niedoskonałe obserwacje w wartość zaufania, która zmienia się stopniowo w czasie, więc jednorazowa usterka nie przekreśla węzła, podczas gdy powtarzające się złe zachowanie powoduje spadek zaufania. Trasy wybierane są tylko spośród wystarczająco zaufanych urządzeń. Drugi etap optymalizacji, inspirowany fizyką kwantową, poszukuje ścieżek równoważących niskie opóźnienie, wysokie zaufanie i niskie koszty energetyczne, i potrafi „odskoczyć” od tras, które początkowo wydają się dobre, ale okazują się słabym wyborem.

Obserwacja ataków z dwóch perspektyw

Samo zaufanie nie wystarczy, gdy napastnicy wymyślają nowe chwyty. Dlatego HISCTR dodaje dedykowany silnik wykrywania włamań wykorzystujący nowoczesne narzędzia głębokiego uczenia. Jedna gałąź, zbudowana z warstw transformera, bada ewolucję wzorców ruchu w czasie, dzięki czemu jest czuła na powolne lub ukryte ataki. Druga gałąź, oparta na splotowych sieciach neuronowych, analizuje lokalne wzorce w danych, wykrywając nagłe skoki lub nietypowe kombinacje pakietów. Łącząc te dwa spojrzenia, system może rozpoznawać szerokie spektrum zagrożeń — od klasycznych węzłów „czarna dziura”, które pochłaniają ruch, po trudniejsze do wykrycia fałszowania tożsamości i ataki zero‑day — zachowując jednocześnie wydajność wystarczającą do pracy w czasie rzeczywistym.

Weryfikacja projektu na dużą skalę

Naukowcy przetestowali HISCTR w szczegółowych symulacjach komputerowych dużych, zatłoczonych sieci liczących do 1 200 węzłów, z wieloma typami ataków wplecionymi w normalny ruch. W porównaniu z kilkoma zaawansowanymi metodami konkurencyjnymi, nowe ramy zużywały zauważalnie mniej energii na węzeł, utrzymywały wyższe tempo przesyłu danych i dostarczały większy odsetek pakietów pomyślnie, przy jednoczesnym niskim opóźnieniu i małych wahaniach czasowych. Zredukowano też błędy w przesyłanych bitach oraz zmniejszono „szum” wiadomości sterujących, który zwykle zatyka kanały bezprzewodowe. Co najbardziej imponujące, dokładność wykrywania ataków osiągnęła prawie 99 procent, a symulowana sieć działała przez tysiące dodatkowych rund komunikacyjnych w porównaniu z wcześniejszymi schematami.

Co to oznacza dla codziennych technologii

Mówiąc prosto, praca ta pokazuje, że połączenie różnych rodzajów inteligentnego podejmowania decyzji — grupowania, oceny zaufania, optymalizacji tras i zabezpieczeń opartych na głębokim uczeniu — w jedną skoordynowaną ramę może uczynić wędrujące sieci bezprzewodowe zarówno bardziej wytrzymałymi, jak i bezpieczniejszymi. Dla przyszłych zastosowań, takich jak zespoły ratownicze, połączone samochody czy rozległe wdrożenia Internetu Rzeczy w odległych obszarach, taki system może oznaczać dłuższy czas pracy baterii, bardziej niezawodne przesyłanie wiadomości i silniejszą ochronę przed cyberatakami, nawet gdy nie ma dostępnej tradycyjnej infrastruktury sieciowej.

Cytowanie: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Słowa kluczowe: mobilne sieci ad hoc, bezpieczne trasowanie, sieci oparte na zaufaniu, wykrywanie włamań, energooszczędne sieci bezprzewodowe