Clear Sky Science · es

Agrupamiento seguro potenciado por inteligencia híbrida con enrutamiento optimizado por confianza para la comunicación MANET de próxima generación

Mantener las conexiones inalámbricas seguras en movimiento

Desde enjambres de drones hasta coches que se comunican entre sí en la autopista, muchas tecnologías futuras dependerán de dispositivos que se conectan directamente entre ellos sin antenas fijas ni routers Wi‑Fi. Estas “redes móviles ad hoc” son flexibles y rápidas de desplegar, pero también frágiles: los dispositivos se mueven, las baterías se agotan y los atacantes pueden colarse en la comunicación. Este artículo presenta un nuevo sistema todo en uno que emplea varios tipos de inteligencia artificial para mantener estas redes itinerantes rápidas, eficientes y difíciles de atacar.

Por qué las redes móviles son difíciles de proteger

En una red móvil ad hoc, cada teléfono, sensor o vehículo actúa tanto como usuario como mini‑enrutador, retransmitiendo mensajes a otros. Al no existir un control central, la red debe reconstruirse constantemente a medida que los dispositivos se mueven o se apagan. Eso facilita que los mensajes se pierdan, que las baterías se agoten con rapidez y que dispositivos maliciosos finjan ser útiles mientras silenciosamente descartan o manipulan datos. Las soluciones existentes suelen reparar solo una parte del problema —tal vez ahorrando energía o detectando un conjunto limitado de ataques— pero rara vez gestionan energía, fiabilidad y seguridad de forma coordinada en un único diseño.

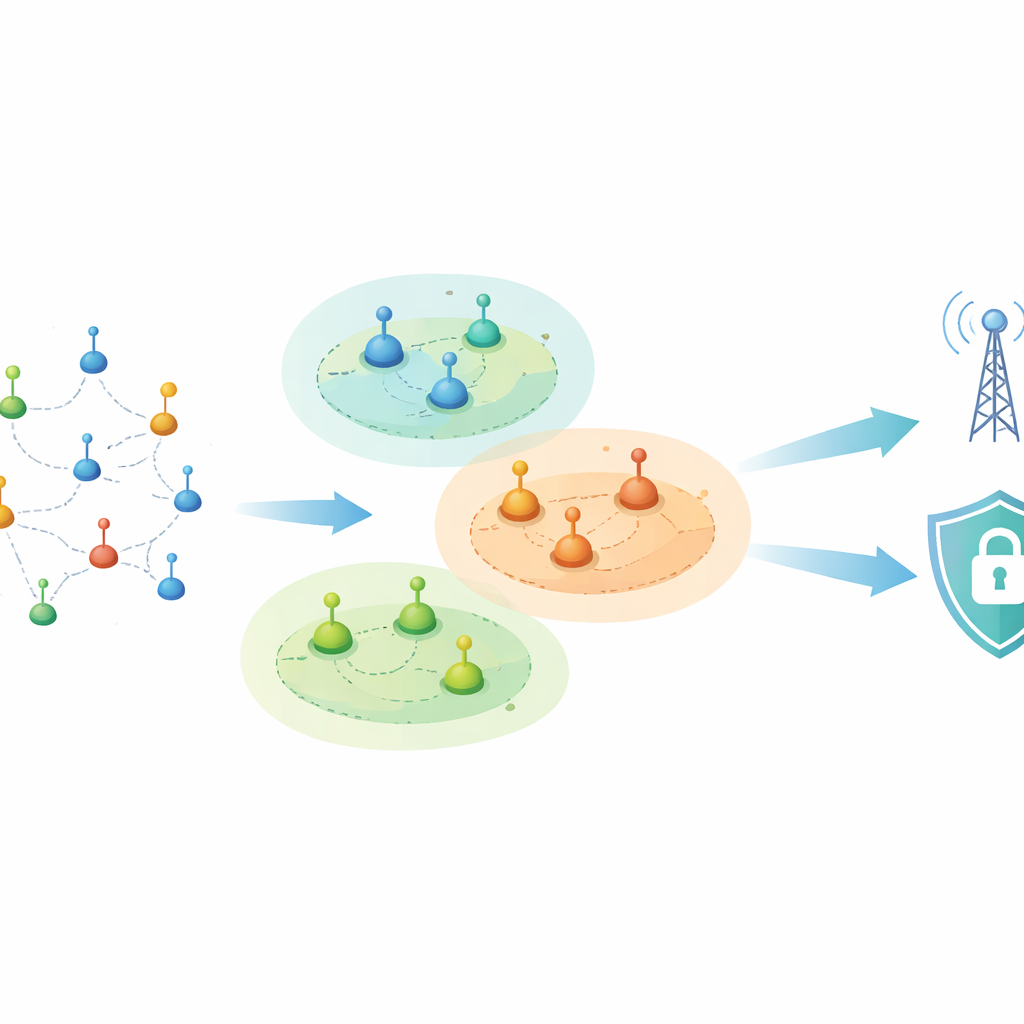

Convertir el caos en vecindarios estables

Para abordar esto, los autores proponen un marco llamado Agrupamiento Seguro Potenciado por Inteligencia Híbrida y Enrutamiento Optimizado por Confianza (HISCTR). El primer paso es traer orden al enjambre móvil agrupando dispositivos cercanos en vecindarios locales, o clústeres. Un método llamado Clustering Adaptativo Geográfico de Fidelidad modela estos clústeres para que estén físicamente próximos y tengan buenos enlaces de radio, y los modifica solo cuando el movimiento o el mal comportamiento lo exigen realmente. Dentro de cada clúster, un algoritmo de búsqueda bio‑inspirado, modelado en un antílope del desierto, elige un líder principal y un respaldo según la carga de batería del dispositivo, su centralidad y la estabilidad de su movimiento. Esta estructura de dos líderes mantiene la comunicación fluida incluso si el líder principal falla.

Elegir a quién confiar en la ruta

Una vez agrupada la red, HISCTR se centra en cómo viajan los mensajes de un clúster a otro. En lugar de asumir que todos los dispositivos son honestos, el sistema puntúa constantemente el comportamiento de cada nodo según varias dimensiones simples: ¿reenvía paquetes de forma fiable?, ¿su comportamiento se mantiene estable? y ¿usa la energía con sensatez? Un módulo de lógica difusa combina estas observaciones imperfectas en un valor de confianza que cambia de forma gradual en el tiempo, de modo que una breve anomalía no condena a un nodo, pero el mal comportamiento repetido sí lo hace. Las rutas se eligen únicamente entre dispositivos con confianza suficiente. Una segunda fase de optimización, inspirada en la física cuántica, busca caminos que equilibren baja latencia, alta confianza y bajo coste energético, y puede “saltar” fuera de rutas que a primera vista parecen buenas pero resultan ser malas opciones.

Vigilar los ataques desde dos ángulos

El comportamiento confiable por sí solo no basta cuando los atacantes inventan trucos nuevos. Por ello, HISCTR añade un motor dedicado de detección de intrusiones que emplea herramientas modernas de aprendizaje profundo. Una rama, construida con capas transformer, examina cómo evolucionan los patrones de tráfico en el tiempo, haciéndola sensible a ataques sigilosos o de desarrollo lento. Una segunda rama, formada por redes neuronales convolucionales, inspecciona patrones locales en los datos, captando estallidos repentinos u combinaciones de paquetes inusuales. Al combinar estas dos perspectivas, el sistema puede reconocer una amplia gama de amenazas —desde los clásicos nodos “agujero negro” que tragan el tráfico hasta falsificaciones de identidad difíciles de detectar y ataques de día cero— manteniendo al mismo tiempo suficiente rapidez para uso en tiempo real.

Demostrar el diseño a gran escala

Los investigadores probaron HISCTR en simulaciones por ordenador detalladas de redes grandes y congestionadas con hasta 1.200 nodos y muchos tipos de ataques mezclados con tráfico normal. En comparación con varios métodos avanzados competidores, el nuevo marco utilizó notablemente menos energía por nodo, mantuvo el flujo de datos a tasas más altas y entregó una mayor fracción de paquetes con éxito, todo ello manteniendo bajas la latencia y las variaciones temporales. También redujo los errores en los bits transmitidos y disminuyó el “ruido” de los mensajes de control que suelen saturar los canales inalámbricos. De forma más llamativa, su precisión en la detección de ataques alcanzó casi el 99 por ciento, y la red simulada permaneció operativa durante miles de rondas de comunicación más que con esquemas anteriores.

Qué significa esto para la tecnología cotidiana

En términos sencillos, este trabajo demuestra que combinar distintos tipos de toma de decisiones inteligentes —agrupamiento, puntuación de confianza, optimización de rutas y seguridad basada en aprendizaje profundo— en un único marco coordinado puede hacer que las redes inalámbricas itinerantes sean más robustas y seguras. Para aplicaciones futuras como equipos de respuesta a emergencias, vehículos conectados o grandes despliegues de Internet de las Cosas en zonas remotas, un sistema así podría traducirse en mayor duración de la batería, mensajes más fiables y una protección más sólida contra ciberataques, incluso cuando no haya infraestructura de red tradicional disponible.

Cita: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Palabras clave: redes móviles ad hoc, enrutamiento seguro, redes basadas en confianza, detección de intrusiones, inalámbrico eficiente en energía