Clear Sky Science · it

Clustering sicura potenziata da intelligenza ibrida con instradamento ottimizzato per la fiducia per le comunicazioni MANET di nuova generazione

Mantenere sicure le connessioni wireless in movimento

Dagli sciami di droni alle auto che comunicano tra loro in autostrada, molte tecnologie future si baseranno su dispositivi che si connettono direttamente l’uno con l’altro senza antenne fisse o router Wi‑Fi. Queste “reti mobili ad hoc” sono flessibili e rapide da schierare ma anche fragili: i dispositivi si muovono, le batterie si scaricano e gli attaccanti possono insinuarsi nella comunicazione. Questo articolo presenta un nuovo sistema integrato che utilizza diversi tipi di intelligenza artificiale per mantenere queste reti in movimento veloci, efficienti e difficili da violare.

Perché le reti mobili sono difficili da proteggere

In una rete mobile ad hoc, ogni telefono, sensore o veicolo funge sia da utente sia da mini‑router, inoltrando messaggi ad altri. Poiché non esiste un controllo centrale, la rete deve riorganizzarsi continuamente man mano che i dispositivi si spostano o si spengono. Questo rende facile perdere messaggi, scaricare rapidamente le batterie e permettere a dispositivi maligni di fingersi utili pur lasciando cadere o manomettendo i dati. Le soluzioni esistenti di solito risolvono solo una parte del problema—forse risparmiando energia o individuando una categoria ristretta di attacchi—ma raramente gestiscono insieme energia, affidabilità e sicurezza in un progetto coordinato.

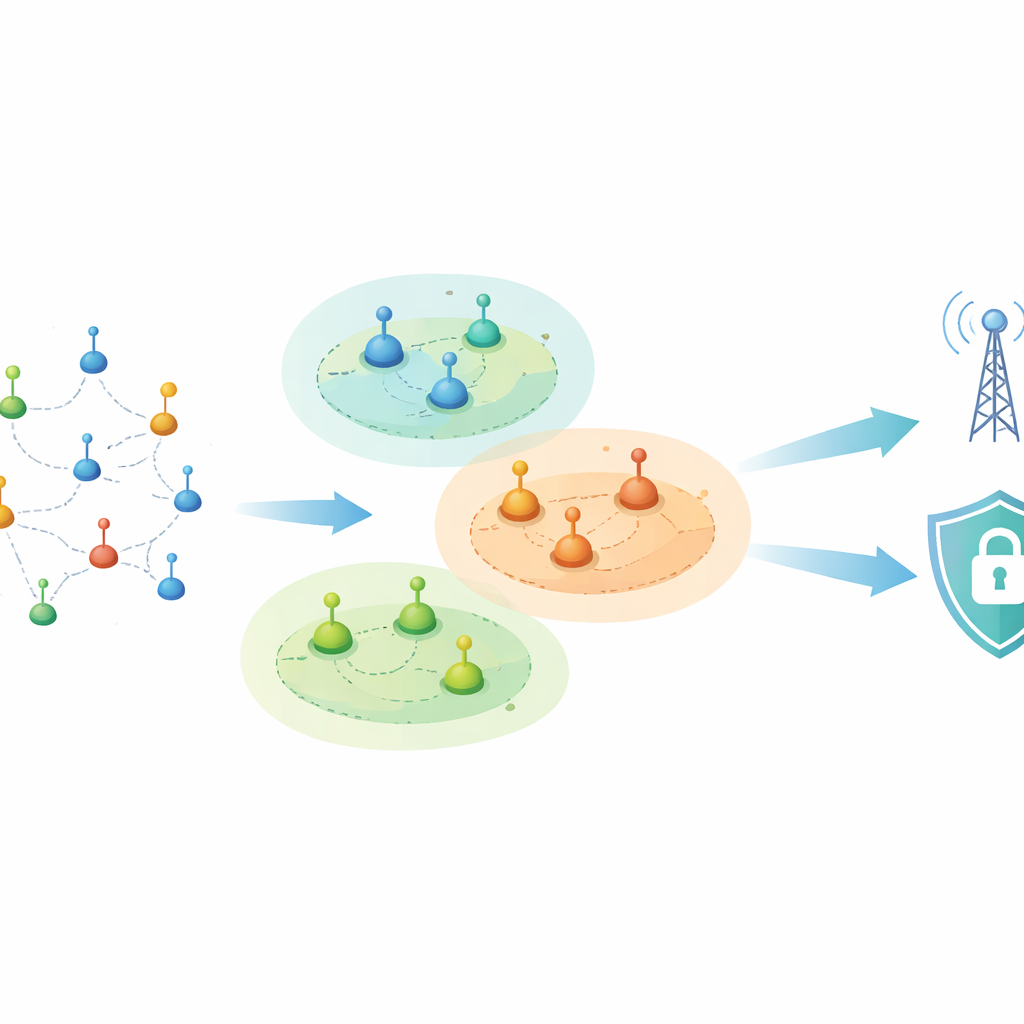

Trasformare il caos in quartieri stabili

Per affrontare questo, gli autori propongono un quadro chiamato Clusterizzazione Sicura Potenziata da Intelligenza Ibrida e Instradamento Ottimizzato per la Fiducia (HISCTR). Il primo passo è portare ordine nello sciame in movimento raggruppando i dispositivi vicini in quartieri locali, o cluster. Un metodo chiamato Geographical Adaptive Fidelity Clustering modella questi cluster in modo che siano sia fisicamente prossimi sia caratterizzati da buoni link radio, e li modifica solo quando il movimento o comportamenti scorretti lo richiedono davvero. All’interno di ogni cluster, un algoritmo di ricerca ispirato alla biologia, modellato su un’antilope del deserto, sceglie un leader principale e un backup in base alla carica della batteria, alla centralità e alla stabilità del movimento del dispositivo. Questa struttura a due leader mantiene la comunicazione fluida anche se il leader principale fallisce.

Scegliere chi fidare lungo il percorso

Una volta che la rete è clusterizzata, HISCTR si concentra su come i messaggi viaggiano da un cluster all’altro. Invece di presumere che ogni dispositivo sia onesto, il sistema valuta costantemente il comportamento di ciascun nodo su più dimensioni semplici: inoltra pacchetti in modo affidabile? Il suo comportamento resta stabile? Usa l’energia in modo sensato? Un modulo a logica fuzzy fonde queste osservazioni imperfette in un valore di fiducia che cambia gradualmente nel tempo, così da non condannare un nodo per un singolo malfunzionamento, ma penalizzare comportamenti scorretti ripetuti. Le rotte sono quindi scelte solo tra dispositivi sufficientemente affidabili. Una seconda fase di ottimizzazione, ispirata alla fisica quantistica, cerca percorsi che bilancino basso ritardo, alta fiducia e basso costo energetico, e può “saltare” via da rotte che sembrano inizialmente buone ma si rivelano scelte peggiori.

Osservare gli attacchi da due angolazioni

Il comportamento affidabile da solo non è sufficiente quando gli attaccanti inventano nuovi trucchi. HISCTR aggiunge quindi un motore dedicato di rilevamento delle intrusioni che sfrutta strumenti moderni di deep learning. Un ramo, costruito con strati transformer, esamina come i modelli di traffico evolvono nel tempo, rendendolo sensibile ad attacchi lenti o stealth. Un secondo ramo, realizzato con reti neurali convoluzionali, ispeziona pattern locali nei dati, captando raffiche improvvise o combinazioni di pacchetti anomale. Combinando queste due prospettive, il sistema può riconoscere un’ampia gamma di minacce—from nodi “blackhole” classici che inghiottono il traffico fino a contraffazioni d’identità più difficili da individuare e attacchi zero‑day—mantenendo comunque prestazioni sufficienti per l’uso in tempo reale.

Dimostrare il progetto su larga scala

I ricercatori hanno testato HISCTR in simulazioni al computer dettagliate di reti grandi e trafficate con fino a 1.200 nodi e molti tipi di attacchi miscelati al traffico normale. Rispetto a diversi metodi concorrenti avanzati, il nuovo framework ha utilizzato visibilmente meno energia per nodo, ha mantenuto flussi di dati a velocità più alte e ha consegnato una frazione maggiore di pacchetti con successo, il tutto mantenendo bassi ritardi e variazioni temporali. Ha anche ridotto gli errori nei bit trasmessi e diminuito il “chiacchiericcio” dei messaggi di controllo che di solito intasa i canali wireless. Più sorprendente, la sua accuratezza nel rilevamento degli attacchi ha raggiunto quasi il 99 percento, e la rete simulata è rimasta operativa per migliaia di round di comunicazione in più rispetto agli schemi precedenti.

Cosa significa per la tecnologia di tutti i giorni

In termini semplici, questo lavoro mostra che combinare diversi tipi di decisione intelligente—clustering, valutazione della fiducia, ottimizzazione dei percorsi e sicurezza basata su deep learning—in un unico quadro coordinato può rendere le reti wireless in movimento sia più robuste sia più sicure. Per applicazioni future come squadre di soccorso, auto connesse o grandi distribuzioni di Internet delle Cose in aree remote, un sistema del genere potrebbe tradursi in una maggiore durata della batteria, messaggi più affidabili e una protezione più forte contro i cyberattacchi, anche quando non è disponibile un’infrastruttura di rete tradizionale.

Citazione: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Parole chiave: reti mobili ad hoc, instradamento sicuro, reti basate sulla fiducia, rilevamento delle intrusioni, wireless a risparmio energetico