Clear Sky Science · de

Hybrid-intelligenz-gestützte sichere Clusterbildung mit vertrauensoptimiertem Routing für die nächste Generation der MANET-Kommunikation

Drahtlose Verbindungen unterwegs sicher halten

Von Drohnenschwärmen bis zu Autos, die auf der Autobahn miteinander kommunizieren: Viele Zukunftstechnologien beruhen auf Geräten, die sich direkt miteinander verbinden, ohne feste Mobilfunkmasten oder Wi‑Fi‑Router. Diese sogenannten „mobile Ad-hoc-Netzwerke“ sind flexibel und schnell einsatzbereit, aber auch anfällig: Geräte bewegen sich, Batterien entladen sich, und Angreifer können sich ins Geschehen einschleichen. Dieses Paper stellt ein neues All-in-One-System vor, das verschiedene Formen künstlicher Intelligenz nutzt, um solche mobilen Netzwerke schnell, effizient und schwer angreifbar zu machen.

Warum bewegliche Netzwerke schwer zu schützen sind

In einem mobilen Ad-hoc-Netzwerk fungiert jedes Telefon, jeder Sensor oder jedes Fahrzeug zugleich als Nutzer und als Mini‑Router, der Nachrichten an andere weiterreicht. Da es keine zentrale Steuerung gibt, muss sich das Netzwerk ständig neu aufbauen, wenn Geräte sich bewegen oder abgeschaltet werden. Das führt leicht zu Verlusten von Nachrichten, schnellem Batterieverschleiß und dazu, dass bösartige Geräte sich als hilfreich ausgeben, während sie Daten heimlich verwerfen oder manipulieren. Bestehende Lösungen beheben meist nur einen Teil des Problems — etwa Energieeinsparung oder das Erkennen einiger weniger Angriffsarten — und vereinen selten Energieeffizienz, Zuverlässigkeit und Sicherheit in einem abgestimmten Entwurf.

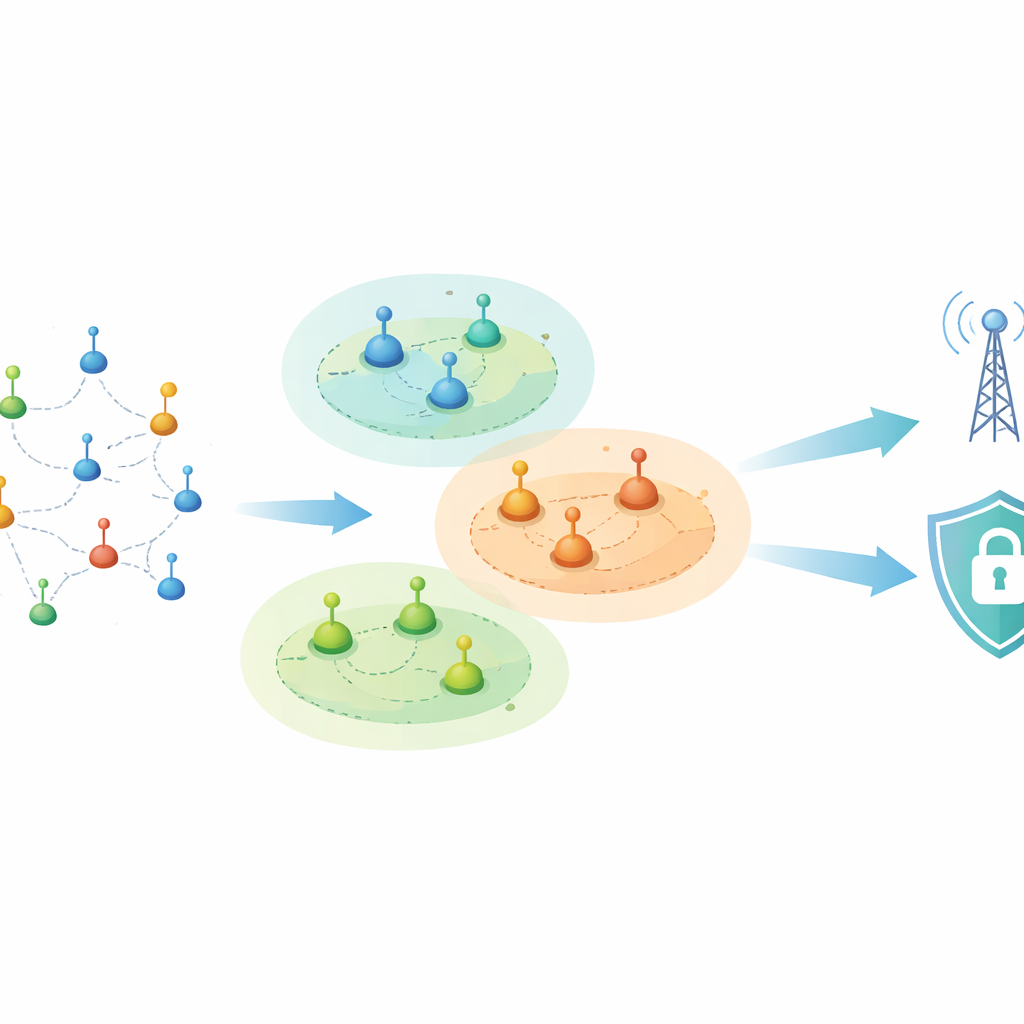

Chaos in stabile Nachbarschaften verwandeln

Zur Bewältigung dieses Problems schlagen die Autorinnen und Autoren ein Framework namens Hybrid Intelligence‑Powered Secure Clustering and Trust‑Optimized Routing (HISCTR) vor. Der erste Schritt besteht darin, Ordnung in den bewegten Schwarm zu bringen, indem nahe beieinander liegende Geräte in lokale Nachbarschaften oder Cluster gruppiert werden. Ein Verfahren namens Geographical Adaptive Fidelity Clustering formt diese Cluster so, dass die Geräte sowohl räumlich nah als auch gut per Funk verbunden sind, und es verändert die Zusammensetzung nur dann, wenn Bewegung oder Fehlverhalten dies wirklich erfordern. Innerhalb jedes Clusters wählt ein bio‑inspiriertes Suchverfahren, modelliert nach einer Wüstenantilopenart, eine Hauptführungsperson und eine Backup‑Instanz aus — abhängig von Batterieladung, Topologiezentralität und Bewegungskonstanz. Diese Zwei‑Führer-Struktur hält die Kommunikation stabil, selbst wenn die Hauptführung ausfällt.

Wen man auf dem Pfad vertraut

Ist das Netzwerk einmal geclustert, konzentriert sich HISCTR auf den Nachrichtenfluss zwischen Clustern. Anstatt alle Geräte als ehrlich vorauszusetzen, bewertet das System permanent das Verhalten jedes Knotens entlang mehrerer einfacher Dimensionen: leitet er Pakete zuverlässig weiter, bleibt sein Verhalten stabil, und nutzt er Energie vernünftig? Ein Fuzzy‑Logic‑Modul verbindet diese unscharfen Beobachtungen zu einem Vertrauenswert, der sich allmählich ändert, sodass ein kurzer Aussetzer einen Knoten nicht sofort verurteilt, aber wiederholtes Fehlverhalten schon. Routen werden nur über ausreichend vertrauenswürdige Geräte ausgewählt. Eine zweite Optimierungsstufe, inspiriert von Quantentheorie, sucht nach Pfaden, die geringe Verzögerung, hohes Vertrauen und niedrigen Energieverbrauch ausbalancieren, und kann „von“ zunächst vielversprechenden, sich später aber als schlechte Wahl erweisenden Routen abspringen.

Angriffe aus zwei Perspektiven überwachen

Allein auf vertrauensbasiertes Verhalten zu setzen reicht nicht, wenn Angreifer neue Tricks entwickeln. HISCTR ergänzt deshalb eine spezialisierte Intrusion‑Detection‑Engine, die moderne Deep‑Learning‑Werkzeuge einsetzt. Ein Zweig, aufgebaut aus Transformer‑Schichten, analysiert, wie sich Verkehrsmuster über die Zeit entwickeln, und ist damit empfindlich gegenüber langsam verlaufenden oder heimtückischen Angriffen. Ein zweiter Zweig, bestehend aus Convolutional Neural Networks, untersucht lokale Muster in den Daten und fängt plötzliche Ausbrüche oder ungewöhnliche Paketkombinationen. Durch die Kombination dieser beiden Sichten kann das System ein breites Spektrum an Bedrohungen erkennen — von klassischen „Blackhole“-Knoten, die Daten verschlingen, bis zu schwerer zu entdeckenden Identitätsfälschungen und Zero‑Day‑Angriffen — und bleibt dabei schnell genug für Echtzeitanwendungen.

Den Entwurf in großem Maßstab beweisen

Die Forschenden testeten HISCTR in detaillierten Computersimulationen großer, stark frequentierter Netzwerke mit bis zu 1.200 Knoten und Mischformen vieler Angriffsarten im normalen Verkehr. Verglichen mit mehreren fortgeschrittenen Konkurrenzmethoden verbrauchte das neue Framework pro Knoten deutlich weniger Energie, hielt die Datenrate höher und lieferte einen größeren Anteil erfolgreich zugestellter Pakete — und das bei geringen Verzögerungen und Timing‑Schwankungen. Es reduzierte außerdem Übertragungsfehler und senkte das „Geplapper“ an Kontrollnachrichten, das Funkkanäle normalerweise verstopft. Besonders bemerkenswert war eine Erkennungsgenauigkeit von nahezu 99 Prozent; das simulierte Netzwerk hielt zudem tausend Runden länger durch als bei früheren Ansätzen.

Was das für Alltagsanwendungen bedeutet

Kurz gesagt zeigt diese Arbeit, dass die Kombination verschiedener intelligenter Entscheidungsmechanismen — Clusterbildung, Vertrauensbewertung, Routenoptimierung und Deep‑Learning‑Sicherheit — in einem abgestimmten Rahmen wandernde Funknetze robuster und sicherer machen kann. Für Anwendungen der Zukunft wie Rettungsteams, vernetzte Fahrzeuge oder große IoT‑Installationen in abgelegenen Regionen könnte ein solches System längere Batterielaufzeiten, zuverlässigere Nachrichtenübermittlung und stärkeren Schutz gegen Cyberangriffe bedeuten — selbst wenn keine traditionelle Netzwerkinfrastruktur verfügbar ist.

Zitation: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Schlüsselwörter: mobile Ad-hoc-Netzwerke, sicheres Routing, vertrauensbasierte Vernetzung, Einbruchserkennung, energieeffizientes Funk