Clear Sky Science · ar

التجميع الآمن المدعوم بالذكاء الهجين مع توجيه محسن بالثقة لاتصالات MANET الجيل القادم

الحفاظ على الاتصالات اللاسلكية آمنة أثناء الحركة

من أسراب الطائرات المسيّرة إلى السيارات التي تتواصل مع بعضها على الطريق السريع، ستعتمد العديد من تقنيات المستقبل على أجهزة تتصل مباشرة ببعضها دون أبراج هواتف ثابتة أو موجهات واي‑فاي. تُعد هذه "الشبكات الملحقة المتنقلة" مرنة وسريعة النشر لكنها أيضاً هشة: الأجهزة تتحرك، وتنفد البطاريات، ويمكن للمهاجمين أن يتسللوا إلى الاتصال. تقدم هذه الورقة نظاماً شاملاً جديداً يستخدم عدة أنواع من الذكاء الاصطناعي للحفاظ على هذه الشبكات المتجولة سريعة وفعالة وصعبة الاختراق.

لماذا من الصعب حماية الشبكات المتحركة

في الشبكة الملحقة المتنقلة، يعمل كل هاتف أو جهاز استشعار أو مركبة كمستخدم وكذلك كموجه صغير، يمرّر الرسائل إلى الآخرين. وبما أنه لا يوجد تحكم مركزي، يجب على الشبكة إعادة بنائها باستمرار بينما تتحرك الأجهزة أو تُطفأ. هذا يجعل من السهل أن تضيع الرسائل، وأن تفرغ البطاريات بسرعة، وأن تتظاهر الأجهزة الخبيثة بأنها مفيدة بينما تتخلص سرا من البيانات أو تعبث بها. الحلول الحالية عادةً ما تعالج جزءاً من المشكلة فقط — ربما توفير الطاقة، أو رصد مجموعة ضيقة من الهجمات — لكن نادراً ما تدير الطاقة والموثوقية والأمن معاً في تصميم واحد منسق.

تحويل الفوضى إلى أحياء مستقرة

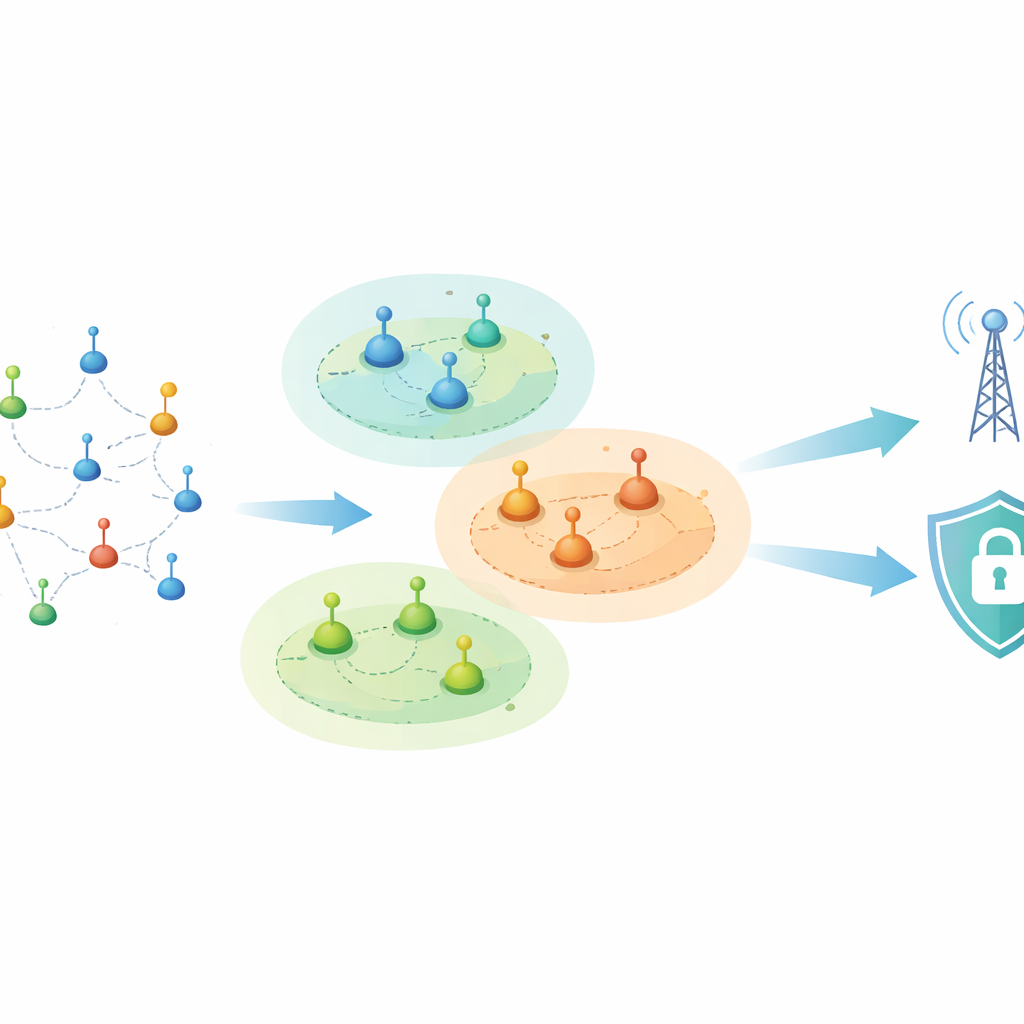

لمعالجة ذلك، يقترح المؤلفون إطار عمل يسمى التجميع الآمن المدعوم بالذكاء الهجين والتوجيه المحسن بالثقة (HISCTR). الخطوة الأولى هي إدخال النظام في السرب المتحرك عن طريق تجميع الأجهزة القريبة في جيران محليين، أو عناقيد. تُشكّل طريقة تسمى التجميع الجغرافي التكيفي للوفاء (Geographical Adaptive Fidelity Clustering) هذه العناقيد بحيث تكون قريبة جسدياً وتتمتع بروابط راديوية جيدة، وتُغيّرها فقط عندما تستدعي الحركة أو السلوك السيئ ذلك فعلاً. داخل كل عنقود، تختار خوارزمية بحث مستوحاة من الطبيعة، مُحاكية ظباء الصحراء، قائدًا رئيسيًا واحتياطياً بناءً على مقدار طاقة البطارية لدى الجهاز، ومدى مركزية موقعه، وثبات حركته. يحافظ هذا الهيكل ذي القائدين على سير الاتصال بسلاسة حتى لو فشل القائد الرئيسي.

اختيار من يُتَّكل عليه في المسار

بمجرد تجميع الشبكة، يركز HISCTR على كيفية انتقال الرسائل من عنقود إلى آخر. بدلاً من افتراض صدق جميع الأجهزة، يقوم النظام بتقييم سلوك كل عقدة باستمرار على عدة أبعاد بسيطة: هل تعيد توجيه الحزم بشكل موثوق، هل يظل سلوكها ثابتاً، وهل تستخدم الطاقة بعقلانية؟ تجمع وحدة منطق ضبابي هذه الملاحظات غير الكاملة في قيمة ثقة تتغير تدريجياً مع الزمن، بحيث لا يدين العطل القصير العقدة، لكن السلوك السيئ المتكرر يفعل. ثم تُختار المسارات فقط بين الأجهزة ذات الثقة الكافية. تبحث مرحلة تحسين ثانية، مستوحاة من فيزياء الكم، عن مسارات توازن بين زمن تأخير منخفض، وثقة عالية، وتكلفة طاقة منخفضة، ويمكنها «القفز» بعيداً عن مسارات تبدو جيدة في البداية لكنها تتبيّن لاحقاً أنها خيارات سيئة.

المراقبة للكشف عن الهجمات من زاويتين

السلوك المتسم بالثقة وحده لا يكفي عندما يخترع المهاجمون حيلًا جديدة. لذلك يضيف HISCTR محرك كشف تسلل مخصصاً يستخدم أدوات التعلم العميق الحديثة. فرع واحد، مبني من طبقات المحولات (transformer)، يفحص كيف تتطور أنماط المرور عبر الزمن، مما يجعله حساساً للهجمات البطيئة أو المتخفيّة. فرع ثانٍ، مكوّن من الشبكات العصبية الالتفافية، يفحص الأنماط المحلية في البيانات، فيلتقط الاندفاعات المفاجئة أو تراكيب الحزم الغريبة. من خلال الجمع بين هذين المنظورين، يمكن للنظام التعرف على مجموعة واسعة من التهديدات — من العقدة الكلاسيكية "ثقب أسود" التي تبتلع المرور إلى تزوير الهويات والهجمات ذات اليوم الصفري — بينما يظل سريعًا بما يكفي للاستخدام في الزمن الحقيقي.

إثبات التصميم على نطاق واسع

اختبر الباحثون HISCTR في محاكاة حاسوبية مفصلة لشبكات كبيرة ومزدحمة تضم حتى 1200 عقدة وأنواع عديدة من الهجمات مندمجة في المرور الطبيعي. بالمقارنة مع عدة طرق متقدمة منافسة، استخدم الإطار الجديد طاقة أقل لكل عقدة بشكل ملحوظ، وحافظ على تدفق البيانات بمعدلات أعلى، وحقق نسبة أكبر من الحزم المنقولة بنجاح، وكل ذلك مع الحفاظ على تأخيرات وتباينات زمنية منخفضة. كما خفض الأخطاء في البتات المنقولة وقلل من "الثرثرة" في رسائل التحكم التي عادةً ما تسد القنوات اللاسلكية. والأكثر بروزاً، وصلت دقة كشف الهجوم إلى نحو 99 في المئة، وبقيت الشبكة المحاكاة حية لآلاف جولات الاتصال أكثر مما كانت عليه في المخططات السابقة.

ماذا يعني هذا لتقنية الحياة اليومية

بمعنى بسيط، يوضح هذا العمل أن دمج أنواع مختلفة من اتخاذ القرار الذكي — التجميع، وتقييم الثقة، وتحسين المسارات، والأمن بالتعلم العميق — في إطار موحّد ومنسق يمكن أن يجعل الشبكات اللاسلكية المتجولة أكثر ثباتاً وأمناً. للتطبيقات المستقبلية مثل فرق الاستجابة للطوارئ، والسيارات المتصلة، أو نشرات إنترنت الأشياء الكبيرة في المناطق النائية، قد يعني مثل هذا النظام عمر بطارية أطول، ورسائل أكثر موثوقية، وحماية أقوى ضد الهجمات الإلكترونية، حتى عندما لا تتوفر بنية تحتية شبكية تقليدية.

الاستشهاد: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

الكلمات المفتاحية: شبكات الملحقة المتنقلة, التوجيه الآمن, الشبكات المبنية على الثقة, كشف التسلل, الاتصالات اللاسلكية الموفرة للطاقة