Clear Sky Science · nl

Hybride, door intelligentie aangedreven beveiligde clustering met vertrouwen-geoptimaliseerde routering voor communicatie in de volgende generatie MANETs

Draadloze verbindingen veilig houden onderweg

Van zwermen drones tot auto’s die onderweg met elkaar praten: veel toekomstige technologieën zullen vertrouwen op apparaten die rechtstreeks met elkaar verbinden zonder vaste zendmasten of Wi‑Fi-routers. Deze "mobile ad hoc-netwerken" zijn flexibel en snel inzetbaar, maar ook kwetsbaar: apparaten bewegen, batterijen raken leeg en aanvallers kunnen zich ongemerkt mengen in de communicatie. Dit artikel introduceert een nieuw alles-in-één systeem dat meerdere vormen van kunstmatige intelligentie gebruikt om deze rondtrekkende netwerken snel, efficiënt en moeilijk te hacken te houden.

Waarom bewegende netwerken moeilijk te beschermen zijn

In een mobile ad hoc-netwerk fungeert elke telefoon, sensor of voertuig zowel als gebruiker en als mini-router die berichten doorgeeft aan anderen. Omdat er geen centrale controle is, moet het netwerk zich voortdurend herbouwen terwijl apparaten bewegen of uitschakelen. Dat maakt het makkelijk dat berichten verloren raken, dat batterijen snel leeggaan, en dat kwaadaardige apparaten zich voordoen als behulpzaam terwijl ze in werkelijkheid data laten vallen of manipuleren. Bestaande oplossingen lossen meestal slechts een deel van het probleem op—misschien besparen ze energie, of detecteren ze een beperkte reeks aanvallen—maar zelden combineren ze energiebeheer, betrouwbaarheid en beveiliging samen in één gecoördineerd ontwerp.

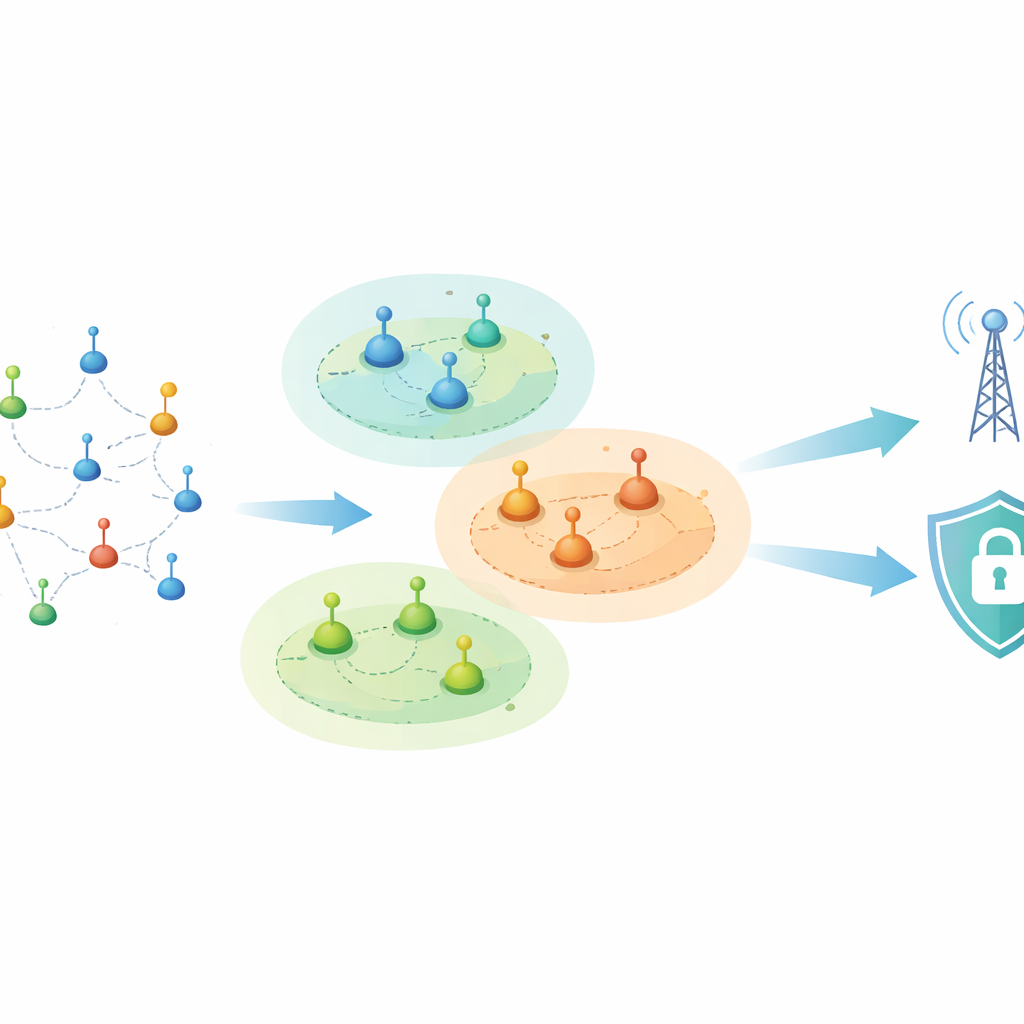

Van chaos naar stabiele buurten

Om dit aan te pakken, stellen de auteurs een raamwerk voor genaamd Hybrid Intelligence‑Powered Secure Clustering and Trust‑Optimized Routing (HISCTR). De eerste stap is orde brengen in de bewegende zwerm door nabije apparaten te groeperen in lokale buurten, of clusters. Een methode genaamd Geographical Adaptive Fidelity Clustering vormt deze clusters zodat ze zowel fysiek dichtbij zijn als goede radiolinks hebben, en verandert ze alleen wanneer beweging of wangedrag dat echt vereist. Binnen elke cluster kiest een bio-geïnspireerd zoekalgoritme, gemodelleerd naar een woestijnantilope, een hoofdleider en een back-up op basis van hoe veel batterijvermogen een apparaat heeft, hoe centraal het is en hoe stabiel het beweegt. Deze structuur met twee leiders houdt de communicatie soepel lopend, zelfs als de hoofdleider uitvalt.

Wie te vertrouwen op het pad kiezen

Als het netwerk eenmaal geclusterd is, richt HISCTR zich op hoe berichten van de ene cluster naar de andere reizen. In plaats van aan te nemen dat elk apparaat eerlijk is, kent het systeem voortdurend scores toe aan het gedrag van elke knoop langs meerdere eenvoudige dimensies: geeft het betrouwbaar pakketten door, blijft het gedrag stabiel en gebruikt het energie verstandig? Een fuzzy-logica module mengt deze onvolmaakte observaties tot een vertrouwenswaarde die geleidelijk in de tijd verandert, zodat een kortstondige storing een knoop niet meteen veroordelt, maar herhaald slecht gedrag wel. Routes worden vervolgens alleen gekozen uit voldoende betrouwbare apparaten. Een tweede optimalisatiestap, geïnspireerd door kwantumfysica, zoekt paden die een balans vinden tussen lage vertraging, hoog vertrouwen en laag energieverbruik, en kan "springen" weg van routes die in eerste instantie goed lijken maar later slechte keuzes blijken.

Aanvallen bewaken vanuit twee hoeken

Vertrouwen alleen is niet genoeg wanneer aanvallers nieuwe trucs verzinnen. HISCTR voegt daarom een toegewijde inbraakdetectiemotor toe die moderne deep-learningtools gebruikt. De ene tak, opgebouwd uit transformer-lagen, onderzoekt hoe verkeerspatronen zich over de tijd ontwikkelen en is daarmee gevoelig voor langzaam opbouwende of heimelijke aanvallen. Een tweede tak, opgebouwd uit convolutionele neurale netwerken, inspecteert lokale patronen in de data en vangt plotselinge uitbarstingen of vreemde pakketcombinaties. Door deze twee gezichtspunten te combineren kan het systeem een breed scala aan bedreigingen herkennen—van klassieke "blackhole"-knopen die verkeer opslokken tot moeilijker te spotten identiteitsvervalsingen en zero-day-aanvallen—terwijl het nog steeds snel genoeg draait voor realtime gebruik.

Het ontwerp op grote schaal bewijzen

De onderzoekers testten HISCTR in gedetailleerde computersimulaties van grote, drukke netwerken met tot 1.200 knopen en met vele soorten aanvallen gemengd door normaal verkeer. Vergeleken met verschillende geavanceerde concurrerende methoden gebruikte het nieuwe raamwerk merkbaar minder energie per knoop, hield het gegevensstromen op hogere snelheden en leverde het een groter aandeel van de pakketten succesvol af, terwijl vertragingen en timingvariaties laag bleven. Het verminderde ook fouten in de verzonden bits en sneed in het "gepraat" van controleberichten dat gewoonlijk draadloze kanalen verstopt. Het meest opvallend was dat de aanvaldetectie nauwkeurigheid bijna 99 procent bereikte en dat het gesimuleerde netwerk duizenden communicatieronden langer in leven bleef dan bij eerdere schema’s.

Wat dit betekent voor alledaagse technologie

Eenvoudig gezegd toont dit werk aan dat het combineren van verschillende vormen van intelligente besluitvorming—clustering, vertrouwensscoring, routeoptimalisatie en deep-learning beveiliging—in één gecoördineerd raamwerk rondtrekkende draadloze netwerken zowel robuuster als veiliger kan maken. Voor toekomstige toepassingen zoals noodhulpteams, verbonden auto’s of grootschalige Internet-of-Things-implementaties in afgelegen gebieden, kan zo’n systeem betekenen: langere batterijduur, betrouwbaardere berichten en sterkere bescherming tegen cyberaanvallen, zelfs wanneer er geen traditionele netwerk-infrastructuur beschikbaar is.

Bronvermelding: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Trefwoorden: mobile ad hoc-netwerken, veilige routering, vertrouwensgebaseerde netwerken, inbraakdetectie, energiezuinig draadloos