Clear Sky Science · fr

Regroupement sécurisé piloté par intelligence hybride et routage optimisé par confiance pour la prochaine génération de communications MANET

Protéger les connexions sans fil en déplacement

Des essaims de drones aux voitures qui communiquent entre elles sur l’autoroute, de nombreuses technologies à venir reposeront sur des dispositifs qui se connectent directement les uns aux autres sans mâts téléphoniques fixes ni routeurs Wi‑Fi. Ces « réseaux mobiles ad hoc » sont flexibles et rapides à déployer mais aussi fragiles : les appareils bougent, les batteries s’épuisent et des attaquants peuvent s’insérer dans la conversation. Cet article présente un nouveau système tout‑en‑un qui utilise plusieurs formes d’intelligence artificielle pour maintenir ces réseaux itinérants rapides, efficaces et difficiles à pirater.

Pourquoi il est difficile de protéger les réseaux mobiles

Dans un réseau mobile ad hoc, chaque téléphone, capteur ou véhicule joue à la fois le rôle d’utilisateur et de mini‑routeur, relayant les messages vers d’autres. En l’absence de contrôle central, le réseau doit constamment se reconstruire à mesure que les appareils se déplacent ou s’éteignent. Cela facilite la perte de messages, l’épuisement rapide des batteries et permet à des dispositifs malveillants de faire semblant d’être utiles tout en abandonnant ou en altérant des données. Les solutions existantes corrigent généralement une partie seulement du problème — en économisant l’énergie ou en détectant un ensemble restreint d’attaques — mais gèrent rarement l’énergie, la fiabilité et la sécurité de manière coordonnée dans un même dispositif.

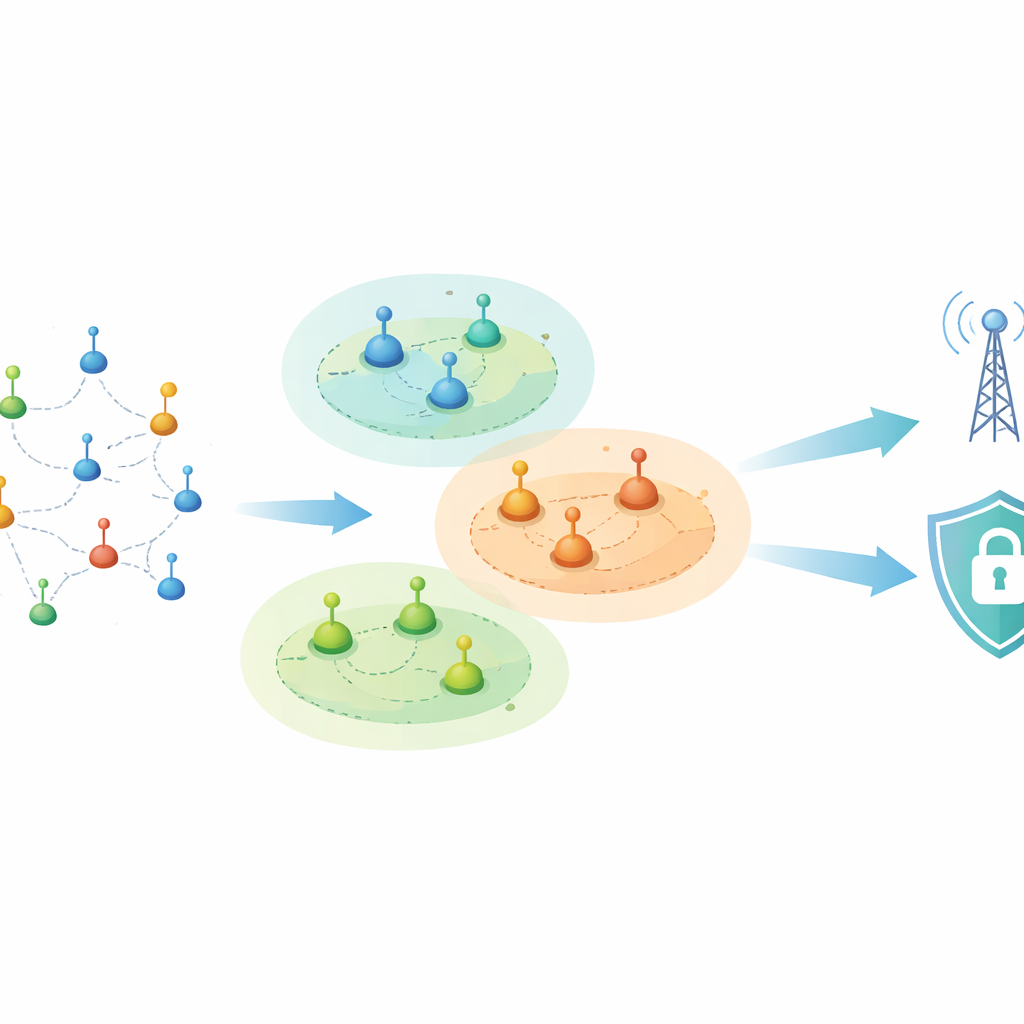

Transformer le chaos en voisinages stables

Pour y répondre, les auteurs proposent un cadre appelé Hybrid Intelligence‑Powered Secure Clustering and Trust‑Optimized Routing (HISCTR). La première étape consiste à organiser l’essaim mobile en regroupant les appareils proches en voisinages locaux, ou clusters. Une méthode appelée Geographical Adaptive Fidelity Clustering façonne ces clusters pour qu’ils soient à la fois proches géographiquement et dotés de bonnes liaisons radio, et ne les modifie que lorsque le mouvement ou un comportement déviant l’exige réellement. À l’intérieur de chaque cluster, un algorithme de recherche bio‑inspiré, modélisé sur un antilope du désert, choisit un leader principal et un remplaçant en fonction de l’autonomie énergétique, de la centralité et de la stabilité des déplacements d’un appareil. Cette structure à deux leaders maintient la communication même si le leader principal tombe en panne.

Choisir qui mérite confiance sur le trajet

Une fois le réseau structuré en clusters, HISCTR se concentre sur la manière dont les messages voyagent d’un cluster à l’autre. Au lieu de considérer chaque dispositif comme honnête, le système évalue en permanence le comportement de chaque nœud selon plusieurs dimensions simples : relaie‑t‑il les paquets de manière fiable, son comportement reste‑t‑il stable et utilise‑t‑il l’énergie de façon raisonnable ? Un module à logique floue fusionne ces observations imparfaites en une valeur de confiance qui évolue graduellement dans le temps, de sorte qu’un bref incident ne condamne pas un nœud, tandis qu’un comportement mauvais répété l’affecte. Les routes sont ensuite choisies uniquement parmi des dispositifs suffisamment fiables. Une seconde phase d’optimisation, inspirée de la physique quantique, explore des chemins qui équilibrent faible latence, forte confiance et faible coût énergétique, et peut « sauter » depuis des routes initialement prometteuses mais finalement médiocres.

Surveiller les attaques selon deux angles

La confiance seule ne suffit pas lorsque les attaquants inventent de nouvelles ruses. HISCTR ajoute donc un moteur de détection d’intrusion dédié qui utilise des outils modernes d’apprentissage profond. Une branche, construite à partir de couches de transformeurs, examine l’évolution des modèles de trafic dans le temps, la rendant sensible aux attaques lentes ou furtives. Une seconde branche, composée de réseaux de neurones convolutionnels, inspecte les motifs locaux dans les données, détectant les rafales soudaines ou les combinaisons de paquets anormales. En combinant ces deux points de vue, le système peut reconnaître un large éventail de menaces — des nœuds « trou noir » classiques qui avalent le trafic aux falsifications d’identité difficiles à repérer et aux attaques zero‑day — tout en restant suffisamment rapide pour un usage en temps réel.

Valider la conception à grande échelle

Les chercheurs ont testé HISCTR dans des simulations informatiques détaillées de réseaux denses et actifs allant jusqu’à 1 200 nœuds, avec de nombreux types d’attaques mêlés au trafic normal. Comparé à plusieurs méthodes concurrentes avancées, le nouveau cadre a consommé sensiblement moins d’énergie par nœud, maintenu des débits plus élevés et livré une plus grande fraction de paquets avec succès, tout en gardant les délais et les variations temporelles faibles. Il a également réduit les erreurs au niveau des bits transmis et diminué le « bavardage » des messages de contrôle qui encombrent habituellement les canaux sans fil. Fait le plus marquant, sa précision de détection des attaques a atteint près de 99 %, et le réseau simulé est resté opérationnel pendant des milliers de rounds de communication de plus que les schémas antérieurs.

Que cela signifie pour la technologie quotidienne

En termes simples, ce travail montre que combiner différentes formes de prise de décision intelligente — regroupement, notation de confiance, optimisation de routes et sécurité par apprentissage profond — dans un cadre coordonné unique peut rendre les réseaux sans fil itinérants à la fois plus robustes et plus sûrs. Pour des applications futures comme les équipes d’intervention d’urgence, les véhicules connectés ou de vastes déploiements d’Internet des objets en zones reculées, un tel système pourrait signifier une autonomie prolongée, des messages plus fiables et une protection renforcée contre les cyberattaques, même en l’absence d’infrastructure réseau traditionnelle.

Citation: Anuprathibha, T., Maheswari, R., Suresh Babu, A. et al. Hybrid intelligence-powered secure clustering with trust-optimized routing for next-generation MANET communication. Sci Rep 16, 12988 (2026). https://doi.org/10.1038/s41598-026-41842-3

Mots-clés: réseaux mobiles ad hoc, routage sécurisé, réseaux basés sur la confiance, détection d’intrusion, sans fil économe en énergie