Clear Sky Science · zh

具有自编码器预训练的时空图神经网络用于医疗物联网生态系统中的入侵检测

为何医院设备需要更智能的安全防护

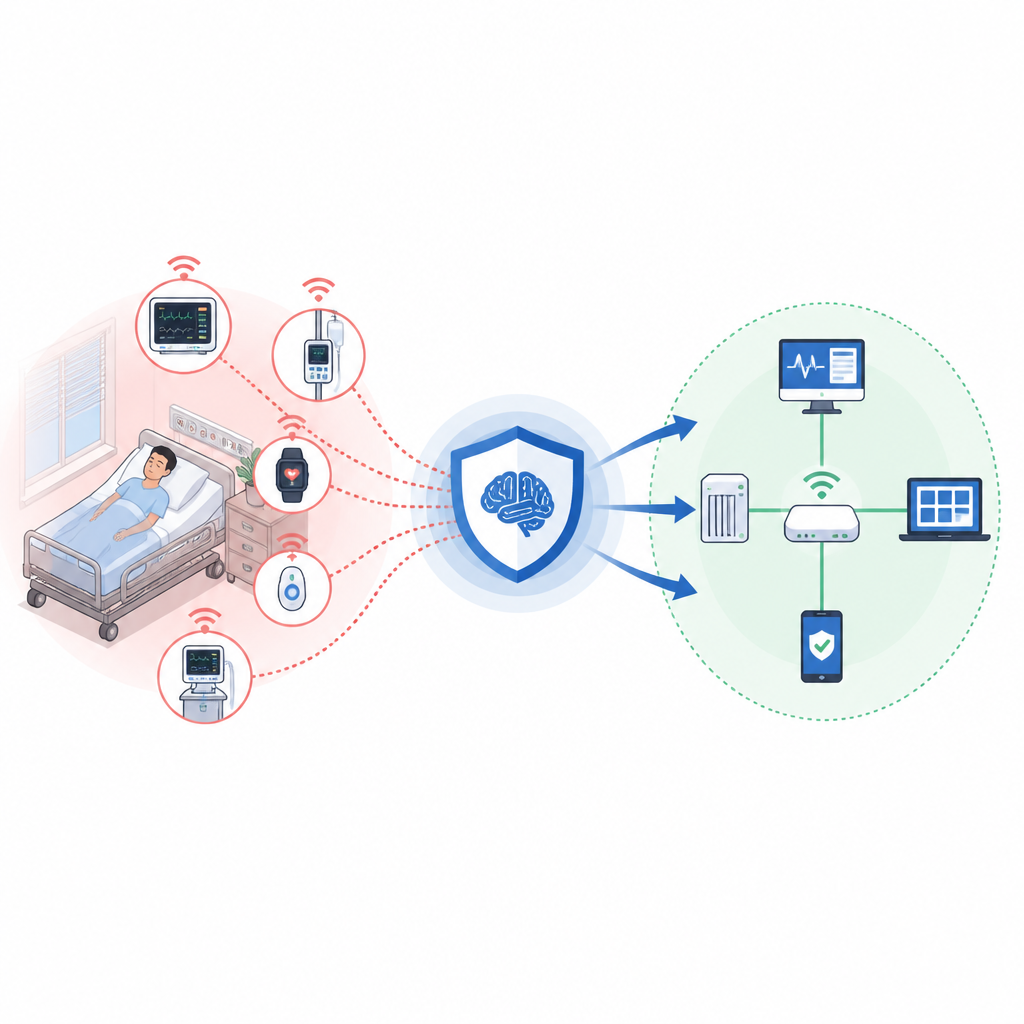

现代医院依赖无数互联设备,从心脏监护仪到智能输液泵,这些设备在网络上默默交换数据。它们帮助医生实时追踪病情,但也为网络犯罪分子打开了新通道。一旦入侵成功,可能会扰乱医疗服务或泄露敏感健康记录。该研究探索了一种在攻击稀少且隐藏于大量正常活动中的情况下,仍能及早且准确发现此类入侵的新方法。

医院设备如何相互通信

在典型的医疗网络中,许多不同的传感器和控制单元不断发送读数、警报和命令,共同构成一个繁忙且不断变化的数字流量网络。传统安全工具通常孤立地查看每个数据包,或依赖由专家制定的固定规则。这使得检测那些缓慢展开、在设备间跳跃或模仿正常模式的攻击变得困难。作者认为,更好的方法必须关注设备之间如何交互以及这些交互如何随时间变化。

将医院网络转化为动态地图

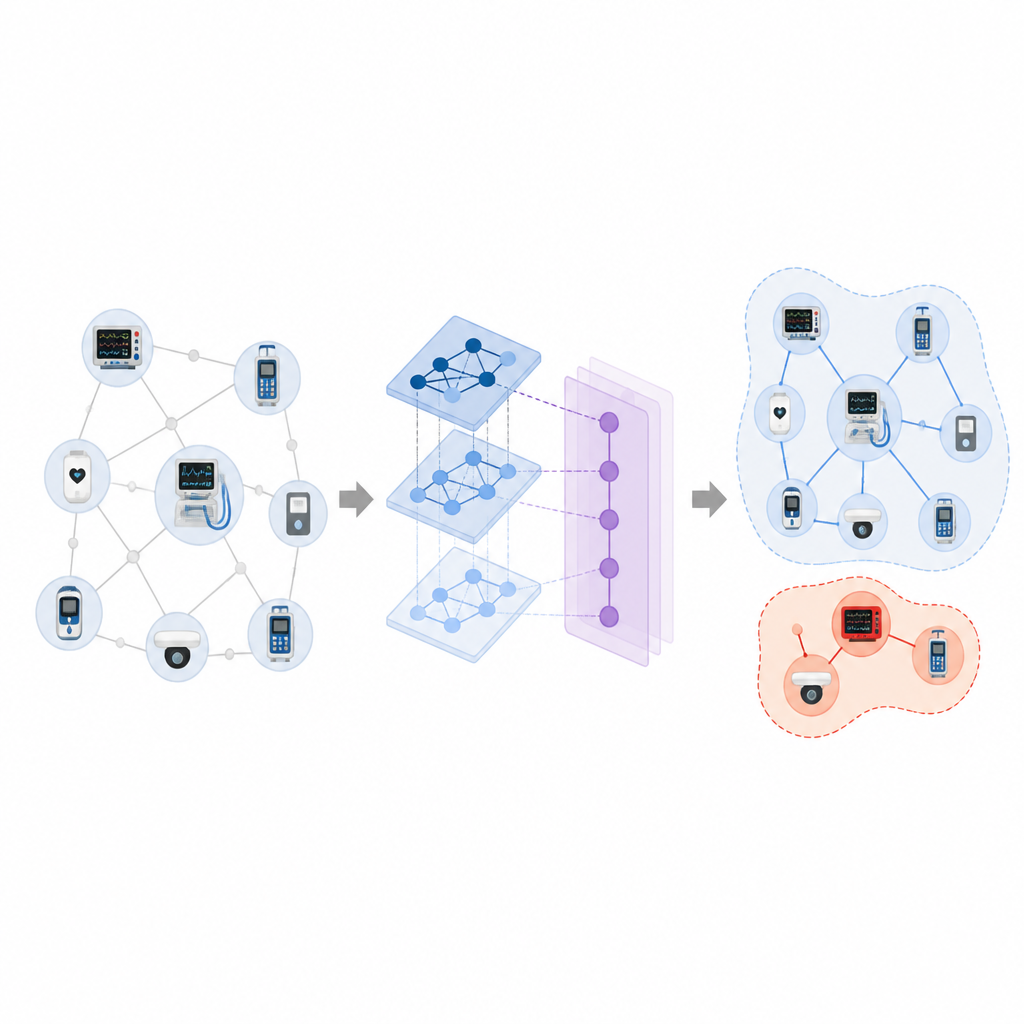

研究人员把医院的互联设备建模为一种动态地图,其中每个设备是一个节点,节点间的连线表示行为变化高度同步的设备。无需详细的布线图,他们从传感器读数的同步升降中推断出关系。对于每个短时间窗口,这会生成网络结构的快照。将这些快照输入一种专门处理此类地图的人工智能模型后,系统可以学习设备间正常协作的样式,以及哪些模式可能表明攻击。

通过静默练习来教会系统

真实医院很少有大量带标签的网络攻击数据,因为模拟大规模入侵既不安全也不合乎伦理。为了解决这一问题,团队首先让模型在主要为正常数据的情况下进行练习,而不要求它判定安全或不安全。这个热身阶段使用自编码器——一种学习压缩然后重建网络行为地图的神经网络。通过学习重建典型模式,模型形成了对正常设备交互的丰富内部表征。随后在训练系统区分合法流量和不同类型入侵时,重用这些知识。

跨时间追踪攻击

一旦完成预训练,完整系统结合了两类学习机制。一部分在单一时刻查看网络地图,从相邻设备汇聚信息以理解局部结构;另一部分则追踪这些汇聚信号在一系列时间窗口中的演变,从而识别缓慢推进或分阶段展开的攻击。最终层对每个时间片的活动作出判定,判断其是良性还是属于若干攻击类型之一,包括那些非常罕见但潜在严重的攻击。

这种新方法的性能如何

作者在一个模拟重症监护病房(包含病人监护和控制设备)的公开数据集以及一个更广泛的联网设备集合上测试了他们的方法。与经典机器学习工具以及最近的深度学习和基于图的模型相比,他们的系统在准确率和对各类攻击的平衡性方面取得了更高分数。它在发现其他系统易于漏掉的稀有入侵方面表现尤其突出。当在医疗数据上训练并在独立数据集上评估时,它保持了稳健的表现,表明能够应对设备类型和流量模式的变化。

对患者和医院意味着什么

对非专业读者而言,关键结论是本研究描绘了一条通向更贴合实际医院网络行为的安全工具的路线。通过学习众多设备协同工作的常态节奏,并首先在无标签数据上进行练习,所提出的系统能更好地察觉异常,即便它仅见过某种攻击的少量示例。尽管该方法仍需进一步减轻计算负担并增强透明性,才能在床边小型设备上运行,但它为让互联护理既智能又安全提供了有前景的蓝图。

引用: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

关键词: 医疗物联网, 入侵检测, 图神经网络, 网络安全, 异常检测