Clear Sky Science · fr

Réseau de neurones graphe spatio-temporel avec préentraînement par autoencodeur pour la détection d’intrusions dans les écosystèmes IoT de santé

Pourquoi une sécurité plus intelligente pour les appareils hospitaliers est importante

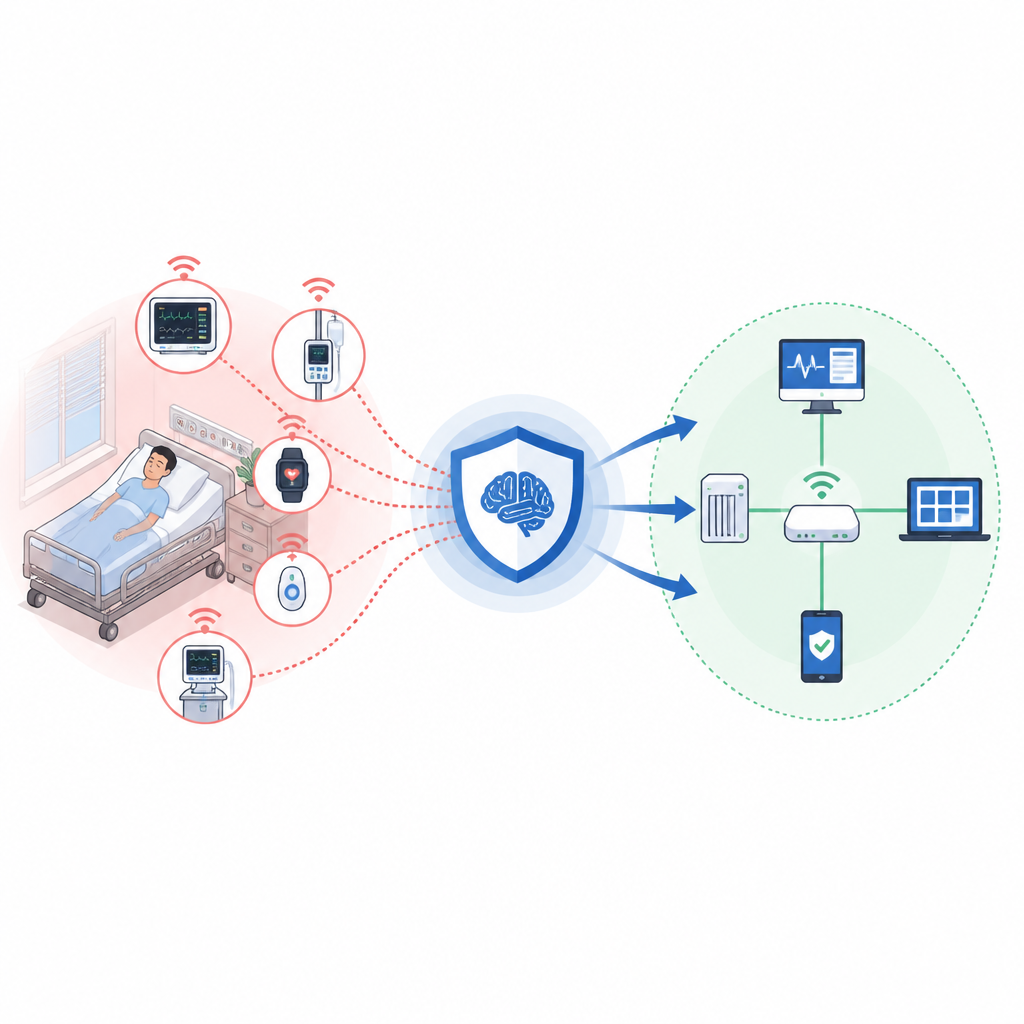

Les hôpitaux modernes s’appuient désormais sur d’innombrables appareils connectés, des moniteurs cardiaques aux pompes intelligentes, qui échangent silencieusement des données via Internet. Ces dispositifs aident les médecins à suivre les patients en temps réel, mais ouvrent aussi de nouvelles portes aux cybercriminels. Une intrusion réussie pourrait perturber les soins ou exposer des dossiers médicaux privés. Cette étude explore une nouvelle méthode pour repérer ces intrusions tôt et avec précision, même lorsque les attaques sont rares et dissimulées dans une mer d’activité normale.

Comment les appareils hospitaliers communiquent entre eux

Dans un réseau de santé typique, de nombreux capteurs et unités de contrôle envoient en permanence des mesures, des alertes et des commandes. Ensemble, ils forment un trafic numérique dense et en constante évolution. Les outils de sécurité traditionnels examinent souvent chaque paquet de données isolément ou s’appuient sur des règles fixes élaborées par des experts. Cela rend difficile la détection des attaques qui se déroulent lentement, sautent d’un appareil à l’autre ou imitent des schémas normaux. Les auteurs soutiennent qu’une meilleure approche doit tenir compte de la façon dont les appareils interagissent entre eux et de la manière dont ces interactions évoluent dans le temps.

Transformer le réseau hospitalier en une carte vivante

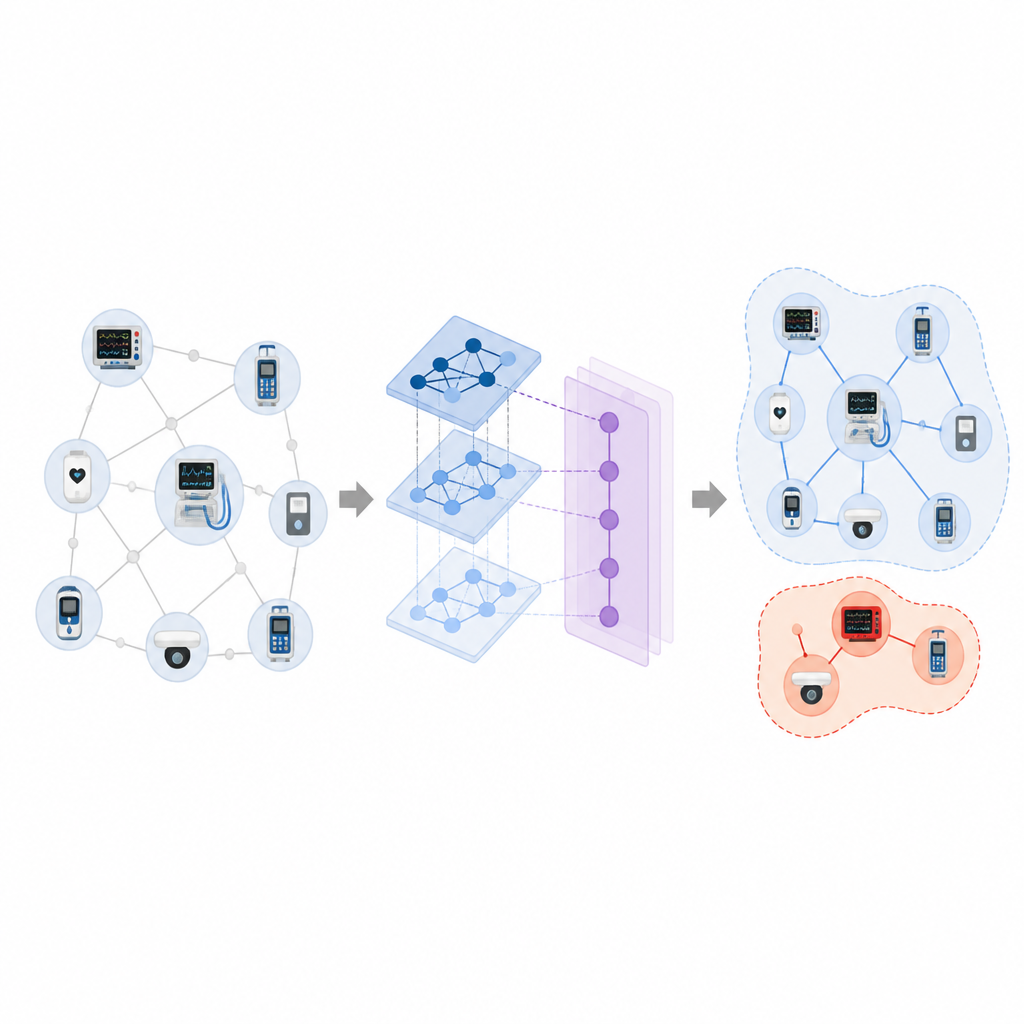

Les chercheurs modélisent les appareils connectés de l’hôpital comme une sorte de carte vivante, où chaque appareil est un point et des lignes relient les dispositifs dont le comportement varie de manière synchronisée. Plutôt que d’exiger un schéma de câblage détaillé de l’hôpital, ils infèrent les relations à partir de la façon dont les mesures des capteurs montent et descendent en même temps. Pour chaque fenêtre temporelle courte, cela produit un instantané de la structure du réseau. En alimentant ces instantanés dans un type spécial d’intelligence artificielle conçu pour fonctionner avec ce genre de cartes, le système peut apprendre à quoi ressemble la coopération normale entre dispositifs et quels schémas suggèrent une attaque.

Apprendre au système par la pratique silencieuse

Les hôpitaux réels disposent rarement de larges ensembles étiquetés d’attaques informatiques, car organiser des intrusions à grande échelle est dangereux et contraire à l’éthique. Pour contourner ce problème, l’équipe laisse d’abord son modèle s’exercer sur des données majoritairement normales sans lui demander de décider ce qui est sûr ou non. Cette phase d’échauffement utilise un autoencodeur, un type de réseau neuronal qui apprend à compresser puis reconstruire la carte de comportement du réseau. En apprenant à reconstruire les schémas typiques, il développe une représentation interne riche des interactions normales entre dispositifs. Plus tard, ces connaissances sont réutilisées lorsque le système est entraîné à distinguer le trafic légitime de différents types d’intrusions.

Suivre les attaques au fil du temps

Une fois réchauffé, le système complet combine deux types d’apprentissage. Une partie examine la carte du réseau à un instant donné, agrégeant l’information des dispositifs voisins pour comprendre la structure locale. Une autre partie suit l’évolution de ces signaux agrégés sur une série de fenêtres temporelles, ce qui lui permet de reconnaître des attaques lentes ou étalées en plusieurs étapes. La couche finale décide ensuite si chaque tranche d’activité est bénigne ou appartient à l’un des plusieurs types d’attaque, y compris celles qui sont très rares mais potentiellement graves.

Quelle est la performance de la nouvelle approche

Les auteurs évaluent leur méthode sur un ensemble de données public qui simule une unité de soins intensifs avec des moniteurs patients et des dispositifs de contrôle, ainsi que sur une collection plus large d’appareils connectés à Internet. Comparé aux outils classiques d’apprentissage automatique et aux modèles récents de deep learning et basés sur les graphes, leur système atteint des scores supérieurs en précision et en équilibre pour tous les types d’attaque. Il se montre particulièrement performant pour repérer les intrusions rares que d’autres systèmes ont tendance à manquer. Lorsqu’il est entraîné sur les données de santé et évalué sur l’autre jeu de données, il conserve des performances robustes, suggérant qu’il peut supporter des variations de types d’appareils et de schémas de trafic.

Ce que cela signifie pour les patients et les hôpitaux

Pour les non‑spécialistes, le principal résultat est que cette étude trace une voie vers des outils de sécurité plus en phase avec le comportement réel des réseaux hospitaliers. En apprenant les rythmes habituels de nombreux dispositifs travaillant ensemble, et en s’exerçant d’abord sur des données non étiquetées, le système proposé peut mieux repérer quand quelque chose cloche, même s’il n’a vu que peu d’exemples d’une attaque donnée. Bien que l’approche doive encore être allégée et rendue plus transparente avant de pouvoir s’exécuter sur de petits dispositifs au chevet, elle offre un plan prometteur pour maintenir les soins connectés à la fois intelligents et sûrs.

Citation: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

Mots-clés: IoT de santé, détection d’intrusion, réseau de neurones graphe, cybersécurité, détection d’anomalies