Clear Sky Science · de

Räumlich‑zeitliches Graph‑Neuronales Netzwerk mit Autoencoder‑Pretraining zur Erkennung von Eindringlingen in Healthcare‑IoT‑Ökosystemen

Warum schlauere Sicherheit für Krankenhausgeräte wichtig ist

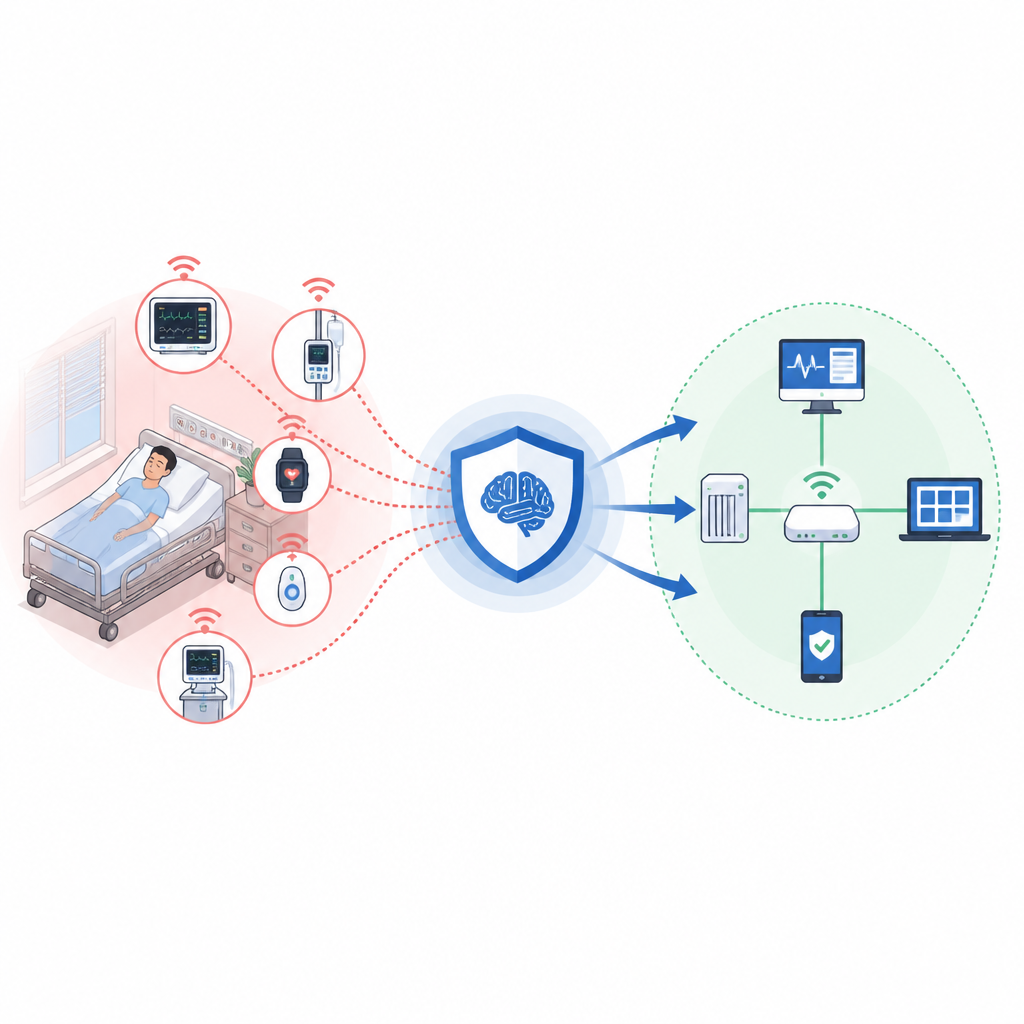

Moderne Krankenhäuser verlassen sich heute auf zahllose vernetzte Geräte, von Herzmonitoren bis zu intelligenten Infusionspumpen, die stillschweigend Daten über das Internet austauschen. Diese Geräte helfen Ärztinnen und Ärzten, Patientinnen und Patienten in Echtzeit zu überwachen, eröffnen aber gleichzeitig neue Angriffspunkte für Cyberkriminelle. Ein erfolgreicher Einbruch könnte die Versorgung stören oder vertrauliche Gesundheitsdaten offenlegen. Diese Studie untersucht eine neue Methode, um solche Eindringlinge früh und präzise zu erkennen, selbst wenn Angriffe selten sind und sich in einem Meer normaler Aktivität verbergen.

Wie Krankenhausgeräte miteinander kommunizieren

In einem typischen Gesundheitsnetzwerk senden viele verschiedene Sensoren und Steuergeräte ständig Messwerte, Alarme und Befehle. Zusammen bilden sie ein geschäftiges, sich ständig wandelndes Geflecht digitaler Kommunikation. Traditionelle Sicherheitswerkzeuge betrachten oft einzelne Datenpakete isoliert oder stützen sich auf feste Regeln, die von Expertinnen und Experten erstellt wurden. Das erschwert die Erkennung von Angriffen, die sich langsam entfalten, zwischen Geräten springen oder normale Muster nachahmen. Die Autorinnen und Autoren argumentieren, dass ein besserer Ansatz darauf achten muss, wie Geräte miteinander interagieren und wie sich diese Interaktionen über die Zeit ändern.

Ein Hospitalnetzwerk als lebendige Landkarte

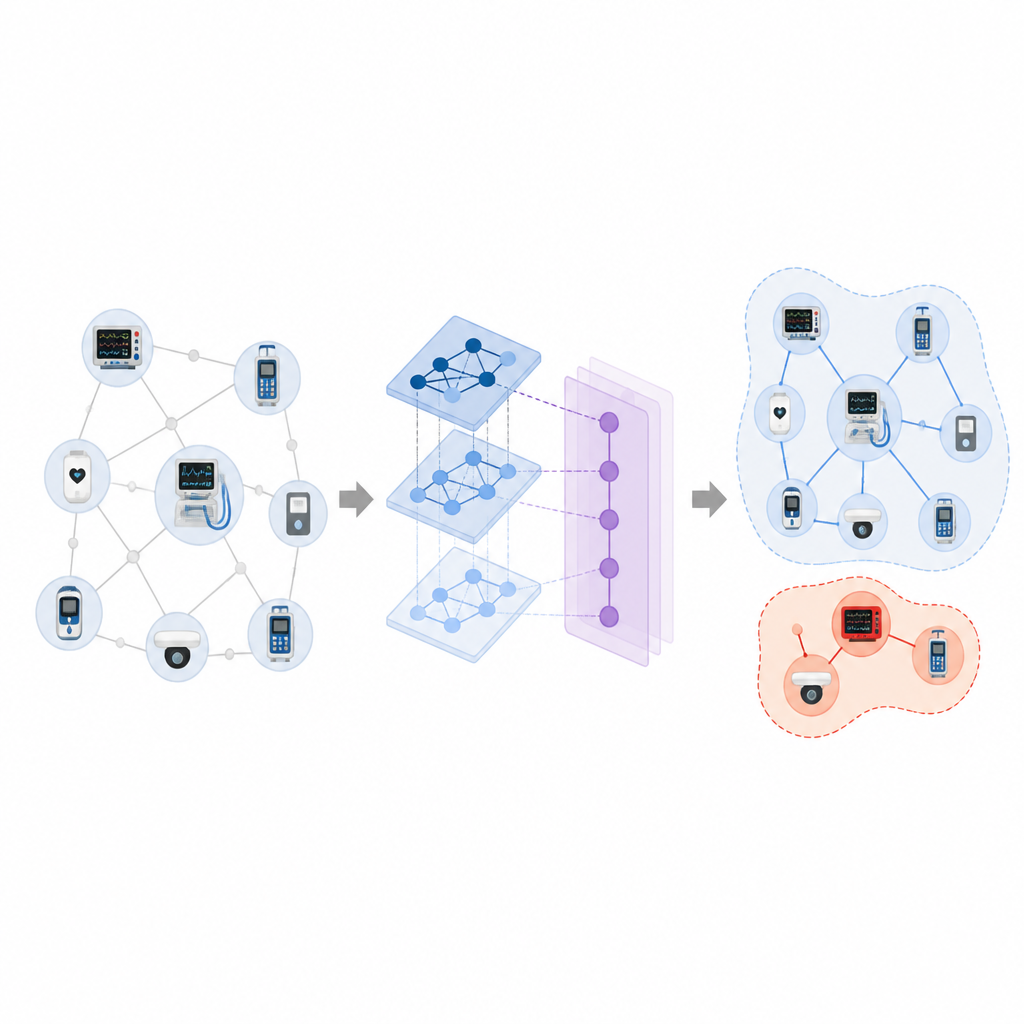

Die Forschenden modellieren die vernetzten Geräte des Krankenhauses als eine Art lebendige Landkarte, in der jedes Gerät einen Punkt darstellt und Linien Geräte verbinden, deren Verhalten eng miteinander korreliert. Anstatt eine detaillierte Verkabelung des Krankenhauses zu benötigen, leiten sie Beziehungen daraus ab, wie die Sensorwerte synchron steigen und fallen. Für jedes kurze Zeitfenster entsteht so eine Momentaufnahme der Netzwerkstruktur. Wenn diese Schnappschüsse einem speziellen KI‑Typ zugeführt werden, der dafür ausgelegt ist, mit solchen Karten zu arbeiten, kann das System lernen, wie normale Zusammenarbeit zwischen Geräten aussieht und welche Muster auf einen Angriff hindeuten.

Das System mit unauffälliger Übung trainieren

In echten Krankenhäusern gibt es kaum große, gelabelte Sammlungen von Cyberangriffen, denn das Inszenieren von vollständigen Einbrüchen wäre unsicher und unethisch. Um das zu umgehen, lässt das Team sein Modell zunächst überwiegend mit normalen Daten üben, ohne es gleich zu Entscheidungen über sicher oder unsicher zu zwingen. Diese Aufwärmphase nutzt einen Autoencoder, eine Art neuronales Netzwerk, das lernt, die Verhaltenskarte des Netzwerks zu komprimieren und dann wiederherzustellen. Indem es typische Muster rekonstruiert, entwickelt es ein reichhaltiges internes Bild normaler Geräteinteraktionen. Dieses Wissen wird später wiederverwendet, wenn das System darauf trainiert wird, legitimen Datenverkehr von verschiedenen Arten von Eindringversuchen zu unterscheiden.

Angriffe über die Zeit verfolgen

Nach der Aufwärmphase kombiniert das vollständige System zwei Lernarten. Ein Teil betrachtet die Netzwerk‑Landkarte in einem einzelnen Moment und bündelt Informationen benachbarter Geräte, um die lokale Struktur zu verstehen. Ein anderer Teil verfolgt, wie diese gebündelten Signale sich über eine Serie von Zeitfenstern entwickeln, wodurch langsame oder gestufte Angriffe erkannt werden können, die Schritt für Schritt ablaufen. Die Endschicht entscheidet dann, ob jede Aktivitätsscheibe harmlos ist oder zu einer der mehreren Angriffsklassen gehört, einschließlich solcher, die sehr selten, aber potenziell schwerwiegend sind.

Wie gut der neue Ansatz abschneidet

Die Autorinnen und Autoren testen ihre Methode an einem öffentlichen Datensatz, der eine Intensivstation mit Patientenmonitoren und Steuergeräten simuliert, sowie an einer breiteren Sammlung internetverbundener Geräte. Im Vergleich zu klassischen Machine‑Learning‑Werkzeugen und neueren Deep‑Learning‑ und graphbasierten Modellen erzielt ihr System höhere Werte für Genauigkeit und Ausgewogenheit über alle Angriffstypen. Besonders stark ist es beim Aufspüren seltener Eindringlinge, die andere Systeme oft übersehen. Wenn es auf den Gesundheitsdaten trainiert und an dem separaten Datensatz evaluiert wird, bleibt die Leistung robust, was darauf hindeutet, dass es mit Verschiebungen in Gerätetypen und Verkehrsprofilen umgehen kann.

Was das für Patientinnen, Patienten und Krankenhäuser bedeutet

Für Nicht‑Expertinnen und Nicht‑Experten ist das wichtigste Ergebnis, dass diese Studie einen Weg zu Sicherheitstools skizziert, die besser mit dem tatsächlichen Verhalten von Krankenhausnetzwerken übereinstimmen. Indem sie die üblichen Rhythmen vieler zusammenarbeitender Geräte erlernt und zunächst mit unlabeled Daten übt, kann das vorgeschlagene System besser bemerken, wenn etwas nicht stimmt – selbst wenn es nur wenige Beispiele eines bestimmten Angriffs gesehen hat. Zwar muss der Ansatz noch leichter und transparenter werden, bevor er auf kleinen Geräten am Krankenbett laufen kann, doch er bietet einen vielversprechenden Bauplan, um vernetzte Pflege sowohl intelligent als auch sicher zu halten.

Zitation: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

Schlüsselwörter: Healthcare‑IoT, Intrusion‑Detection, Graph‑Neuronales Netzwerk, Cybersicherheit, Anomalieerkennung