Clear Sky Science · it

Rete neurale grafica spazio‑temporale con preallenamento autoencoder per il rilevamento delle intrusioni negli ecosistemi IoT sanitari

Perché conta avere una sicurezza più intelligente per i dispositivi ospedalieri

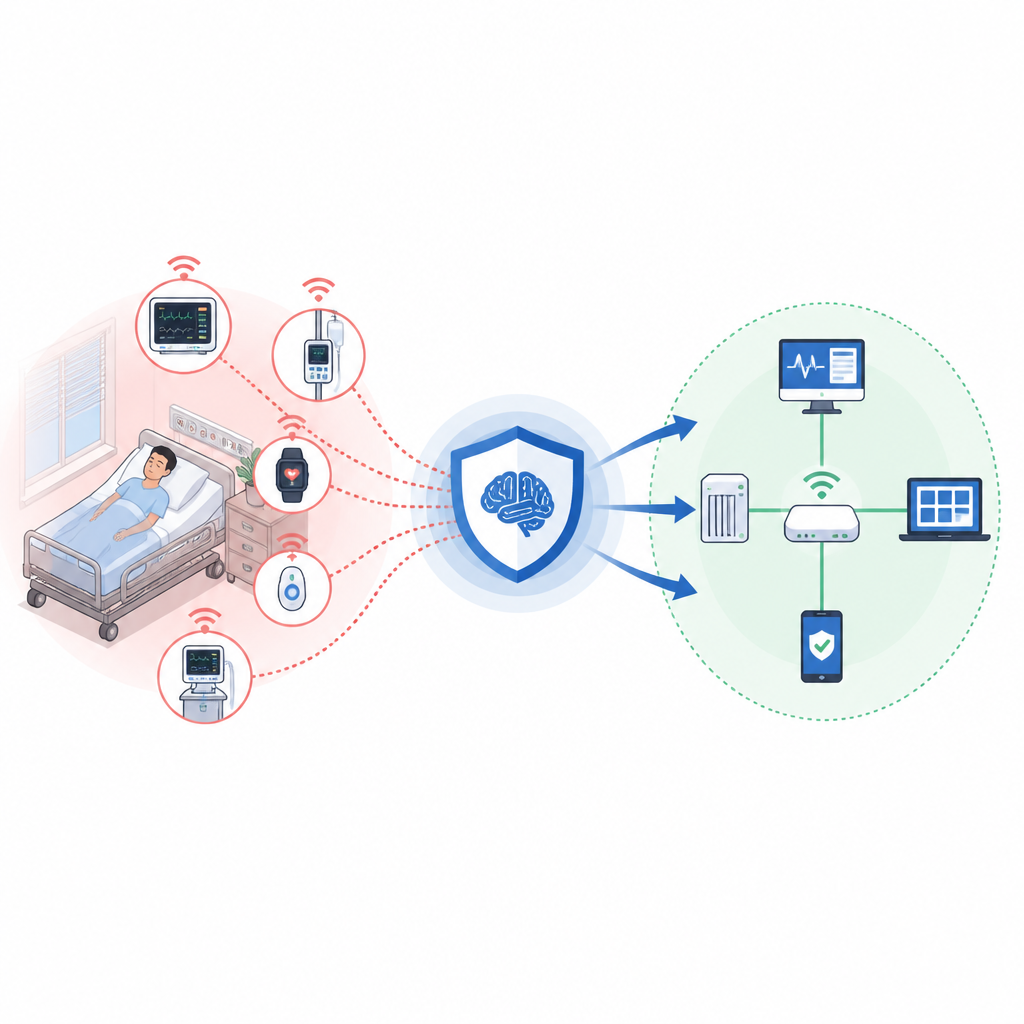

I moderni ospedali fanno ora affidamento su innumerevoli dispositivi connessi, dai monitor cardiaci alle pompe intelligenti, che condividono silenziosamente dati tramite internet. Questi dispositivi aiutano i medici a seguire i pazienti in tempo reale, ma aprono anche nuove vie ai criminali informatici. Una violazione riuscita potrebbe interrompere le cure o esporre cartelle cliniche private. Questo studio esplora un nuovo modo per individuare tali intrusioni in modo precoce e accurato, anche quando gli attacchi sono rari e nascosti in un mare di attività normali.

Come i dispositivi ospedalieri comunicano tra loro

In una tipica rete sanitaria, molti sensori e unità di controllo inviano costantemente letture, allarmi e comandi. Insieme formano una fitta e sempre mutevole rete di traffico digitale. Gli strumenti di sicurezza tradizionali spesso analizzano ogni pacchetto di dati in isolamento o si basano su regole fisse create da esperti. Questo rende difficile rilevare attacchi che si sviluppano lentamente, che saltano tra dispositivi o che imitano comportamenti normali. Gli autori sostengono che un approccio migliore deve prestare attenzione a come i dispositivi interagiscono tra loro e a come tali interazioni cambiano nel tempo.

Trasformare la rete ospedaliera in una mappa vivente

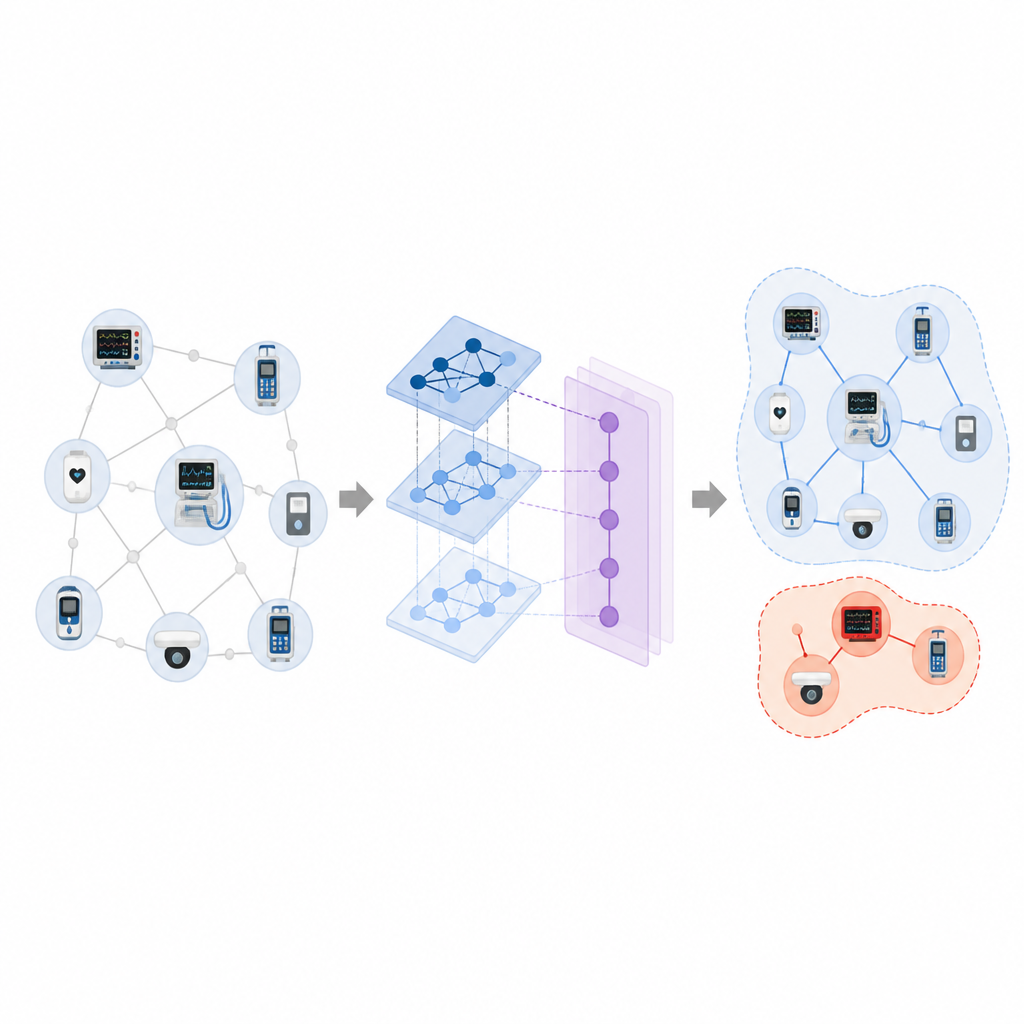

I ricercatori modellano i dispositivi connessi dell’ospedale come una sorta di mappa vivente, in cui ogni dispositivo è un punto e le linee collegano dispositivi i cui comportamenti si muovono in maniera sincronizzata. Invece di aver bisogno di uno schema dettagliato dell’impianto, inferiscono le relazioni osservando come le letture dei sensori aumentano e diminuiscono in sincronia. Per ogni breve finestra temporale questo produce un’istantanea della struttura della rete. Alimentando queste istantanee in un particolare tipo di intelligenza artificiale progettata per lavorare con tali mappe, il sistema può imparare quale sia la cooperazione normale tra dispositivi e quali pattern suggeriscano un attacco.

Insegnare al sistema con pratica silenziosa

I veri ospedali raramente dispongono di grandi raccolte etichettate di attacchi informatici, perché simulare violazioni su vasta scala è pericoloso e non etico. Per aggirare questo problema, il team lascia prima che il modello si alleni su dati per lo più normali senza obbligarlo a decidere cosa sia sicuro o meno. Questa fase di riscaldamento utilizza un autoencoder, un tipo di rete neurale che impara a comprimere e quindi ricostruire la mappa del comportamento della rete. Imparando a ricostruire i pattern tipici, sviluppa un ricco quadro interno delle interazioni normali tra dispositivi. Successivamente, questa conoscenza viene riutilizzata quando il sistema viene addestrato a distinguere il traffico legittimo da diversi tipi di intrusioni.

Seguire gli attacchi nel tempo

Una volta riscaldato, il sistema completo combina due tipi di apprendimento. Una parte osserva la mappa di rete in un singolo istante, aggregando informazioni dai dispositivi vicini per comprendere la struttura locale. Un’altra parte segue come questi segnali aggregati evolvono attraverso una serie di finestre temporali, permettendo di riconoscere attacchi a lenta evoluzione o a fasi che si sviluppano passo dopo passo. Lo strato finale decide quindi se ogni porzione di attività è benigno o appartiene a uno dei vari tipi di attacco, compresi quelli molto rari ma potenzialmente gravi.

Quanto bene funziona il nuovo approccio

Gli autori testano il loro metodo su un dataset pubblico che simula un’unità di terapia intensiva con monitor pazienti e dispositivi di controllo, oltre che su una raccolta più ampia di dispositivi connessi a internet. Rispetto agli strumenti classici di machine learning e a modelli più recenti di deep learning e basati su grafi, il loro sistema raggiunge punteggi più alti in accuratezza e bilanciamento su tutti i tipi di attacco. Si dimostra particolarmente efficace nell’individuare intrusioni rare che altri sistemi tendono a perdere. Addestrato sui dati sanitari e valutato sul dataset separato, mantiene prestazioni robuste, suggerendo che può gestire variazioni nei tipi di dispositivi e nei pattern di traffico.

Cosa significa per pazienti e ospedali

Per i non esperti, il risultato chiave è che questo studio traccia una via per strumenti di sicurezza più in sintonia con il comportamento reale delle reti ospedaliere. Imparando i ritmi abituali di molti dispositivi che lavorano insieme e praticando prima su dati non etichettati, il sistema proposto può notare meglio quando qualcosa non va, anche se ha visto solo pochi esempi di un dato attacco. Sebbene l’approccio debba ancora essere reso più leggero e trasparente prima di poter girare su piccoli dispositivi a bordo letto, offre uno schema promettente per mantenere l’assistenza connessa sia intelligente sia sicura.

Citazione: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

Parole chiave: IoT sanitario, rilevamento delle intrusioni, rete neurale grafica, cybersecurity, rilevamento delle anomalie