Clear Sky Science · ar

شبكة عصبية بيانية زمانية‑مكانية مع تدريب مسبق بواسطة التشفير التلقائي لاكتشاف التسلل في بيئات إنترنت الأشياء الصحية

لماذا تكتسب حماية أجهزة المستشفى ذكاءً أكبر أهمية

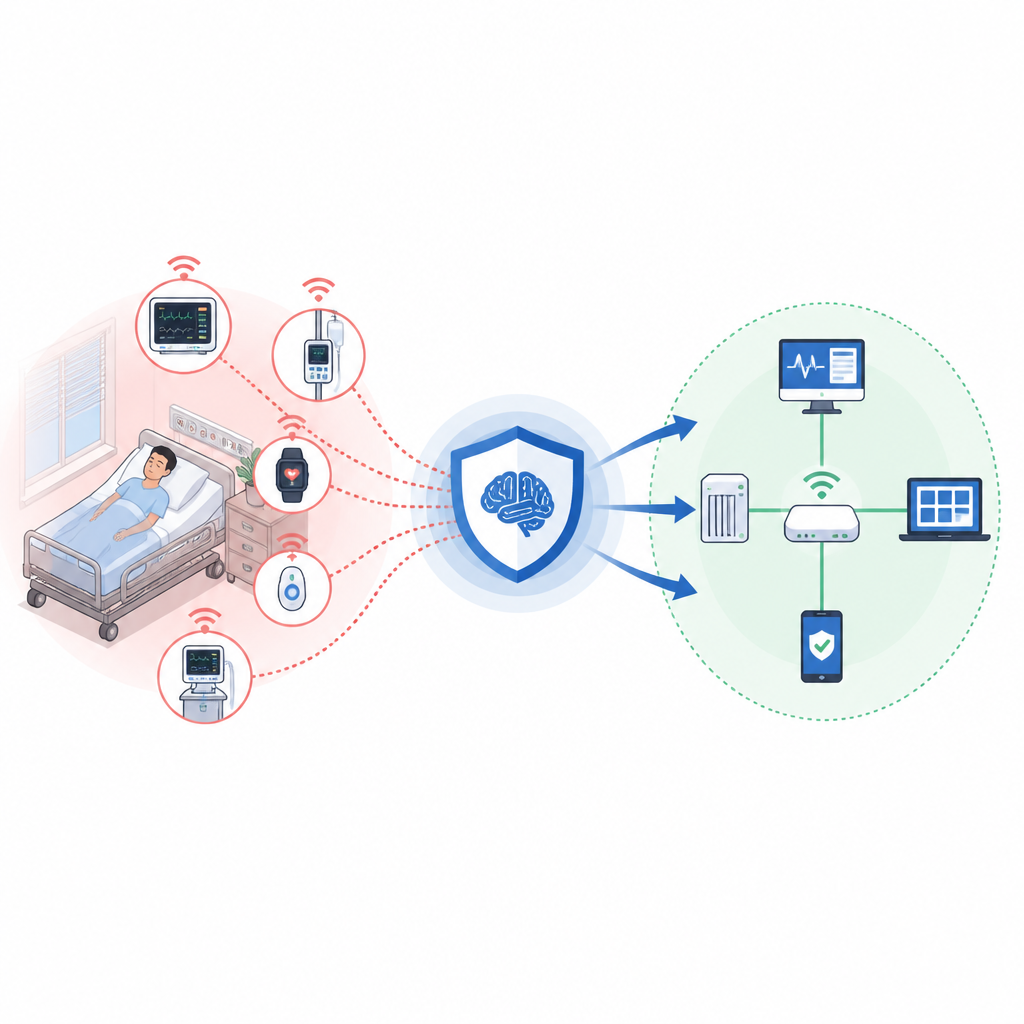

تعتمد المستشفيات الحديثة الآن على عدد لا يحصى من الأجهزة المتصلة، من مراقبات القلب إلى مضخات ذكية، التي تشارك البيانات بهدوء عبر الإنترنت. تساعد هذه الأجهزة الأطباء على تتبّع المرضى في الوقت الحقيقي لكنها تفتح أيضًا أبوابًا جديدة للمهاجمين الإلكترونيين. قد يعطل التسلل الناجح الرعاية أو يكشف سجلات صحية خاصة. تستكشف هذه الدراسة طريقة جديدة لاكتشاف مثل هذه التسللات مبكرًا وبشكل دقيق، حتى عندما تكون الهجمات نادرة ومختفية داخل بحر من النشاط الطبيعي.

كيف تتواصل أجهزة المستشفى مع بعضها

في شبكة رعاية صحية نموذجية، ترسل العديد من الحساسات ووحدات التحكم قراءات وتنبيهات وأوامر باستمرار. معًا تشكّل شبكة رقمية مزدحمة ومتغيرة باستمرار. غالبًا ما تنظر أدوات الأمان التقليدية إلى كل حزمة بيانات بمعزل أو تعتمد على قواعد ثابتة صاغها خبراء. هذا يصعّب اكتشاف الهجمات التي تتطور ببطء أو تقفز بين الأجهزة أو تقلّد الأنماط الطبيعية. يجادل المؤلفون بأن نهجًا أفضل يجب أن يولي اهتمامًا لكيفية تفاعل الأجهزة مع بعضها وكيف تتغير تلك التفاعلات عبر الزمن.

تحويل شبكة المستشفى إلى خريطة حية

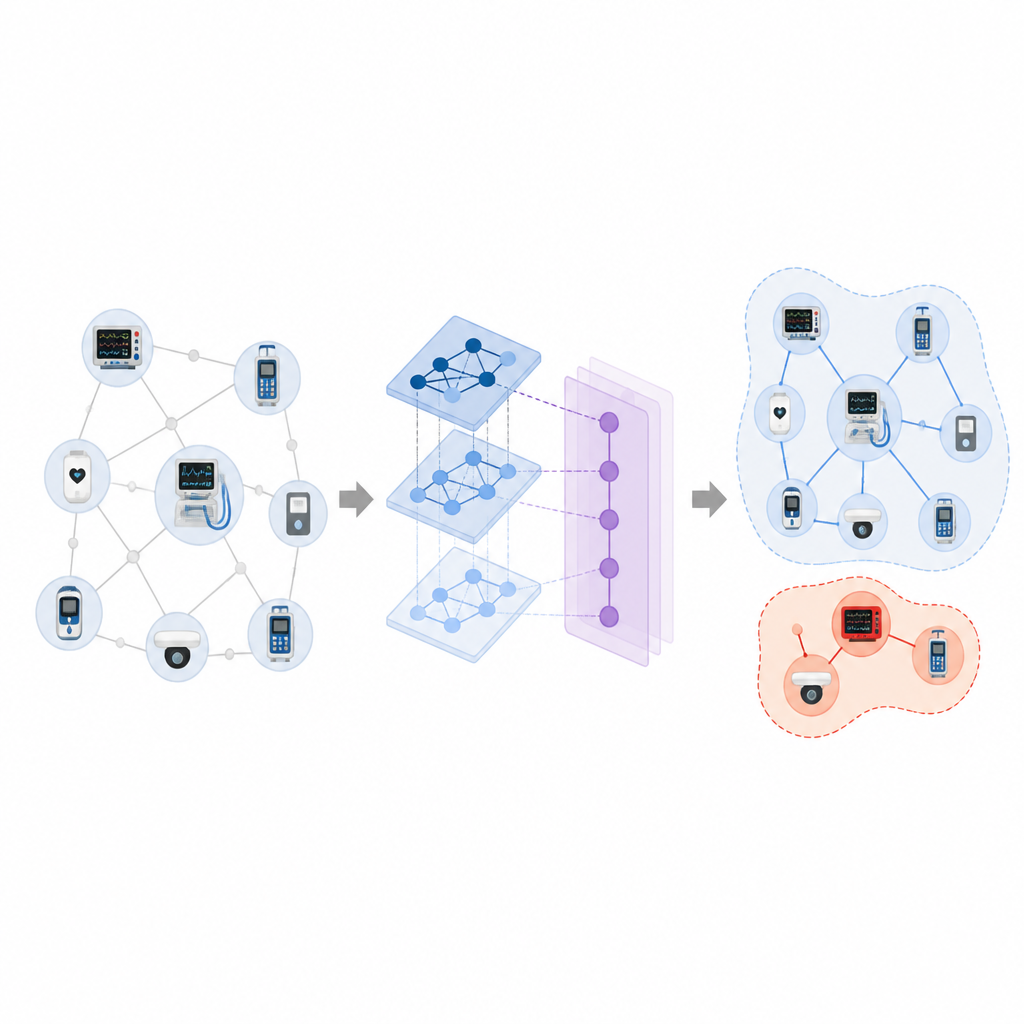

يمثل الباحثون أجهزة المستشفى المتصلة كنوع من الخريطة الحية، حيث يكون كل جهاز نقطة وتربط بين الأجهزة خطوط تشير إلى سلوك يتحرك معًا بشكل متقارب. بدلًا من الحاجة إلى مخطط سلكي مفصّل للمستشفى، يستدلّون على العلاقات من كيفية ارتفاع وانخفاض قراءات الحساسات بشكل متزامن. لكل نافذة زمنية قصيرة، ينتج هذا لقطة لهيكل الشبكة. من خلال إدخال هذه اللقطات إلى نوع خاص من الذكاء الاصطناعي المصمّم للعمل مع مثل هذه الخرائط، يمكن للنظام أن يتعلم ما تبدو عليه التعاونات الطبيعية بين الأجهزة وما هي الأنماط التي توحي بوجود هجوم.

تعليم النظام بالممارسة الهادئة

نادراً ما تمتلك المستشفيات الحقيقية مجموعات كبيرة وموصوفة من الهجمات السيبرانية، لأن إعداد اختراقات كاملة واسع النطاق غير آمن وغير أخلاقي. للتغلّب على ذلك، يسمح الفريق أولًا لنموذجه بالتدرب على بيانات أغلبها طبيعية دون أن يطلب منه تقرير ما هو آمن أو غير آمن. تستخدم مرحلة الإحماء هذه مشفّرًا تلقائيًا، وهو نوع من الشبكات العصبية التي تتعلم ضغط ثم إعادة بناء خريطة سلوك الشبكة. من خلال تعلّم إعادة بناء الأنماط المألوفة، يطوّر النموذج صورة داخلية غنية لتفاعلات الأجهزة الطبيعية. لاحقًا يعاد استخدام هذه المعرفة عند تدريب النظام ليفرق حركة المرور الشرعية عن أنواع مختلفة من التسللات.

متابعة الهجمات عبر الزمن

بمجرد إتمام مرحلة الإحماء، يجمع النظام الكامل بين نوعين من التعلم. جزء يراقب خريطة الشبكة في لحظة واحدة، ويجمع معلومات من الأجهزة المجاورة لفهم البنية المحلية. وجزء آخر يتتبّع كيف تتطور هذه الإشارات المجمعة عبر سلسلة من النوافذ الزمنية، مما يتيح له التعرف على الهجمات البطيئة أو المراحل التي تتكشف خطوة بخطوة. ثم يقرر الطبق النهائي ما إذا كانت كل شريحة من النشاط حميدة أم تنتمي إلى أحد أنواع الهجوم المتعددة، بما في ذلك الهجمات النادرة لكنها المحتملة الشدة.

مدى فعالية النهج الجديد

يختبر المؤلفون طريقتهم على مجموعة بيانات عامة تحاكي وحدة رعاية مركزة بها مراقبات المرضى وأجهزة تحكم، وكذلك على مجموعة أوسع من الأجهزة المتصلة بالإنترنت. مقارنة بأدوات التعلم الآلي الكلاسيكية والنماذج الحديثة الأعمق والقائمة على الرسوم البيانية، يحقق نظامهم درجات أعلى في الدقة والتوازن عبر جميع أنواع الهجمات. يثبت أنه قوي بشكل خاص في رصد التسللات النادرة التي تميل الأنظمة الأخرى إلى تفويتها. عندما تم تدريبه على بيانات الرعاية الصحية وتقييمه على مجموعة بيانات منفصلة، حافظ على أداء قوي، ما يشير إلى قدرته على التعامل مع تغييرات في أنواع الأجهزة وأنماط الحركة.

ماذا يعني هذا للمرضى والمستشفيات

بالنسبة لغير المتخصصين، النتيجة الأساسية أن هذه الدراسة توضح مسارًا لأدوات أمان تتماشى أكثر مع كيفية تصرف شبكات المستشفيات الحقيقية. من خلال تعلّم الإيقاعات الاعتيادية لعدد كبير من الأجهزة العاملة معًا، ومن خلال التدريب المسبق على بيانات غير موسومة، يمكن للنظام المقترح أن يلاحظ بشكل أفضل متى يحدث خلل، حتى لو رأى أمثلة قليلة فقط لهجوم معين. وبينما لا يزال من الضروري جعل النهج أخف وزنًا وأكثر شفافية قبل أن يعمل على أجهزة بجانب السرير صغيرة، فإنه يقدم مخططًا واعدًا للحفاظ على رعاية متصلة ذكية وآمنة في آن واحد.

الاستشهاد: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

الكلمات المفتاحية: إنترنت الأشياء في الرعاية الصحية, كشف التسلل, الشبكة العصبية البيانية, الأمن السيبراني, كشف الشذوذ