Clear Sky Science · pl

Grafowa sieć neuronowa czasowo‑przestrzenna z wstępnym treningiem autoenkodera do wykrywania włamań w ekosystemach IoT w opiece zdrowotnej

Dlaczego mądrzejsze zabezpieczenia urządzeń szpitalnych mają znaczenie

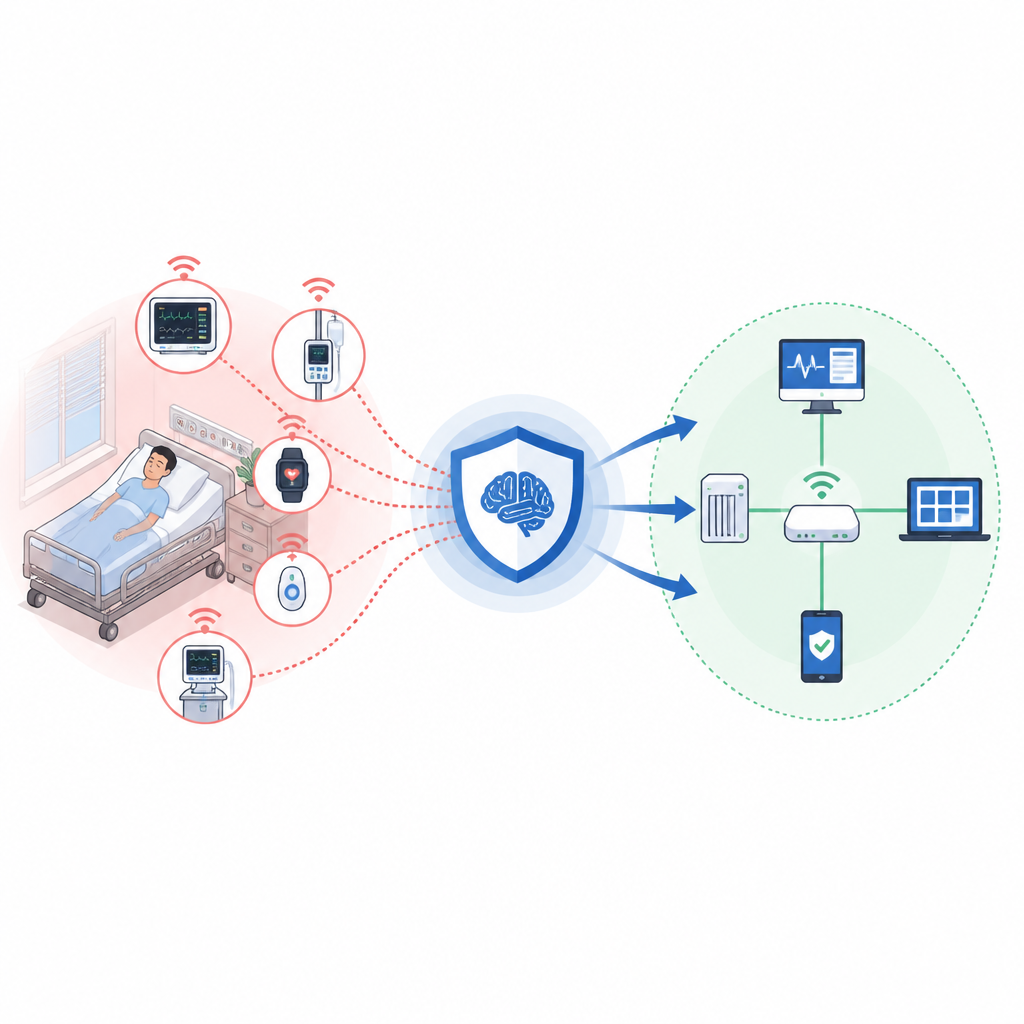

Współczesne szpitale opierają się na niezliczonych połączonych urządzeniach — od monitorów serca po inteligentne pompy — które dyskretnie wymieniają dane przez internet. Urządzenia te pomagają lekarzom śledzić pacjentów w czasie rzeczywistym, ale otwierają też nowe możliwości dla cyberprzestępców. Udane włamanie może zakłócić opiekę lub ujawnić prywatne dane medyczne. W tym badaniu autorzy przedstawiają nowy sposób wczesnego i precyzyjnego wykrywania takich włamań, nawet gdy ataki są rzadkie i ukryte w morzu normalnej aktywności.

Jak urządzenia szpitalne komunikują się między sobą

W typowej sieci opieki zdrowotnej wiele różnych czujników i jednostek sterujących nieustannie przesyła odczyty, alarmy i polecenia. Razem tworzą one zatłoczoną, nieustannie zmieniającą się sieć cyfrowego ruchu. Tradycyjne narzędzia zabezpieczeń często analizują pakiety danych izolowanie lub polegają na stałych regułach opracowanych przez ekspertów. Utrudnia to wykrywanie ataków, które rozwijają się powoli, przeskakują między urządzeniami lub naśladują normalne wzorce. Autorzy twierdzą, że lepsze podejście musi uwzględniać, jak urządzenia wchodzą ze sobą w interakcje i jak te interakcje zmieniają się w czasie.

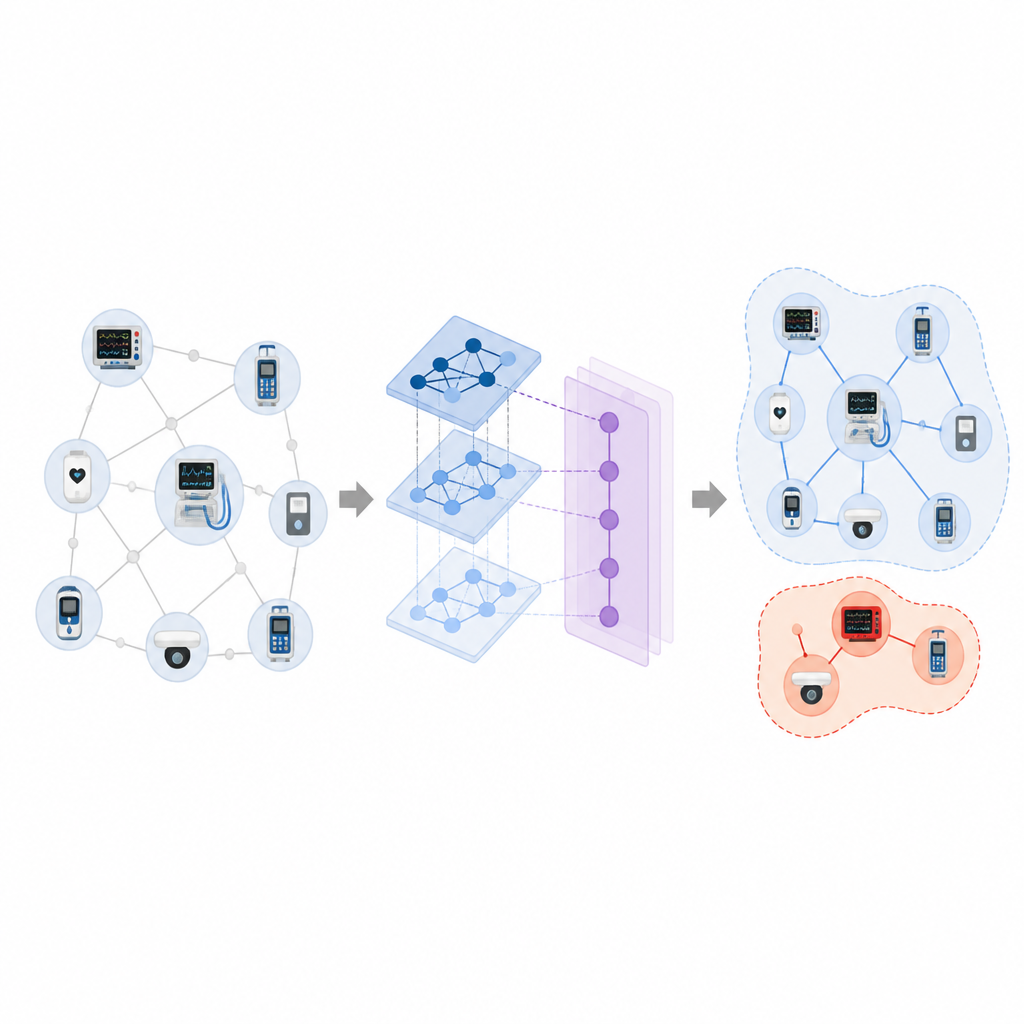

Przekształcanie sieci szpitalnej w żywą mapę

Naukowcy modelują połączone urządzenia szpitala jako rodzaj żywej mapy, w której każde urządzenie jest węzłem, a krawędzie łączą urządzenia o silnie zsynchronizowanym zachowaniu. Zamiast wymagać szczegółowego schematu okablowania, wyprowadzają relacje z tego, jak odczyty czujników rosną i opadają w synchronii. Dla każdego krótkiego okna czasowego powstaje migawka struktury sieci. Podając te migawki do specjalnego typu sztucznej inteligencji zaprojektowanej do pracy z takimi mapami, system może nauczyć się, jak wygląda normalna współpraca między urządzeniami oraz jakie wzorce sugerują atak.

Uczenie systemu poprzez ciche ćwiczenia

Prawdziwe szpitale rzadko dysponują dużymi, oznaczonymi zbiorami danych z cyberatakami, ponieważ przeprowadzanie pełnoskalowych naruszeń jest niebezpieczne i nieetyczne. Aby to obejść, zespół najpierw pozwala modelowi ćwiczyć na przeważnie normalnych danych, nie prosząc go jeszcze o ocenę, co jest bezpieczne, a co nie. Etap rozgrzewki wykorzystuje autoenkoder — rodzaj sieci neuronowej, która uczy się kompresować, a następnie rekonstruować mapę zachowania sieci. Ucząc się odtwarzać typowe wzorce, model rozwija bogity wewnętrzny obraz normalnych interakcji urządzeń. Później ta wiedza jest ponownie używana, gdy system jest trenowany do rozróżniania legalnego ruchu od różnych typów włamań.

Śledzenie ataków w czasie

Po rozgrzewce cały system łączy dwa rodzaje uczenia. Jedna część analizuje mapę sieci w pojedynczym momencie, agregując informacje od sąsiednich urządzeń, aby zrozumieć lokalną strukturę. Druga część śledzi, jak te zebrane sygnały ewoluują w kolejnych oknach czasowych, co pozwala rozpoznać powoli postępujące lub etapowe ataki rozwijające się krok po kroku. Końcowa warstwa decyduje, czy każda porcja aktywności jest nieszkodliwa, czy należy do jednego z kilku typów ataków, w tym tych bardzo rzadkich, lecz potencjalnie ciężkich w skutkach.

Jak dobrze działa nowe podejście

Autorzy testują swoją metodę na publicznym zbiorze danych symulującym oddział intensywnej terapii z monitorami pacjentów i urządzeniami sterującymi, a także na szerszym zestawie połączonych urządzeń. W porównaniu z klasycznymi narzędziami uczenia maszynowego oraz nowszymi modelami głębokiego uczenia i modelami grafowymi, ich system osiąga wyższe wyniki pod względem dokładności i równowagi względem wszystkich typów ataków. Szczególnie dobrze radzi sobie z wykrywaniem rzadkich włamań, które inne systemy często pomijają. Kiedy trenowany na danych z opieki zdrowotnej i oceniany na odrębnym zbiorze, utrzymuje solidną wydajność, co sugeruje, że potrafi poradzić sobie ze zmianami typów urządzeń i wzorców ruchu.

Co to oznacza dla pacjentów i szpitali

Dla laików kluczowym wynikiem jest to, że badanie wyznacza drogę do narzędzi bezpieczeństwa lepiej dopasowanych do rzeczywistego zachowania sieci szpitalnych. Ucząc się zwyczajowych rytmów współpracy wielu urządzeń i ćwicząc najpierw na nieoznaczonych danych, proponowany system lepiej zauważa, kiedy coś jest nie w porządku, nawet jeśli widział tylko kilka przykładów danego ataku. Choć podejście wymaga jeszcze uproszczenia i większej przejrzystości, zanim będzie mogło działać na małych urządzeniach przy łóżku pacjenta, stanowi obiecujący plan utrzymania inteligentnej i bezpiecznej opieki połączonej technologicznie.

Cytowanie: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

Słowa kluczowe: IoT w opiece zdrowotnej, detekcja włamań, grafowa sieć neuronowa, cyberbezpieczeństwo, wykrywanie anomaliów