Clear Sky Science · ru

Пространственно‑временная графовая нейронная сеть с предварительной тренировкой автоэнкодера для обнаружения вторжений в экосистемах IoT здравоохранения

Почему важнее умнее защищать больничные устройства

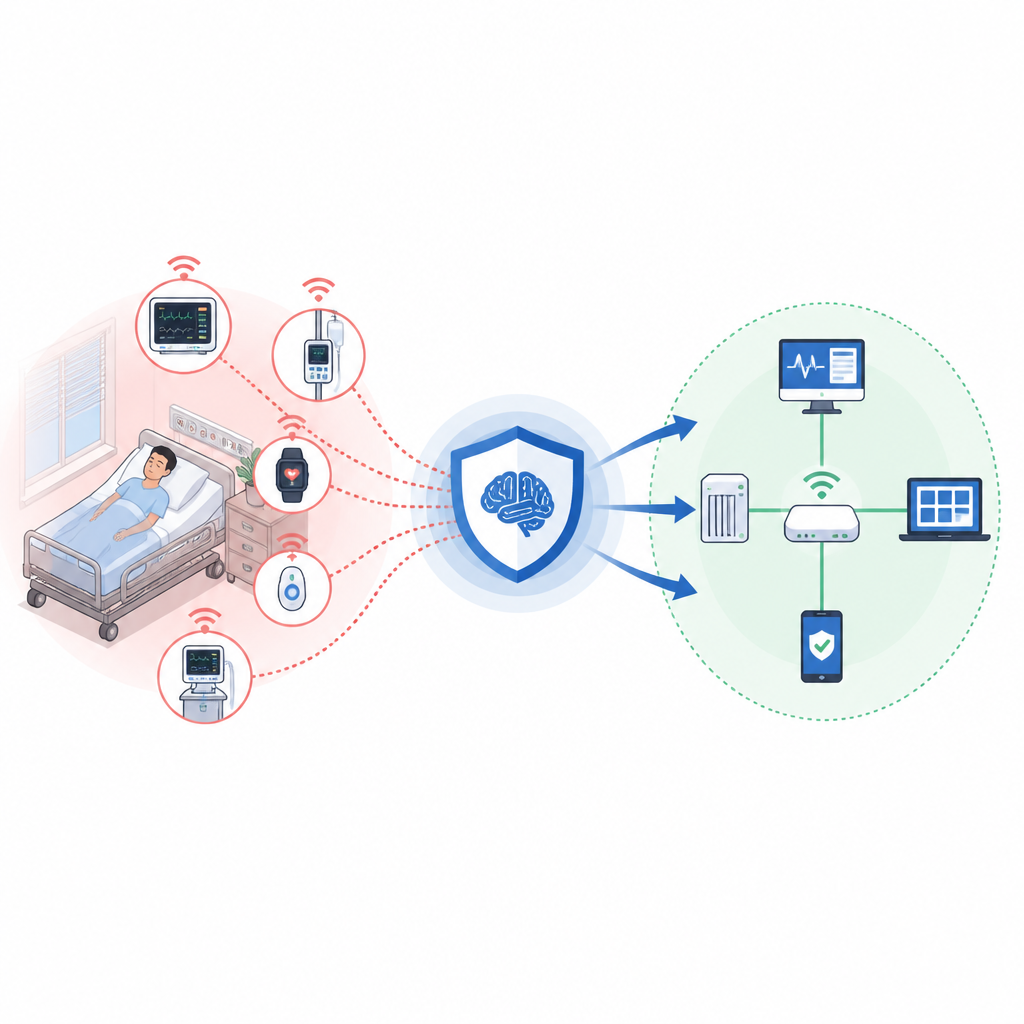

Современные больницы используют множество подключённых устройств — от кардиомониторов до интеллектуальных инфузионных насосов — которые тихо обмениваются данными по сети. Эти приборы помогают врачам отслеживать пациентов в реальном времени, но одновременно открывают новые возможности для киберпреступников. Успешное взлом может нарушить оказание помощи или раскрыть конфиденциальные медицинские данные. В этом исследовании рассматривается новый способ раннего и точного обнаружения подобных вторжений, даже когда атаки редки и скрыты в потоке обычной активности.

Как устройства больницы обмениваются данными

В типичной медицинской сети множество разных сенсоров и блоков управления постоянно передаёт показания, оповещения и команды. Вместе они образуют загруженную, постоянно изменяющуюся сеть цифрового трафика. Традиционные средства защиты часто рассматривают каждый пакет данных по‑отдельности или полагаются на фиксированные правила, написанные экспертами. Это затрудняет обнаружение атак, которые разворачиваются медленно, распространяются между устройствами или имитируют нормальные шаблоны. Авторы утверждают, что более эффективный подход должен учитывать, как устройства взаимодействуют между собой и как эти взаимодействия меняются со временем.

Преобразование больничной сети в живую карту

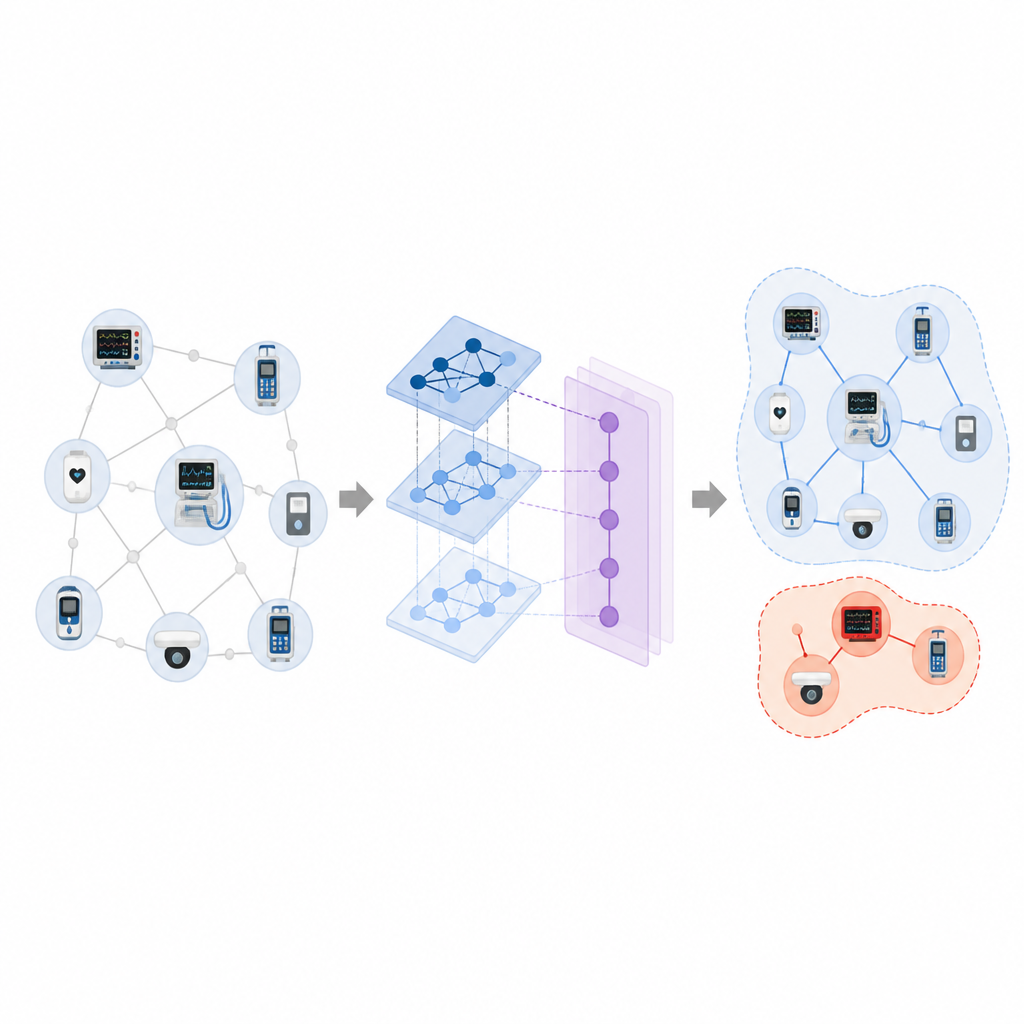

Исследователи моделируют подключённые устройства больницы как своего рода живую карту, где каждое устройство — это точка, а линии соединяют устройства, поведение которых изменяется синхронно. Вместо того чтобы иметь подробную схему проводки больницы, они выводят связи из того, как показания сенсоров одновременно растут и падают. Для каждого короткого временного окна это даёт снимок структуры сети. Подавая такие снимки в специальный тип искусственного интеллекта, предназначенный для работы с подобными картами, система может научиться распознавать, как выглядит нормальное взаимодействие устройств и какие шаблоны указывают на атаку.

Обучение системы через тихую практику

В реальных больницах редко существуют большие размеченные наборы данных с кибератаками, поскольку постановка реальных взломов небезопасна и неэтична. Чтобы обойти это, команда сначала даёт модели потренироваться на преимущественно нормальных данных, не заставляя её сразу решать, что безопасно, а что нет. Эта «разминка» использует автоэнкодер — тип нейронной сети, который учится сжимать и затем восстанавливать карту поведения сети. Обучаясь реконструировать типичные паттерны, модель формирует богатое внутреннее представление нормальных взаимодействий устройств. Позже это знание повторно используется, когда систему обучают различать легитимный трафик и различные виды вторжений.

Отслеживание атак во времени

После «разогрева» полная система сочетает два типа обучения. Одна часть рассматривает карту сети в отдельный момент времени, агрегируя информацию от соседних устройств для понимания локальной структуры. Другая часть отслеживает, как эти агрегированные сигналы изменяются в ряде временных окон, что позволяет распознавать медленно развивающиеся или поэтапные атаки. Финальный слой затем решает, является ли каждый фрагмент активности безопасным или относится к одному из нескольких типов атак, включая те, которые очень редки, но потенциально опасны.

Насколько хорошо работает новый подход

Авторы протестировали свой метод на публичном наборе данных, имитирующем отделение интенсивной терапии с мониторами пациентов и управляющими устройствами, а также на более широкой коллекции подключённых к интернету гаджетов. По сравнению с классическими инструментами машинного обучения и более современными глубокими и графовыми моделями их система достигает более высоких показателей точности и сбалансированности по всем типам атак. Особенно хорошо она выявляет редкие вторжения, которые другие системы склонны пропускать. При обучении на данных здравоохранения и оценке на отдельном наборе данных система сохраняет устойчивую производительность, что указывает на её способность справляться с изменениями типов устройств и паттернов трафика.

Что это значит для пациентов и больниц

Для неспециалистов ключевой вывод в том, что исследование описывает путь к инструментам безопасности, лучше согласованным с тем, как на самом деле работают больничные сети. Осваивая обычные ритмы множества устройств, действующих совместно, и практикуясь сначала на немаркированных данных, предложенная система может более эффективно замечать отклонения, даже если она видела лишь несколько примеров конкретной атаки. Хотя подход всё ещё необходимо облегчить и сделать более прозрачным, прежде чем он сможет работать на небольших прикроватных устройствах, он предлагает перспективный план для обеспечения того, чтобы подключённая медицинская помощь оставалась одновременно умной и безопасной.

Цитирование: Tanvir, M.I.M., Nadia, N.Y., Rabby, H.R. et al. Spatial–temporal graph neural network with autoencoder pretraining for intrusion detection in healthcare IoT ecosystems. Sci Rep 16, 15000 (2026). https://doi.org/10.1038/s41598-026-45041-y

Ключевые слова: IoT в здравоохранении, обнаружение вторжений, графовая нейронная сеть, кибербезопасность, обнаружение аномалий