Clear Sky Science · tr

Gri tonlamalı yürütülebilir görüntüler üzerinde CNN tabanlı hibrit modeller kullanarak hiyerarşik kötü amaçlı yazılım tespiti, aile tanımlaması ve varyant ataması

Günlük bilgisayar kullanıcıları için bunun önemi

Kötü amaçlı yazılım artık birkaç kolayca tanınabilen virüs şeklinde gelmiyor. Günümüzde saldırganlar, geleneksel antivirüs araçlarını atlatan ve birbirine çok benzeyen sayısız programı hızla üretiyor. Bu çalışma, programları basit siyah‑beyaz resimlere dönüştürüp modern görüntü tanıma ağlarıyla okuyan bir bilgisayarın yalnızca kötü amaçlı yazılımları neredeyse mükemmele yakın doğrulukla tespit etmekle kalmayıp, onları ailelerine ve hatta belirli varyantlarına ayırabildiğini gösteriyor. Bu düzeyde ayrıntı, savunucuların bir saldırının ne yapmaya çalıştığını, nereden geldiğini ve nasıl durdurulacağını anlamasına yardımcı olur.

Program baytlarından gri görüntülere

Yazarlar, dizüstü bilgisayarlarda, masaüstlerinde ve sunucularda kötü amaçlı yazılımların yayılmasına sıklıkla neden olan Windows yürütülebilir dosyalarına odaklanıyor. Her dosyayı elle parçalara ayırmak veya kontrollü bir ortamda çalıştırmak yerine, ham baytlarını doğrudan okuyorlar ve her baytı gri tonlamalı bir görüntüde bir piksele eşliyorlar. Ortaya çıkan 224×224 siyah‑beyaz resim, dosya içindeki yapıların — kod bölgeleri, dolgu alanları, şifrelenmiş yükler ve daha fazlası — dokularını ve bloklarını yansıtır. Veri setlerindeki her dosya, zararsız yazılım mı yoksa fidye yazılımı ve casus yazılım gibi beş geniş aileye yayılan 33 farklı kötü amaçlı varyanttan biri mi olduğuna bakılmaksızın bu şekilde işlenir.

Tek model, üç yanıt aynı anda

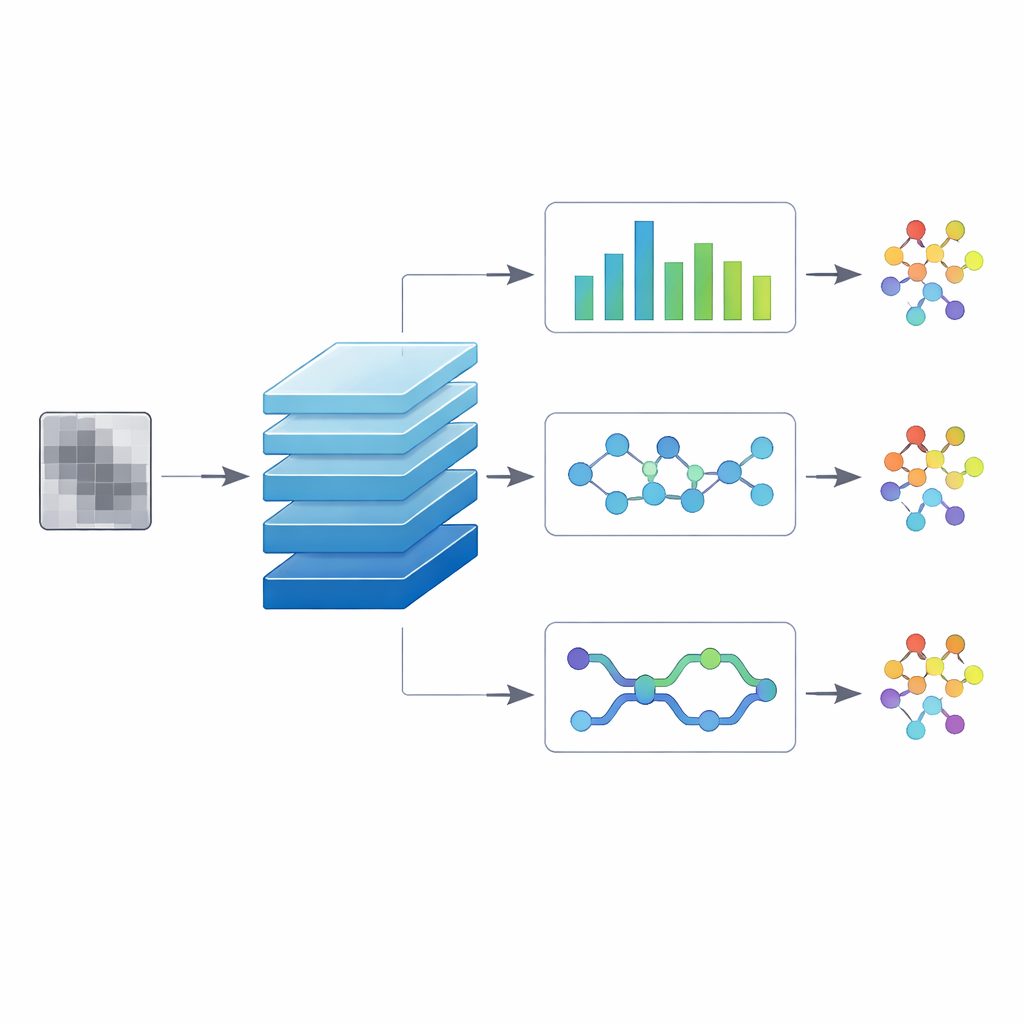

Bu görüntülerin üzerine ekip, deneyimli bir gümrük görevlisi gibi çalışan bir derin öğrenme sistemi inşa ediyor. Gelen görüntüye tek bakışta üç soruyu aynı anda yanıtlıyor: Bu dosya zararsız mı yoksa kötü amaçlı mı? Kötü amaçlıysa, hangi geniş aileye ait? Ve hangi spesifik varyant onu en iyi tanımlar? Sisteminin çekirdeği, günlük görüntü tanımada kullanılanla aynı tür bir konvolüsyonel ağ. Bu ortak omurga, gri tonlamalı resimlerden genel görsel özellikleri öğreniyor. Bunun üzerinde ise üç paralel çıktı dalı yer alıyor; bunlar üç karar düzeyinde uzmanlaşıyor, böylece sistem her görevi ayrı ele almak yerine kaba ve ince ölçekli desenlerin birbirleriyle nasıl ilişkili olduğunu öğrenebiliyor.

Gizli yapıyı okumak için üç yol

Hangi tasarımın en iyi çalıştığını incelemek için yazarlar modelin üç “hibrit” versiyonunu test ediyor. Birinde, düzleştirilmiş görüntüyü bir dizi gibi ele alan ve dosyanın uzak bölgelerini birbirine bağlamak için dilate filtreler kullanan zamansal konvolüsyon başlığı, dosya boyunca dağılmış uzun menzilli desenleri yakalıyor. İkinci bir versiyon, küçük parçaların nasıl daha büyük yapılara dönüştüğünü takip eden ve birçok bileşeni paylaşan yakın ilişkili varyantları ayırt etmeyi hedefleyen kapsül tabanlı bir başlık ekliyor. Üçüncü versiyon ise görüntüyü hem soldan sağa hem sağdan sola okuyan çift yönlü bir sıralama katmanı kullanıyor; bu, bir bölgenin her iki yanındaki bağlamın anlamını nasıl değiştirebileceğini taklit ediyor. Üçünün tamamı tam olarak aynı dengelenmiş veri seti üzerinde eğitiliyor; her kötü amaçlı varyantın ve zararsız dosyaların eşit temsil edildiği bir düzenle, böylece performans farklarının veri tuhaflıklarından ziyade mimariden kaynaklanması sağlanıyor.

Ne kadar iyi çalışıyor?

3.000’den fazla tutulan test görüntüsü üzerinde hibritler dikkat çekici derecede iyi performans gösteriyor. En basit soru olan “kötü amaçlı mı değil mi?” için üç modelden ikisi kusursuz bir %100 doğruluğa ulaşıyor; üçüncüsü ise yalnızca birkaç zararsız dosyayı kaçırıyor ve tedbirli davranarak yanılıyor. Daha geniş aileyi adlandırma sorusunda doğruluk %97–98 gibi çok yüksek seviyede kalıyor; yalnızca ara sıra casus yazılım ile trojan gibi davranışsal olarak benzer gruplar arasında karışıklık yaşanıyor. En zor sınama, 33 seçenek arasından tam varyantı adlandırmak. Burada bile, üç modelin tamamı yalnızca gri tonlamalı görüntüler kullanarak %93–94 doğruluğa ulaşıyor ve detaylı skor dökümleri çoğu varyantın çok yüksek güvenilirlikle tanındığını gösteriyor. Konvolüsyonel omurgayı zamansal konvolüsyonlarla eşleştiren bir tasarım, tüm varyantlar arasında en dengeli performansı sunuyor.

Bu, dijital soruşturmalara ne ifade ediyor?

Güvenlik ekipleri ve adli analistler için bu sonuçlar akademik bir kıstasın ötesinde anlam taşıyor. Gerçek bir olayda, enfekte makinelerden binlerce şüpheli program toplanabilir. Her biri üzerinde tam davranışsal analiz çalıştırmak yavaş ve kaynak gerektiren bir işlemdir. Önerilen görüntü tabanlı sistem, zararsız dosyaları hızla filtreleyebilir, kalanları ailelerine göre gruplandırabilir ve tek bir geçişte muhtemel varyantları belirleyebilir — tüm bunları çalıştırmadan yapar. Bu, en pahalı araçların en önemli örnekler üzerinde odaklanmasını sağlayan güçlü bir ön eleme aracı yapar; aynı zamanda kampanya düzeyinde içgörü sağlar. Çalışma, program baytlarının basit gri görüntülerinin ve dikkatle seçilmiş sinir ağı tasarımlarının, eskiden çok daha ayrıntılı ve zaman alıcı analizler gerektiren ince taneli kötü amaçlı yazılım atamasını desteklemeye yeterli olduğunu gösteriyor.

Atıf: Saxena, M., Das, T. Hierarchical malware detection, family identification, and variant attribution using CNN-based hybrid models on grayscale executable images. Sci Rep 16, 9948 (2026). https://doi.org/10.1038/s41598-026-40655-8

Anahtar kelimeler: kötü amaçlı yazılım tespiti, derin öğrenme, gri tonlamalı görüntüler, CNN hibrit modelleri, dijital adli tıp