Clear Sky Science · ar

كشف البرامج الخبيثة بشكل هرمي، تحديد العائلة ونسبة المتغيرات باستخدام نماذج هجينة قائمة على الشبكات الالتفافية على صور تنفيذية بتدرج الرمادي

لماذا يهم هذا لمستخدمي الحاسوب اليوميين

لم تعد البرمجيات الخبيثة تصل على هيئة فيروسات قليلة يسهل التعرف عليها. اليوم، ينتج المهاجمون بسرعة عددًا كبيرًا من البرامج الشبيهة التي تتجاوز أدوات مكافحة الفيروسات التقليدية. تُظهر هذه الدراسة أنه بتحويل البرامج إلى صور بسيطة بالأبيض والأسود وقراءتها بواسطة شبكات التعرف على الصور الحديثة، يمكن للحاسوب ليس فقط اكتشاف البرمجيات الخبيثة بدقة شبه تامة، بل أيضاً تصنيفها إلى عائلات وحتى سلالات محددة. تساعد هذه الدرجة من التفاصيل المدافعين على فهم ما الذي تحاول الهجمة تحقيقه، من أين جاءت، وكيف يمكن إيقافها.

من بايتات البرنامج إلى صور رمادية

يركز المؤلفون على ملفات التنفيذ لنظام ويندوز، نوع البرامج الذي يشيع انتشار البرمجيات الخبيثة عبره على الحواسيب المحمولة والمكتبية والخوادم. بدل تفكيك كل ملف يدوياً أو تشغيله في مختبر مراقَب، يقرأون البايتات الخام مباشرة ويحوّلون كل بايت إلى بكسل في صورة بتدرج رمادي. الناتج هو صورة بالأبيض والأسود بقياس 224×224 تعكس نسيجها وكتلها بنية داخل الملف: مناطق الشيفرة، الحشو، الحمولة المشفرة، والمزيد. يُعامل كل ملف في مجموعة البيانات بهذه الطريقة، سواء كان برنامجًا حميدًا أو واحدًا من 33 متغيرًا خبيثًا مميزًا تنتشر عبر خمس عائلات واسعة مثل برامج الفدية والتجسّس.

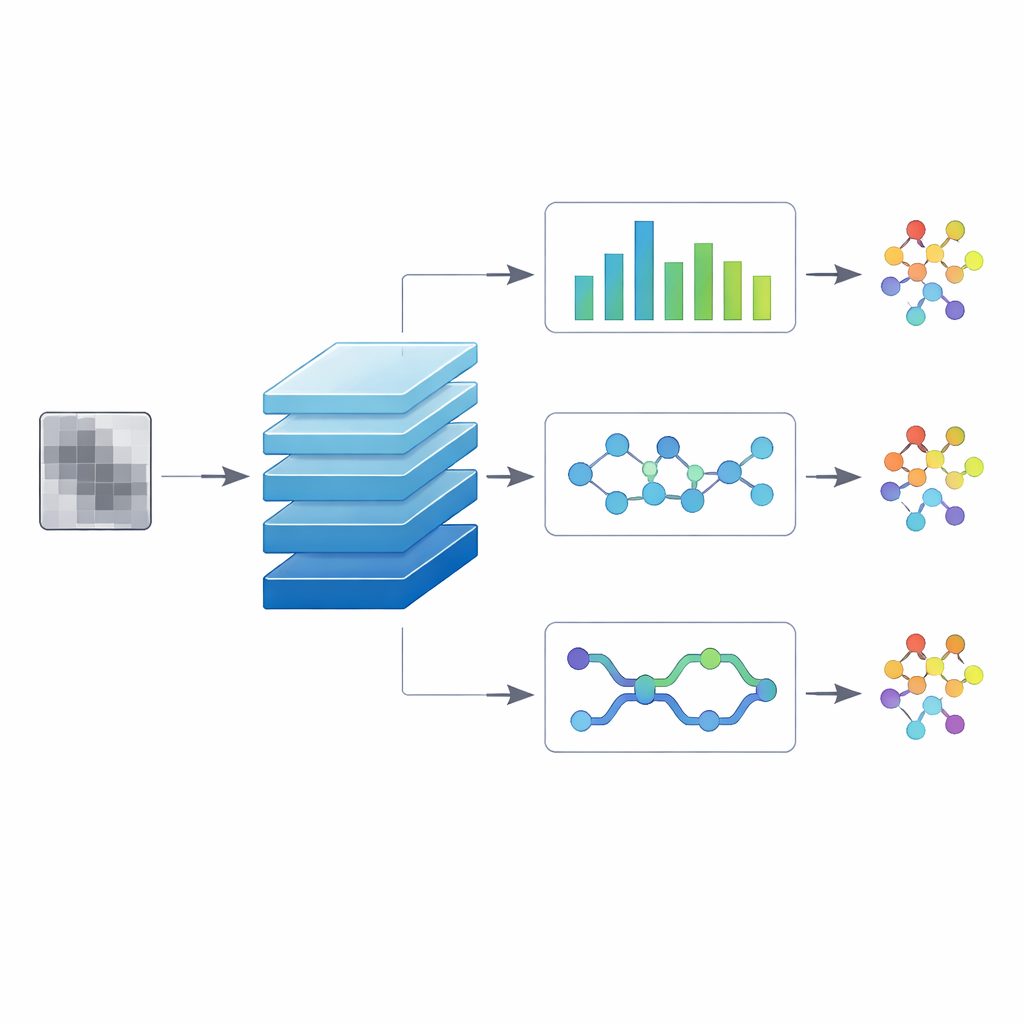

نموذج واحد، ثلاث إجابات دفعة واحدة

بناءً على هذه الصور، يبني الفريق نظام تعلم عميق يعمل كضابط جمركي متمرس. بنظرة واحدة إلى الصورة الواردة، يجيب عن ثلاثة أسئلة في آن واحد: هل هذا الملف حميد أم خبيث؟ إذا كان خبيثًا، إلى أي عائلة واسعة ينتمي؟ وأي متغير محدد يصفه أفضل؟ جوهر النظام هو شبكة التفافية، نفس نوع البنية المستخدمة في التعرف اليومي على الصور. يتعلم هذا العمود الفقري المشترك ميزات بصرية عامة من الصور الرمادية. وفوقه توجد ثلاثة فروع مخرجات متوازية تتخصص بمستويات القرار الثلاثة، بحيث يتعلم النظام كيف ترتبط الأنماط الخشنة والدقيقة ببعضها بدلاً من معاملة كل مهمة على حدة.

ثلاثة طرق لقراءة البُنى المخفية

لاختبار أي تصميم يعمل أفضل، يجرب المؤلفون ثلاث نسخ «هجينة» من النموذج. في أحدها، يعالج رأس التفاف زمني الصورة المفلطحة كسلسلة ويستخدم مرشحات متوسعة لربط مناطق بعيدة، مما يلتقط أنماطًا بعيدة المدى المتناثرة عبر الملف. النسخة الثانية تضيف رأسًا قائمًا على الكبسولات يتتبع كيف تتجمع الأجزاء الصغيرة لتكوّن هياكل أكبر، بهدف التمييز بين المتغيرات القريبة التي تشترك في مكونات كثيرة. النسخة الثالثة تستخدم طبقة تسلسل ثنائية الاتجاه تقرأ الصورة من اليسار لليمين ومن اليمين لليسار، مجسدةً كيف يمكن للسياق على أي جانب من المنطقة أن يغيّر معناها. تُدرّب الثلاثة جميعًا على نفس مجموعة البيانات المتوازنة تمامًا، مع تمثيل متساوٍ لكل متغير خبيث وللملفات الحميدة، لضمان أن اختلافات الأداء تعكس البنية المعمارية لا خصائص البيانات.

ما مدى فاعليته؟

عبر أكثر من 3000 صورة اختبار محفوظة جانبًا، أظهرت النماذج الهجينة أداءً ملموسًا. بالنسبة للسؤال الأبسط — «خبيث أم لا؟» — بلغ أداء اثنين من النماذج دقة مثالية بنسبة 100%، بينما أخطأ الثالث في عدد قليل من الملفات الحميدة، متحفظًا بشكل متعمد. عند طلب تسمية العائلة الأوسع، تظل الدقة عالية جدًا عند 97–98%، مع اختلاط طفيف أحيانًا بين مجموعات سلوكية متشابهة مثل برامج التجسّس والخيول الطروادة. أصعب اختبار هو تسمية المتغير الدقيق من بين 33 خيارًا. حتى هنا، وصلت النماذج الثلاثة كلها إلى دقة 93–94% باستخدام صور رمادية فقط، وتُظهر تفصيلات الدرجات أن معظم المتغيرات تُعرف بموثوقية عالية جدًا. يوفر تصميم واحد، يقترن فيه العمود الفقري الالتفافي بتفافيات زمنية، الأداء الأكثر توازنًا عبر جميع المتغيرات.

ماذا يعني هذا للتحاليل الرقمية

لفِرَق الأمن والمحللين الشرعيين، هذه النتائج أكثر من مجرد معيار أكاديمي. في حادثة حقيقية، قد تُجمع آلاف البرامج المشتبه بها من الأجهزة المصابة. إجراء تحليل سلوكي كامل على كل عينة بطيء ويتطلب موارد كبيرة. يمكن لنظام الصور المقترح أن يفلتر بسرعة الملفات الحميدة، ويجمع الباقي بحسب العائلة، ويحدّد المتغيرات المحتملة في تمريرة واحدة، كل ذلك دون تنفيذها. يجعل ذلك النظام أداة فعّالة للفرز: يمكن للمحققين توجيه أدواتهم الأكثر تكلفة نحو العينات الأكثر أهمية مع الحصول في الوقت نفسه على رؤى على مستوى الحملة. تُظهر الدراسة أن صورًا رمادية بسيطة من بايتات البرامج، المعالجة بتصميمات شبكات عصبية مختارة بعناية، كافية لدعم نسبة متغيرات دقيقة كانت تتطلب سابقًا تحليلات أكثر تعقيدًا واستغراقًا للوقت.

الاستشهاد: Saxena, M., Das, T. Hierarchical malware detection, family identification, and variant attribution using CNN-based hybrid models on grayscale executable images. Sci Rep 16, 9948 (2026). https://doi.org/10.1038/s41598-026-40655-8

الكلمات المفتاحية: كشف البرامج الخبيثة, التعلّم العميق, صور بتدرج الرمادي, نماذج هجينة CNN, الطب الشرعي الرقمي