Clear Sky Science · sv

Hierarkisk skadlig program-detektion, familjeidentifiering och varianttilldelning med CNN-baserade hybridmodeller på gråskaliga exekverbara bilder

Varför det här spelar roll för vanliga datoranvändare

Skadlig programvara anländer inte längre som några få lätt igenkännliga virus. Idag producerar angripare snabbt otaliga utseendemässigt liknande program som smyger förbi traditionella antivirusverktyg. Denna studie visar att genom att omvandla program till enkla svartvita bilder och läsa dem med moderna bildigenkänningsnätverk kan en dator inte bara upptäcka skadlig kod med nästintill perfekt tillförlitlighet, utan också sortera den i familjer och till och med identifiera specifika stammar. Denna detaljnivå hjälper försvarare att förstå vad en attack försöker åstadkomma, var den kom ifrån och hur den kan stoppas.

Från programbytes till grå bilder

Författarna fokuserar på Windows-exekverbara filer, den typ av program som ofta sprider skadlig kod på bärbara datorer, stationära datorer och servrar. Istället för att dissekera varje fil manuellt eller köra den i en kontrollerad miljö läser de dess råa bytes rakt igenom och avbildar varje byte som en pixel i en gråskalebild. Resultatet är en 224×224 svartvit bild vars texturer och block återspeglar struktur inuti filen: kodregioner, utfyllnad, krypterade payloads med mera. Varje fil i deras dataset behandlas på detta sätt, oavsett om det är ofarlig programvara eller en av 33 olika skadliga varianter som spänner över fem breda familjer som ransomware och spionprogram.

En modell, tre svar på en gång

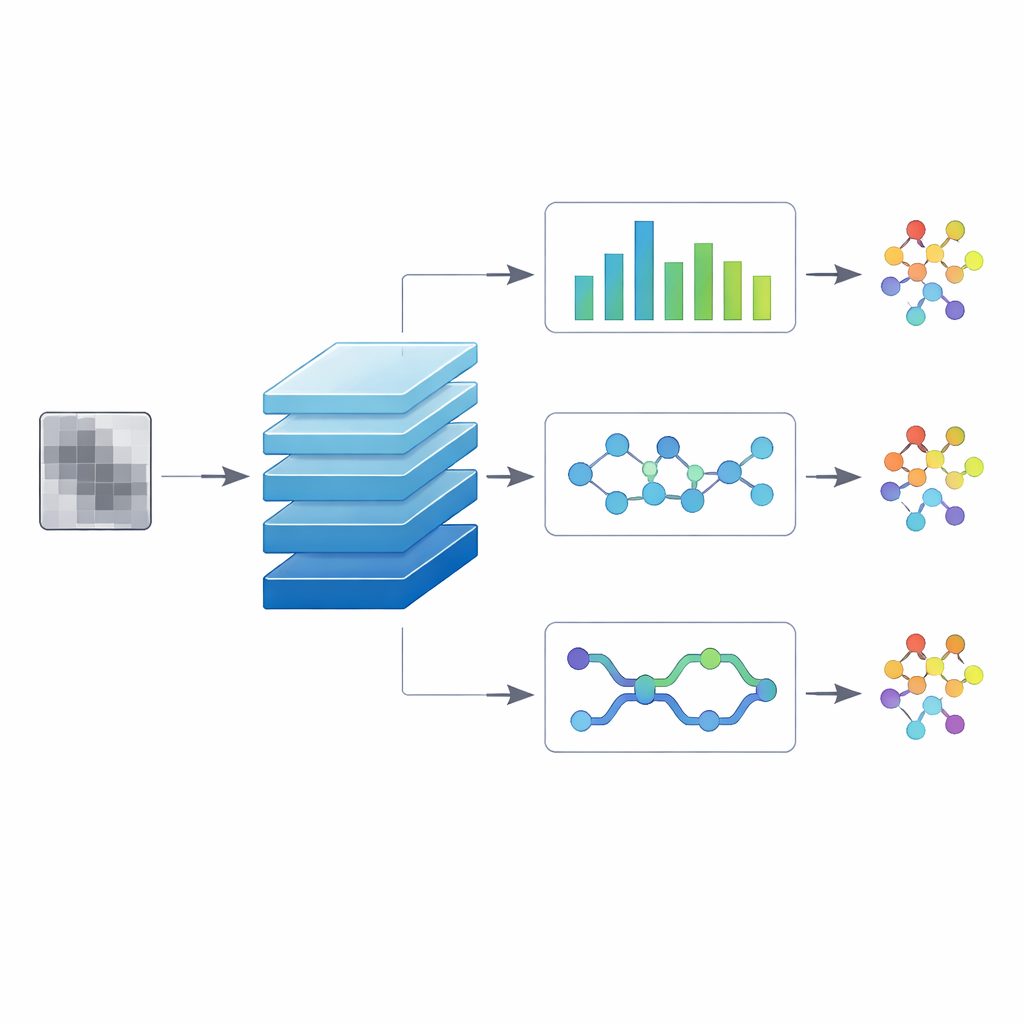

Ovanpå dessa bilder bygger teamet ett djupinlärningssystem som fungerar som en erfaren tulltjänsteman. Med en enda blick på en inkommande bild svarar det tre frågor på en gång: Är denna fil ofarlig eller skadlig? Om den är skadlig, vilken bred familj tillhör den? Och vilken specifik variant beskriver den bäst? Kärnan i systemet är ett konvolutionellt nätverk, samma slags arkitektur som används för vardaglig bildigenkänning. Den delade ryggraden lär sig generella visuella egenskaper från gråskalebilderna. Ovanpå den finns tre parallella utgångsgrenar som specialiserar sig på de tre beslutsnivåerna, så att systemet kan lära sig hur grova och finfördelade mönster förhåller sig till varandra istället för att behandla varje uppgift separat.

Tre sätt att läsa dold struktur

För att undersöka vilken design som fungerar bäst testar författarna tre "hybrida" versioner av modellen. I en behandlar ett temporalt konvolutionshuvud den plattade bilden som en sekvens och använder dilaterade filter för att koppla ihop avlägsna regioner, vilket fångar långräckande mönster spridda över filen. En andra version lägger till ett kapselbaserat huvud som håller reda på hur små delar kombineras till större strukturer, med målet att särskilja nära besläktade varianter som delar många komponenter. Den tredje versionen använder ett tvåvägs sekvenslager som läser bilden både vänster-till-höger och höger-till-vänster, efterliknande hur kontext på båda sidor av en region kan ändra dess betydelse. Alla tre tränas på exakt samma balanserade dataset, med lika representation av varje skadlig variant och av ofarliga filer, för att säkerställa att prestandaskillnader speglar arkitektur snarare än dataegendomligheter.

Hur bra fungerar det?

Över mer än 3 000 avhållna testbilder presterar hybriderna anmärkningsvärt väl. För den enklaste frågan—"skadlig eller inte?"—når två av de tre perfekta 100 % i noggrannhet, och den tredje missar bara ett fåtal ofarliga filer och tenderar att vara försiktig. När den ombeds namnge den bredare familjen förblir noggrannheten mycket hög, 97–98 %, med bara sporadisk förväxling mellan beteendemässigt liknande grupper som spionprogram och trojaner. Det svåraste testet är att ange exakt variant bland 33 alternativ. Även här når alla tre modeller 93–94 % noggrannhet med enbart gråskalebilder, och detaljerade poänguppdelningar visar att de flesta varianter känns igen med mycket hög tillförlitlighet. En design, som parar den konvolutionella ryggraden med temporala konvolutioner, erbjuder den mest balanserade prestandan över alla varianter.

Vad detta betyder för digitala utredningar

För säkerhetsteam och forensiska analytiker är dessa resultat mer än en akademisk jämförelse. Vid en verklig incident kan tusentals misstänkta program samlas in från infekterade maskiner. Att köra full beteendeanalys på var och en är långsamt och resurskrävande. Det föreslagna bildbaserade systemet kan snabbt filtrera bort ofarliga filer, gruppera resten efter familj och peka ut sannolika varianter i ett enda steg, allt utan att exekvera dem. Det gör det till ett kraftfullt triageverktyg: utredare kan rikta sina dyraste verktyg mot de mest betydelsefulla proverna samtidigt som de får insikt på kampanjnivå. Studien visar att enkla gråskalebilder av programbytes, bearbetade med omsorgsfullt valda neurala nätverksdesigner, räcker för att stödja finmaskig malware-attribution som tidigare krävde mycket mer komplicerad och tidskrävande analys.

Citering: Saxena, M., Das, T. Hierarchical malware detection, family identification, and variant attribution using CNN-based hybrid models on grayscale executable images. Sci Rep 16, 9948 (2026). https://doi.org/10.1038/s41598-026-40655-8

Nyckelord: skadlig programvara detektion, djupinlärning, gråskalebilder, CNN-hybridmodeller, digital forensik