Clear Sky Science · de

Hierarchische Malware-Erkennung, Familienidentifikation und Variantenzuweisung mithilfe von CNN‑basierten Hybridmodellen auf Graustufen‑Executable‑Bildern

Warum das für alltägliche Computeranwender wichtig ist

Schadhafte Software kommt längst nicht mehr nur in Form einiger leicht erkennbarer Viren. Heute produzieren Angreifer in großer Zahl fast identische Programme, die traditionelle Antivirenlösungen umgehen. Diese Studie zeigt, dass man Programme in einfache Schwarz‑Weiß‑Bilder verwandeln und mit modernen Bilderkennungsnetzwerken auslesen kann, sodass ein Computer nicht nur Malware mit nahezu perfekter Zuverlässigkeit erkennt, sondern sie auch in Familien einordnet und sogar spezifische Stämme identifiziert. Dieses Detailniveau hilft Verteidigern zu verstehen, was ein Angriff bezweckt, woher er stammt und wie man ihn stoppt.

Von Programm‑Bytes zu Graubildern

Die Autoren konzentrieren sich auf Windows‑Exec‑Dateien, jene Programme, die häufig Malware auf Laptops, Desktop‑Rechnern und Servern verbreiten. Anstatt jede Datei manuell zu analysieren oder sie in einer Sandbox auszuführen, lesen sie die Roh‑Bytes direkt aus und ordnen jedem Byte ein Pixel in einem Graustufenbild zu. So entsteht ein 224×224 Schwarz‑Weiß‑Bild, dessen Texturen und Bereiche Strukturen in der Datei widerspiegeln: Code‑Regionen, Auffüllungen, verschlüsselte Nutzlasten und mehr. Jede Datei im Datensatz wird auf diese Weise behandelt, unabhängig davon, ob es sich um harmlose Software oder eine von 33 verschiedenen Malware‑Varianten aus fünf übergeordneten Familien wie Ransomware und Spyware handelt.

Ein Modell, drei Antworten gleichzeitig

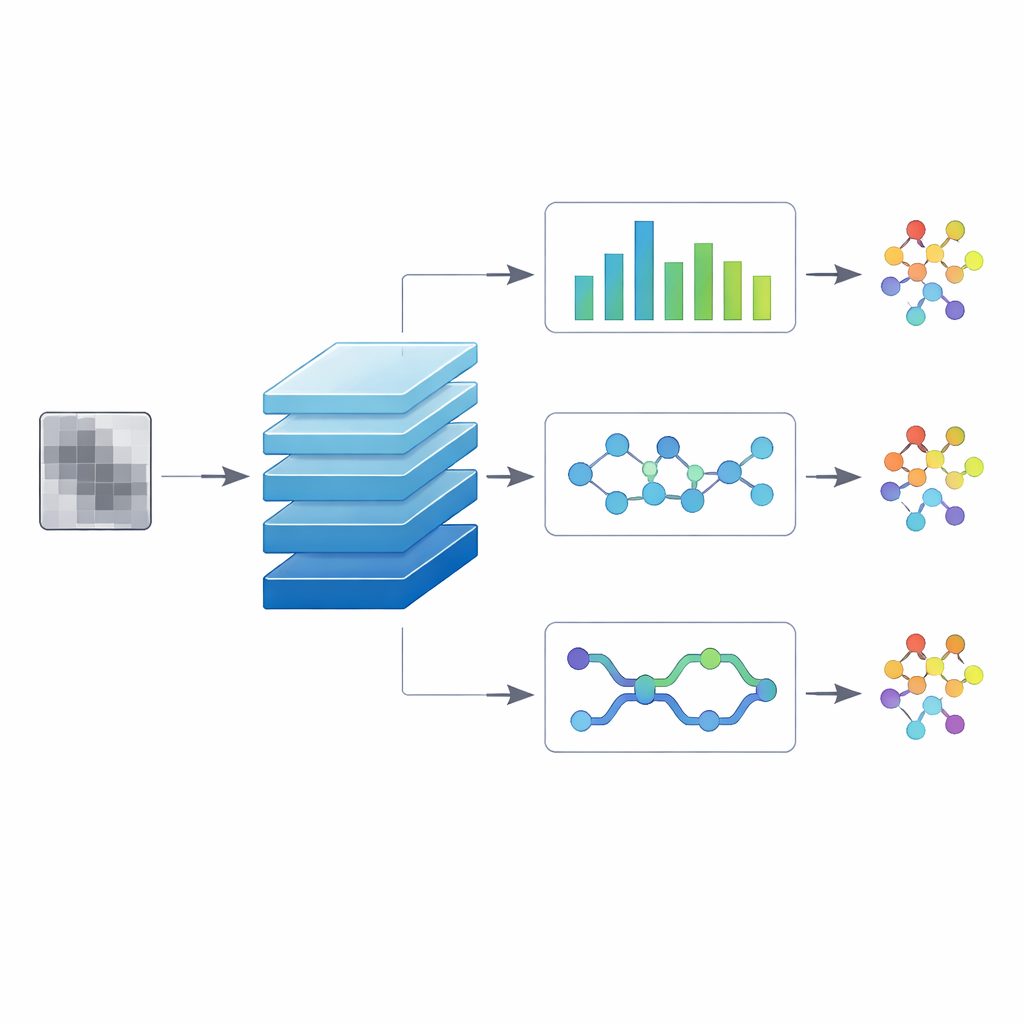

Auf Grundlage dieser Bilder bauen die Forscher ein Deep‑Learning‑System, das wie ein erfahrener Zollbeamter arbeitet. Mit einem einzigen Blick auf das eingehende Bild beantwortet es drei Fragen gleichzeitig: Ist diese Datei harmlos oder schädlich? Wenn schädlich, zu welcher übergeordneten Familie gehört sie? Und welche spezifische Variante beschreibt sie am besten? Der Kern des Systems ist ein Faltungsnetzwerk, dieselbe Architektur, die bei alltäglichen Bilderkennungsaufgaben verwendet wird. Dieses gemeinsame Backbone lernt allgemeine visuelle Merkmale aus den Graustufenbildern. Darauf sitzen drei parallele Ausgabemodule, die sich auf die drei Entscheidungsebenen spezialisieren, sodass das System lernen kann, wie grobe und feinmaschige Muster zusammenhängen, statt jede Aufgabe isoliert zu behandeln.

Drei Wege, versteckte Strukturen zu lesen

Um zu prüfen, welches Design am besten funktioniert, testen die Autoren drei „hybride“ Varianten des Modells. In einer Version behandelt ein zeitlicher Faltungs‑Kopf das abgeflachte Bild wie eine Sequenz und verwendet dilatierte Filter, um weit entfernte Bereiche zu verbinden und langreichweitige Muster zu erfassen, die sich über die Datei verteilen. Eine zweite Version ergänzt einen kapselbasierten Kopf, der verfolgt, wie sich kleine Teile zu größeren Strukturen zusammensetzen, mit dem Ziel, eng verwandte Varianten zu unterscheiden, die viele Komponenten teilen. Die dritte Variante nutzt eine bidirektionale Sequenzschicht, die das Bild sowohl von links nach rechts als auch von rechts nach links liest, und damit nachahmt, wie der Kontext auf beiden Seiten die Bedeutung einer Region verändern kann. Alle drei werden auf exakt demselben balancierten Datensatz trainiert, mit gleicher Vertretung jeder Malware‑Variante und der harmlosen Dateien, um sicherzustellen, dass Leistungsunterschiede eher auf die Architektur als auf Datenbesonderheiten zurückzuführen sind.

Wie gut funktioniert das?

Über mehr als 3.000 zurückgehaltene Testbilder schneiden die Hybride beeindruckend gut ab. Bei der einfachsten Frage — „schädlich oder nicht?“ — erreichen zwei der drei Modelle makellose 100 % Genauigkeit, und das dritte irrt nur bei wenigen harmlosen Dateien und tendiert zur Vorsicht. Bei der Einordnung in die breitere Familie bleibt die Genauigkeit mit 97–98 % sehr hoch, wobei gelegentlich Verwechslungen zwischen verhaltensmäßig ähnlichen Gruppen wie Spyware und Trojanern auftreten. Die härteste Prüfung ist die Identifikation der genauen Variante unter 33 Optionen. Selbst hier erreichen alle drei Modelle 93–94 % Genauigkeit allein mit Graustufenbildern, und detaillierte Leistungsaufstellungen zeigen, dass die meisten Varianten mit sehr hoher Zuverlässigkeit erkannt werden. Ein Design, das das Faltungs‑Backbone mit temporalen Faltungen kombiniert, bietet die ausgewogenste Leistung über alle Varianten hinweg.

Was das für digitale Untersuchungen bedeutet

Für Sicherheitsteams und forensische Analysten sind diese Ergebnisse mehr als ein akademischer Benchmark. In einem realen Vorfall könnten Tausende verdächtiger Programme von infizierten Rechnern gesammelt werden. Eine vollständige Verhaltensanalyse jedes einzelnen ist langsam und ressourcenintensiv. Das vorgeschlagene bildbasierte System kann schnell harmlose Dateien herausfiltern, die verbleibenden nach Familien gruppieren und wahrscheinliche Varianten in einem Durchgang identifizieren — und das alles, ohne die Dateien auszuführen. Das macht es zu einem leistungsfähigen Triage‑Werkzeug: Ermittler können ihre kostenintensivsten Hilfsmittel auf die wichtigsten Proben konzentrieren und zugleich Einsichten auf Kampagnen‑Ebene gewinnen. Die Studie zeigt, dass einfache Graubilder von Programm‑Bytes, verarbeitet mit sorgfältig gewählten neuronalen Netzwerk‑Designs, ausreichen, um eine feingranulare Malware‑Attribution zu unterstützen, die früher deutlich aufwändigere und zeitintensivere Analysen erforderte.

Zitation: Saxena, M., Das, T. Hierarchical malware detection, family identification, and variant attribution using CNN-based hybrid models on grayscale executable images. Sci Rep 16, 9948 (2026). https://doi.org/10.1038/s41598-026-40655-8

Schlüsselwörter: Malware‑Erkennung, Deep Learning, Graustufenbilder, CNN‑Hybridmodelle, Digitale Forensik