Clear Sky Science · zh

二维码安全:一种面向动态基于URL威胁检测的自适应再训练方法

为什么这些小方块关系到你的安全

二维码悄然成为物理世界与互联网之间的门户,让我们只需一扫就能跳转到菜单、支付页面、应用等。然而,这种便利也使它们成为犯罪分子青睐的工具,他们可以在看似无害的黑白方块中隐藏危险的网页链接。本文探讨了一种先进的人工智能如何学会区分安全的二维码链接与有害链接,并在新型诈骗出现时不断改进。

从便捷捷径到潜在陷阱

在过去十年里,尤其是在COVID-19大流行期间,二维码的使用激增,短时间内记录了数以千万计的扫描。大多数二维码仅指向常规网站。然而,攻击者意识到人们很少在扫描前检查二维码的去向,且常常信任公共场所张贴或服务提供的二维码。通过在二维码中嵌入恶意网址,犯罪分子可以将用户引向窃取密码的钓鱼页面或暗中安装恶意软件的网站。本研究聚焦于那一层看不见的内容——即隐藏在每个二维码中的网页地址(URL),因为它才是真正的攻击载体,而非对印刷图案的物理篡改。

为何传统防御力不从心

传统防御主要有两种阻挡有害链接的方法。一类依赖已知恶意URL的黑名单,简单但一旦攻击者更改地址就容易被规避。另一类使用基于人工设计特征的机器学习,例如URL长度或是否包含特定符号或词汇。这些方法在一定程度上有效,但往往僵化并高度依赖于历史数据中出现的模式。随着犯罪分子发明新伎俩并改变链接外观,这些固定模型难以跟上,导致要么漏报威胁,要么误报过多。

一种更聪明的URL“阅读器”

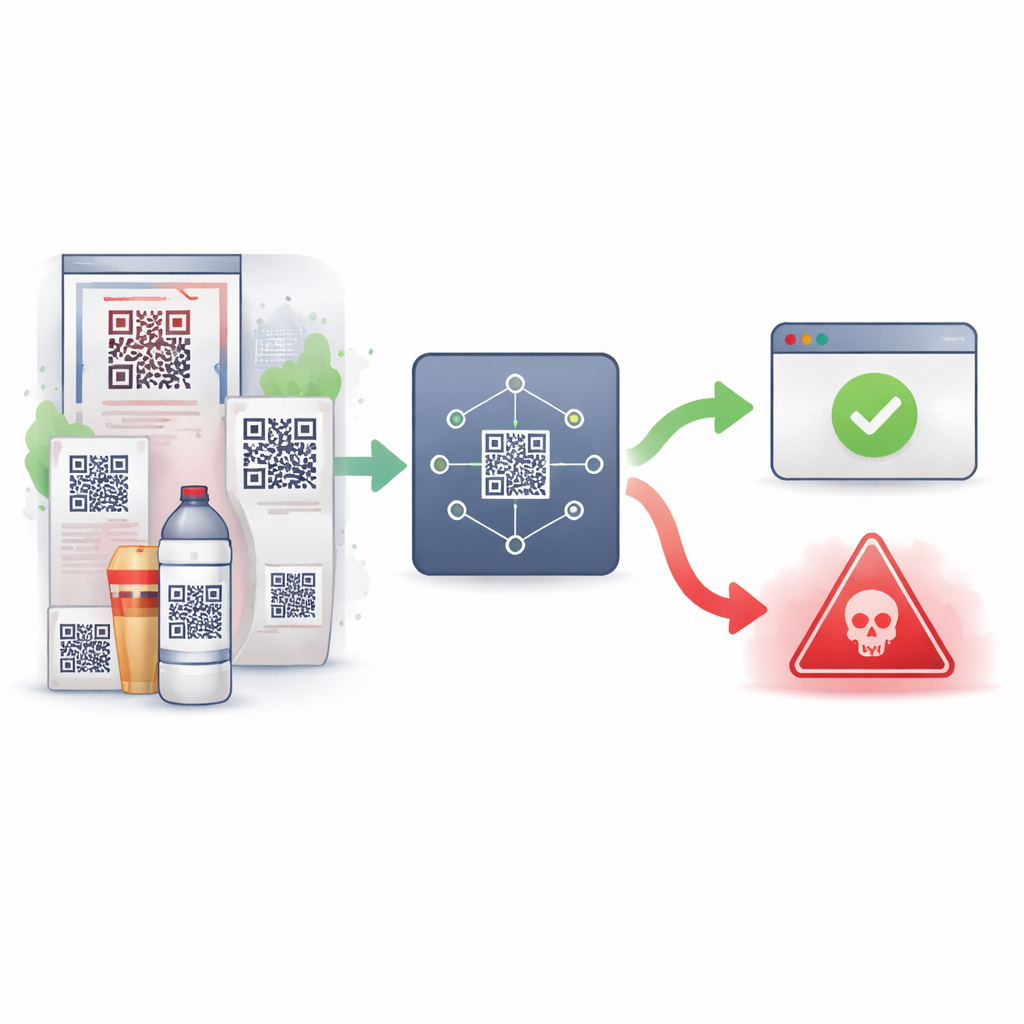

作者提出了一个基于BERT的新系统,BERT是一种最初用于理解自然语言的强大AI模型。他们没有输入句子和段落,而是把构成URL的字符序列喂给BERT。系统首先扫描二维码并提取其中的URL,然后将该URL分解为标记并传入一个紧凑版的BERT,BERT将其转换为富含信息的数值表示,捕捉字符串内部的细微模式与关系。在此表示之上,研究者加入了一个轻量级的统计分类器,用来判断该链接是良性还是恶意。尽管URL不是典型的自然语言,这种设计使系统能捕捉到更复杂的线索,而这些线索常被简单模型遗漏。

随威胁演变而学习与再学习

该方法的一个关键特点是不会在首次训练后就固定不变。作者从一个大约2万条、标注均衡的URL集合开始——其中包含安全与恶意样本,来自公开数据集。在基于这些数据调优模型后,他们将其连接到来自名为URLhaus的服务的实时新发现恶意URL流,并周期性地将这些新示例与额外的安全链接混合。每一轮再训练都会更新模型,使其在保留既有知识的同时识别新兴攻击样式。测试表明,即使经过多次更新,模型在原始数据上的准确率仍然很高——约98–99%,在更大、更新后的集合上约为97%,系统几乎能捕获所有恶意链接,同时很少误标安全链接。

这对日常用户有何帮助

对普通用户而言,结果很直观:当你扫描二维码时,后台的AI可以快速判断隐藏链接是否可靠。如果看起来安全,你就被引导到该网站;若显得危险,你会收到警告或被阻止访问。通过将强大的类语言模型与基于真实世界攻击数据的持续再训练相结合,这项工作提供了一种随着诈骗手法变化而自我调整的灵活防护。尽管该方法需要相当的计算资源,但它表明,智能且不断演进的筛选器能将看似不起眼的二维码变成更安全的通往网络世界的入口。

引用: Almousa, H., Alsuhibany, S.A. QR code security: an adaptive retraining approach for dynamic URL-based threat detection. Sci Rep 16, 13143 (2026). https://doi.org/10.1038/s41598-026-43002-z

关键词: 二维码安全, 恶意URL检测, 钓鱼防护, 基于BERT的模型, 自适应再训练