Clear Sky Science · he

אבטחת קוד QR: שיטת אימון מחדש אדפטיבית לזיהוי איומים דינמיים מבוססי כתובת URL

למה ריבועים זעירים חשובים לביטחונכם

קודי QR הפכו בשקט לשערים בין העולם הפיזי לאינטרנט, ומאפשרים לנו לקפוץ לתפריטים, דפי תשלום, אפליקציות ועוד בסריקה אחת. אבל אותה נוחות שהופכת אותם לשימושיים גם הופכת אותם לכלי אטרקטיבי לפושעים, שיכולים להסתיר קישורים מזיקים בתוך ריבועים שחור־לבן תמימים למראה. מאמר זה בוחן כיצד סוג מתקדם של בינה מלאכותית יכול ללמוד להבחין בין קישורים של קודי QR בטוחים לאלה המסוכנים, ולהמשיך להשתפר ככל שמופיעות שיטות הונאה חדשות.

ממקצרים נוחים למלכודות מוסתרות

בעשור האחרון, ובמיוחד במהלך מגיפת COVID-19, השימוש בקודי QR התפוצץ, עם עשרות מיליוני סריקות בתקופה קצרה. רוב הקודים הללו מפנים פשוט לאתרים שגרתיים. עם זאת, תוקפים הבינו שאנשים לעתים נדירות בודקים לאן קוד מפנה לפני הסריקה, ולעתים קרובות סומכים על כל קוד שפורסם בציבור או ששותף על ידי שירות. על ידי הטמעת כתובות אינטרנט זדוניות בקודי QR, פושעים יכולים להפנות משתמשים לדפי פישינג שגונבים סיסמאות, או לאתרים שמתקינים ברקע תוכנות מזיקות. המחקר מתמקד בשכבה הבלתי נראית הזו — כתובת האינטרנט, או ה‑URL, החבויה בתוך כל קוד — כי היא הכלי האמיתי של התקיפות, בניגוד למתיחת הפתעה פיזית בתבנית המודפסת.

למה הגנות ישנות אינן מספיקות

הגנות מסורתיות מנסות לחסום קישורים מזיקים בשתי דרכים עיקריות. חלקן מסתמכות על מאגרים של כתובות ידועות רעות, שהם פשוטים אך ניתנים לעקיפה ברגע שהתוקפים משנים את הכתובות. אחרות משתמשות בלמידת מכונה המאומנת על תכונות מעוצבות ידנית, כגון אורך ה‑URL או האם הוא מכיל סמלים או מילים מסוימות. שיטות אלה יכולות לעבוד די טוב, אך הן נוטות להיות נוקשות ותלויות מאוד בדפוסים הנראים בנתונים ישנים. כשפושעים ממציאים טריקים חדשים ומשנים את צורת הקישורים שלהם, המודלים הקבועים הללו מתקשים להדביק את הקצב, מה שמוביל או לפספוס איומים או להרבה אזעקות שווא.

קורא חכם יותר לכתובות אינטרנט

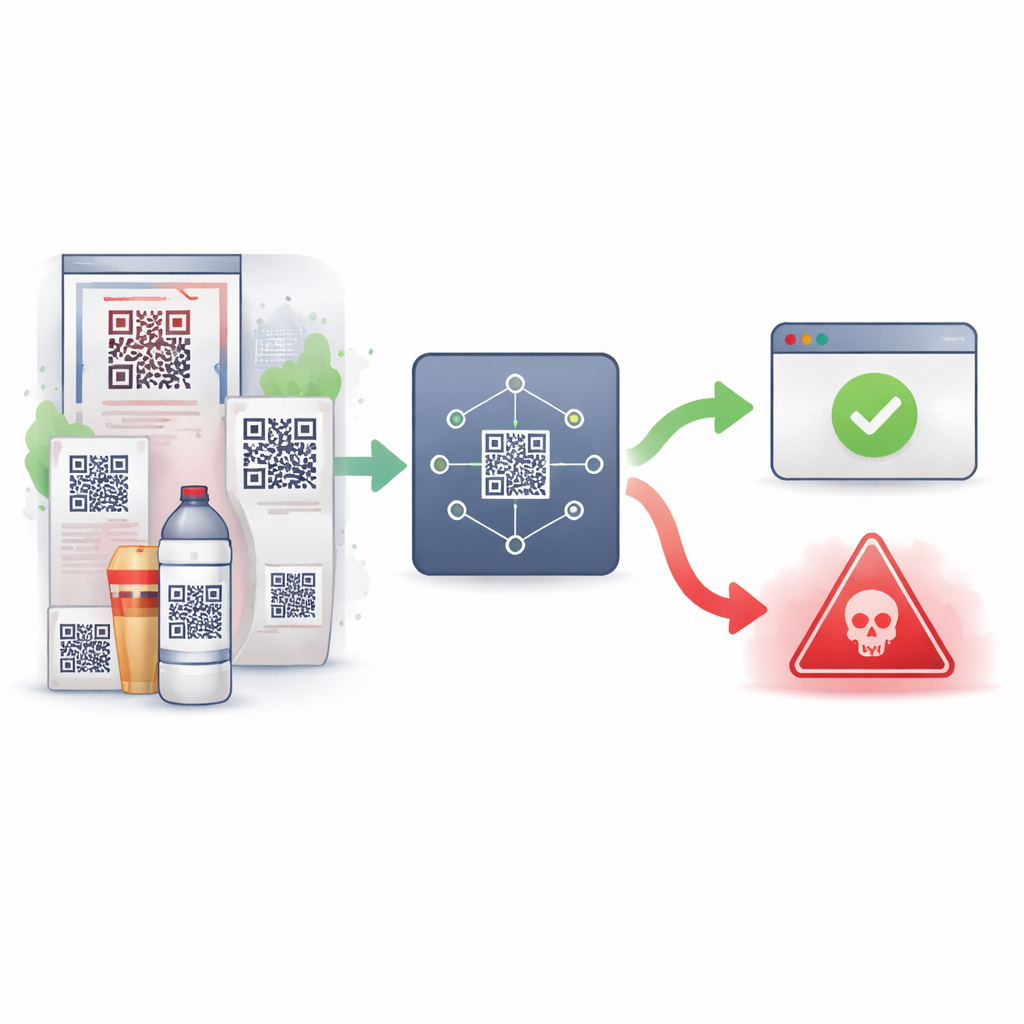

המחברים מציעים מערכת חדשה המבוססת על BERT, מודל בינה מלאכותית חזק שתוכנן במקור להבנת שפה טבעית. במקום משפטים ופסקאות, הם מספקים ל‑BERT את מחרוזות התווים שמרכיבות כתובות ה‑URL. ראשית, המערכת סורקת את קוד ה‑QR ומחלצת ממנו את ה‑URL המוטמע. ה‑URL נשבר לטוקנים ומועבר דרך גרסה קומפקטית של BERT, הממירה אותו לייצוג מספרי עשיר שתופס דפוסים וקשרים עדינים בתוך המחרוזת. מעל ייצוג זה החוקרים מוסיפים מסווג סטטיסטי קל משקל שמחליט האם הקישור נוטה להיות בטוח או זדוני. עיצוב זה מאפשר למערכת לתפוס רמזים מורכבים שמודלים פשוטים מפספסים, אף על פי שכתובות ה‑URL אינן שפה סדירה.

ללמוד וללמוד מחדש ככל שהאיומים מתפתחים

מאפיין מרכזי של הגישה הוא שהיא אינה נותרת קפואה לאחר האימון הראשוני. המחברים מתחילים באוסף מאוזן של כ‑20,000 כתובות URL מתויגות — חלקן בטוחות, חלקן זדוניות — ממערכת נתונים ציבורית. לאחר שהמודל מותאם על נתונים אלה, הם מחברים אותו להזנה חיה של כתובות חדשות מזיקות שהתגלו משירות בשם URLhaus, ומשלב periodically דוגמאות טריות אלה עם קישורים בטוחים נוספים. כל סבב אימון מחדש מעדכן את המודל כך שיוכל לזהות סגנונות תקיפה מתהווים תוך שמירה על מה שהוא כבר יודע. מבחנים מראים שגם לאחר עדכונים מרובים, הדיוק נשאר גבוה מאוד: בסביבות 98–99% על הנתונים המקוריים וכ‑97% על מערכי נתונים גדולים ומתעדכנים, כשהמערכת תופסת כמעט את כל הקישורים הזדוניים ובמקרים מועטים מסמנת בטעות קישורים בטוחים.

איך זה עוזר למשתמשים יומיומיים

לאדם מן השורה, התוצאה פשוטה: כשאתה סורק קוד QR, בינה מלאכותית ברקע יכולה במהירות להחליט האם הקישור הנסתר נראה אמין. אם הוא נראה בטוח — תועבר לאתר; אם הוא נראה מסוכן — תוכל לקבל אזהרה או לחסום את הביקור. על ידי שילוב מודל חזק בסגנון שפה עם אימון מחדש מתמשך על נתוני תקיפה מהשטח, עבודה זו מציעה מגן גמיש שמסתגל כשהונאים משנים טקטיקותיהם. למרות שהיא דורשת משאבי חישוב מוצקים, הגישה מראה כי מסננים חכמים ומתפתחים יכולים להפוך את קוד ה‑QR הצנוע לשער הרבה יותר בטוח לעולם המקוון.

ציטוט: Almousa, H., Alsuhibany, S.A. QR code security: an adaptive retraining approach for dynamic URL-based threat detection. Sci Rep 16, 13143 (2026). https://doi.org/10.1038/s41598-026-43002-z

מילות מפתח: אבטחת קוד QR, זיהוי כתובות URL זדוניות, הגנה מפישינג, מודל מבוסס BERT, אימון מחדש אדפטיבי