Clear Sky Science · ru

Модель обнаружения вторжений для оборудования зарядки электромобилей на основе многозадачного обучения и механизма передачи вероятности

Почему умная зарядка имеет значение

По мере того как электромобили распространяются по городам, обычный зарядный столб превращается в тихую, но критически важную связь между миллионами машин и национальной энергосетью. Если эти зарядные устройства будут взломаны, последствия выходят далеко за рамки одной остановившейся машины: злоумышленники могут обнулить счета, украсть личные данные или даже дестабилизировать участки сети. В этой статье представлен новый способ быстро и точно обнаруживать такие цифровые взломы с помощью системы глубинного обучения, которая следит за тем, что происходит внутри самого зарядного устройства, а не только за данными в сети.

Скрытые риски у розетки

Оборудование для подачи энергии электромобилю (EVSE) находится на пересечении автомобилей, приложений, платёжных систем и линии высокого напряжения. Когда водитель сканирует код или открывает приложение для начала зарядки, этот запрос в конечном счёте проходит до энергосети через слои коммуникаций и управления. Прошлые атаки за рубежом показали, что зарядные устройства можно захватить, чтобы выводить станции из строя, искажать нагрузки или вмешиваться в биллинг. Традиционные средства защиты ориентируются на сетевой трафик и часто сводят события к простому вердикту: «зловредно» или «безопасно». Но в этой среде разные типы атак — например, майнинг на компьютере зарядного устройства, атаки отказа в обслуживании или закладки — имеют совсем разные последствия для безопасности и стабильности сети. Установить лишь, что «что‑то не так», уже недостаточно.

Заглядывая внутрь зарядного устройства

Чтобы выйти за рамки такого грубого подхода, авторы создают детектор вторжений, который отслеживает поведение на уровне хоста внутри контроллера EVSE. Вместо того чтобы логировать только, кто с кем общается в сети, система мониторит низкоуровневые счётчики производительности и события операционной системы: выполняемые инструкции, промахи кэша, распределение памяти и ввод‑вывод устройств. Эти сигналы, уже доступные на типичном встраиваемом Linux‑оборудовании, отражают, как «думает» зарядное устройство. Нормальные сессии зарядки и разные вредоносные программы оставляют в этой внутренней активности разные «отпечатки». Сначала модель очищает и нормализует эти измерения, разделяя признаки, которые в основном равны нулю, от тех, что более разнообразны, а затем подаёт их в пару нейронных сетей, которые одновременно учат сложные шаблоны и взаимодействия между признаками.

Много вопросов — один общий мозг

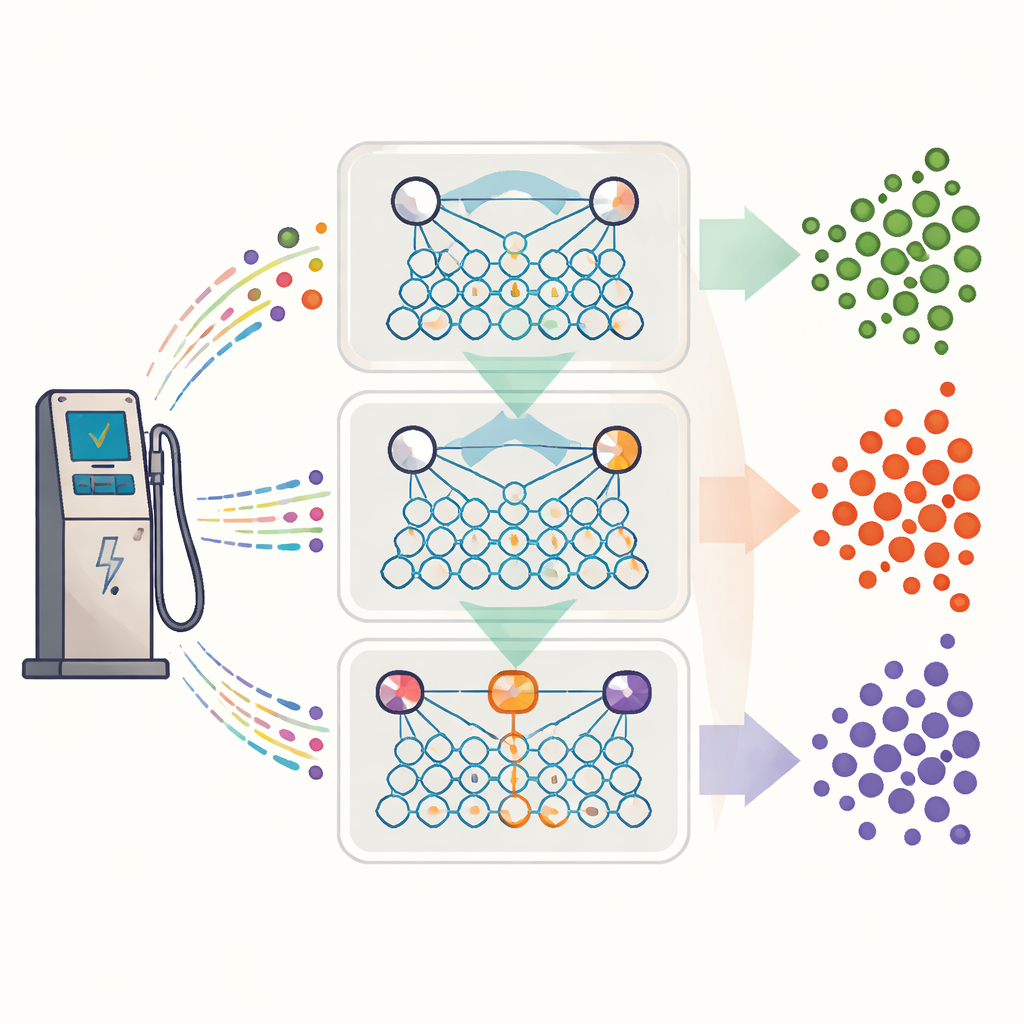

Ключевая идея работы — многозадачное обучение: вместо обучения отдельных детекторов для каждого вопроса безопасности одна общая модель отвечает на три задачи одновременно. Первая задача определяет, является ли образец вредоносным. Вторая объединяет вредоносное поведение в более широкие семейства, такие как атаки отказа в обслуживании или атаки на хост. Третья уточняет конкретные типы атак, например сканирование портов или определённые стратегии флудинга. Все три задачи разделяют общее внутреннее представление поведения зарядного устройства, поэтому модель не вынуждена заново изучать базовые шаблоны для каждой задачи. Такая общая структура значительно сокращает время обучения и предсказания, что критично, если в реальном времени нужно защищать тысячи зарядных устройств.

Передача вероятностей вместо ошибок

Многозадачные системы могут страдать, когда одна задача вводит в заблуждение другие. Чтобы избежать этого, авторы вводят механизм «передачи вероятности». Вместо того чтобы передавать жесткие да‑или‑нет решения от одной задачи к другой, модель передаёт полные распределения вероятностей. Оценка уверенности от простой задачи «вредоносно‑или‑безопасно» математически преобразуется в априорную подсказку для классификатора на уровне семейства, который затем направляет тонкую классификацию. Такое мягкое руководство поощряет логическую согласованность — решения по тонким типам атак подтягиваются к решениям более высокого уровня — при этом каждая задача может корректировать неопределённость выше по потоку на основе собственных доказательств. В тестах на публичном наборе данных EVSE и двух стандартных бенчмарках по обнаружению вторжений эта стратегия повысила точность обнаружения примерно до 27 процентов и сократила время обнаружения более чем на 40 процентов по сравнению с сильными существующими методами.

Что это значит для обычных водителей

Для водителей и операторов сети посыл обнадёживающий: можно построить системы защиты зарядных станций, которые одновременно быстры и тонки. Наблюдая внутреннее поведение зарядных устройств и используя общую, учитывающую вероятности модель обучения, предложенная модель EVSEMTLIDS может с высокой надёжностью отличать нормальную активность от множества различных типов атак, при этом работая достаточно эффективно для реального развёртывания. На практике это значит более высокие шансы обнаружить опасные или мошеннические действия на ранней стадии — прежде чем они успеют повредить оборудование, угрожать сети или поставить людей под риск — без перегрузки операторов ложными срабатываниями.

Цитирование: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Ключевые слова: безопасность зарядки электромобилей, обнаружение вторжений, многозадачное обучение, киберфизические системы, модели глубокого обучения