Clear Sky Science · de

Ein Einbruchserkennungsmodell für Ladeeinrichtungen von Elektrofahrzeugen basierend auf Multi‑Task‑Learning und einem Wahrscheinlichkeits‑Transfermechanismus

Warum intelligenteres Laden zählt

Mit der Verbreitung von Elektroautos in Städten wird die unscheinbare Ladestation zu einer stillen, aber kritischen Schnittstelle zwischen Millionen von Fahrzeugen und dem nationalen Stromnetz. Werden diese Ladegeräte gehackt, reichen die Konsequenzen weit über ein einzelnes stehengebliebenes Auto hinaus: Angreifer könnten Konten leeren, private Daten stehlen oder sogar Teile des Netzes destabilisieren. Dieses Papier stellt einen neuen Ansatz vor, um solche digitalen Einbrüche schnell und genau zu erkennen – mithilfe eines Deep‑Learning‑Systems, das das Geschehen im Inneren des Ladegeräts selbst beobachtet, anstatt nur den über das Netzwerk fließenden Datenverkehr.

Versteckte Risiken am Stecker

Ladeeinrichtungen für Elektrofahrzeuge (EVSE) stehen am Schnittpunkt von Fahrzeugen, Apps, Bezahlsystemen und Hochspannungsleitungen. Wenn ein Fahrer einen Code scannt oder eine App öffnet, um das Laden zu starten, erreicht die Anfrage letztlich über mehrere Kommunikations‑ und Steuerungsebenen das nationale Netz. Frühere Angriffe im Ausland haben gezeigt, dass Ladegeräte gekapert werden können, um Stationen abzuschalten, Lasten zu manipulieren oder Abrechnungen zu verfälschen. Traditionelle Sicherheitswerkzeuge konzentrieren sich auf den Netzwerkverkehr und reduzieren Ereignisse oft auf ein einfaches Urteil: „bösartig“ oder „harmlos“. In diesem Umfeld haben jedoch verschiedene Arten von Angriffen – etwa Kryptomining auf dem Rechner des Ladegeräts, Denial‑of‑Service‑Fluten oder Backdoors – sehr unterschiedliche Folgen für Sicherheit und Netzstabilität. Allein zu erkennen, dass „etwas nicht stimmt“, reicht nicht mehr aus.

Ins Innere des Ladegeräts schauen

Um über diese grobe Sicht hinauszukommen, entwickeln die Autoren einen Einbruchdetektor, der das Host‑Level‑Verhalten im EVSE‑Controller überwacht. Anstatt nur zu protokollieren, wer mit wem über das Netzwerk kommuniziert, beobachtet das System niedrigstufige Performance‑Zähler und Betriebssystemereignisse: ausgeführte Instruktionen, Cache‑Misses, Speicherzuweisungen und Geräte‑I/O. Diese Signale, die auf typischer Embedded‑Linux‑Hardware bereits verfügbar sind, bilden ab, wie das „Gehirn“ des Ladegeräts tatsächlich arbeitet. Harmlosen Ladevorgängen und verschiedenen Angriffen hinterlassen in dieser internen Aktivität unterschiedliche „Fingerabdrücke“. Das Modell bereinigt und normalisiert diese Messwerte zunächst, trennt Merkmale, die meist null sind, von solchen mit reichhaltigeren Schwankungen, und speist sie dann in ein Paar neuronaler Netze, die sowohl komplexe Muster als auch Wechselwirkungen zwischen Merkmalen erlernen.

Viele Fragen, ein gemeinsames Gehirn

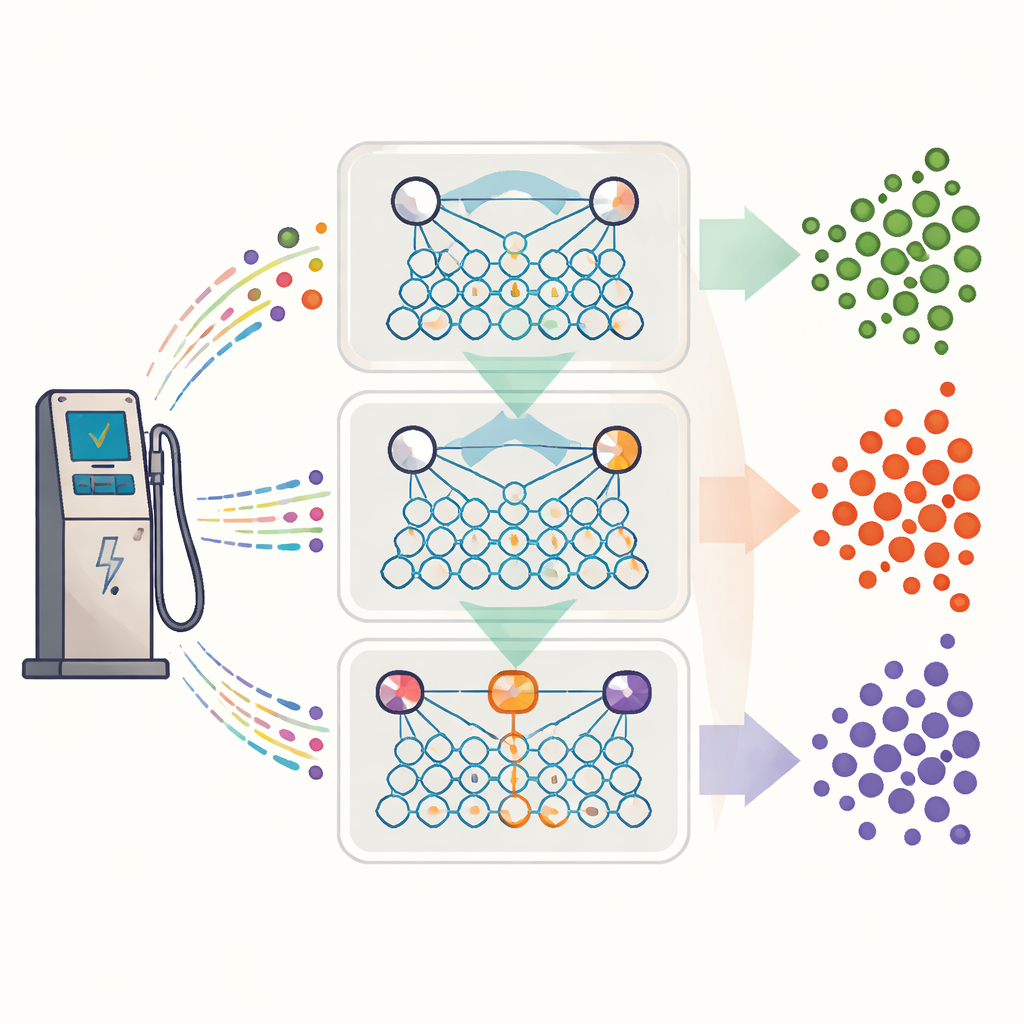

Eine zentrale Idee der Arbeit ist Multi‑Task‑Learning: Anstatt separate Detektoren für jede Sicherheitsfrage zu trainieren, beantwortet ein einziges gemeinsames Modell drei Aufgaben gleichzeitig. Die erste Aufgabe fragt, ob ein Sample bösartig ist oder nicht. Die zweite gruppiert bösartiges Verhalten in breitere Familien, etwa Denial‑of‑Service oder Host‑Angriffe. Die dritte geht ins Detail und unterscheidet spezifische Angriffstypen, wie Portscans oder bestimmte Flooding‑Strategien. Alle drei Aufgaben teilen sich eine gemeinsame interne Repräsentation des Verhaltens des Ladegeräts, sodass das Modell nicht jedes Mal grundlegende Muster neu erlernen muss. Diese gemeinsame Struktur verkürzt Trainings‑ und Vorhersagezeiten stark, was entscheidend ist, wenn Tausende von Ladegeräten in Echtzeit geschützt werden müssen.

Wahrscheinlichkeiten weitergeben statt Fehler

Multi‑Task‑Systeme können leiden, wenn eine Aufgabe die anderen in die Irre führt. Um das zu vermeiden, führen die Autoren einen „Wahrscheinlichkeits‑Transfer“‑Mechanismus ein. Anstatt harte Ja‑oder‑Nein‑Entscheidungen von einer Aufgabe an die nächste weiterzureichen, gibt das Modell vollständige Wahrscheinlichkeitsverteilungen weiter. Der Vertrauenswert aus der einfachen bösartig‑gegen‑harmlos‑Aufgabe wird mathematisch in einen priorisierenden Hinweis für den Familien‑Klassifikator verwandelt, der wiederum den feinkörnigen Klassifikator leitet. Diese weiche Führung fördert logische Konsistenz – feinkörnige Entscheidungen werden in Richtung der übergeordneten entschiedenheiten gedrängt –, erlaubt aber jeder Aufgabe dennoch, Unsicherheiten von vorgelagerten Stufen anhand eigener Evidenz zu korrigieren. In Tests an einem öffentlichen EVSE‑Datensatz und zwei standardisierten Einbruchserkennungs‑Benchmarks verbesserte diese Strategie die Erkennungsgenauigkeit um bis zu etwa 27 Prozent und verringerte die Erkennungszeit um über 40 Prozent im Vergleich zu starken bestehenden Methoden.

Was das für den Alltag von Fahrern bedeutet

Für Fahrer und Netzbetreiber ist die Botschaft beruhigend: Es ist möglich, Sicherheitssysteme für Ladestationen zu bauen, die sowohl schnell als auch feinfühlig sind. Indem sie das interne Verhalten von Ladegeräten beobachten und ein gemeinsames, wahrscheinlichkeitsbewusstes Lernframework nutzen, kann das vorgeschlagene EVSEMTLIDS‑Modell normale Aktivität zuverlässig von vielen verschiedenen Angriffstypen unterscheiden und gleichzeitig effizient genug arbeiten, um in der Praxis eingesetzt zu werden. Konkret bedeutet das eine bessere Chance, gefährliches oder betrügerisches Verhalten frühzeitig zu entdecken – bevor es Geräte beschädigt, das Netz gefährdet oder Menschen in Gefahr bringt – ohne Betreiber mit Fehlalarmen zu überlasten.

Zitation: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Schlüsselwörter: Sicherheit beim Laden von Elektrofahrzeugen, Einbruchserkennung, Multi‑Task‑Learning, Cyber‑physische Systeme, Tiefenlernmodelle