Clear Sky Science · pl

Model wykrywania włamań w stacjach ładowania pojazdów elektrycznych oparty na uczeniu wielozadaniowym i mechanizmie transferu prawdopodobieństwa

Dlaczego inteligentniejsze ładowanie ma znaczenie

W miarę jak samochody elektryczne pojawiają się w miastach, zwykły słupek ładowania staje się cichym, lecz krytycznym ogniwem łączącym miliony pojazdów z krajową siecią energetyczną. Jeśli te ładowarki zostaną zhakowane, konsekwencje wykraczają poza zatrzymanie pojedynczego samochodu: napastnicy mogą opróżnić portfele, wykradać dane osobowe, a nawet zdestabilizować fragmenty sieci. W artykule przedstawiono nowe podejście do szybkiego i dokładnego wykrywania takich cyfrowych wtargnięć, wykorzystujące system głębokiego uczenia, który obserwuje to, co dzieje się wewnątrz samej ładowarki, zamiast jedynie analizować ruch w sieci.

Ukryte ryzyka przy wtyczce

Sprzęt do zasilania pojazdów elektrycznych (EVSE) znajduje się na skrzyżowaniu samochodów, aplikacji, systemów płatniczych i linii wysokiego napięcia. Gdy kierowca skanuje kod lub otwiera aplikację, aby rozpocząć ładowanie, żądanie w końcu trafia do krajowej sieci przez warstwy komunikacji i sterowania. Dotychczasowe ataki za granicą pokazały, że ładowarki mogą zostać przejęte, by wyłączać stacje, manipulować obciążeniami lub fałszować rozliczenia. Tradycyjne narzędzia bezpieczeństwa koncentrują się na ruchu sieciowym i często sprowadzają zdarzenia do prostego werdyktu: „złośliwe” lub „nieszkodliwe”. Jednak w tym kontekście różne rodzaje ataków — na przykład kopanie kryptowalut na komputerze ładowarki, ataki typu denial‑of‑service czy tylne drzwi — mają bardzo odmienne konsekwencje dla bezpieczeństwa i stabilności sieci. Samo rozpoznanie, że „coś jest nie tak”, przestaje wystarczać.

Patrzenie do wnętrza ładowarki

Aby wyjść poza takie powierzchowne spojrzenie, autorzy zbudowali detektor włamań, który obserwuje zachowanie na poziomie hosta wewnątrz kontrolera EVSE. Zamiast jedynie rejestrować, kto z kim się komunikuje w sieci, system monitoruje niskopoziomowe liczniki wydajności i zdarzenia systemu operacyjnego: wykonywane instrukcje, pominięcia w pamięci podręcznej, przydziały pamięci i operacje wejścia‑wyjścia urządzeń. Sygnały te, dostępne już na typowym sprzęcie z Linuksem osadzonym, odzwierciedlają rzeczywisty sposób pracy „mózgu” ładowarki. Nieszkodliwe sesje ładowania i różne programy atakujące zostawiają w tej wewnętrznej aktywności odrębne „odciski palców”. Model najpierw oczyszcza i normalizuje te pomiary, rozdzielając cechy przeważnie zerowe od tych o bogatszej zmienności, a następnie podaje je do pary sieci neuronowych, które uczą się zarówno złożonych wzorców, jak i interakcji pomiędzy cechami.

Wiele pytań, jeden wspólny mózg

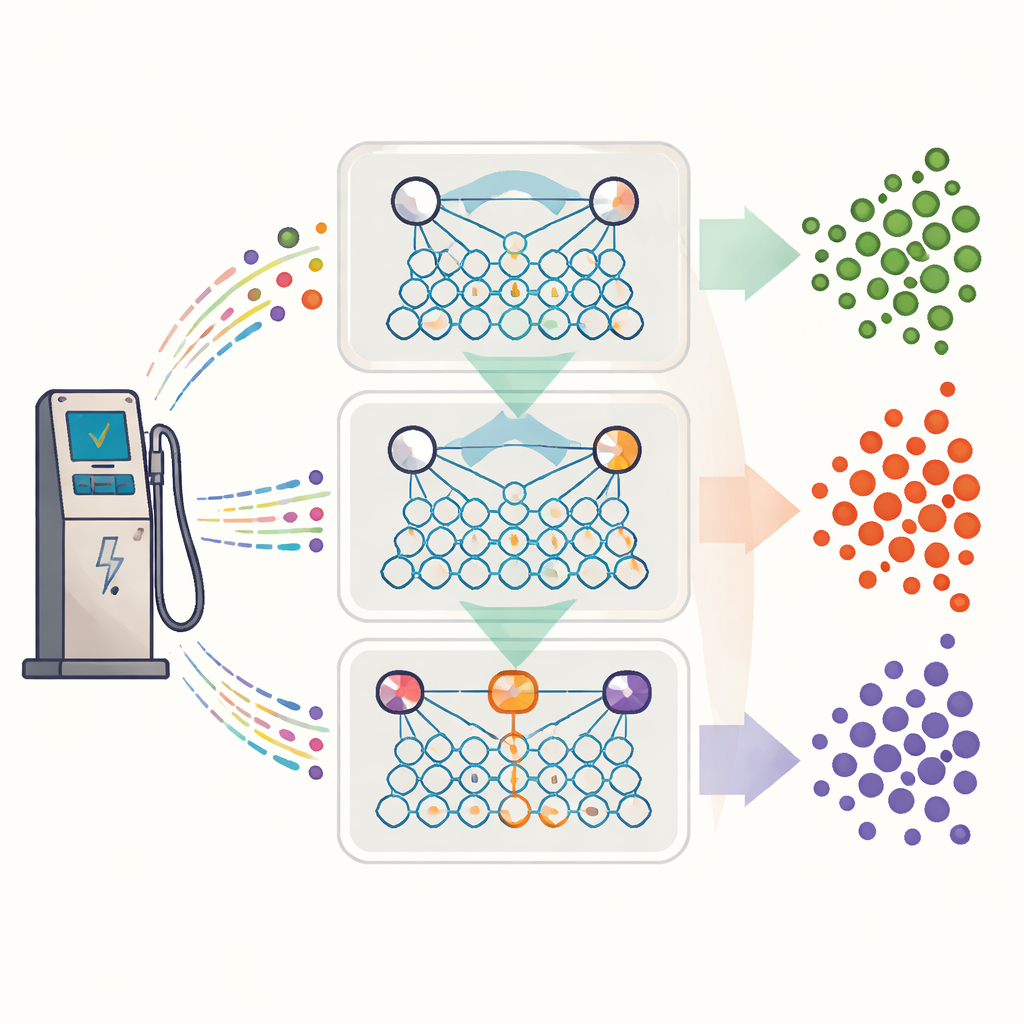

Kluczowym pomysłem pracy jest uczenie wielozadaniowe: zamiast trenować oddzielne detektory dla każdego pytania bezpieczeństwa, pojedynczy wspólny model odpowiada na trzy pytania jednocześnie. Pierwsze zadanie pyta, czy próbka jest złośliwa, czy nie. Drugie grupuje złośliwe zachowania w szersze rodziny, takie jak ataki typu denial‑of‑service czy ataki na hosta. Trzecie wnika w konkretne typy ataków, takie jak skanowanie portów czy określone strategie zalewania ruchem. Wszystkie trzy zadania dzielą wspólną wewnętrzną reprezentację zachowania ładowarki, dzięki czemu model nie musi się za każdym razem od podstaw uczyć podstawowych wzorców. To wspólne podejście znacznie skraca czas treningu i predykcji, co jest kluczowe, jeśli tysiące ładowarek muszą być chronione w czasie rzeczywistym.

Przekazywanie prawdopodobieństw zamiast błędów

Systemy wielozadaniowe mogą cierpieć, gdy jedno zadanie wprowadza w błąd inne. Aby temu zapobiec, autorzy wprowadzają mechanizm „transferu prawdopodobieństwa”. Zamiast przekazywać twarde decyzje tak/nie od jednego zadania do następnego, model przekazuje pełne rozkłady prawdopodobieństwa. Wskaźnik ufności z prostego zadania złośliwe‑vs‑nieszkodliwe jest matematycznie przekształcany w uprzednie podpowiedzi dla klasyfikatora na poziomie rodzin, który z kolei kieruje klasyfikatorem szczegółowym. To miękkie wsparcie sprzyja logicznej spójności — decyzje szczegółowe są nakłaniane do zgodności z decyzjami wyższego poziomu — jednocześnie pozwalając każdemu zadaniu korygować niepewność z góry na podstawie własnych dowodów. W testach na publicznym zbiorze EVSE i dwóch standardowych benchmarkach wykrywania włamań ta strategia podniosła dokładność wykrywania nawet o około 27 procent i skróciła czas wykrywania o ponad 40 procent w porównaniu z silnymi istniejącymi metodami.

Co to oznacza dla codziennych kierowców

Dla kierowców i operatorów sieci przekaz jest uspokajający: można zbudować systemy zabezpieczeń dla stacji ładowania, które są jednocześnie szybkie i subtelne. Monitorując wewnętrzne zachowanie ładowarek i stosując wspólną, świadomą prawdopodobieństw ramę uczenia, proponowany model EVSEMTLIDS potrafi rozróżnić normalną aktywność od wielu różnych typów ataków z wysoką niezawodnością, jednocześnie działając na tyle wydajnie, by nadawać się do wdrożeń w świecie rzeczywistym. W praktyce oznacza to większą szansę na wczesne wykrycie niebezpiecznych lub oszukańczych działań — zanim uszkodzą sprzęt, zagrożą sieci lub narażą ludzi — bez zasypywania operatorów fałszywymi alarmami.

Cytowanie: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Słowa kluczowe: bezpieczeństwo ładowania pojazdów elektrycznych, wykrywanie włamań, uczenie wielozadaniowe, systemy cyber‑fizyczne, modele głębokiego uczenia