Clear Sky Science · fr

Un modèle de détection d’intrusion pour les équipements d’alimentation des véhicules électriques basé sur l’apprentissage multitâche et un mécanisme de transfert de probabilités

Pourquoi une recharge plus intelligente compte

À mesure que les voitures électriques se répandent en ville, la modeste borne de recharge devient un maillon discret mais critique entre des millions de véhicules et le réseau électrique national. Si ces bornes sont piratées, les conséquences dépassent largement une voiture en panne : des attaquants pourraient vider des comptes, voler des données privées ou même déstabiliser des parties du réseau. Cet article présente une nouvelle méthode pour repérer rapidement et précisément de telles intrusions numériques, en utilisant un système d’apprentissage profond qui surveille ce qui se passe à l’intérieur de la borne elle‑même plutôt que seulement les données circulant sur le réseau.

Risques cachés à la prise

L’équipement d’alimentation des véhicules électriques (EVSE) se situe au carrefour des voitures, des applications, des systèmes de paiement et des lignes à haute tension. Lorsqu’un conducteur scanne un code ou ouvre une application pour lancer la charge, cette requête atteint finalement le réseau national à travers plusieurs couches de communication et de contrôle. Des attaques passées à l’étranger ont montré que des bornes peuvent être détournées pour mettre hors service des stations, manipuler les charges ou falsifier la facturation. Les outils de sécurité traditionnels se concentrent sur le trafic réseau et réduisent souvent les événements à un verdict simple : « malveillant » ou « bénin ». Mais dans ce contexte, différents types d’attaques — comme le minage de cryptomonnaies sur l’ordinateur de la borne, les dénis de service, ou les portes dérobées — ont des conséquences très différentes pour la sécurité et la stabilité du réseau. Se contenter de reconnaître que « quelque chose ne va pas » ne suffit plus.

Regarder à l’intérieur de la borne

Pour dépasser cette vision grossière, les auteurs construisent un détecteur d’intrusion qui observe le comportement au niveau hôte à l’intérieur du contrôleur EVSE. Plutôt que de se limiter à enregistrer qui communique avec qui sur le réseau, le système surveille des compteurs de performance de bas niveau et des événements du système d’exploitation : instructions exécutées, défauts de cache, allocations mémoire et entrées/sorties matérielles. Ces signaux, déjà disponibles sur du matériel Linux embarqué courant, capturent le fonctionnement réel du « cerveau » de la borne. Les sessions de charge normales et différents programmes d’attaque laissent des « empreintes » distinctes dans cette activité interne. Le modèle nettoie et normalise d’abord ces mesures, séparant les caractéristiques majoritairement nulles de celles qui varient davantage, puis les injecte dans une paire de réseaux neuronaux qui apprennent à la fois des motifs complexes et les interactions entre caractéristiques.

Beaucoup de questions, un cerveau partagé

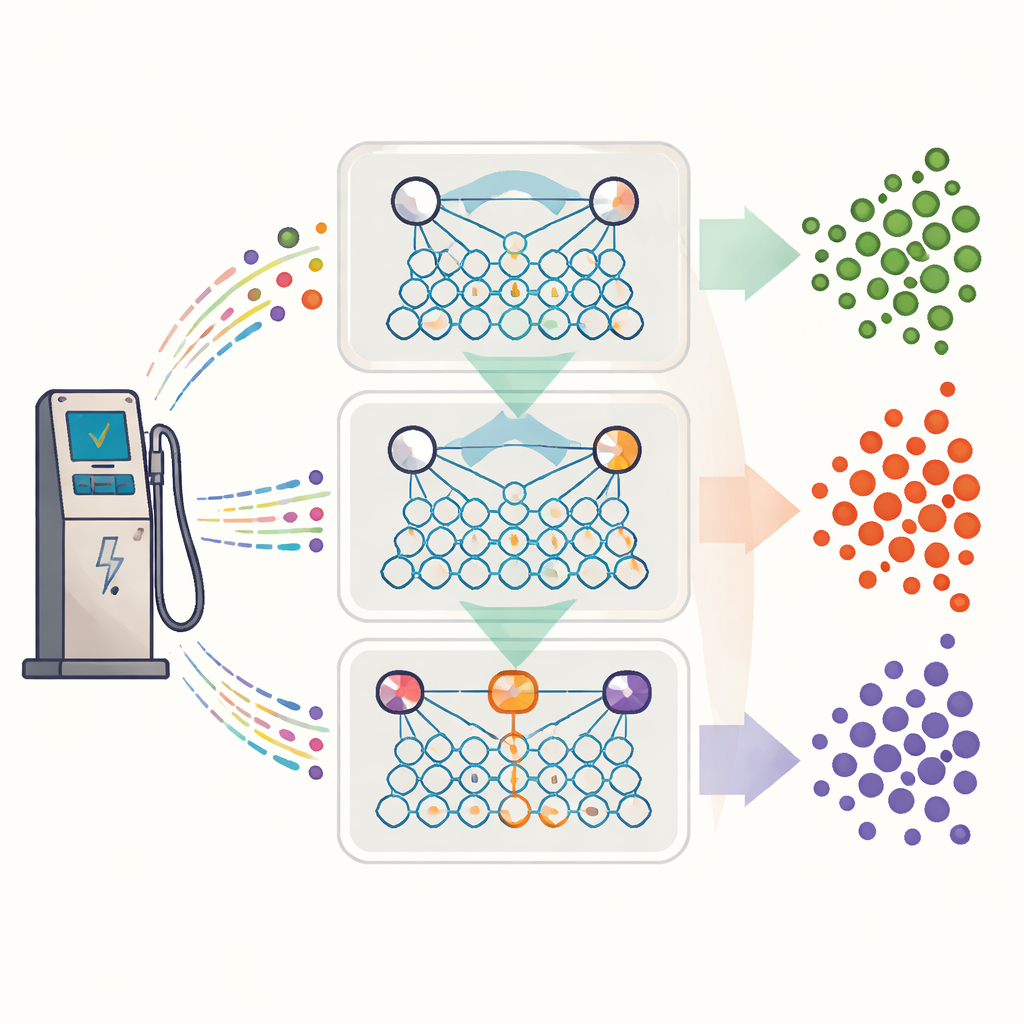

Une idée clé du travail est l’apprentissage multitâche : au lieu d’entraîner des détecteurs séparés pour chaque question de sécurité, un seul modèle partagé répond à trois questions à la fois. La première tâche détermine si un échantillon est malveillant ou non. La seconde regroupe les comportements malveillants en familles plus larges, comme les dénis de service ou les attaques hôtes. La troisième affine jusqu’aux types d’attaque spécifiques, comme les scans de ports ou certaines stratégies d’inondation. Les trois tâches partagent une représentation interne commune du comportement de la borne, de sorte que le modèle n’a pas à réapprendre à zéro les motifs de base à chaque fois. Cette configuration partagée réduit fortement le temps d’entraînement et de prédiction, ce qui est crucial si des milliers de bornes doivent être protégées en temps réel.

Transmettre des probabilités plutôt que des erreurs

Les systèmes multitâches peuvent pâtir lorsqu’une tâche induit les autres en erreur. Pour éviter cela, les auteurs introduisent un mécanisme de « transfert de probabilités ». Plutôt que de transmettre des décisions tranchées de type oui/non d’une tâche à l’autre, le modèle transmet des distributions de probabilité complètes. Le score de confiance de la tâche simple malveillant‑vs‑bénin est transformé mathématiquement en un indice a priori pour le classifieur de famille, qui à son tour guide le classifieur fin. Cette guidance douce favorise la cohérence logique — les décisions fines sont incitées à s’accorder avec les niveaux supérieurs — tout en permettant à chaque tâche de corriger l’incertitude amont sur la base de ses propres preuves. Dans des tests sur un jeu de données EVSE public et deux référentiels standards de détection d’intrusion, cette stratégie a augmenté la précision de détection d’environ 27 % et réduit le temps de détection de plus de 40 % par rapport à des méthodes robustes existantes.

Ce que cela signifie pour les conducteurs au quotidien

Pour les conducteurs et les opérateurs de réseau, le message est rassurant : il est possible de construire des systèmes de sécurité pour les stations de recharge à la fois rapides et subtils. En surveillant le comportement interne des bornes et en utilisant un cadre d’apprentissage partagé et conscient des probabilités, le modèle EVSEMTLIDS proposé peut distinguer l’activité normale de nombreux types d’attaques avec une grande fiabilité, tout en fonctionnant avec une efficacité suffisante pour un déploiement réel. En termes pratiques, cela signifie une meilleure chance de détecter tôt des comportements dangereux ou frauduleux — avant qu’ils ne puissent endommager du matériel, menacer le réseau ou mettre des personnes en danger — sans submerger les opérateurs par de fausses alertes.

Citation: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Mots-clés: sécurité de la recharge des véhicules électriques, détection d’intrusion, apprentissage multitâche, systèmes cyber‑physiques, modèles d’apprentissage profond