Clear Sky Science · it

Un modello di rilevamento delle intrusioni per le stazioni di ricarica dei veicoli elettrici basato su apprendimento multi-compito e meccanismo di trasferimento delle probabilità

Perché una ricarica più intelligente conta

Con la diffusione delle auto elettriche nelle città, la semplice colonnina di ricarica diventa un collegamento discreto ma cruciale tra milioni di veicoli e la rete elettrica nazionale. Se questi caricatori vengono compromessi, le conseguenze superano di gran lunga l’inconveniente di un singolo veicolo fermo: gli aggressori potrebbero prosciugare conti, rubare dati sensibili o perfino destabilizzare porzioni della rete. Questo articolo presenta un nuovo metodo per individuare rapidamente e con precisione tali intrusioni digitali, sfruttando un sistema di deep learning che osserva ciò che accade all’interno del caricatore stesso anziché limitarsi ai dati che circolano in rete.

Rischi nascosti alla presa

L’infrastruttura di ricarica per veicoli elettrici (EVSE) si trova all’incrocio tra auto, app, sistemi di pagamento e linee elettriche ad alta tensione. Quando un guidatore scansiona un codice o apre un’app per avviare la ricarica, quella richiesta raggiunge infine la rete nazionale attraverso strati di comunicazione e controllo. Attacchi documentati all’estero hanno mostrato che i caricatori possono essere dirottati per fermare stazioni, manipolare carichi o manomettere la fatturazione. Gli strumenti di sicurezza tradizionali si concentrano sul traffico di rete e spesso riducono gli eventi a un verdetto semplice: “maligno” o “benigno”. Ma in questo contesto, diversi tipi di attacco — come il cryptomining sul computer del caricatore, gli attacchi di negazione del servizio o le backdoor — hanno conseguenze molto diverse per la sicurezza e la stabilità della rete. Riconoscere soltanto che “qualcosa non va” non è più sufficiente.

Guardare dentro il caricatore

Per andare oltre questa visione approssimativa, gli autori costruiscono un rilevatore di intrusioni che osserva il comportamento a livello di host all’interno del controller EVSE. Anziché limitarsi a registrare chi comunica con chi sulla rete, il sistema monitora contatori di prestazione a basso livello ed eventi del sistema operativo: istruzioni eseguite, cache miss, allocazioni di memoria e I/O dei dispositivi. Questi segnali, già disponibili sull’hardware Linux embedded tipico, catturano come funziona realmente il “cervello” del caricatore. Sessioni di ricarica legittime e diversi programmi d’attacco lasciano “impronte” distinte in questa attività interna. Il modello pulisce e normalizza prima queste misure, separando le caratteristiche per lo più nulle da quelle che variano più riccamente, e poi le alimenta in una coppia di reti neurali che apprendono sia schemi complessi sia come diverse caratteristiche interagiscono.

Molte domande, un cervello condiviso

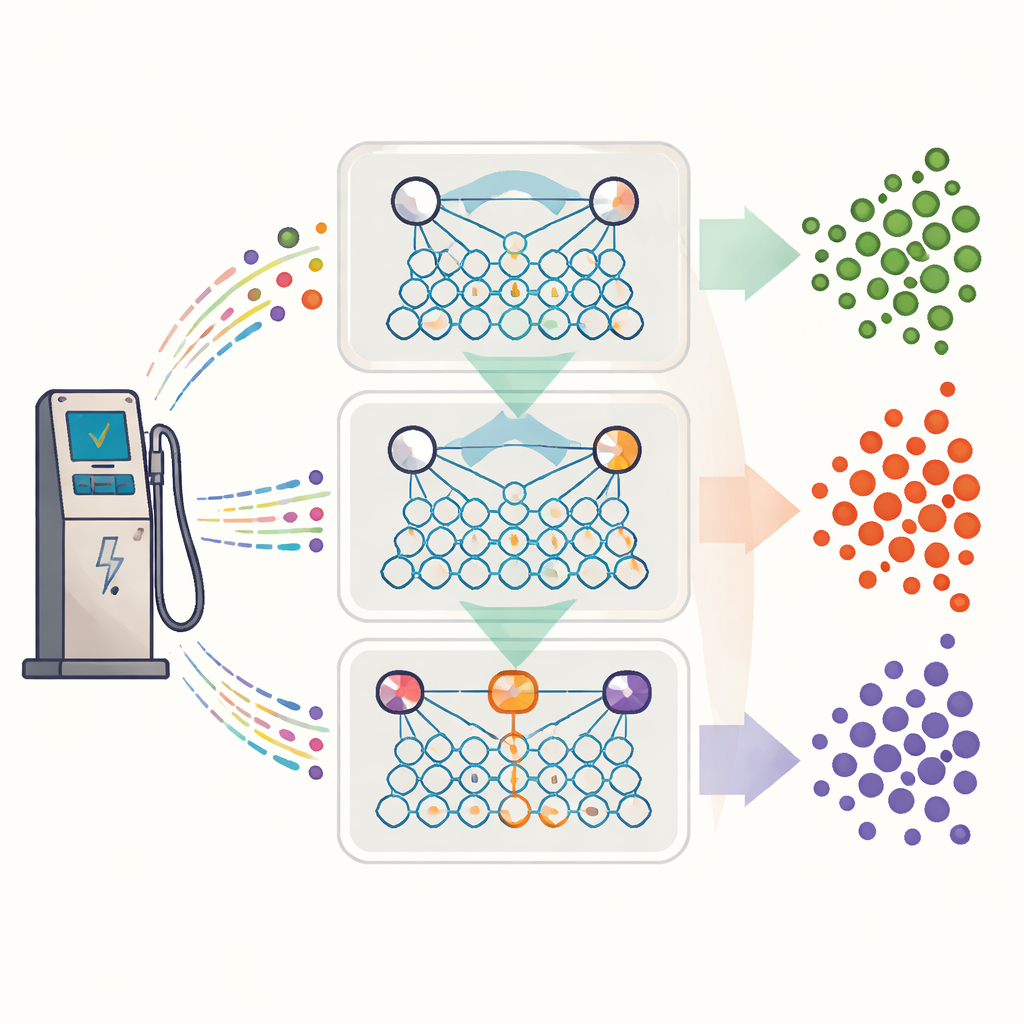

Un’idea chiave del lavoro è l’apprendimento multi-compito: invece di addestrare rilevatori separati per ciascuna domanda di sicurezza, un unico modello condiviso risponde a tre quesiti contemporaneamente. Il primo compito verifica se un campione è maligno o meno. Il secondo raggruppa i comportamenti maligni in famiglie più ampie, come denial-of-service o attacchi all’host. Il terzo approfondisce i tipi specifici di attacco, come scansioni di porte o particolari strategie di flooding. Tutti e tre i compiti condividono una rappresentazione interna comune del comportamento del caricatore, quindi il modello non deve reimparare da zero i pattern di base ogni volta. Questa struttura condivisa riduce notevolmente i tempi di addestramento e di predizione, cosa cruciale se migliaia di caricatori devono essere protetti in tempo reale.

Trasferire probabilità invece che errori

I sistemi multi-compito possono soffrire quando un compito fuorvia gli altri. Per evitarlo, gli autori introducono un meccanismo di “trasferimento di probabilità”. Invece di passare decisioni nette sì/no da un compito al successivo, il modello trasferisce distribuzioni di probabilità complete. Il punteggio di confidenza del semplice compito maligno-versus-benigno viene trasformato matematicamente in un suggerimento a priori per il classificatore a livello di famiglia, che a sua volta guida il classificatore fine-grained. Questa guida morbida incoraggia coerenza logica — le decisioni dettagliate vengono spinte ad accordarsi con quelle di livello superiore — pur consentendo a ciascun compito di correggere le incertezze a monte sulla base delle proprie evidenze. Nei test su un dataset EVSE pubblico e su due benchmark standard per il rilevamento delle intrusioni, questa strategia ha aumentato la precisione di rilevamento fino a circa il 27 percento e ha ridotto i tempi di identificazione di oltre il 40 percento rispetto a metodi consolidati.

Cosa significa per gli automobilisti di tutti i giorni

Per guidatori e gestori di rete, il messaggio è rassicurante: è possibile costruire sistemi di sicurezza per le stazioni di ricarica che siano al contempo rapidi e sottili. Monitorando il comportamento interno dei caricatori e utilizzando un framework di apprendimento condiviso e sensibile alle probabilità, il modello proposto EVSEMTLIDS può distinguere con alta affidabilità l’attività normale da molti tipi di attacco diversi, pur funzionando in modo efficiente per il dispiegamento reale. In termini pratici, ciò significa una maggiore probabilità di individuare precocemente comportamenti pericolosi o fraudolenti — prima che possano danneggiare apparecchiature, minacciare la rete o mettere a rischio persone — senza sovraccaricare gli operatori con falsi allarmi.

Citazione: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Parole chiave: sicurezza della ricarica dei veicoli elettrici, rilevamento delle intrusioni, apprendimento multi-compito, sistemi ciber-fisici, modelli di deep learning