Clear Sky Science · nl

Een indringingsdetectiemodel voor oplaadpunten van elektrische voertuigen gebaseerd op multi-task learning en een waarschijnlijkheidsoverdrachtsmechanisme

Waarom slimmer laden ertoe doet

Naarmate elektrische auto's de steden doorkruisen, wordt het eenvoudige laadpaal een stille maar cruciale schakel tussen miljoenen voertuigen en het nationale elektriciteitsnet. Als deze laders worden gehackt, reiken de gevolgen verder dan één stilgevallen auto: aanvallers kunnen rekeningen leeghalen, privégegevens stelen of zelfs delen van het net destabiliseren. Dit artikel presenteert een nieuwe manier om dergelijke digitale inbraken snel en nauwkeurig op te sporen, met een deep‑learning-systeem dat in de eerste plaats observeert wat er binnenin de lader zelf gebeurt in plaats van alleen het dataverkeer over het netwerk.

Verborgen risico's bij de stekker

Elektrische voertuiglaadapparatuur (EVSE) bevindt zich op het snijvlak van auto’s, apps, betalingssystemen en hoogspanningslijnen. Wanneer een bestuurder een code scant of een app opent om te beginnen laden, bereikt dat verzoek uiteindelijk het nationale net via meerdere lagen van communicatie en besturing. Eerdere aanvallen in het buitenland hebben aangetoond dat laders kunnen worden gekaapt om stations uit te schakelen, belastingen te manipuleren of facturering te saboteren. Traditionele beveiligingsmiddelen richten zich op netwerkverkeer en reduceren gebeurtenissen vaak tot een eenvoudige uitspraak: "kwaadwillig" of "onschuldig." Maar in deze context hebben verschillende soorten aanvallen — zoals cryptomining op de computer van de lader, denial‑of‑service‑aanvallen of achterdeurtjes — heel verschillende consequenties voor veiligheid en netstabiliteit. Het alleen herkennen dat "er iets mis is" is niet langer voldoende.

In de lader kijken

Om verder te gaan dan dit grove beeld bouwen de auteurs een indringingsdetector die het host‑gedrag binnen de EVSE‑controller bewaakt. In plaats van alleen bij te houden wie met wie over het netwerk communiceert, monitort het systeem laag-niveau prestatiecounters en besturingssysteemgebeurtenissen: uitgevoerde instructies, cache misses, geheugenallocaties en apparaat-I/O. Deze signalen, die al beschikbaar zijn op typisch embedded Linux‑hardware, leggen vast hoe het ‘‘brein’’ van de lader daadwerkelijk werkt. Onschuldige laadbeurten en verschillende aanvalprogramma’s laten onderscheidende "vingerafdrukken" achter in deze interne activiteit. Het model reinigt en normaliseert deze metingen eerst, scheidt kenmerken die grotendeels nul zijn van die met rijkere variatie, en voert ze vervolgens in een paar neurale netwerken die zowel complexe patronen als interacties tussen kenmerken leren.

Veel vragen, één gedeeld brein

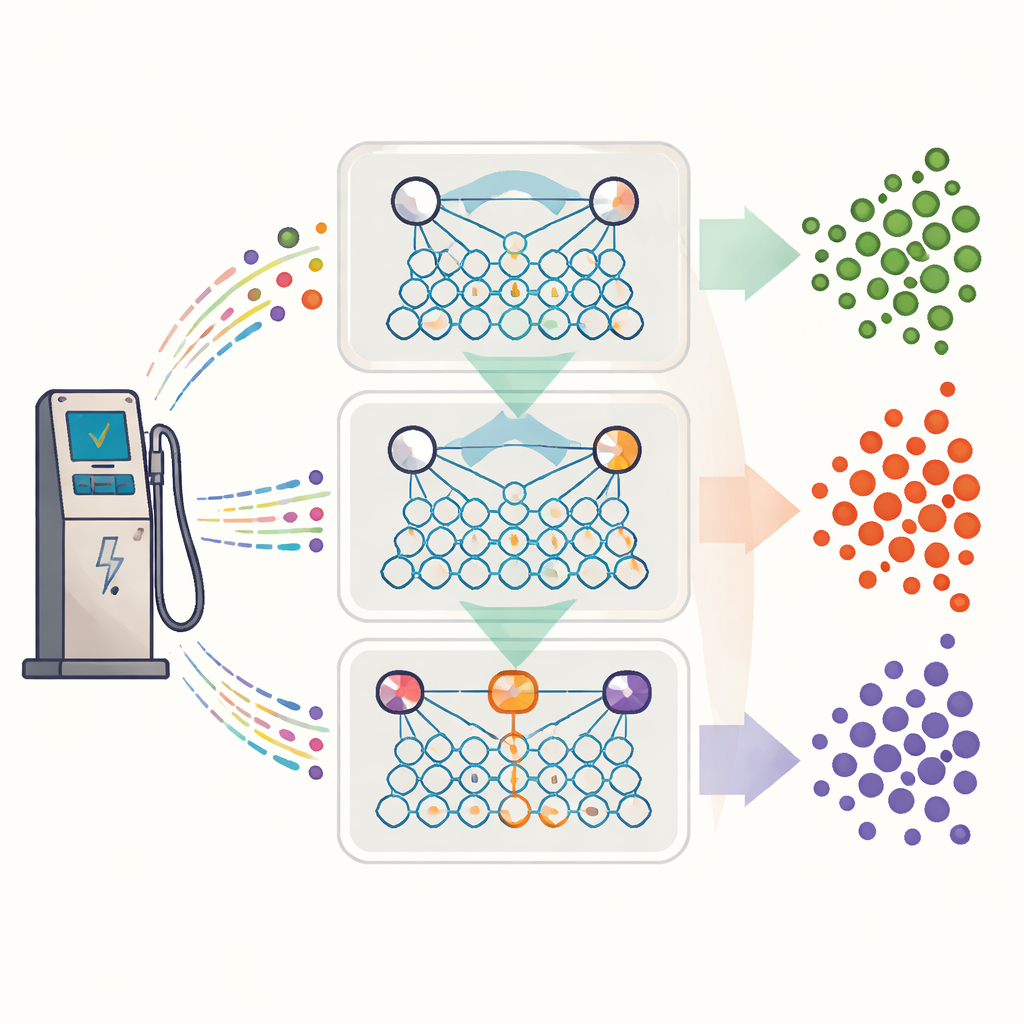

Een kernidee van het werk is multi‑task learning: in plaats van voor elke beveiligingsvraag afzonderlijke detectoren te trainen, beantwoordt één gedeeld model drie vragen tegelijk. De eerste taak vraagt of een steekproef kwaadwillig is of niet. De tweede groepeert kwaadwillig gedrag in bredere families, zoals denial‑of‑service of host‑aanvallen. De derde gaat dieper in op specifieke aanvalstypen, zoals poortscans of bepaalde overstromingsstrategieën. Alle drie de taken delen een gemeenschappelijke interne representatie van het gedrag van de lader, zodat het model niet telkens basispatronen vanaf nul hoeft te leren. Deze gedeelde opzet verlaagt trainings- en voorspellingstijd sterk, wat cruciaal is als duizenden laders in realtime moeten worden beschermd.

Kansen doorgeven in plaats van fouten

Multi‑tasksystemen kunnen problemen ondervinden wanneer de ene taak de andere misleidt. Om dit te vermijden introduceren de auteurs een "waarschijnlijkheidsoverdracht"-mechanisme. In plaats van harde ja‑of‑nee‑beslissingen van de ene taak naar de volgende door te geven, zendt het model volledige waarschijnlijkheidsverdelingen door. De betrouwbaarheidswaarde van de eenvoudige kwaadwillig‑of‑onschuldig taak wordt wiskundig getransformeerd in een prior‑hint voor de family‑level classifier, die op zijn beurt de fijnmazige classifier stuurt. Deze zachte begeleiding bevordert logische consistentie — fijnmazige beslissingen worden gestimuleerd overeen te stemmen met hoger‑niveau beslissingen — terwijl elke taak nog steeds upstream‑onzekerheid kan corrigeren op basis van eigen bewijsmateriaal. In tests op een publieke EVSE‑dataset en twee standaard indringingsdetectiebencmarks verhoogde deze strategie de detectienauwkeurigheid met tot ongeveer 27 procent en verkortte de detectietijd met meer dan 40 procent vergeleken met sterke bestaande methoden.

Wat dit betekent voor dagelijkse bestuurders

Voor bestuurders en netbeheerders is de boodschap geruststellend: het is mogelijk beveiligingssystemen voor laadstations te bouwen die zowel snel als subtiel zijn. Door het interne gedrag van laders te observeren en een gedeeld, waarschijnlijkheidsbewust leerraamwerk te gebruiken, kan het voorgestelde EVSEMTLIDS‑model normale activiteit onderscheiden van vele verschillende aanvalstypen met hoge betrouwbaarheid, terwijl het efficiënt genoeg draait voor gebruik in de echte wereld. In praktische termen betekent dit een grotere kans om gevaarlijk of frauduleus gedrag vroegtijdig te detecteren — voordat het apparatuur kan beschadigen, het net kan bedreigen of mensen in gevaar kan brengen — zonder operatoren te overspoelen met valse alarmen.

Bronvermelding: Yang, K., Cai, L. & Wu, J. An intrusion detection model for electric vehicle supply equipment based on multi-task learning and probability transfer mechanism. Sci Rep 16, 12983 (2026). https://doi.org/10.1038/s41598-026-42331-3

Trefwoorden: beveiliging van elektrische voertuiglading, indringingsdetectie, multi-task learning, cyber-fysische systemen, deep learning-modellen