Clear Sky Science · pl

Uczenie przez transfer kwantowy do wykrywania i kategoryzacji zagrożeń cyberbezpieczeństwa między domenami

Dlaczego ważniejsze są inteligentniejsze zabezpieczenia

Za każdym razem, gdy przeglądasz sieć, wysyłasz wiadomość lub łączysz urządzenie inteligentne w domu, Twoja aktywność przepływa przez sieci stale narażone na ataki. Przestępcy sondają te systemy w poszukiwaniu słabych punktów, często używając sztuczek, które zmieniają się szybciej niż tradycyjne zabezpieczenia są w stanie nadążyć. Artykuł ten bada nowy sposób wykrywania takich zagrożeń poprzez połączenie dwóch silnych pomysłów — uczenia maszynowego i obliczeń kwantowych — aby zbudować narzędzia bezpieczeństwa zdolne do adaptacji w różnych typach sieci.

Rosnące zagrożenia w połączonym świecie

Autorzy zaczynają od opisu, jak eksplozja urządzeń podłączonych do internetu i usług online poszerzyła furtkę dla ataków takich jak złośliwe oprogramowanie, kradzież danych czy zalewy typu denial-of-service, które mogą wyłączać systemy. Starsze zabezpieczenia często opierają się na stałych regułach lub znanych wzorcach ataków, co sprawia, że mają tendencję do pomijania zupełnie nowych sztuczek oraz rzadkich, lecz niebezpiecznych zagrożeń. Współczesna sztuczna inteligencja poprawiła wykrywanie poprzez uczenie na danych, ale modele te mają trudności, gdy dane są ogromne, chaotyczne i różne między sieciami — dokładnie tak, jak w dzisiejszym miksie serwerów korporacyjnych, platform chmurowych i urządzeń IoT.

Nowe połączenie narzędzi klasycznych i kwantowych

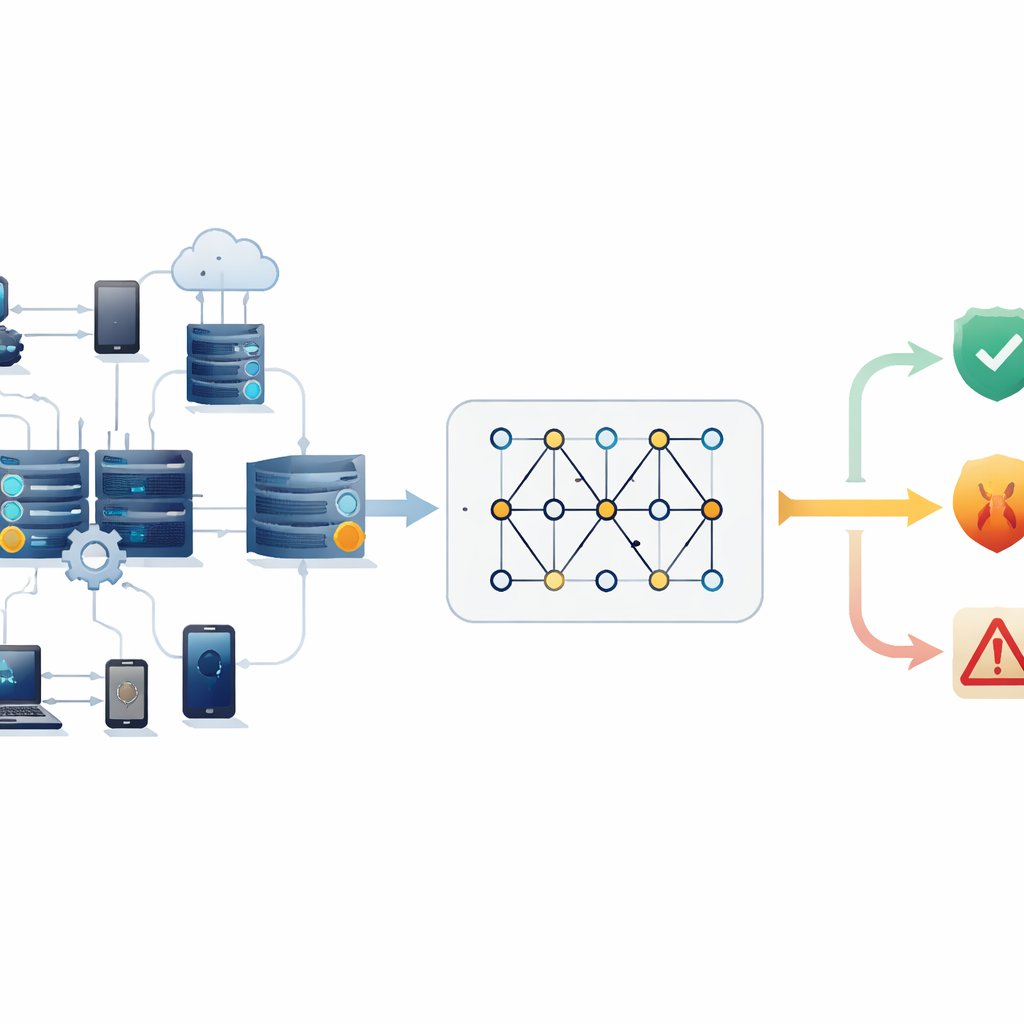

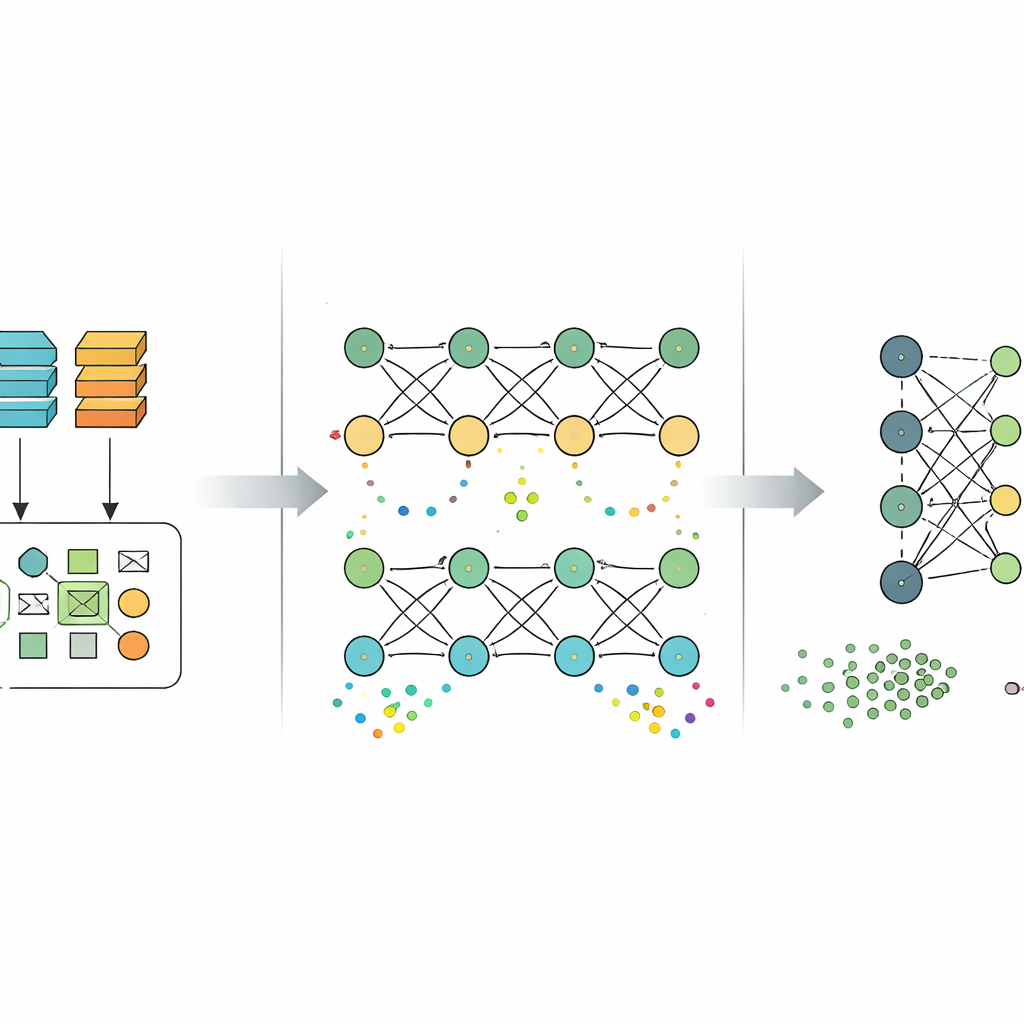

Aby sprostać tym ograniczeniom, badanie proponuje „hybrydową” architekturę, która pozwala komputerowi kwantowemu zająć się tylko tym, w czym jest najlepszy: przekształcaniem danych w bogatsze wzorce, zanim standardowy model głębokiego uczenia podejmie ostateczną decyzję. Proces zaczyna się od dużego, dobrze znanego zestawu danych bezpieczeństwa o nazwie UNSW-NB15, zawierającego miliony przykładów zachowań sieci zarówno normalnych, jak i złośliwych. Dane są oczyszczane, usuwane są zbędne szczegóły, takie jak znaczniki czasu i surowe adresy IP, a pozostałe liczby są kompresowane do niewielkiego zestawu kluczowych składowych. Te zwarte cechy są następnie kodowane w prostym układzie kwantowym, który wykorzystuje dziwne zachowania kubitów — takie jak bycie w wielu stanach jednocześnie i wzajemne oddziaływanie na odległość — aby wygenerować nowe, bardziej ekspresyjne opisy każdego zdarzenia sieciowego.

Nauczanie modelu przenoszenia się między sieciami

Gdy cechy wzbogacone kwantowo zostaną utworzone, trafiają do zwykłej sieci głębokiego uczenia, która uczy się odróżniać typowy ruch od różnych rodzajów ataków. Co istotne, autorzy nie zatrzymują się na jednym zbiorze danych. Po treningu na UNSW-NB15 ponownie wykorzystują zdobytą wiedzę i dostrajają model na dwóch innych dużych zestawach referencyjnych, CICIDS2017 i CSE-CIC-IDS2018, które obejmują inne style ataków, a następnie na czwartym zbiorze, TON_IoT, koncentrującym się na środowiskach urządzeń inteligentnych. Za każdym razem surowe dane są przekształcane tak, by odpowiadały strukturze widzianej podczas pierwszej fazy treningu, przepuszczane przez ten sam ekstraktor cech kwantowych, a następnie używane do delikatnej korekty istniejącego modelu zamiast zaczynania od zera. Podejście to, znane jako uczenie transferowe, ma pomóc systemowi przenosić użyteczną wiedzę z jednego środowiska cyfrowego do drugiego.

Jak dobrze działa podejście

Badacze oceniają swoją ramę przy użyciu standardowych miar jakości klasyfikacji, takich jak częstotliwość przewidywania poprawnej etykiety i niezawodność wykrywania zdarzeń szkodliwych. Model hybrydowy osiąga około 83% dokładności na początkowym zbiorze treningowym UNSW-NB15, 91% na połączonych danych CICIDS2017 i CSE-CIC-IDS2018 oraz 86% na zbiorze TON_IoT. Jest szczególnie skuteczny w rozpoznawaniu normalnego ruchu i szerokich kategorii ataków, choć nadal ma trudności z niektórymi rzadkimi lub subtelnymi typami ataków, które są słabo reprezentowane w danych. Aby ograniczyć wypaczenia wyników, autorzy odrzucają kilka wyjątkowo małych lub niestabilnych klas i dostosowują proces treningu tak, by system zwracał dodatkową uwagę na przykłady ataków pojawiające się rzadziej.

Co to oznacza dla codziennego bezpieczeństwa

Dla osób niebędących specjalistami kluczowym wnioskiem jest to, że obliczenia kwantowe nie są tu używane jako magiczna zamiana istniejących narzędzi cyberbezpieczeństwa, lecz jako sposób na wzbogacenie wzorców, które te narzędzia potrafią dostrzec. Używając układów kwantowych wyłącznie do przekształcania danych — i pozostawiając ostateczną decyzję sprawdzonym metodom głębokiego uczenia — autorzy tworzą projekt, który w zasadzie mógłby działać na sprzęcie kwantowym dostępnym w niedalekiej przyszłości, jednocześnie integrując się z obecnymi systemami bezpieczeństwa. Ich wyniki sugerują, że to kwantowo wsparte uczenie transferowe może pomóc pojedynczemu modelowi adaptować się do bardzo różnych środowisk sieciowych bez konieczności pełnego ponownego treningu za każdym razem. Jeśli przyszłe prace uczynią te metody wystarczająco wydajnymi i niezawodnymi do działania w czasie rzeczywistym, mogą one wzmocnić niewidzialne tarcze chroniące codzienne aktywności online w domach, firmach i infrastrukturze krytycznej.

Cytowanie: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

Słowa kluczowe: cyberbezpieczeństwo, wykrywanie włamań, kwantowe uczenie maszynowe, uczenie transferowe, ruch sieciowy