Clear Sky Science · fr

Apprentissage par transfert quantique pour la détection et la catégorisation des menaces cybersécuritaires inter-domaines

Pourquoi des défenses plus intelligentes sont essentielles

Chaque fois que vous naviguez sur le web, envoyez un message ou connectez un appareil intelligent chez vous, votre activité transite par des réseaux constamment attaqués. Des criminels sondent ces systèmes à la recherche de points faibles, souvent en utilisant des stratagèmes qui évoluent plus rapidement que les défenses traditionnelles. Cet article explore une nouvelle manière de repérer ces menaces en combinant deux idées puissantes — l'apprentissage automatique et l'informatique quantique — pour construire des outils de sécurité capables de s'adapter à de nombreux types de réseaux.

Des dangers croissants dans un monde connecté

Les auteurs commencent par décrire comment l'explosion des appareils connectés et des services en ligne a élargi la porte d'entrée aux attaques telles que les logiciels malveillants, le vol de données et les inondations par déni de service qui peuvent mettre des systèmes hors ligne. Les défenses anciennes reposent souvent sur des règles fixes ou des signatures connues, ce qui les rend peu efficaces face à des ruses entièrement nouvelles ou à des menaces rares mais dangereuses. L'intelligence artificielle moderne a amélioré la détection en apprenant à partir de données, mais ces modèles peinent lorsque les données sont volumineuses, bruitées et différentes d'un réseau à l'autre — exactement la situation dans le mélange actuel de serveurs d'entreprise, de plateformes cloud et d'objets connectés (IoT).

Un nouvel hybride d'outils classiques et quantiques

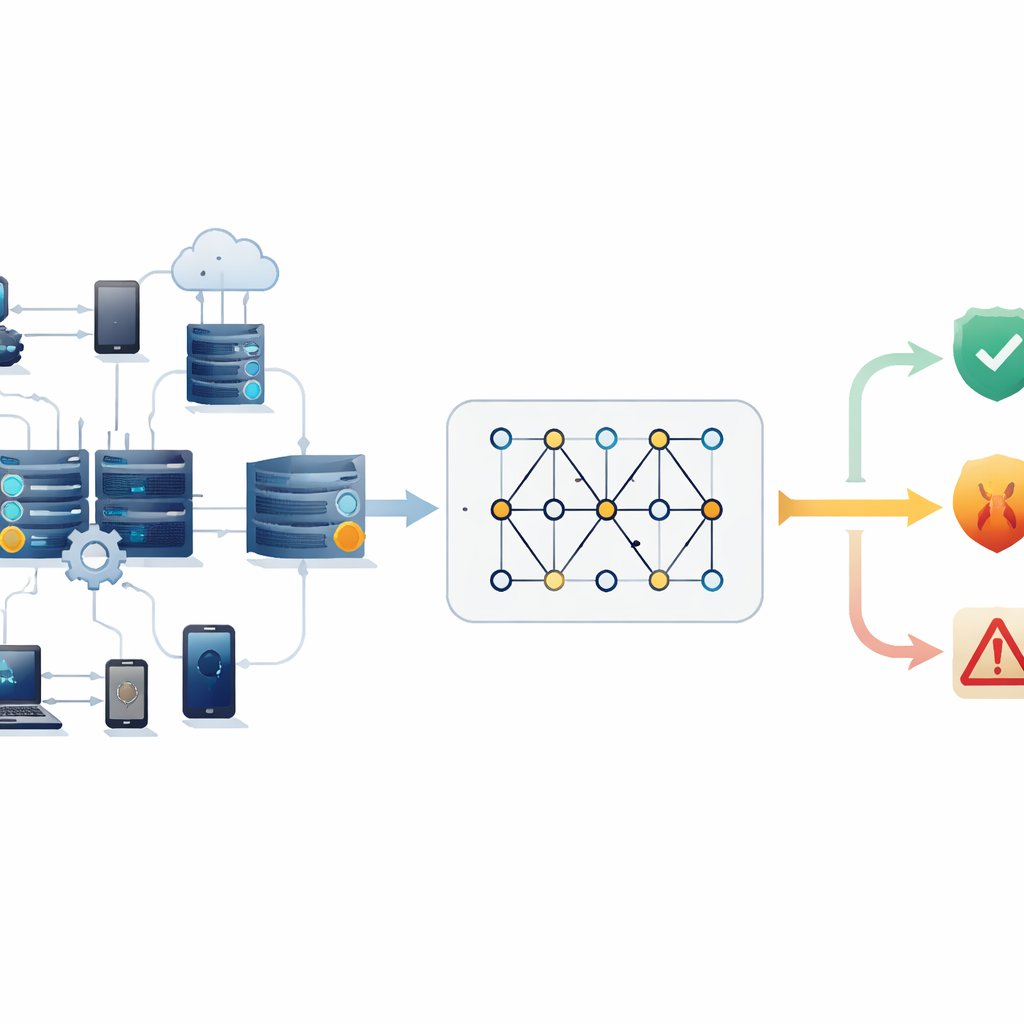

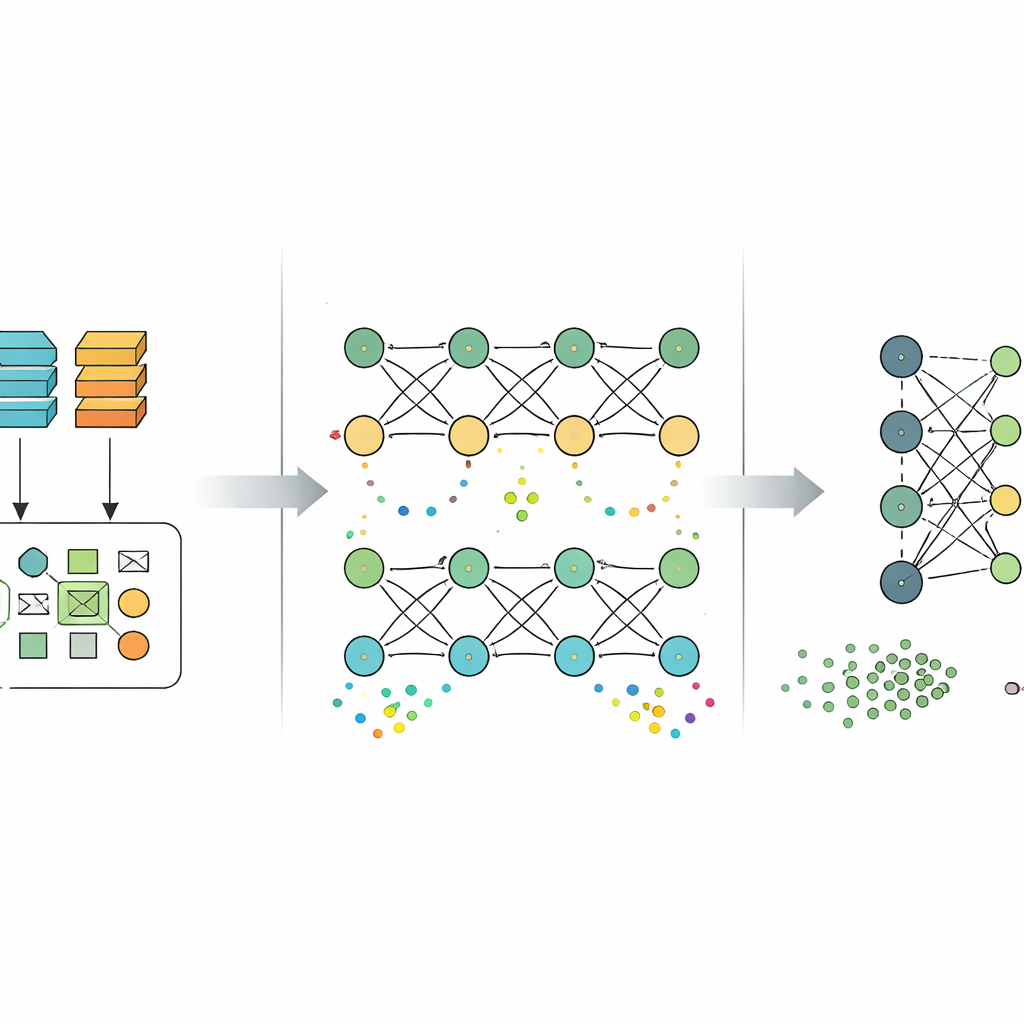

Pour contourner ces limites, l'étude propose une architecture « hybride » qui confie à l'ordinateur quantique uniquement la tâche où il excelle : reformuler les données pour révéler des motifs plus riches avant qu'un modèle d'apprentissage profond classique ne prenne la décision finale. Le processus commence par un grand jeu de données de référence en sécurité, UNSW‑NB15, qui contient des millions d'exemples de comportements réseau normaux et malveillants. Les données sont nettoyées, les détails inutiles comme les horodatages et les adresses IP brutes sont supprimés, et les nombres restants sont compressés en un petit ensemble de composantes clés. Ces caractéristiques compactes sont ensuite encodées dans un circuit quantique simple qui exploite les comportements étranges des qubits — comme la superposition et l'influence à distance — pour générer une description nouvelle et plus expressive de chaque événement réseau.

Apprendre au modèle à voyager entre réseaux

Une fois les caractéristiques enrichies par le quantique générées, elles sont envoyées dans un réseau d'apprentissage profond ordinaire qui apprend à distinguer le trafic typique des différents types d'attaques. De manière cruciale, les auteurs ne s'arrêtent pas à un seul jeu de données. Après l'entraînement sur UNSW‑NB15, ils réutilisent ce que le modèle a appris et l'affinent sur deux autres banques de référence importantes, CICIDS2017 et CSE‑CIC‑IDS2018, qui couvrent d'autres styles d'attaque, puis sur un quatrième jeu de données, TON_IoT, centré sur les environnements d'appareils intelligents. À chaque étape, les données brutes sont remodelées pour correspondre à la structure vue lors de la première phase d'entraînement, passées par le même extracteur de caractéristiques quantique, puis utilisées pour ajuster délicatement le modèle existant au lieu de repartir de zéro. Cette approche, connue sous le nom d'apprentissage par transfert, vise à aider le système à transférer des connaissances utiles d'un contexte numérique à un autre.

Performances de l'approche

Les chercheurs évaluent leur cadre à l'aide de mesures standard de qualité de classification, telles que la fréquence des prédictions correctes et la fiabilité de détection des événements nuisibles. Le modèle hybride atteint environ 83 % de précision sur son jeu d'entraînement initial UNSW‑NB15, 91 % sur les données combinées CICIDS2017 et CSE‑CIC‑IDS2018, et 86 % sur le jeu de données TON_IoT. Il est particulièrement performant pour reconnaître le trafic normal et les grandes catégories d'attaques, bien qu'il ait encore des difficultés avec certains types d'attaques rares ou subtiles, sous‑représentés dans les données. Pour limiter les résultats biaisés, les auteurs écartent quelques classes extrêmement petites ou instables et adaptent le processus d'entraînement afin que le système accorde une attention supplémentaire aux exemples d'attaque moins fréquents.

Ce que cela signifie pour la sécurité de tous les jours

Pour les non‑spécialistes, l'idée principale est que l'informatique quantique n'est pas utilisée ici comme un remède miracle remplaçant les outils de cybersécurité existants, mais comme un moyen d'enrichir les motifs que ces outils peuvent percevoir. En n'utilisant les circuits quantiques que pour reformuler les données — et en laissant la décision finale à des méthodes d'apprentissage profond éprouvées — les auteurs conçoivent une architecture qui pourrait, en principe, fonctionner sur du matériel quantique à court terme tout en s'intégrant aux systèmes de sécurité actuels. Leurs résultats suggèrent que cet apprentissage par transfert assisté par le quantique peut aider un modèle unique à s'adapter à des environnements réseau très différents sans être réentraîné complètement à chaque fois. Si des travaux futurs rendent ces méthodes suffisamment efficaces et fiables pour un traitement en temps réel du trafic, elles pourraient renforcer les boucliers invisibles qui protègent les activités en ligne quotidiennes des foyers, des entreprises et des infrastructures critiques.

Citation: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

Mots-clés: cybersécurité, détection d'intrusion, apprentissage automatique quantique, apprentissage par transfert, trafic réseau