Clear Sky Science · nl

Quantum transfer learning voor cross-domein dreigingsdetectie en -categorisatie in cyberbeveiliging

Waarom slimmer verdedigen ertoe doet

Elke keer dat u het web bezoekt, een bericht verstuurt of een slim apparaat thuis verbindt, stroomt uw activiteit door netwerken die voortdurend worden aangevallen. Criminelen tasten deze systemen af op zoek naar zwakke plekken en gebruiken vaak trucs die sneller veranderen dan traditionele verdedigingsmiddelen kunnen bijhouden. Dit artikel onderzoekt een nieuwe manier om die bedreigingen te signaleren door twee krachtige ideeën te combineren — machine learning en quantumcomputing — om beveiligingshulpmiddelen te bouwen die zich over verschillende typen netwerken heen kunnen aanpassen.

Groeiende gevaren in een verbonden wereld

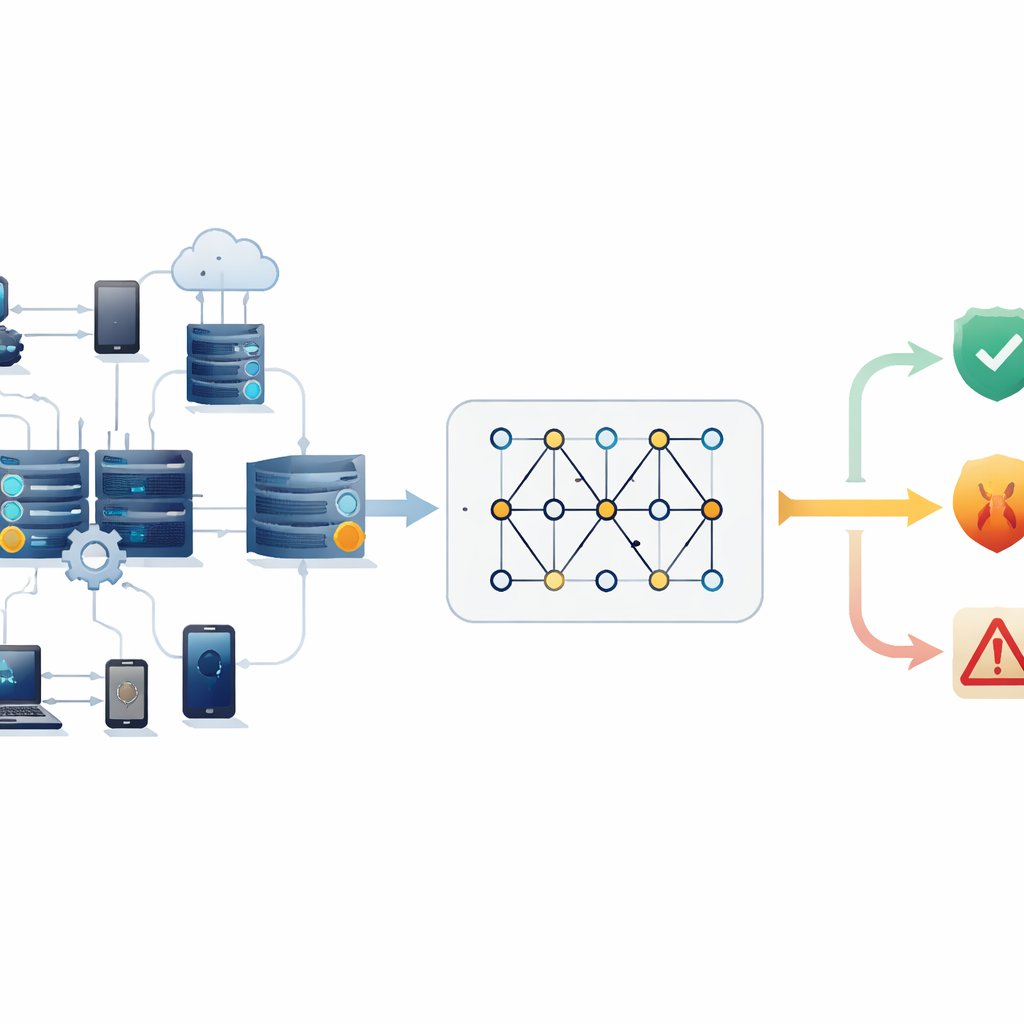

De auteurs beginnen met een beschrijving van hoe de explosie aan internet‑verbonden apparaten en online diensten de toegangspoort voor aanvallen heeft vergroot, zoals malware, datadiefstal en denial‑of‑service‑aanvallen die systemen offline kunnen halen. Oudere verdedigingssystemen vertrouwen vaak op vaste regels of bekende aanvalspatronen, waardoor ze nieuwere trucs en zeldzame maar gevaarlijke bedreigingen missen. Moderne kunstmatige intelligentie heeft de detectie verbeterd door te leren van data, maar deze modellen hebben moeite wanneer de gegevens enorm, rommelig en verschillend zijn tussen netwerken — precies de situatie in de huidige mix van bedrijfsservers, cloudplatforms en Internet of Things‑apparatuur.

Een nieuwe mix van klassieke en quantumhulpmiddelen

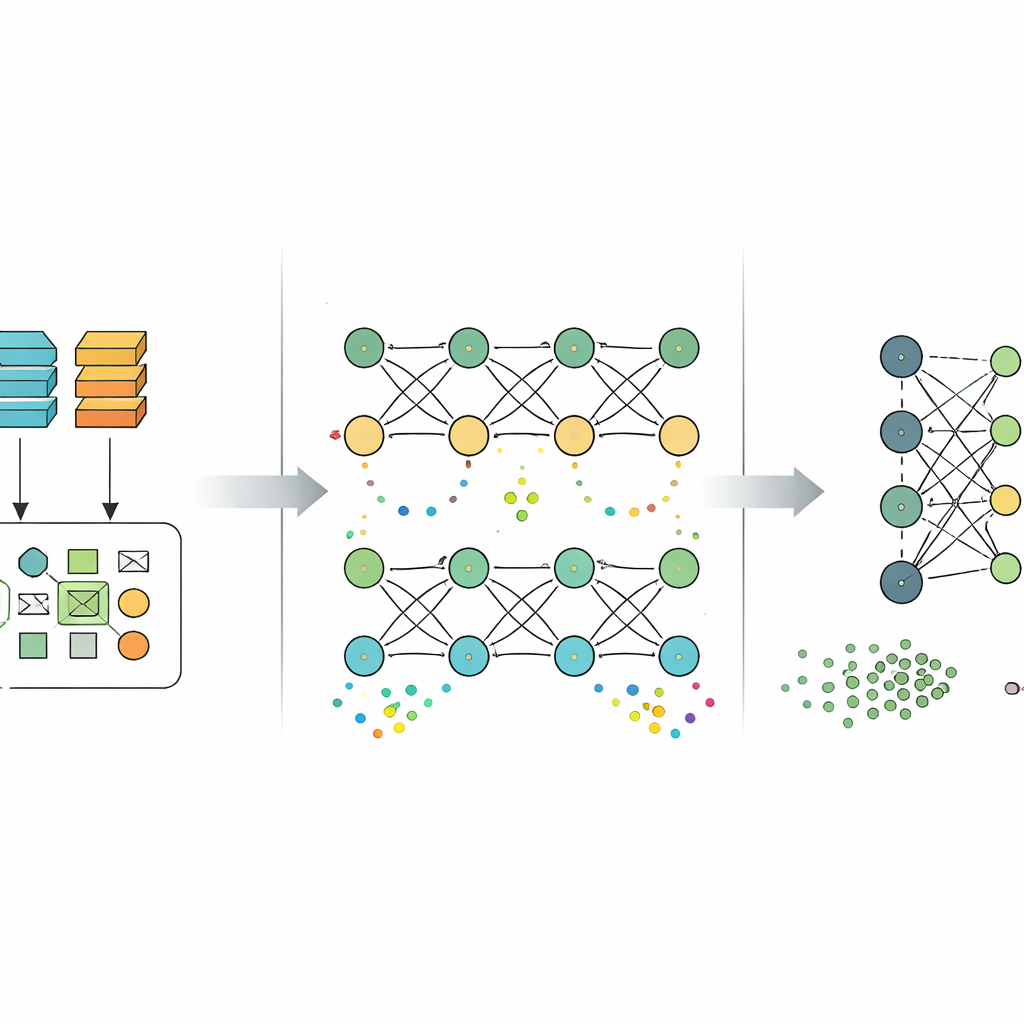

Om deze beperkingen aan te pakken, stelt de studie een „hybride” ontwerp voor waarbij een quantumcomputer slechts het deel afhandelt waar hij het beste in is: het hervormen van data naar rijkere patronen voordat een standaard deep‑learning model de uiteindelijke beslissing neemt. Het proces begint met een grote, goed‑bekende beveiligingsdataset genaamd UNSW‑NB15, die miljoenen voorbeelden bevat van zowel normaal als kwaadwillig netwerkgedrag. De data worden opgeschoond, onnodige details zoals tijdstempels en ruwe IP‑adressen worden verwijderd, en de overgebleven waarden worden gecomprimeerd tot een klein aantal kerncomponenten. Deze compacte kenmerken worden vervolgens gecodeerd in een eenvoudige quantumcircuit dat gebruikmaakt van de vreemde eigenschappen van qubits — zoals het gelijktijdig in meerdere toestanden verkeren en elkaar op afstand beïnvloeden — om een nieuwe, expressievere beschrijving van elk netwerkevenement te genereren.

Het model leren reizen tussen netwerken

Zodra de quantum‑verrijkte kenmerken zijn gemaakt, worden ze doorgegeven aan een gewoon deep‑learning netwerk dat leert typisch verkeer te onderscheiden van verschillende soorten aanvallen. Cruciaal is dat de auteurs niet bij één dataset blijven. Na training op UNSW‑NB15 hergebruiken ze wat het model heeft geleerd en verfijnen het op twee andere grote benchmarks, CICIDS2017 en CSE‑CIC‑IDS2018, die andere aanvalsstijlen vastleggen, en vervolgens op een vierde dataset, TON_IoT, die zich richt op omgevingen met slimme apparaten. Elke keer worden de ruwe gegevens hervormd om te passen bij de structuur die tijdens de eerste trainingsfase is gezien, door hetzelfde quantum‑kenmerkextractor geleid en vervolgens gebruikt om het bestaande model licht bij te stellen in plaats van opnieuw te beginnen. Deze benadering, bekend als transfer learning, is bedoeld om het systeem te helpen bruikbare kennis van de ene digitale omgeving naar de andere over te dragen.

Hoe goed de aanpak presteert

De onderzoekers evalueren hun raamwerk met behulp van standaardmaten voor classificatiekwaliteit, zoals hoe vaak het de juiste label voorspelt en hoe betrouwbaar het schadelijke gebeurtenissen detecteert. Het hybride model bereikt ongeveer 83% nauwkeurigheid op het initiële UNSW‑NB15 trainingsset, 91% op de gecombineerde CICIDS2017 en CSE‑CIC‑IDS2018 gegevens, en 86% op de TON_IoT dataset. Het is vooral sterk in het herkennen van normaal verkeer en brede aanvalscategorieën, hoewel het nog steeds moeite heeft met sommige zeldzame of subtiele aanvalstypen die ondervertegenwoordigd zijn in de data. Om vertekende resultaten te beperken, verwijderen de auteurs een paar extreem kleine of instabiele klassen en passen ze het trainingsproces aan zodat het systeem extra aandacht besteedt aan aanvalvoorbeelden die minder vaak voorkomen.

Wat dit betekent voor alledaagse beveiliging

Voor niet‑specialisten is de belangrijkste conclusie dat quantumcomputing hier niet wordt gebruikt als een magische vervanging van bestaande cyberbeveiligingsmiddelen, maar als een manier om de patronen die die middelen kunnen zien te verrijken. Door quantumcircuits alleen te gebruiken om de data te hervormen — en de uiteindelijke beslissing aan bewezen deep‑learning methoden over te laten — creëren de auteurs een ontwerp dat in principe op nabij‑terminale quantumhardware zou kunnen draaien en toch in huidige beveiligingssystemen past. Hun resultaten suggereren dat deze quantum‑geassisteerde transfer learning een enkel model kan helpen zich aan te passen aan zeer verschillende netwerkomgevingen zonder telkens vanaf nul te hoeven worden hertraind. Als toekomstig werk deze methoden efficiënt en betrouwbaar genoeg kan maken voor realtimeverkeer, zouden ze de onzichtbare schilden kunnen versterken die alledaagse online activiteiten beschermen in huizen, bedrijven en kritieke infrastructuur.

Bronvermelding: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

Trefwoorden: cybersecurity, intrusion detection, quantum machine learning, transfer learning, network traffic