Clear Sky Science · ar

التعلم النقلي الكمومي لاكتشاف وتصنيف تهديدات الأمن السيبراني عبر النطاقات

لماذا تهم الدفاعات الأكثر ذكاءً

في كل مرة تتصفح فيها الويب، ترسل رسالة، أو توصل جهازًا ذكيًا في المنزل، تمر نشاطاتك عبر شبكات تتعرض لهجمات باستمرار. يفحص المجرمون هذه الأنظمة بحثًا عن نقاط ضعف، وغالبًا ما يستخدمون حيلًا تتغير أسرع من قدرة الدفاعات التقليدية على مواكبتها. تستعرض هذه الورقة نهجًا جديدًا لاكتشاف تلك التهديدات من خلال دمج فكرتين قويتين — تعلم الآلة والحوسبة الكمومية — لبناء أدوات أمان قادرة على التكيف عبر أنواع مختلفة من الشبكات.

مخاطر متزايدة في عالم مترابط

يبدأ المؤلفون بوصف كيف وسّع انفجار الأجهزة المتصلة بالإنترنت والخدمات عبر الشبكة أبواب الهجوم مثل البرامج الخبيثة، وسرقة البيانات، وفيضانات حجب الخدمة التي يمكن أن تطفئ أنظمة عن العمل. غالبًا ما تعتمد الدفاعات القديمة على قواعد ثابتة أو أنماط هجمات معروفة، ما يعني أنها تميل إلى تفويت الحيل الجديدة كليًا والتهديدات النادرة لكنها الخطرة. حسنت الذكاء الاصطناعي الحديث من الكشف عبر التعلم من البيانات، لكن هذه النماذج تكافح عندما تكون البيانات ضخمة، وفوضوية، ومختلفة من شبكة إلى أخرى—وهو بالضبط حال مزيج الخوادم المؤسسية، ومنصات السحاب، وأجهزة إنترنت الأشياء اليوم.

مزيج جديد من الأدوات التقليدية والكمومية

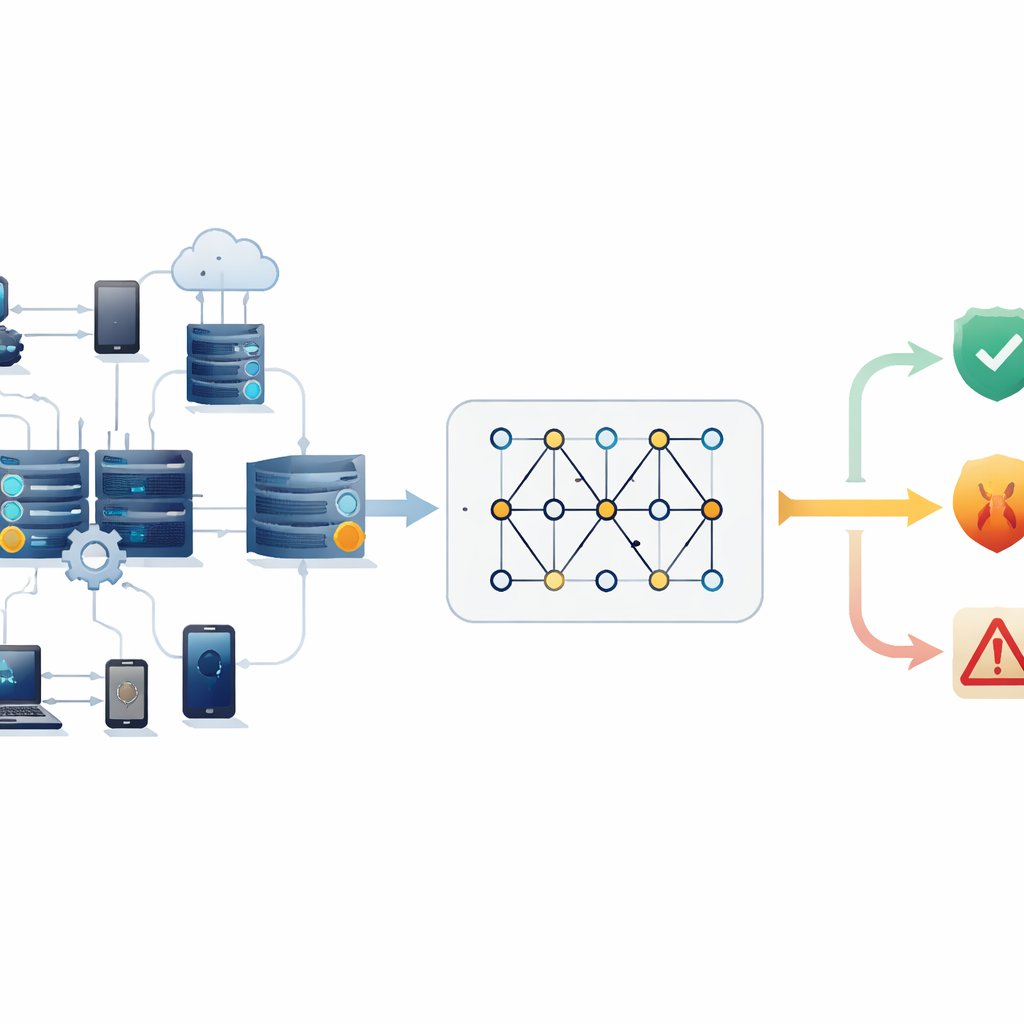

لمعالجة هذه القيود، تقترح الدراسة تصميمًا «هجينًا» يسمح للحاسوب الكمومي بالتعامل فقط مع الجزء الذي يتفوق فيه: إعادة تشكيل البيانات إلى أنماط أغنى قبل أن يتخذ نموذج التعلم العميق التقليدي القرار النهائي. تبدأ العملية بمجموعة بيانات أمان كبيرة ومعروفة تُسمى UNSW‑NB15، والتي تحتوي على ملايين الأمثلة للسلوك الشبكي الطبيعي والضار على حد سواء. تُنقَّح البيانات، وتُزال التفاصيل غير الضرورية مثل الطوابع الزمنية وعناوين IP الخام، وتُضغط الأرقام المتبقية إلى مجموعة صغيرة من المكونات الأساسية. تُشفَّر هذه الميزات المدمجة بعد ذلك في دائرة كمومية بسيطة تستخدم سلوكيات الصُّغَيْرات—مثل التواجد في حالات متعددة في وقت واحد والتأثير المتبادل عن بُعد—لإنتاج وصف جديد وأكثر تعبيرًا لكل حدث شبكي.

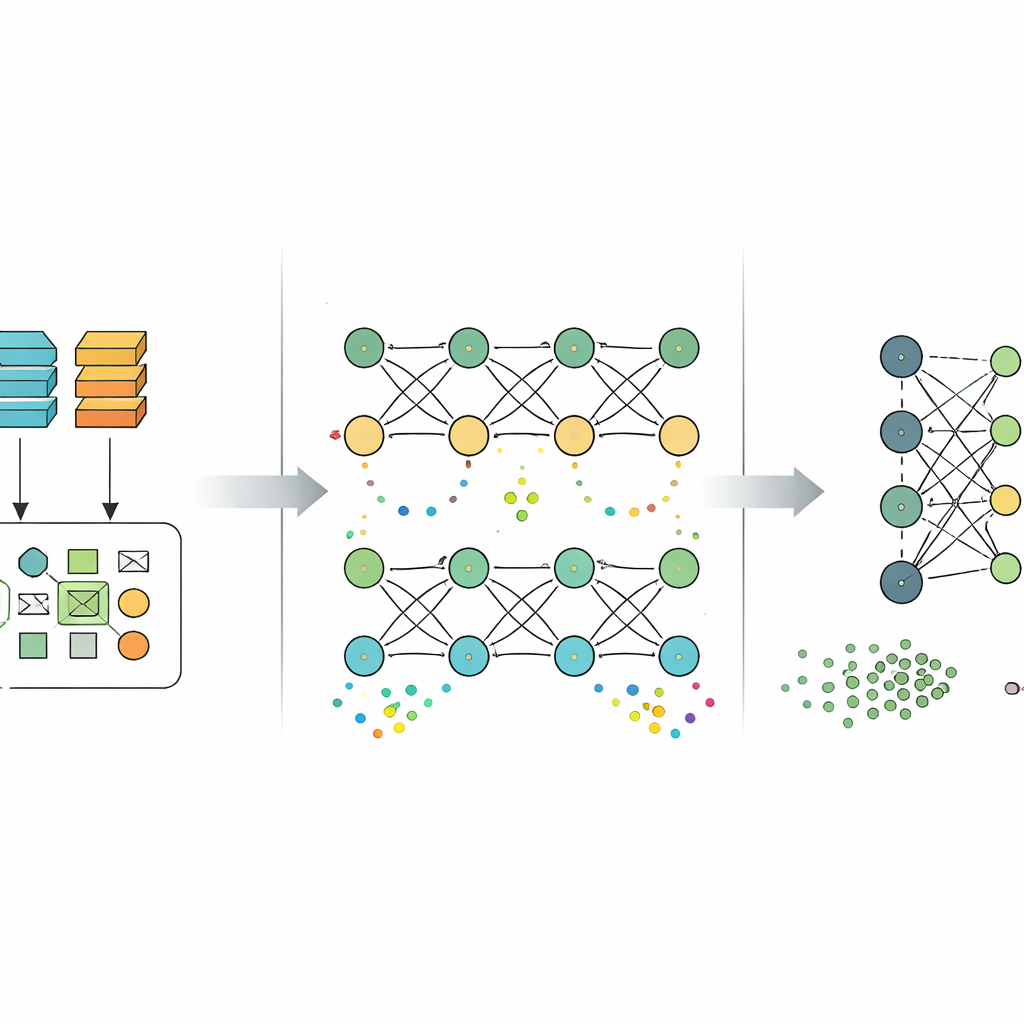

تدريب النموذج على التنقّل بين الشبكات

بمجرد إنشاء الميزات المعززة كموميًا، تُمرَّر إلى شبكة تعلم عميق عادية تتعلم التمييز بين حركة المرور الاعتيادية وأنواع مختلفة من الهجمات. والأهم من ذلك، لا يتوقف المؤلفون عند مجموعة بيانات واحدة. بعد التدريب على UNSW‑NB15، يعيدون استخدام ما تعلّمه النموذج ويُعدّلون أداءه بدقّة على مجموعتين مرجعيتين كبيرتين أخريين، CICIDS2017 و CSE‑CIC‑IDS2018، اللتين تلتقطان أساليب هجوم مختلفة، ثم على مجموعة رابعة، TON_IoT، التي تركز على بيئات الأجهزة الذكية. في كل مرة، تُعاد تشكيل البيانات الخام لتطابق البنية التي رُئيت خلال مرحلة التدريب الأولى، وتُنقل عبر نفس مُستخرج الميزات الكمومي، ثم تُستخدم لتعديل النموذج القائم بلطف بدلًا من البدء من الصفر. يُعرَف هذا النهج باسم التعلم النقلي، ويهدف إلى مساعدة النظام على نقل المعرفة المفيدة من بيئة رقمية إلى أخرى.

مدى كفاءة المنهج

يقيم الباحثون إطارهم باستخدام مقاييس قياسية لجودة التصنيف، مثل مدى دقة التنبؤ بالوسم الصحيح ومدى موثوقية كشف الحوادث الضارة. يحقق النموذج الهجين دقة تقارب 83% على مجموعة التدريب الأولية UNSW‑NB15، و91% على مجموع بيانات CICIDS2017 و CSE‑CIC‑IDS2018 المجمعة، و86% على مجموعة TON_IoT. يظهر أداء قويًا بشكل خاص في التعرف على الحركة الاعتيادية والفئات العامة للهجمات، مع أنه لا يزال يواجه صعوبة مع بعض أنواع الهجمات النادرة أو الدقيقة التي تمثل نسبة ضئيلة في البيانات. ولتقليل النتائج المتحيزة، يستبعد المؤلفون بعض الفئات الصغيرة جدًا أو غير المستقرة ويعدّلون عملية التدريب بحيث يولي النظام اهتمامًا إضافيًا لأمثلة الهجوم ذات التكرار الأقل.

مغزى ذلك للأمن اليومي

بالنسبة لغير المتخصصين، الخلاصة الأساسية هي أن الحوسبة الكمومية لا تُستخدم هنا كبديل سحري لأدوات الأمن السيبراني الموجودة، بل كوسيلة لإثراء الأنماط التي يمكن لتلك الأدوات رؤيتها. من خلال استخدام الدوائر الكمومية فقط لإعادة تشكيل البيانات—وترك القرار النهائي لطرق التعلم العميق المجربة—يصنع المؤلفون تصميمًا يمكن، من حيث المبدأ، تشغيله على أجهزة كمومية قريبة المدى مع البقاء متوافقًا مع أنظمة الأمان الحالية. تشير نتائجهم إلى أن هذا التعلم النقلي المدعوم بالكم يمكن أن يساعد نموذجًا واحدًا على التكيف مع بيئات شبكية مختلفة جدًا دون إعادة تدريبه من البداية في كل مرة. إذا نجحت الأعمال المستقبلية في جعل هذه الأساليب فعالة وموثوقة بما يكفي للتعامل مع حركة مرور الوقت الحقيقي، فقد تقوّي الدرع غير المرئي الذي يحمي الأنشطة اليومية على الإنترنت عبر المنازل والشركات والبنى التحتية الحيوية.

الاستشهاد: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

الكلمات المفتاحية: الأمن السيبراني, كشف التسلل, تعلم الآلة الكمومي, التعلم النقلي, حركة مرور الشبكة