Clear Sky Science · de

Quanten-Transferlernen zur bereichsübergreifenden Erkennung und Kategorisierung von Cybersicherheitsbedrohungen

Warum klügere Abwehrmaßnahmen wichtig sind

Jedes Mal, wenn Sie im Web surfen, eine Nachricht senden oder ein Smart‑Gerät zu Hause verbinden, läuft Ihre Aktivität durch Netzwerke, die ständig Ziel von Angriffen sind. Kriminelle sondieren diese Systeme auf der Suche nach Schwachstellen und nutzen dabei oft Tricks, die sich schneller ändern, als traditionelle Abwehrmaßnahmen mithalten können. Dieser Artikel untersucht einen neuen Ansatz zur Erkennung solcher Bedrohungen, indem er zwei leistungsfähige Konzepte kombiniert — maschinelles Lernen und Quantencomputing — um Sicherheitswerkzeuge zu entwickeln, die sich über viele verschiedene Netzwerkkontexte hinweg anpassen können.

Zunehmende Gefahren in einer vernetzten Welt

Die Autoren beginnen mit einer Beschreibung, wie die Explosion vernetzter Geräte und Online‑Dienste die Angriffsfläche für Bedrohungen wie Malware, Datendiebstahl und Denial‑of‑Service‑Attacken erweitert hat, die Systeme lahmlegen können. Ältere Abwehrmechanismen beruhen oft auf festen Regeln oder bekannten Angriffsmustern, weshalb sie gerade neue Tricks und seltene, aber gefährliche Bedrohungen übersehen. Moderne künstliche Intelligenz verbessert die Erkennung durch Lernen aus Daten, doch diese Modelle haben Schwierigkeiten, wenn die Daten sehr groß, unübersichtlich und von Netzwerk zu Netzwerk unterschiedlich sind — genau die Situation in der heutigen Mischung aus Unternehmensservern, Cloud‑Plattformen und Internet‑der‑Dinge‑Geräten.

Eine neue Kombination aus klassischen und Quanten‑Werkzeugen

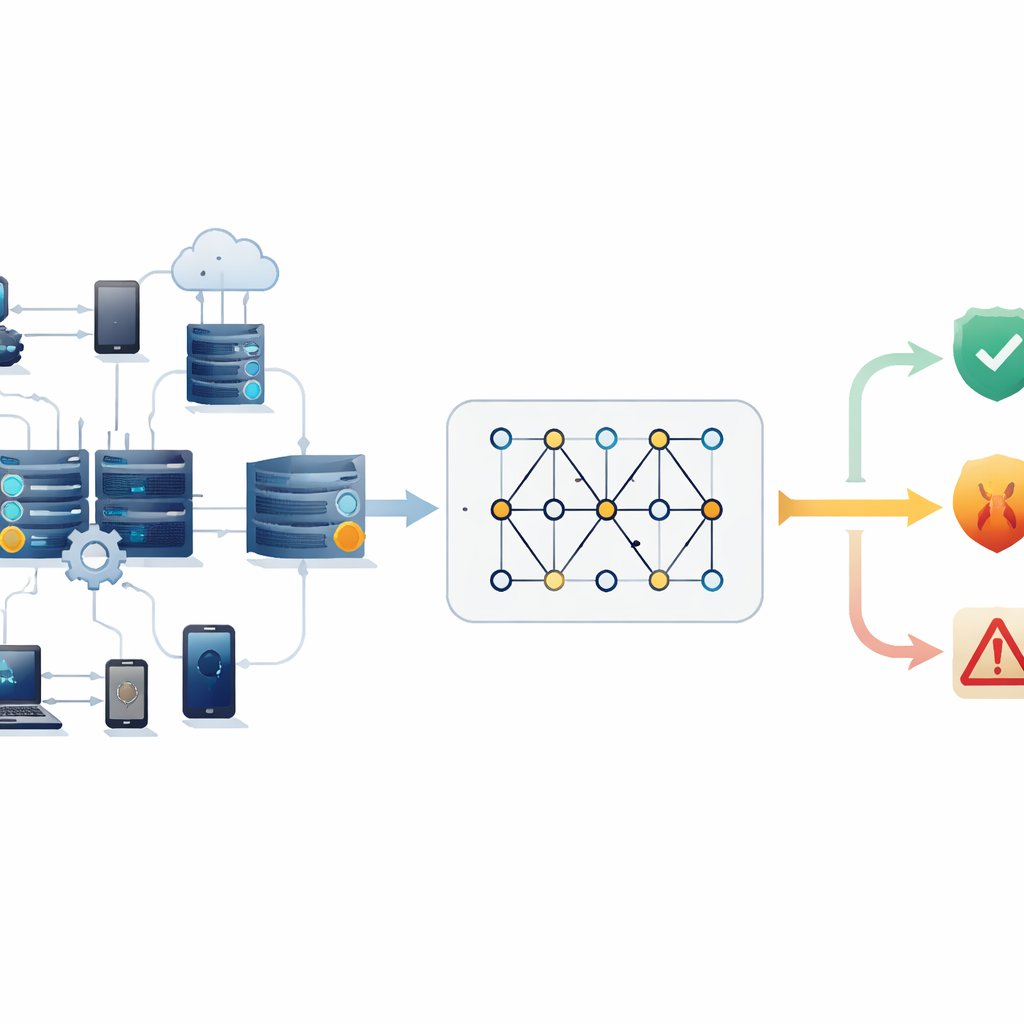

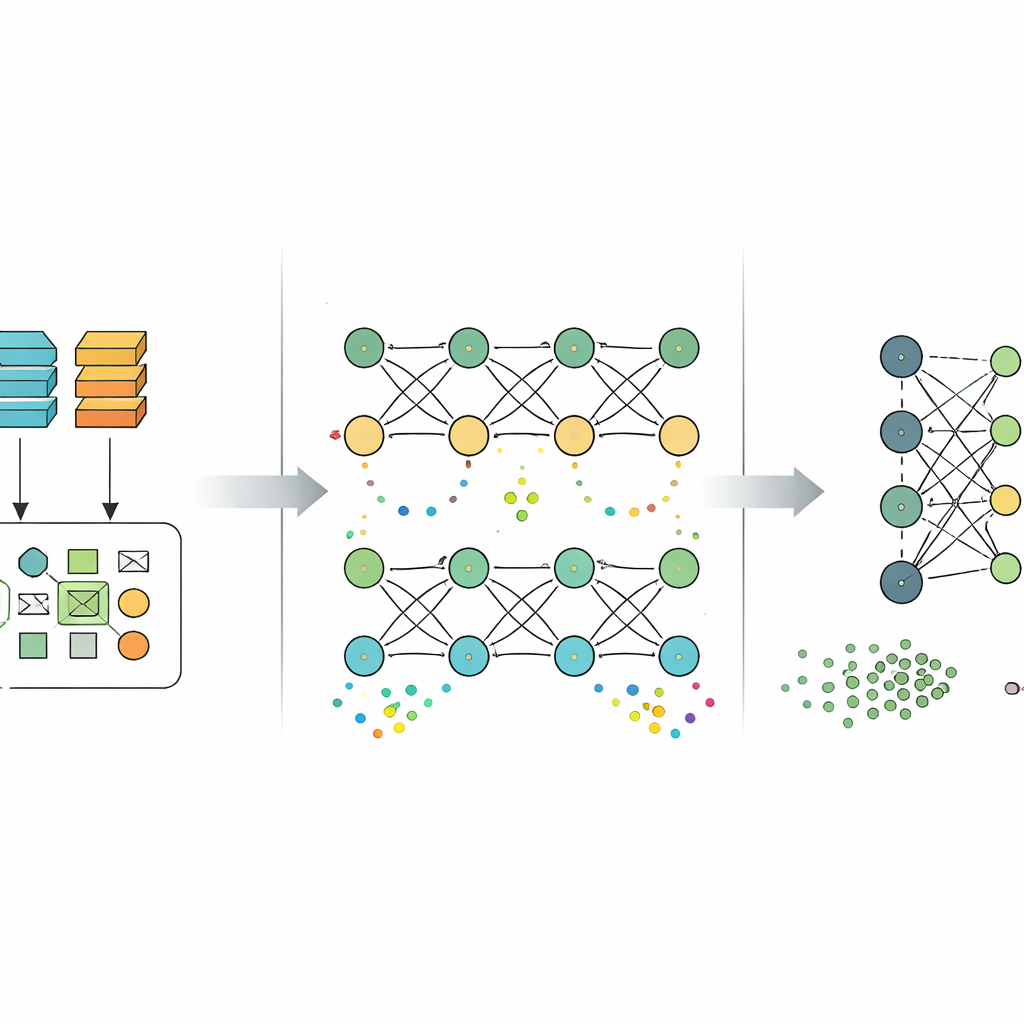

Um diese Grenzen zu überwinden, schlägt die Studie ein „hybrides“ Design vor, bei dem ein Quantenrechner nur den Teil übernimmt, für den er am besten geeignet ist: die Umformung von Daten in reichhaltigere Muster, bevor ein übliches Deep‑Learning‑Modell die endgültige Entscheidung trifft. Der Prozess beginnt mit einem großen, gut bekannten Sicherheitsdatensatz namens UNSW‑NB15, der Millionen von Beispielen für normales und bösartiges Netzwerkverhalten enthält. Die Daten werden bereinigt, unnötige Details wie Zeitstempel und rohe IP‑Adressen entfernt und die verbleibenden Zahlen in eine kleine Menge zentraler Komponenten komprimiert. Diese kompakten Merkmale werden dann in einen einfachen Quantenkreis codiert, der die eigentümlichen Eigenschaften von Qubits — etwa Mehrfachzustände und Fernwechselwirkungen — nutzt, um eine neue, ausdrucksstärkere Beschreibung jedes Netzwerkereignisses zu erzeugen.

Das Modell so trainieren, dass es zwischen Netzwerken wandern kann

Sobald die quantum‑angereicherten Merkmale erzeugt sind, werden sie in ein gewöhnliches Deep‑Learning‑Netzwerk eingespeist, das lernt, typischen Verkehr von verschiedenen Arten von Angriffen zu unterscheiden. Entscheidenderweise hören die Autoren nicht bei einem Datensatz auf. Nach dem Training auf UNSW‑NB15 verwenden sie die gewonnenen Kenntnisse wieder und feinjustieren das Modell auf zwei weiteren großen Benchmarks, CICIDS2017 und CSE‑CIC‑IDS2018, die andere Angriffsarten abbilden, und anschließend auf einem vierten Datensatz, TON_IoT, der sich auf Umgebungen mit Smart‑Geräten konzentriert. Jedes Mal werden die Rohdaten so umgeformt, dass sie zur Struktur der ersten Trainingsphase passen, durch denselben Quantenmerkmal‑Extraktor geleitet und dann genutzt, um das bestehende Modell behutsam anzupassen statt von vorne zu beginnen. Dieser Ansatz, bekannt als Transferlernen, soll dem System helfen, nützliches Wissen von einer digitalen Umgebung in eine andere zu übertragen.

Wie gut der Ansatz abschneidet

Die Forscher bewerten ihr Framework mit gängigen Maßen der Klassifikationsqualität, etwa wie oft das Modell das richtige Label vorhersagt und wie zuverlässig es schädliche Ereignisse erkennt. Das hybride Modell erreicht etwa 83 % Genauigkeit auf dem anfänglichen UNSW‑NB15‑Trainingsdatensatz, 91 % auf den kombinierten Daten von CICIDS2017 und CSE‑CIC‑IDS2018 und 86 % auf dem TON_IoT‑Datensatz. Es ist besonders stark beim Erkennen normalen Verkehrs und breiter Angriffskategorien, hat jedoch noch Schwierigkeiten mit einigen seltenen oder subtilen Angriffstypen, die in den Daten unterrepräsentiert sind. Um verzerrte Ergebnisse zu begrenzen, schließen die Autoren einige extrem kleine oder instabile Klassen aus und passen den Trainingsprozess so an, dass das System seltener auftretenden Angriffen besondere Aufmerksamkeit schenkt.

Was das für die alltägliche Sicherheit bedeutet

Für Nicht‑Spezialisten lautet die wichtigste Erkenntnis, dass Quantencomputing hier nicht als magischer Ersatz für bestehende Cybersicherheitswerkzeuge eingesetzt wird, sondern als Mittel, die Muster zu bereichern, die diese Werkzeuge erfassen können. Indem Quantenkreise nur zur Umformung der Daten genutzt werden — und die endgültige Entscheidung bewährten Deep‑Learning‑Methoden überlassen bleibt — schaffen die Autoren ein Design, das prinzipiell auf kurzfristig verfügbaren Quantenhardware laufen könnte und sich zugleich in bestehende Sicherheitssysteme einfügt. Ihre Ergebnisse deuten darauf hin, dass dieses quantum‑unterstützte Transferlernen einem einzelnen Modell erlauben kann, sich an sehr unterschiedliche Netzwerkumgebungen anzupassen, ohne jedes Mal von Grund auf neu trainiert werden zu müssen. Wenn künftige Arbeit diese Methoden effizient und zuverlässig genug für Echtzeitverkehr macht, könnten sie die unsichtbaren Schilde stärken, die alltägliche Online‑Aktivitäten in Haushalten, Unternehmen und kritischen Infrastrukturen schützen.

Zitation: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

Schlüsselwörter: Cybersicherheit, Einbruchserkennung, Quantenmaschinelles Lernen, Transferlernen, Netzwerkverkehr