Clear Sky Science · it

Apprendimento per trasferimento quantistico per il rilevamento e la categorizzazione delle minacce informatiche cross‑domain

Perché servono difese più intelligenti

Ogni volta che navighi sul web, invii un messaggio o colleghi un dispositivo smart a casa, la tua attività passa attraverso reti costantemente sotto attacco. I criminali sondano questi sistemi alla ricerca di punti deboli, spesso usando tecniche che cambiano più rapidamente di quanto le difese tradizionali riescano a tenere il passo. Questo articolo esplora un nuovo modo di individuare quelle minacce combinando due idee potenti — l’apprendimento automatico e il calcolo quantistico — per costruire strumenti di sicurezza che possano adattarsi a diversi tipi di reti.

Pericoli crescenti in un mondo connesso

Gli autori iniziano descrivendo come l’esplosione di dispositivi connessi a Internet e di servizi online abbia ampliato la porta d’ingresso per attacchi come malware, furto di dati e attacchi di tipo denial‑of‑service che possono mettere sistemi offline. Le difese più vecchie spesso dipendono da regole fisse o da pattern di attacco noti, il che le porta a non riconoscere trucchi completamente nuovi e minacce rare ma pericolose. L’intelligenza artificiale moderna ha migliorato il rilevamento imparando dai dati, ma questi modelli faticano quando i dati sono enormi, disordinati e differenti da una rete all’altra — esattamente la situazione nell’attuale mescolanza di server aziendali, piattaforme cloud e dispositivi Internet of Things.

Una nuova combinazione di strumenti classici e quantistici

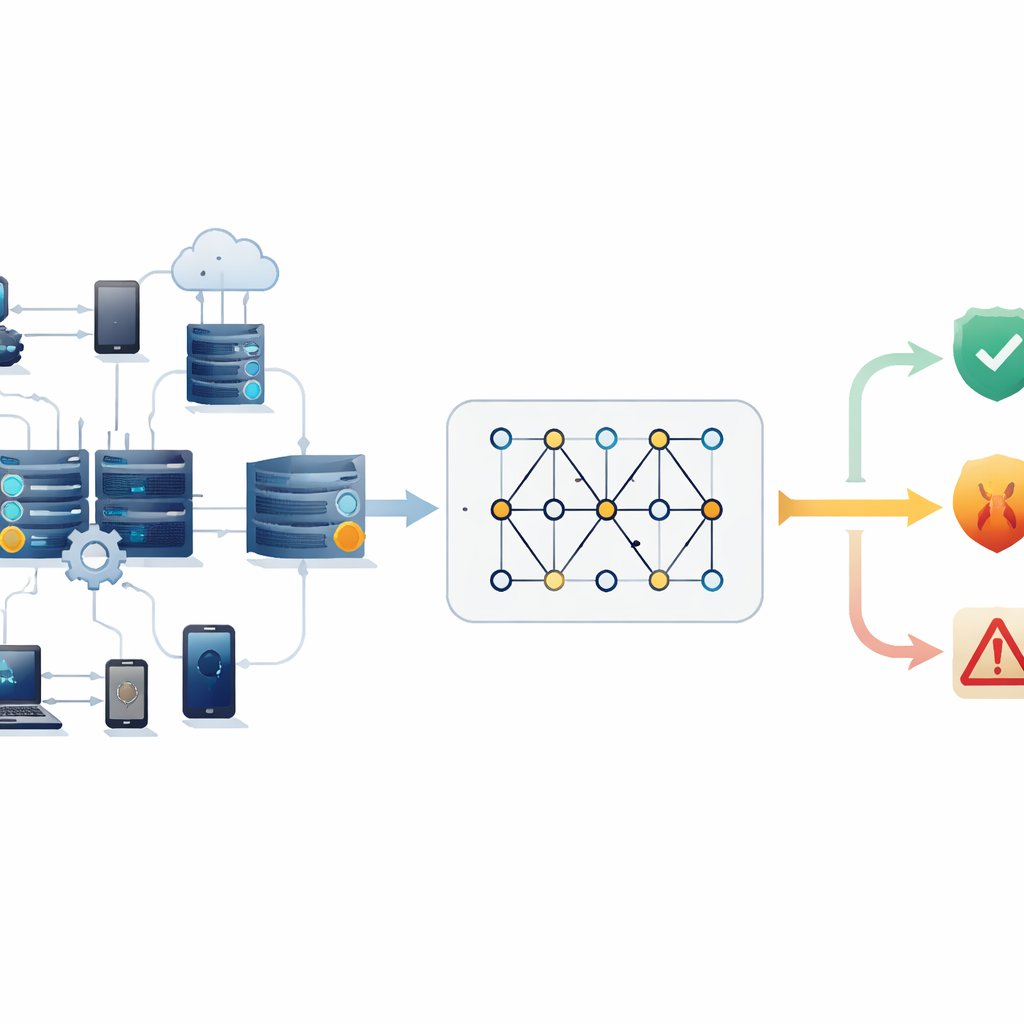

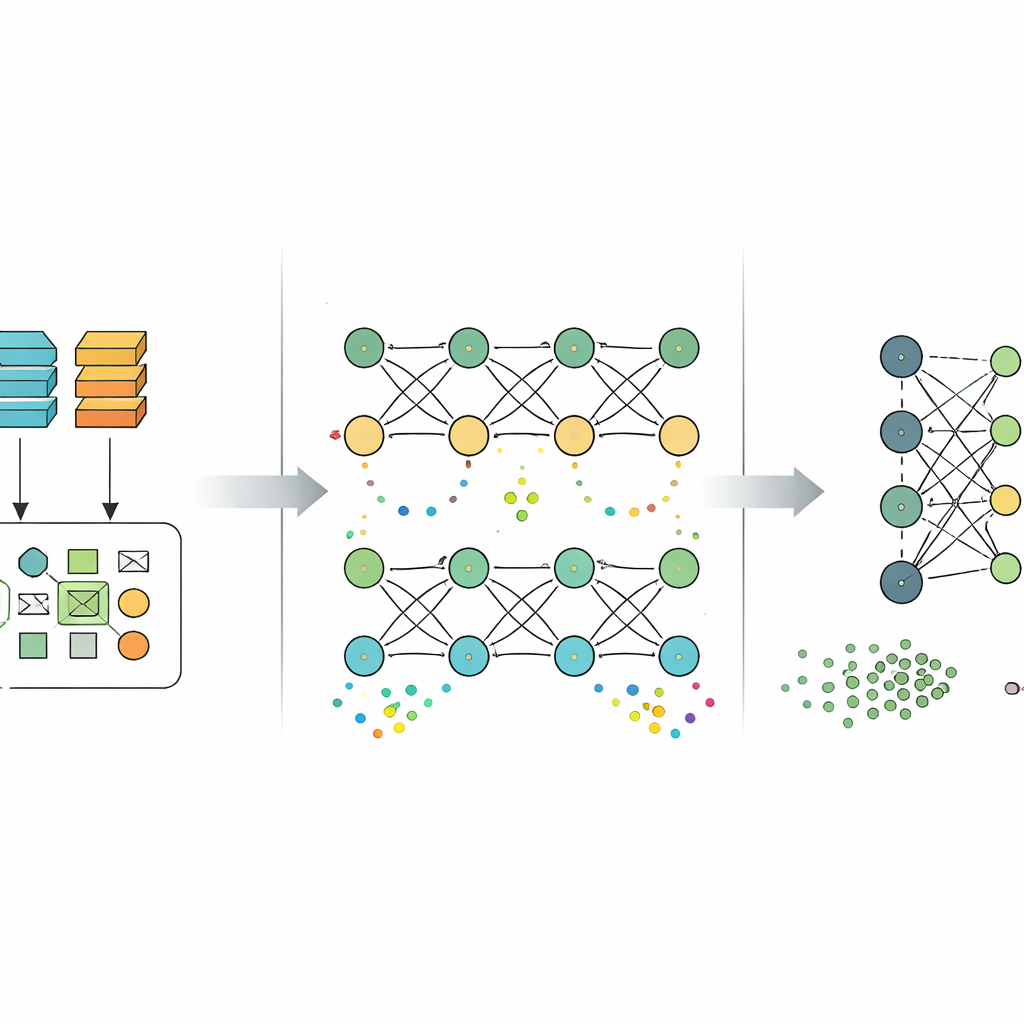

Per affrontare questi limiti, lo studio propone un design “ibrido” che lascia al computer quantistico solo la parte in cui eccelle: rimodellare i dati in pattern più ricchi prima che un modello deep‑learning standard prenda la decisione finale. Il processo parte da un grande dataset di sicurezza noto, chiamato UNSW‑NB15, che contiene milioni di esempi di comportamenti di rete sia normali sia dannosi. I dati vengono ripuliti, dettagli non necessari come timestamp e indirizzi IP grezzi vengono rimossi e i numeri rimanenti vengono compressi in un piccolo insieme di componenti chiave. Queste caratteristiche compatte vengono quindi codificate in un semplice circuito quantistico che sfrutta i comportamenti insoliti dei qubit — come trovarsi in più stati contemporaneamente e influenzarsi a distanza — per generare una nuova descrizione più espressiva di ciascun evento di rete.

Insegnare al modello a trasferirsi tra reti

Una volta create le caratteristiche arricchite dal quantistico, queste vengono passate a una rete di deep‑learning ordinaria che impara a distinguere il traffico tipico dai diversi tipi di attacco. Elemento cruciale, gli autori non si fermano a un solo dataset. Dopo l’addestramento su UNSW‑NB15, riutilizzano ciò che il modello ha imparato e lo affinano su altri due grandi benchmark, CICIDS2017 e CSE‑CIC‑IDS2018, che catturano altri stili di attacco, e poi su un quarto dataset, TON_IoT, incentrato sugli ambienti dei dispositivi smart. Ogni volta i dati grezzi vengono rimodellati per corrispondere alla struttura vista nella prima fase di addestramento, passati attraverso lo stesso estrattore di caratteristiche quantistiche e quindi usati per aggiustare delicatamente il modello esistente invece di ricominciare da capo. Questo approccio, noto come transfer learning, è pensato per aiutare il sistema a trasferire conoscenze utili da un contesto digitale a un altro.

Come si comporta l’approccio

I ricercatori valutano il loro framework usando misure standard di qualità della classificazione, come la frequenza con cui viene prevista l’etichetta corretta e quanto affidabilmente vengono rilevati gli eventi dannosi. Il modello ibrido raggiunge circa l’83% di accuratezza sul dataset iniziale UNSW‑NB15, il 91% sui dati combinati di CICIDS2017 e CSE‑CIC‑IDS2018 e l’86% sul dataset TON_IoT. Si dimostra particolarmente efficace nel riconoscere il traffico normale e le categorie ampie di attacco, sebbene fatichi ancora con alcuni tipi di attacchi rari o sottili, che sono sotto‑rappresentati nei dati. Per limitare risultati distorti, gli autori scartano alcune classi estremamente piccole o instabili e aggiustano il processo di addestramento in modo che il sistema presti maggiore attenzione agli esempi di attacco meno frequenti.

Cosa significa per la sicurezza di tutti i giorni

Per i non specialisti, la conclusione principale è che il calcolo quantistico qui non è usato come una bacchetta magica che sostituisce gli strumenti di sicurezza esistenti, ma come un modo per arricchire i pattern che quegli strumenti possono vedere. Utilizzando i circuiti quantistici solo per rimodellare i dati — e lasciando la decisione finale a metodi di deep‑learning consolidati — gli autori creano un design che, in linea di principio, potrebbe funzionare su hardware quantistico a breve termine pur integrandosi nei sistemi di sicurezza attuali. I risultati suggeriscono che questo transfer learning assistito da quantistico può aiutare un singolo modello ad adattarsi a ambienti di rete molto diversi senza essere riaddestrato da zero ogni volta. Se lavori futuri renderanno questi metodi abbastanza efficienti e affidabili per il traffico in tempo reale, potrebbero rafforzare gli scudi invisibili che proteggono le attività online quotidiane in case, aziende e infrastrutture critiche.

Citazione: Alsubai, S., Ayari, M., Kryvinska, N. et al. Quantum transfer learning for cross-domain cybersecurity threat detection and categorization. Sci Rep 16, 10258 (2026). https://doi.org/10.1038/s41598-026-40634-z

Parole chiave: cybersecurity, rilevamento delle intrusioni, apprendimento automatico quantistico, transfer learning, traffico di rete