Clear Sky Science · fr

Cadre multi‑agents piloté par intelligence artificielle pour la simulation adaptative d’attaques informatiques et la réponse automatisée aux incidents dans des environnements de cyber range

Pourquoi des exercices cyber plus intelligents comptent

Chaque jour, entreprises et gouvernements répètent des scénarios de catastrophe numérique dans des « cyber ranges » — des réseaux sécurisés et isolés où attaquants et défenseurs peuvent s’entraîner. Mais beaucoup de ces terrains d’entraînement reposent encore sur des scénarios scriptés et prévisibles qui ont peu à voir avec les menaces furtives et polymorphes d’aujourd’hui. Cet article présente une nouvelle façon de rendre ces exercices beaucoup plus réalistes : utiliser des « agents » d’intelligence artificielle qui apprennent à hacker et à défendre de manière autonome, forçant les stagiaires humains et les outils à faire face à des adversaires qui pensent et s’adaptent.

Des scénarios statiques à des jeux de guerre vivants

Les cyber ranges traditionnels fonctionnent un peu comme une pièce écrite à l’avance : les instructeurs choisissent un script d’attaque, appuient sur démarrer et regardent l’action se dérouler. C’est utile pour les débutants, mais cela ne tient pas face à des adversaires modernes qui enchaînent de nombreuses étapes discrètes, sondent les défenses et changent de cap une fois repérés. Des études citées dans l’article montrent que plus de la moitié des attaques simulées omettent des tactiques cruciales comme le mouvement latéral d’une machine compromise à une autre ou la dissimulation face aux outils de surveillance. Le résultat est une formation propre sur le papier mais qui ne prépare pas suffisamment les analystes à la réalité désordonnée d’internet.

Apprendre à des agents numériques à attaquer et défendre

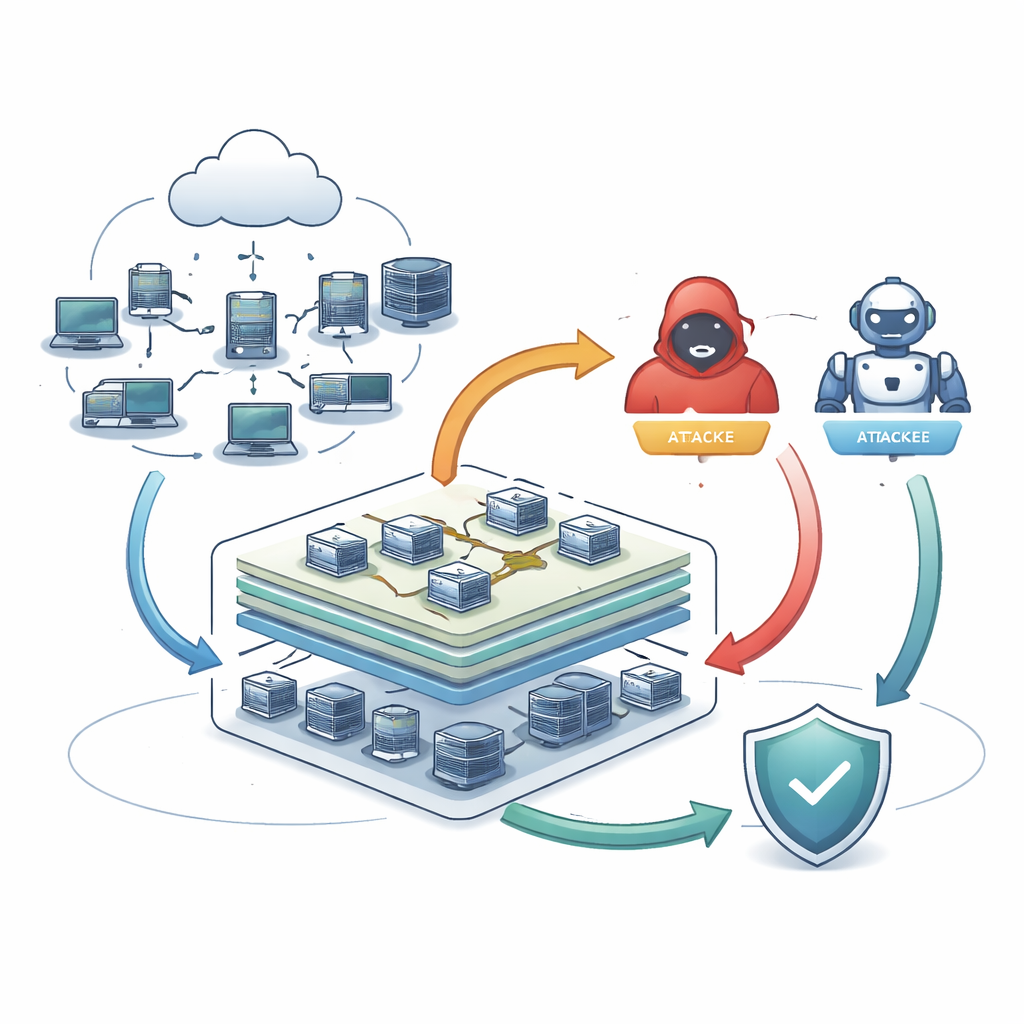

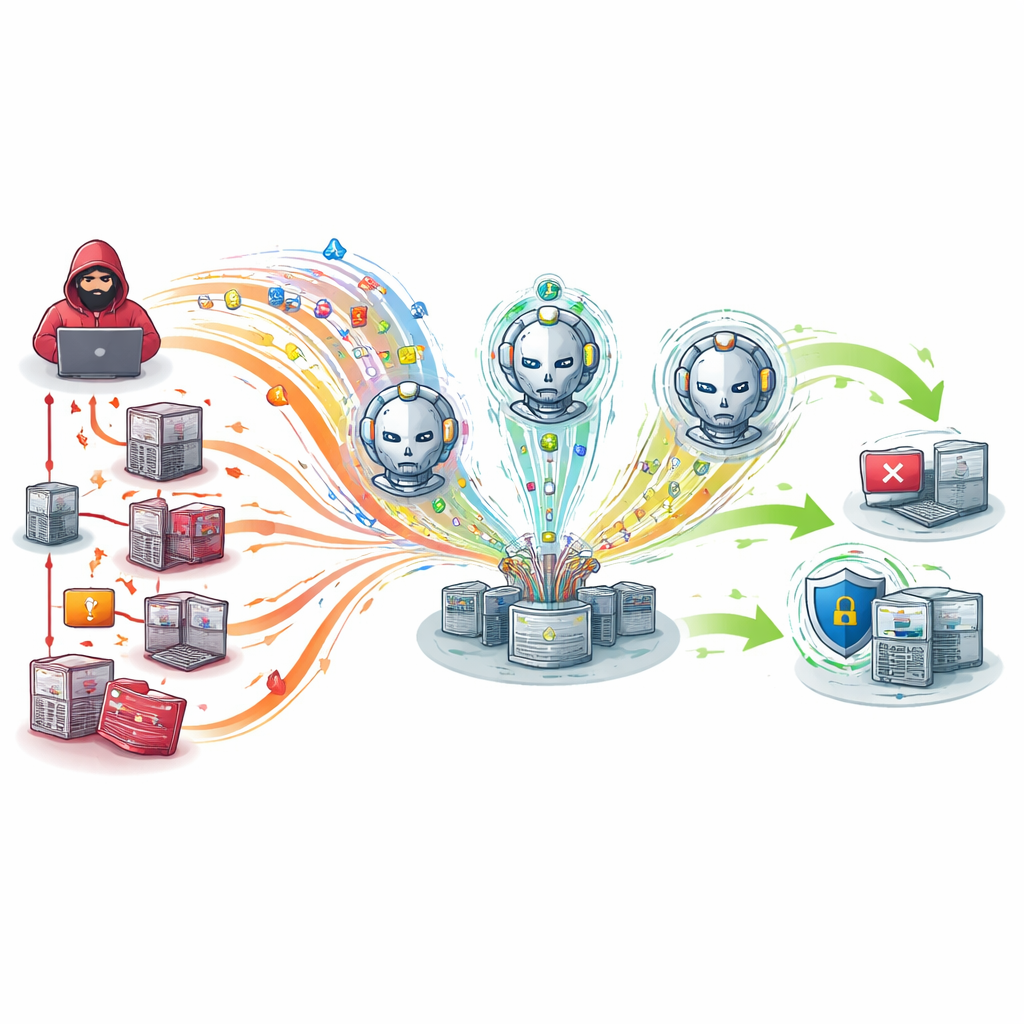

Pour combler cette lacune, les auteurs construisent un système multi‑agents — une petite société d’entités logicielles qui agissent de façon indépendante tout en interagissant dans un réseau virtuel partagé. D’un côté se trouvent des agents attaquants qui apprennent à planifier et ajuster leurs actions en s’appuyant sur des rétroactions de récompense et de pénalité, à la manière d’une IA qui apprend à gagner à un jeu. De l’autre côté, des agents défenseurs surveillent le trafic réseau pour détecter des schémas inhabituels et choisissent automatiquement comment répondre, par exemple en isolant un ordinateur suspect ou en bloquant une connexion risquée. Les deux familles d’agents sont entraînées sur de vastes collections de données de trafic réelles afin que leur comportement reflète des usages malveillants et légitimes authentiques plutôt que des exemples artificiels.

Construire et câbler le banc d’essai

L’équipe intègre ces agents dans CyDER 2.0, un cyber range cloud capable de déployer différents types de réseaux d’entreprise, des petites configurations avec quelques dizaines de machines à des environnements étendus comptant des centaines d’hôtes. Avant l’entraînement, ils nettoient et rééquilibrent soigneusement les données sous‑jacentes afin que les attaques rares ne soient pas noyées par le trafic quotidien. L’agent attaquant utilise l’apprentissage profond pour explorer des séquences multi‑étapes telles que le balayage à la recherche de machines vulnérables, l’exploitation d’une cible, l’escalade de privilèges puis la propagation ou l’exfiltration de données, tout en essayant de rester inaperçu. Les agents défenseurs combinent deux approches complémentaires : un classifieur traditionnel ajusté sur des attaques étiquetées, et un autoencodeur qui apprend ce à quoi ressemble le « normal » et signale les écarts, y compris des astuces jusqu’alors inconnues.

Performance du cyber range intelligent en conditions réelles

Les chercheurs opposent leurs agents pilotés par IA à deux alternatives courantes : des scripts fixes et une configuration multi‑agents basée sur des règles dont le comportement ne change jamais vraiment. Sur des réseaux tests petits, moyens et grands, les agents apprenants détectent les attaques avec plus d’exactitude et font moins d’erreurs de détection. Dans le scénario mixte le plus exigeant sur le plus grand réseau, le nouveau système conserve un bon équilibre entre détection des menaces et réduction des fausses alertes, alors que les approches statiques se dégradent fortement. Autre point important, ses réponses automatisées se déclenchent plusieurs secondes plus vite que les références, un laps de temps qui peut limiter significativement les dégâts lors d’intrusions rapides. Les agents attaquants deviennent eux‑mêmes plus performants pendant l’entraînement, en enchaînant des chaînes d’attaque plus longues et plus complexes, tandis que la consommation de ressources pour tous les agents reste dans des limites modestes.

Ce que cela implique pour la préparation au monde réel

Vu de façon non technique, l’étude montre que les exercices de cybersécurité peuvent passer d’exercices préfabriqués à des jeux de guerre vivants où chaque camp réfléchit par lui‑même. En connectant des attaquants et défenseurs apprenants à des réseaux d’entraînement réalistes et en les alimentant avec de véritables relevés de trafic, le cadre produit des scénarios qui ressemblent et réagissent beaucoup plus aux incidents réels. Dans les tests, cela se traduit par une détection plus précise, une réaction plus rapide et la capacité de monter en échelle vers des environnements plus complexes sans saturer le système. Les auteurs soutiennent que de tels cyber ranges intelligents peuvent mieux préparer les équipes de sécurité aux attaques futures et fournir une base pour des défenses numériques plus autonomes, tandis que des travaux futurs viseront à alléger ces agents puissants pour qu’ils puissent aussi fonctionner sur des dispositifs plus petits et moins puissants.

Citation: Agrawal, A., Nadeem, M., Al Nuaim, A. et al. Artificial intelligence driven multi agent framework for adaptive cyber attack simulation and automated incident response in cyber range environments. Sci Rep 16, 11673 (2026). https://doi.org/10.1038/s41598-026-45937-9

Mots-clés: cyber range, attaques informatiques adaptatives, systèmes multi‑agents, défense pilotée par IA, réponse aux incidents