Clear Sky Science · ar

إطار عمل متعدد وعوامل مدفوع بالذكاء الاصطناعي لمحاكاة الهجمات الإلكترونية التكيفية والاستجابة الآلية للحوادث في بيئات نطاقات الأمن السيبراني

لماذا تهم التدريبات السيبرانية الأذكى

تمارس الشركات والحكومات يوميًا التحضير للكوارث الرقمية باستخدام «نطاقات الأمن السيبراني» — شبكات آمنة ومعزولة حيث يمكن للمهاجمين والمدافعين التدريب. لكن العديد من هذه ساحات التدريب لا تزال تعتمد على سيناريوهات هجوم مكتوبة مسبقًا ومتوقعة لا تشبه كثيرًا تهديدات اليوم المتخفية والمتغيرة الشكل. يقدم هذا البحث طريقة جديدة لجعل تلك التمارين أكثر واقعية: استخدام «وكلاء» ذكاء اصطناعي يتعلمون الاختراق والدفاع بنفسهم، ما يجبر المتدربين البشريين والأدوات على مواجهة خصوم يفكرون ويتكيفون.

من السيناريوهات الثابتة إلى ألعاب حرب حية

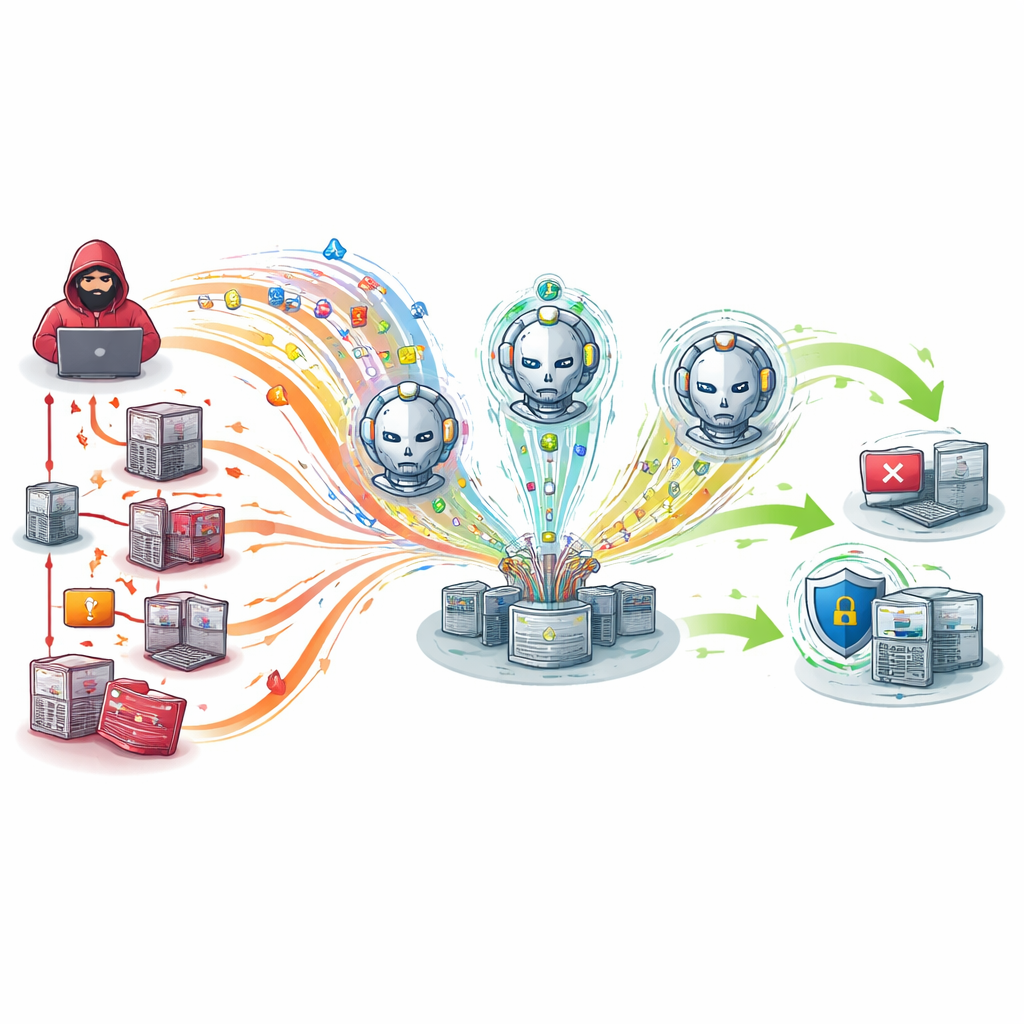

تعمل نطاقات الأمن التقليدية مثل مسرحية مكتوبة مسبقًا: يختار المدربون نص الهجوم، يضغطون بدءًا، ويشاهدون المشهد يتكشف. هذا مفيد للمبتدئين، لكنه يفشل ضد الخصوم المعاصرين الذين يربطون خطوات هادئة متعددة، يفحصون الدفاعات، ويغيرون المسار عند اكتشافهم. تظهر دراسات مذكورة في المقال أن أكثر من نصف الهجمات المحاكاة تفتقد تكتيكات حاسمة مثل الانتقال من جهاز مخترق لآخر أو الاختفاء عن أدوات المراقبة. والنتيجة هي تدريب يبدو جيدًا على الورق لكنه لا يجهز المحللين بشكل كافٍ لواقع الإنترنت المعقد والفوضوي.

تدريس الوكلاء الرقميين الهجوم والدفاع

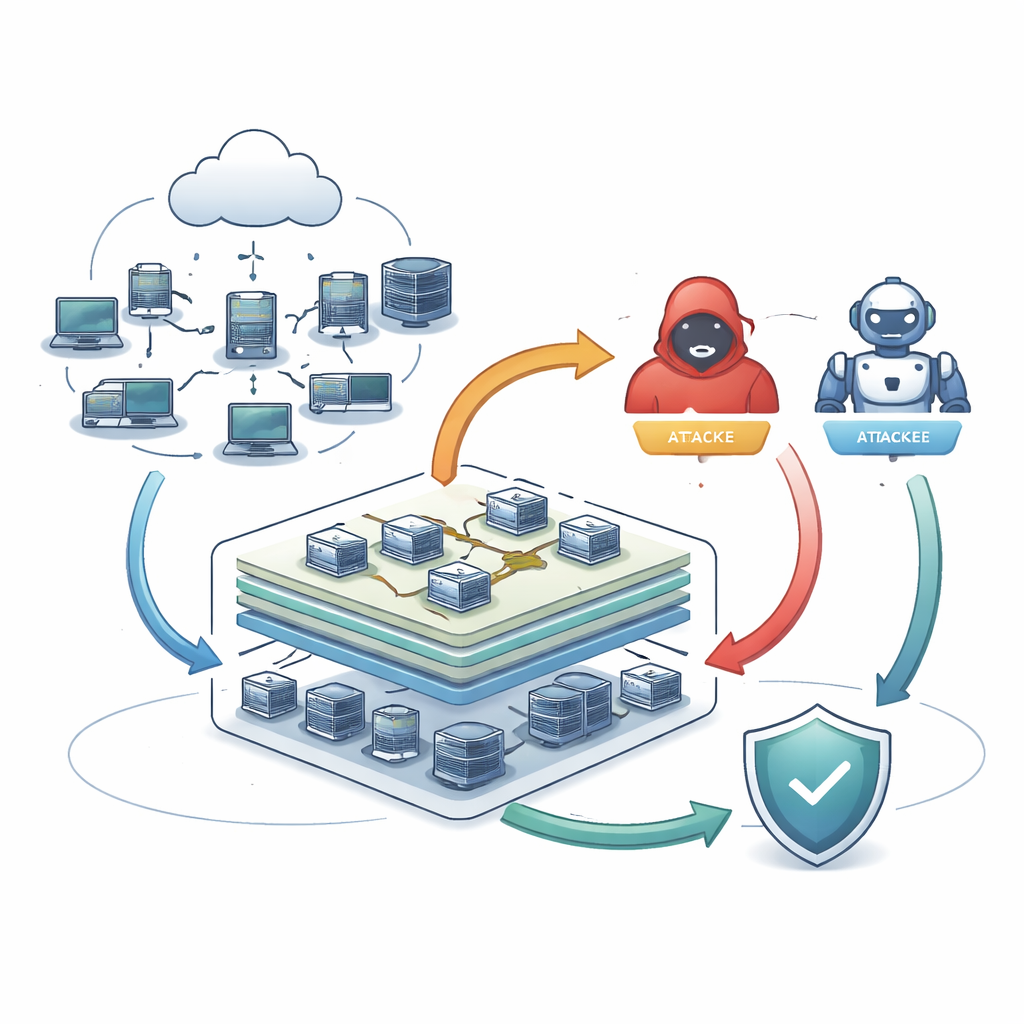

لسد هذه الفجوة، يبني المؤلفون نظامًا متعدد العوامل — مجتمعًا صغيرًا من الكيانات البرمجية التي تعمل بشكل مستقل لكنها تتفاعل داخل شبكة افتراضية مشتركة. على جانب يوجد وكلاء المهاجمين الذين يتعلمون التخطيط وتعديل تحركاتهم باستخدام ملاحظات مكافأة‑وعقوبة، على غرار ذكاء اصطناعي يتعلم الفوز في لعبة. وعلى الجانب الآخر وكلاء المدافعين الذين يراقبون حركة الشبكة بحثًا عن أنماط غير عادية ويختارون تلقائيًا كيفية الاستجابة، مثل عزل جهاز مشبوه أو حظر اتصال محفوف بالمخاطر. يتم تدريب كلا المجموعتين على مجموعات كبيرة من نشاط الشبكة الواقعي حتى يعكس سلوكهم الاستخدام الضار والطبيعي الحقيقي بدلاً من أمثلة مصغرة.

بناء وتوصيل بيئة الاختبار

يدمج الفريق هؤلاء الوكلاء في CyDER 2.0، نطاق سيبراني قائم على السحابة يمكنه إنشاء أنواع مختلفة من شبكات على طراز الشركات، من إعدادات صغيرة ببضع عشرات من الأجهزة إلى بيئات كبيرة بمئات المضيفين. قبل التدريب، ينظفون ويعيدون توازن البيانات الأساسية بعناية حتى لا تطغى الهجمات النادرة على حركة المرور اليومية. يستخدم وكيل المهاجم التعلم العميق لاستكشاف تسلسلات متعددة الخطوات مثل فحص الأجهزة الضعيفة، استغلال أحدها، تصعيد الامتيازات، ثم الانتشار أو سرقة البيانات، وكل ذلك مع محاولة البقاء دون ملاحظة. يجمع وكلاء الدفاع بين نهجين مكملين: مصنف تقليدي مضبوط على هجمات موسومة، ومشفّر ذاتي التعلم (autoencoder) يتعلم الشكل «الطبيعي» ويشير إلى الانحرافات، بما في ذلك الحيل غير المرصودة سابقًا.

كيف يؤدي النطاق الذكي على أرض الواقع

يواجه الباحثون وكلاءهم المدفوعين بالذكاء الاصطناعي ببديلين شائعين: نصوص ثابتة ونظام متعدد عوامل قائم على قواعد لا يتغير سلوكه فعليًا. عبر شبكات اختبار صغيرة ومتوسطة وكبيرة، تكتشف الوكلاء المتعلمة الهجمات بدقة أكبر وبفواصل أقل. في أكثر السيناريوهات المختلطة تطلبًا على أكبر شبكة، يحافظ النظام الجديد على توازن قوي بين رصد التهديدات وتجنب الإنذارات الكاذبة، بينما تتدهور المناهج الثابتة بشكل حاد. والأهم من ذلك، تستجيب آليات الاستجابة الآلية بسرعة أكبر ببضع ثوانٍ مقارنة بالخطوط الأساسية، وهو هامش يمكن أن يقلل الضرر بشكل ملحوظ في الاختراقات سريعة الحركة. ينمو مهارة وكلاء المهاجمين أنفسهم أثناء التدريب، حيث يربطون سلاسل هجوم أطول وأكثر تعقيدًا، بينما يظل استخدام الموارد لجميع الوكلاء ضمن حدود متواضعة.

ماذا يعني هذا للجاهزية في العالم الحقيقي

من منظور القارئ العادي، تُظهر الدراسة أنه يمكن ترقية تدريبات الأمن السيبراني من تمارين معلبة إلى ألعاب حرب حية حيث يفكر الطرفان بأنفسهم. من خلال توصيل مهاجمين ومدافعين متعلمين إلى شبكات تدريب واقعية وتغذيتهم بسجلات حركة فعلية، ينتج الإطار سيناريوهات تبدو وتشعر أقرب بكثير إلى الحوادث الفعلية. في الاختبارات، يؤدي ذلك إلى كشف أدق، ورد فعل أسرع، والقدرة على التدرج إلى بيئات أكثر تعقيدًا دون إثقال النظام. يجادل المؤلفون بأن مثل هذه النطاقات الذكية يمكن أن تجهز فرق الأمن بشكل أفضل للهجمات المستقبلية وتوفر أساسًا لدفاعات رقمية أكثر استقلالية، بينما ستركز الأعمال المستقبلية على تقليص حجم هؤلاء الوكلاء الأقوياء حتى يتمكنوا أيضًا من العمل على أجهزة أصغر وأقل قدرة.

الاستشهاد: Agrawal, A., Nadeem, M., Al Nuaim, A. et al. Artificial intelligence driven multi agent framework for adaptive cyber attack simulation and automated incident response in cyber range environments. Sci Rep 16, 11673 (2026). https://doi.org/10.1038/s41598-026-45937-9

الكلمات المفتاحية: نطاق الأمن السيبراني, الهجمات الإلكترونية التكيفية, أنظمة متعددة العوامل, الدفاع المدفوع بالذكاء الاصطناعي, الاستجابة للحوادث