Clear Sky Science · ru

Обнаружение манипуляций при приоритизации трафика на основе DSCP и их влияние на производительность сети

Почему ваш онлайн‑трафик обрабатывается не одинаково

Каждый раз, когда вы совершаете видеозвонок, смотрите фильм в стриме или участвуете в онлайн‑игре, ваши данные конкурируют с миллионами других пакетов, мчащихся по интернету. Чтобы всё шло гладко, сети тихо выделяют некоторому трафику «быструю полосу». Но эти «быстрые полосы» можно обойти или неправильно настроить, что позволяет неподходящим пакетам вскочить в очередь и замедлить остальных. В этой статье исследуют, как такое нечестное поведение можно автоматически выявлять с помощью современных методов искусственного интеллекта до того, как оно ухудшит качество звонков, трансляций или других критичных онлайн‑сервисов.

Как интернет решает, кто идёт первым

Современные сети используют небольшое поле внутри каждого пакета данных, называемое Differentiated Services Code Point (DSCP), как своего рода цветовой код приоритета. Голосовые вызовы и живое видео получают «цвета», которые говорят маршрутизаторам отправлять их первыми, тогда как обычный веб‑просмотр получает более низкий ранг. Когда эта система работает корректно, задержки, джиттер и потеря пакетов остаются низкими для приложений, чувствительных ко времени. Но если маркировка неправильная — по ошибке или намеренно — низкоприоритетный трафик может прокрасться в «быструю полосу», а важный трафик может быть отодвинут в сторону, что приводит к прерывистым звонкам, зависающему видео и тормозящим приложениям.

Способы, которыми систему можно обмануть

Авторы описывают несколько типов манипуляций, которые незаметно нарушают эту систему приоритизации. При понижении (downgrade) потоки с высоким приоритетом, такие как голос или видео, переклеиваются как обычный трафик и из‑за этого испытывают дополнительные задержки и сбои при загрузке сети. При повышении (upgrade) низкоприоритетные потоки ложным образом помечаются как премиальные, захватывая пропускную способность в ущерб другим. Другие трюки случайным образом снимают маркировку с пакетов, переключают их между уровнями приоритета или присваивают странные метки управляющим протоколам, которые должны следовать строгим правилам. Каждый из этих сценариев оставляет тонкий отпечаток в том, как со временем изменяются задержка, джиттер и пропускная способность пакетов.

Создание реалистичной тестовой среды интернет‑потоков

Чтобы изучить эти отпечатки, команда построила контролируемый мини‑интернет и сгенерировала повседневные активности: видео‑ и аудиостриминг, онлайн‑игры, финансовые транзакции, голосовые вызовы и чат. Они зафиксировали сотни тысяч пакетов, записав время отправки, их размер, к какому приложению они принадлежали и как они были помечены и доставлены. Из этого сырого потока они вычислили показатели производительности, такие как задержка, джиттер, пропускная способность и потеря пакетов, затем целенаправленно изменили DSCP‑маркировки, чтобы смоделировать разные сценарии манипуляций. Получившийся набор данных смешивал честный и подменённый трафик, создавая серьёзную проверку для любой методики обнаружения.

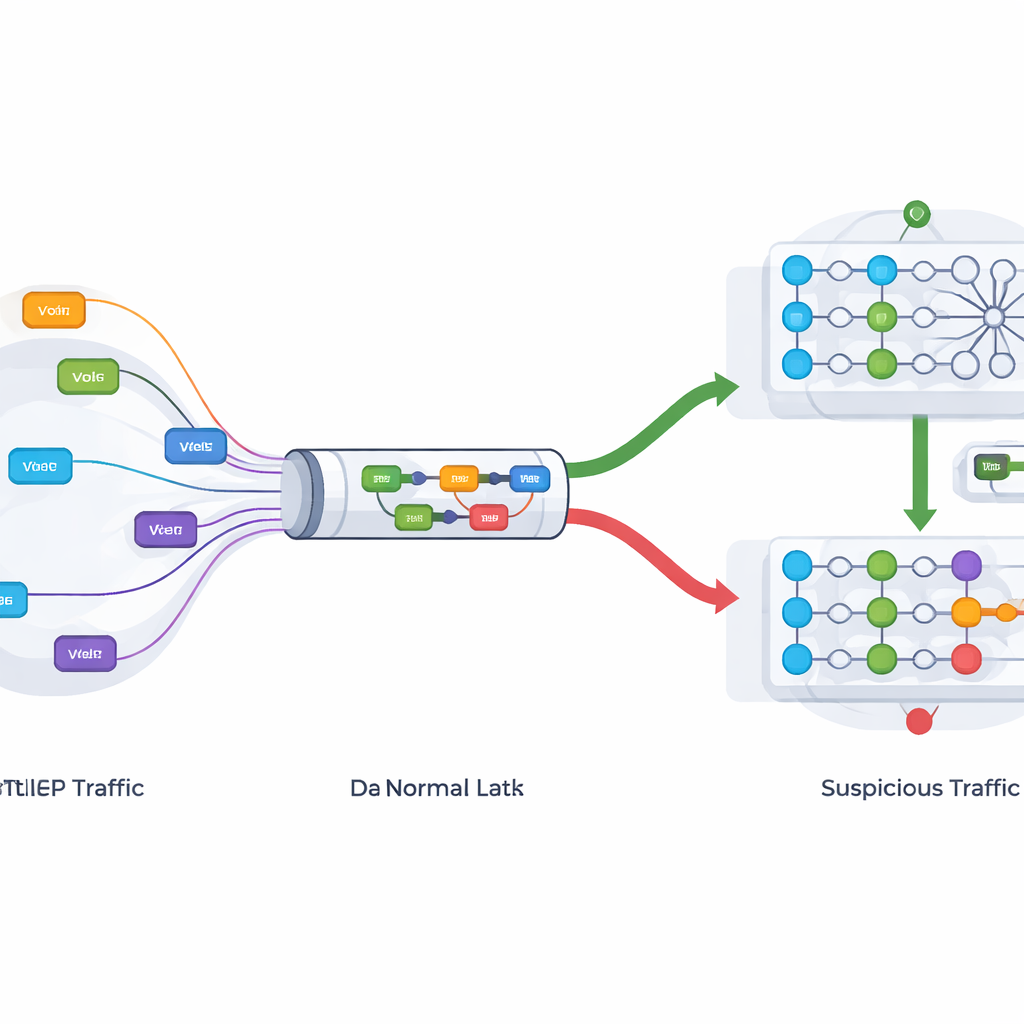

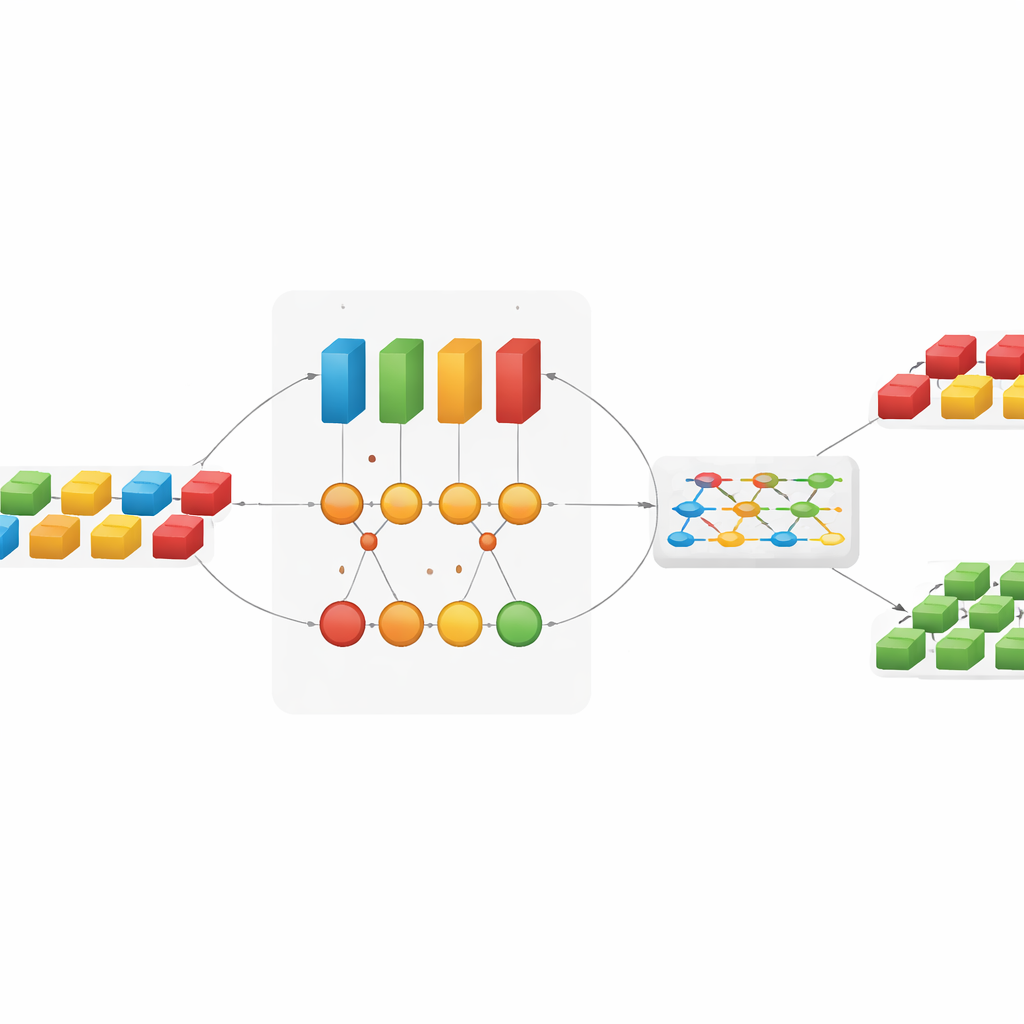

Доверить наблюдение глубокому обучению

Вместо опоры на фиксированные правила исследователи обратились к моделям глубокого обучения, которые могут извлекать закономерности непосредственно из данных. Одна модель, сверточная нейронная сеть (CNN), специализируется на обнаружении коротких локальных всплесков, таких как внезапные смещения приоритета или размера пакетов. Другая, основанная на рекуррентных нейронных сетях и их варианте с долгой кратковременной памятью (LSTM), отслеживает более длительные тренды в потоке, например постепенные понижения приоритета или периодическое стирание маркировок. Подавая во входы этих моделей временно упорядоченные последовательности признаков пакетов, система учится, как ведёт себя нормальный трафик и как манипулированный трафик тонко отклоняется от этой нормы.

Насколько хорошо сработали «умные» детекторы

Каждая модель по‑отдельности уже показала впечатляющие результаты: CNN правильно классифицировала примерно 97 процентов случаев, тогда как варианты RNN и LSTM превысили 99,7 процента точности в различении манипулированных и легитимных потоков. Чтобы повысить показатели ещё сильнее, авторы объединили несколько моделей в ансамбль, который принимает «мягкое» голосование их предсказаний. Этот комбинированный подход достиг примерно 99,3 процента точности, с одинаково высокими показателями по выявлению почти всех манипуляций при редких ложных срабатываниях. По сравнению с более традиционными методами, такими как логистическая регрессия или случайные леса, подходы на базе глубокого обучения оказались значительно лучше в улавливании сложного временного поведения реального трафика.

Что это значит для обычных пользователей

Для обычного человека технические детали сводятся к простому обещанию: более умный мониторинг может сделать «быстрые полосы» интернета честными. Постоянно наблюдая за тем, как помечаются пакеты и как они фактически проходят через сеть, эти модели глубокого обучения могут в реальном времени помечать нечестную или злонамеренную приоритизацию. Это даёт операторам возможность восстановить баланс — чтобы голосовые звонки, экстренная связь и критичные для бизнеса сервисы получали обещанный уровень обслуживания, не будучи тихо подрезанными из‑за ошибок конфигурации или злоупотреблений системой.

Цитирование: Rahman, M.M.H., Alnaeem, M. & Ibrahim, A.A. Detection of DSCP-based traffic prioritization manipulations and their impact on network performance. Sci Rep 16, 10637 (2026). https://doi.org/10.1038/s41598-026-44350-6

Ключевые слова: приоритизация сетевого трафика, манипуляции DSCP, безопасность глубокого обучения, качество обслуживания, производительность интернета