Clear Sky Science · fr

Détection des manipulations de priorisation du trafic basées sur DSCP et leur impact sur les performances réseau

Pourquoi votre trafic en ligne n’est pas traité de façon égale

Chaque fois que vous passez un appel vidéo, diffusez un film ou rejoignez un jeu en ligne, vos données rivalisent avec des millions d’autres paquets traversant Internet. Pour que l’expérience reste fluide, les réseaux attribuent discrètement une voie rapide à certains trafics. Mais ces voies rapides peuvent être fraudées ou mal configurées, permettant à des paquets indésirables de couper la file et ralentissant les autres. Cet article examine comment un comportement aussi injuste peut être détecté automatiquement à l’aide de l’intelligence artificielle moderne, avant qu’il n’altère la qualité des appels, la diffusion ou d’autres services en ligne critiques.

Comment Internet décide qui passe en premier

Les réseaux modernes utilisent un petit champ dans chaque paquet de données, appelé Differentiated Services Code Point (DSCP), comme une sorte de code couleur pour la priorité. Les appels vocaux et la vidéo en direct reçoivent des couleurs indiquant aux routeurs de les acheminer en priorité, tandis que la navigation web ordinaire obtient une note inférieure. Lorsque ce système fonctionne correctement, la latence, la gigue et la perte de paquets restent faibles pour les applications sensibles au temps. Mais si les marquages sont incorrects — par erreur ou intentionnellement — du trafic à faible valeur peut s’introduire dans la voie rapide, ou du trafic important peut être relégué, entraînant des appels hachés, des vidéos gelées et des applications lentes.

Moyens de tromper le système

Les auteurs cartographient plusieurs types de manipulations qui peuvent perturber discrètement ce système de priorité. Dans une rétrogradation, des flux à haute priorité tels que la voix ou la vidéo sont reclassés en trafic ordinaire, de sorte qu’ils subissent des retards et des dysfonctionnements lorsque le réseau est chargé. Dans une promotion, des flux à faible priorité sont faussement étiquetés comme premium, accaparant la bande passante au détriment des autres. D’autres astuces suppriment aléatoirement les marquages des paquets, les font osciller entre niveaux de priorité, ou attribuent des marquages étranges aux protocoles de contrôle qui devraient suivre des règles strictes. Chacun de ces schémas laisse une empreinte subtile dans la façon dont la latence, la gigue et le débit des paquets évoluent au fil du temps.

Construire un banc d’essai réaliste de flux Internet

Pour étudier ces empreintes, l’équipe a créé un mini-Internet contrôlé et généré des activités quotidiennes : diffusion vidéo et audio, jeux en ligne, transactions financières, appels vocaux et chat. Ils ont capturé des centaines de milliers de paquets, enregistrant le moment d’envoi, leur taille, l’application d’origine et la façon dont ils étaient marqués et livrés. À partir de ce flux brut, ils ont calculé des mesures de performance comme la latence, la gigue, le débit et la perte de paquets, puis ont modifié délibérément les marquages DSCP pour simuler différents scénarios de manipulation. L’ensemble de données résultant mélangeait trafic honnête et trafics altérés, offrant un test exigeant pour toute méthode de détection.

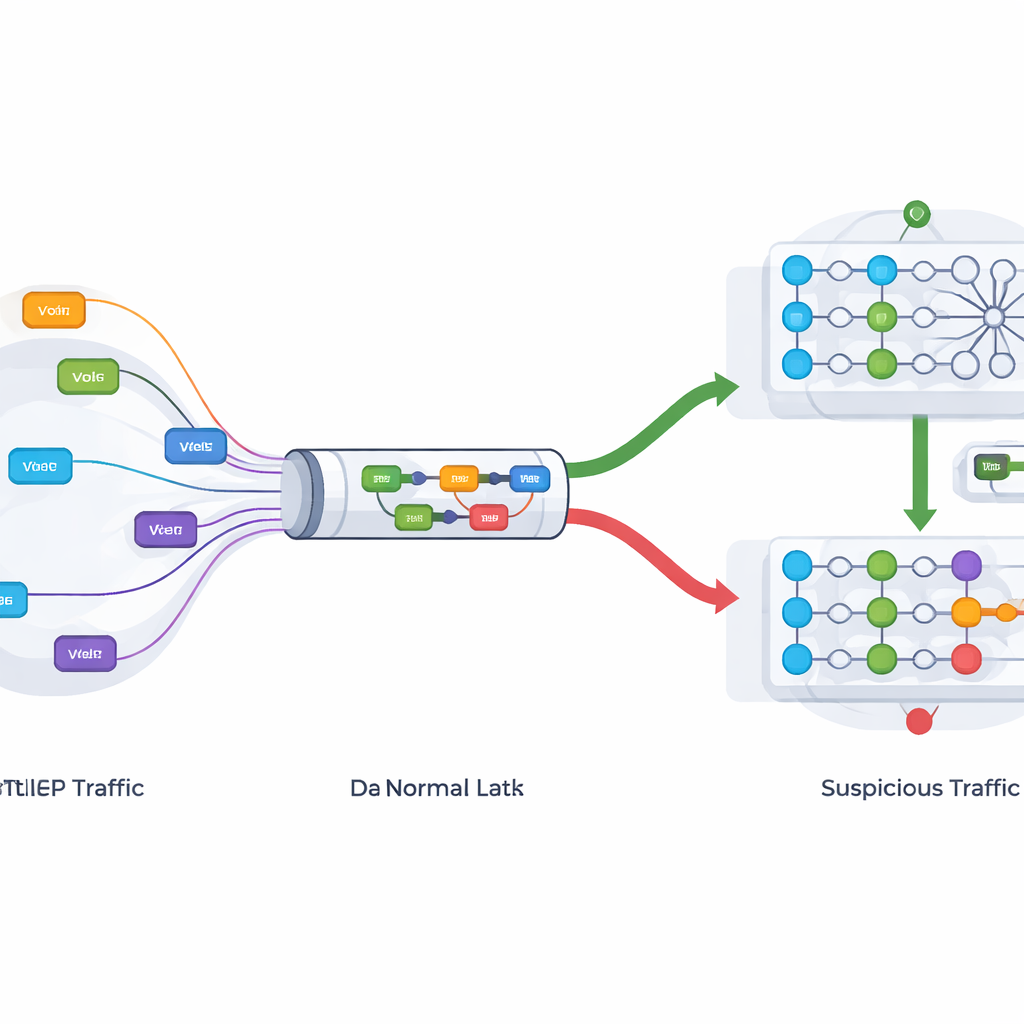

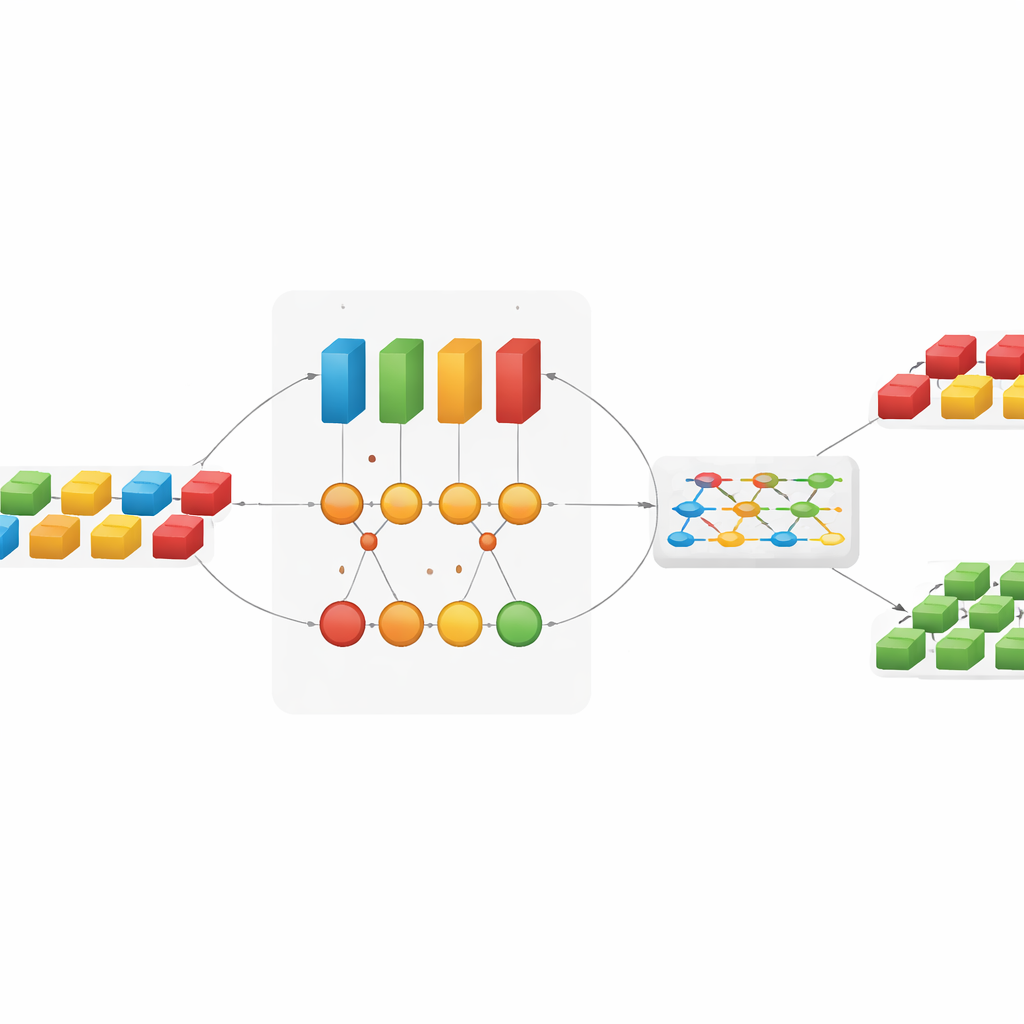

Laisser l’apprentissage profond observer les liaisons

Plutôt que de s’appuyer sur des règles fixes, les chercheurs se sont tournés vers des modèles d’apprentissage profond capables d’apprendre des motifs directement à partir des données. Un modèle, un réseau de neurones convolutionnel (CNN), se spécialise pour repérer de courtes rafales locales comme des changements soudains de priorité ou de taille de paquet. Un autre, basé sur des réseaux neuronaux récurrents et leur variante Long Short‑Term Memory (LSTM), suit des tendances à plus long terme dans un flux, telles que des rétrogradations progressives ou des effacements périodiques des marquages. En alimentant ces modèles avec des séquences ordonnées dans le temps de caractéristiques de paquets, le système apprend le comportement du trafic normal et comment le trafic manipulé s’en écarte subtilement.

Performance des détecteurs intelligents

Chaque modèle, pris isolément, s’est montré déjà très performant : le CNN a classé correctement environ 97 % des cas, tandis que les variantes RNN et LSTM ont dépassé 99,7 % de précision pour distinguer les flux manipulés des flux légitimes. Pour pousser encore la performance, les auteurs ont combiné plusieurs modèles en un ensemble qui effectue un vote pondéré entre leurs prédictions. Cette approche combinée a atteint environ 99,3 % de précision, avec des scores également solides pour détecter presque toutes les manipulations tout en déclenchant rarement des faux positifs. Comparées aux méthodes plus traditionnelles comme la régression logistique ou les forêts aléatoires, les approches d’apprentissage profond se sont montrées bien meilleures pour capturer le comportement complexe et dépendant du temps du trafic réel.

Ce que cela signifie pour les utilisateurs quotidiens

Pour l’utilisateur moyen, les détails techniques se résument à une promesse simple : une surveillance plus intelligente peut empêcher les voies rapides d’Internet d’être détournées. En surveillant en continu la façon dont les paquets sont marqués et comment ils se déplacent réellement dans le réseau, ces modèles d’apprentissage profond peuvent signaler des priorisations injustes ou malveillantes en quasi‑temps réel. Cela donne aux opérateurs un moyen de rétablir l’équilibre — de sorte que les appels vocaux, les communications d’urgence et les services critiques pour les entreprises reçoivent le service promis, sans être discrètement pénalisés par des mauvaises configurations ou des manipulations du système.

Citation: Rahman, M.M.H., Alnaeem, M. & Ibrahim, A.A. Detection of DSCP-based traffic prioritization manipulations and their impact on network performance. Sci Rep 16, 10637 (2026). https://doi.org/10.1038/s41598-026-44350-6

Mots-clés: priorisation du trafic réseau, manipulation DSCP, sécurité apprentissage profond, qualité de service, performances Internet