Clear Sky Science · es

Detección de manipulaciones de priorización de tráfico basadas en DSCP y su impacto en el rendimiento de la red

Por qué su tráfico en línea no se trata por igual

Cada vez que realiza una videollamada, reproduce una película en streaming o participa en un juego en línea, sus datos compiten con millones de otros paquetes que atraviesan Internet. Para mantener la experiencia fluida, las redes asignan discretamente un carril rápido a cierto tráfico. Pero esos carriles rápidos pueden ser engañados o configurados incorrectamente, permitiendo que paquetes inapropiados se adelanten en la cola y ralentizando al resto. Este artículo explora cómo se puede detectar automáticamente ese comportamiento injusto mediante inteligencia artificial moderna, antes de que perjudique la calidad de las llamadas, la reproducción o otros servicios críticos en línea.

Cómo decide Internet quién va primero

Las redes modernas usan un pequeño campo dentro de cada paquete de datos, llamado Differentiated Services Code Point (DSCP), como una especie de código de color para la prioridad. Las llamadas de voz y el vídeo en directo reciben colores que indican a los enrutadores que los envíen primero, mientras que la navegación web normal obtiene una calificación inferior. Cuando este sistema funciona correctamente, la latencia, la variación de retardo (jitter) y la pérdida de paquetes se mantienen bajas para aplicaciones sensibles al tiempo. Pero si las marcas son incorrectas —por error o a propósito—, el tráfico de bajo valor puede colarse en el carril rápido, o el tráfico importante puede quedarse rezagado, provocando llamadas entrecortadas, vídeo congelado y aplicaciones lentas.

Formas en que se puede manipular el sistema

Los autores describen varios tipos de manipulación que pueden alterar discretamente este sistema de prioridades. En una degradación, flujos de alta prioridad como voz o vídeo se etiquetan como tráfico ordinario, de modo que sufren retrasos y fallos cuando la red está congestionada. En una subida de categoría, flujos de baja prioridad se hacen pasar por premium, acaparando ancho de banda en perjuicio de los demás. Otras artimañas eliminan aleatoriamente las marcas de los paquetes, los reubican entre niveles de prioridad, o asignan marcas anómalas a protocolos de control que deberían seguir reglas estrictas. Cada uno de estos patrones deja una huella sutil en la evolución temporal del retardo, el jitter y el rendimiento.

Construyendo un banco de pruebas realista de flujos de Internet

Para estudiar estas huellas, el equipo creó una mini‑Internet controlada y generó actividades cotidianas: streaming de vídeo y audio, juegos en línea, transacciones financieras, llamadas de voz y chat. Capturaron cientos de miles de paquetes, registrando cuándo se enviaron, su tamaño, a qué aplicación pertenecían y cómo fueron marcados y entregados. A partir de ese flujo bruto calcularon medidas de rendimiento como latencia, jitter, rendimiento (throughput) y pérdida de paquetes, y luego alteraron deliberadamente las marcas DSCP para simular distintos escenarios de manipulación. El conjunto de datos resultante mezcló tráfico legítimo y manipulado, ofreciendo una prueba exigente para cualquier método de detección.

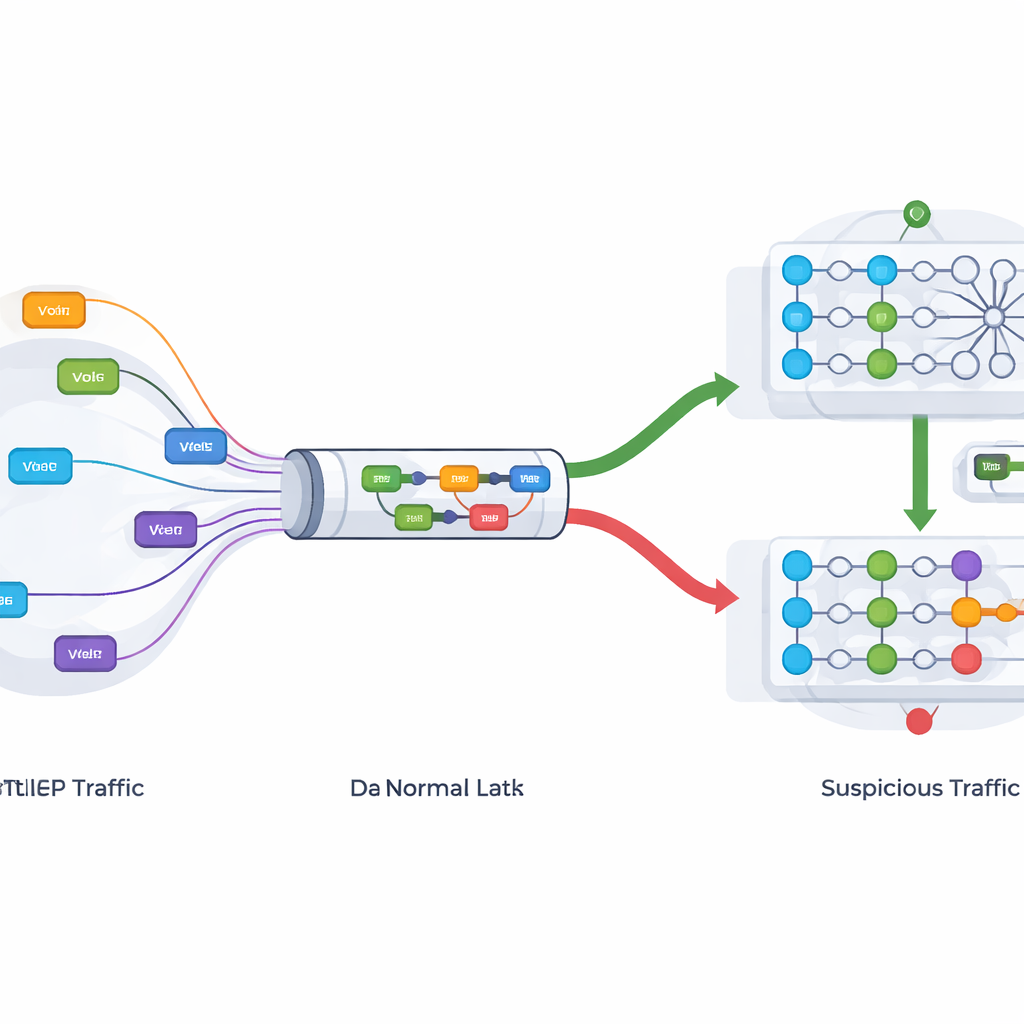

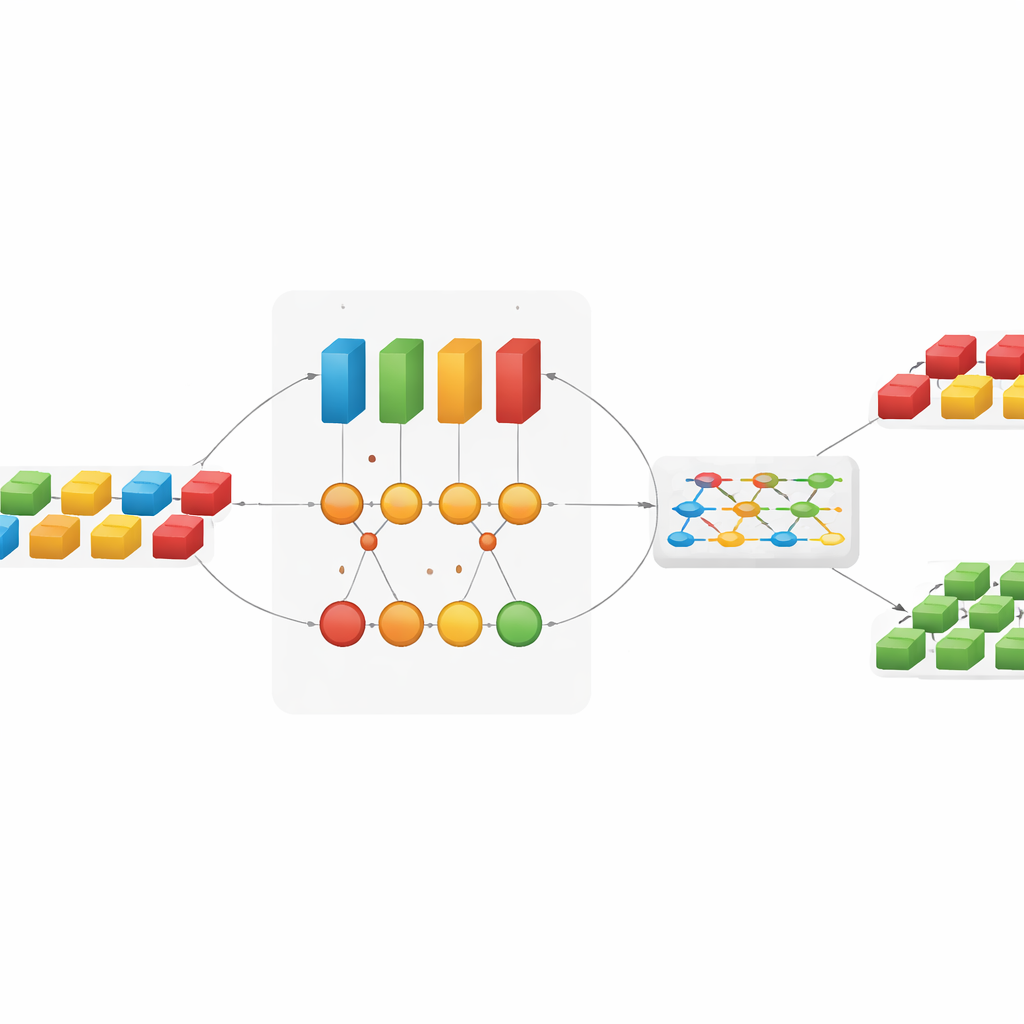

Dejando que el aprendizaje profundo vigile los cables

En lugar de confiar en reglas fijas, los investigadores recurrieron a modelos de aprendizaje profundo que pueden aprender patrones directamente de los datos. Un modelo, una red neuronal convolucional (CNN), se especializa en detectar ráfagas cortas y locales como cambios súbitos en la prioridad o el tamaño de los paquetes. Otro, basado en redes neuronales recurrentes y su variante Long Short‑Term Memory (LSTM), sigue tendencias a más largo plazo en un flujo, como degradaciones graduales o la eliminación periódica de marcas. Al alimentar a estos modelos con secuencias ordenadas en el tiempo de características de los paquetes, el sistema aprende cómo se comporta el tráfico normal y cómo el tráfico manipulado se desvía sutilmente de esa norma.

Qué tan bien funcionaron los detectores inteligentes

Cada modelo por sí solo ya rindió de forma impresionante: la CNN clasificó correctamente aproximadamente el 97 por ciento de los casos, mientras que las variantes RNN y LSTM superaron el 99,7 por ciento de exactitud al distinguir flujos manipulados de legítimos. Para mejorar aún más el rendimiento, los autores combinaron varios modelos en un conjunto (ensemble) que realiza una votación suave entre sus predicciones. Este enfoque combinado alcanzó alrededor del 99,3 por ciento de precisión, con puntuaciones igualmente altas para detectar casi todas las manipulaciones mientras rara vez generaba falsas alarmas. En comparación con métodos más tradicionales como la regresión logística o los bosques aleatorios, los enfoques de aprendizaje profundo fueron mucho mejores captando el comportamiento complejo y dependiente del tiempo del tráfico real.

Qué implica esto para los usuarios cotidianos

Para la persona promedio, los detalles técnicos se reducen a una promesa sencilla: una monitorización más inteligente puede mantener honestos los carriles rápidos de Internet. Al vigilar continuamente cómo se marcan los paquetes y cómo se desplazan realmente por la red, estos modelos de aprendizaje profundo pueden señalar priorizaciones injustas o maliciosas en casi tiempo real. Eso ofrece a los operadores una forma de restablecer el equilibrio —para que las llamadas de voz, las comunicaciones de emergencia y los servicios críticos para empresas reciban el servicio prometido, sin ser socavados en silencio por errores de configuración o manipulaciones del sistema.

Cita: Rahman, M.M.H., Alnaeem, M. & Ibrahim, A.A. Detection of DSCP-based traffic prioritization manipulations and their impact on network performance. Sci Rep 16, 10637 (2026). https://doi.org/10.1038/s41598-026-44350-6

Palabras clave: priorización del tráfico de red, manipulación de DSCP, seguridad con aprendizaje profundo, calidad de servicio, rendimiento de Internet