Clear Sky Science · pl

Wykrywanie manipulacji priorytetyzacją ruchu opartej na DSCP oraz ich wpływ na wydajność sieci

Dlaczego twój ruch online nie jest traktowany równo

Za każdym razem, gdy nawiązujesz rozmowę wideo, oglądasz film w streamingu lub bierzesz udział w grze online, twoje dane konkurują z milionami innych pakietów pędzących przez internet. Aby utrzymać płynność, sieci dyskretnie przyznają niektórym rodzajom ruchu pasy szybkiego ruchu. Te pasy jednak można oszukać lub źle skonfigurować, pozwalając niewłaściwym pakietom wskoczyć przed kolejkę i spowalniać innych. Artykuł bada, jak takie niesprawiedliwe zachowania można automatycznie wykrywać za pomocą nowoczesnej sztucznej inteligencji, zanim pogorszą jakość połączeń, streamingu lub innych krytycznych usług online.

Jak internet decyduje, kto idzie pierwszy

Nowoczesne sieci używają małego pola w każdym pakiecie danych, zwanego Differentiated Services Code Point (DSCP), jako swego rodzaju kodu kolorystycznego priorytetu. Połączenia głosowe i transmisje na żywo otrzymują kolory mówiące routerom, by wysyłały je w pierwszej kolejności, podczas gdy zwykłe przeglądanie sieci ma niższą ocenę. Gdy system działa prawidłowo, opóźnienia, jitter i utrata pakietów pozostają niskie dla aplikacji wrażliwych na czas. Jednak jeśli oznaczenia są błędne — przypadkowo lub celowo — ruch niskiej wartości może wślizgnąć się do szybkiego pasa, albo ważny ruch może zostać odsunięty na bok, prowadząc do przerywanych rozmów, zacinającego się wideo i wolno działających aplikacji.

Sposoby, w jakie system można oszukać

Autorzy opisują kilka rodzajów manipulacji, które mogą po cichu zaburzyć ten system priorytetów. Przy obniżeniu rangi (downgrade) strumienie o wysokim priorytecie, takie jak głos czy wideo, są oznaczane jako zwykły ruch, przez co podczas przeciążenia sieci doznają dodatkowych opóźnień i zakłóceń. Przy podniesieniu rangi (upgrade) strumienie niskiego priorytetu są fałszywie oznaczane jako uprzywilejowane, monopolizując przepustowość kosztem innych. Inne sztuczki polegają na losowym usuwaniu oznaczeń z pakietów, przeskakiwaniu między poziomami priorytetów lub przypisywaniu nietypowych oznaczeń protokołom kontrolnym, które powinny przestrzegać ścisłych reguł. Każdy z tych wzorców zostawia subtelny odcisk w tym, jak opóźnienie pakietów, jitter i przepustowość zmieniają się w czasie.

Budowa realistycznego środowiska testowego przepływów internetowych

Aby zbadać te odciski, zespół stworzył kontrolowane mini‑internet i wygenerował codzienne aktywności: streaming wideo i audio, gry online, transakcje finansowe, połączenia głosowe i czat. Zarejestrowali setki tysięcy pakietów, zapisując moment ich wysłania, rozmiar, do której aplikacji należały oraz jak były oznaczone i dostarczone. Z tego surowego strumienia obliczyli miary wydajności, takie jak opóźnienie, jitter, przepustowość i utrata pakietów, a następnie celowo zmienili oznaczenia DSCP, aby zasymulować różne scenariusze manipulacji. Powstały zestaw danych mieszał uczciwy i zmanipulowany ruch, stanowiąc wymagający test dla każdej metody wykrywania.

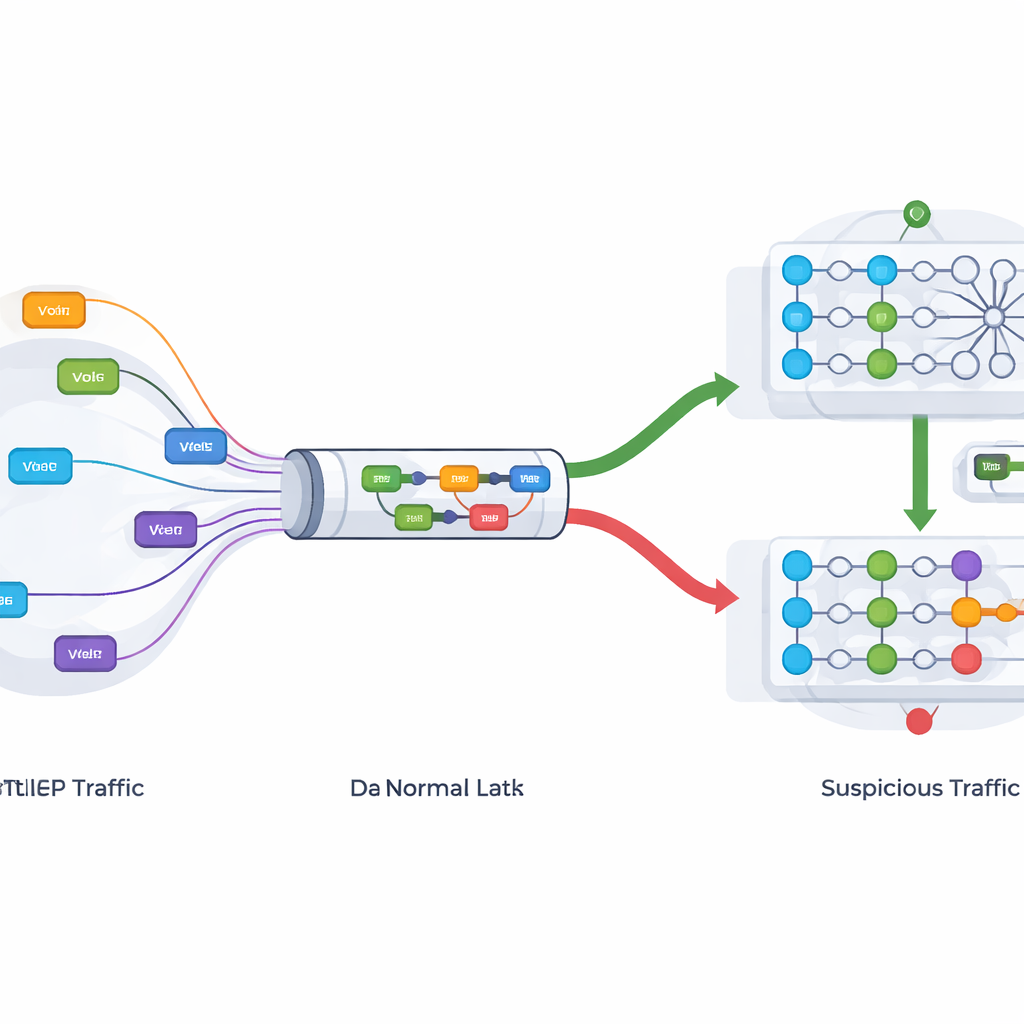

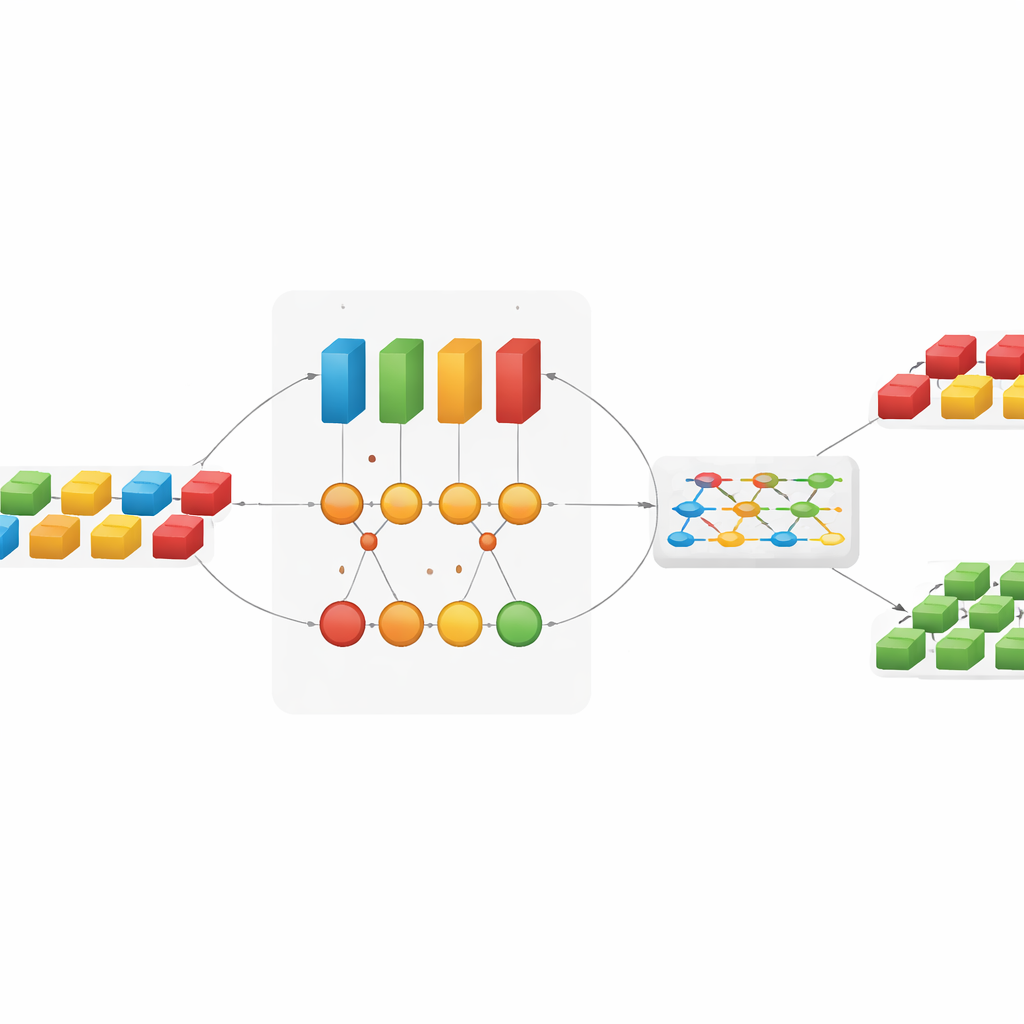

Pozwolenie uczeniu głębokiemu na obserwację przewodów

Zamiast polegać na stałych regułach, badacze zwrócili się ku modelom uczenia głębokiego, które potrafią wyłapywać wzorce bezpośrednio z danych. Jeden model, sieć konwolucyjna (CNN), specjalizuje się w wykrywaniu krótkich, lokalnych wybuchów, takich jak nagłe zmiany priorytetu lub rozmiaru pakietów. Inny, oparty na sieciach rekurencyjnych i ich wariancie Long Short‑Term Memory (LSTM), śledzi dłuższe trendy w przepływie, takie jak stopniowe obniżenia rangi czy okresowe zacieranie oznaczeń. Podając modelom uporządkowane w czasie sekwencje cech pakietów, system uczy się, jak zachowuje się normalny ruch i jak zmanipulowany ruch subtelnie od niego odstaje.

Jak dobrze wypadły inteligentne detektory

Każdy z modeli z osobna radził sobie już imponująco dobrze: CNN poprawnie sklasyfikował około 97 procent przypadków, podczas gdy warianty RNN i LSTM osiągnęły ponad 99,7 procent trafności w rozróżnianiu przepływów zmanipulowanych od prawidłowych. Aby zwiększyć wydajność, autorzy połączyli wiele modeli w zespół (ensemble), który dokonuje miękkiego głosowania między ich predykcjami. To połączenie osiągnęło około 99,3 procent dokładności, z równie wysokimi wynikami w wykrywaniu niemal wszystkich manipulacji przy rzadkim występowaniu fałszywych alarmów. W porównaniu z bardziej tradycyjnymi metodami, takimi jak regresja logistyczna czy lasy losowe, podejścia oparte na uczeniu głębokim dużo lepiej uchwyciły złożone, zależne od czasu zachowanie rzeczywistego ruchu.

Co to oznacza dla zwykłych użytkowników

Dla przeciętnej osoby techniczne szczegóły sprowadzają się do jednej obietnicy: inteligentniejszy monitoring może utrzymać uczciwość pasów szybkiego ruchu w internecie. Poprzez ciągłe obserwowanie, jak pakiety są oznaczane i jak faktycznie poruszają się w sieci, modele uczenia głębokiego mogą niemal w czasie rzeczywistym wskazywać nieuczciwą lub złośliwą priorytetyzację. To daje operatorom narzędzie do przywracania równowagi — tak aby połączenia głosowe, komunikacja ratunkowa i usługi krytyczne dla biznesu otrzymywały usługę, którą im obiecano, bez cichego podkopywania przez błędy konfiguracji lub oszustwa systemu.

Cytowanie: Rahman, M.M.H., Alnaeem, M. & Ibrahim, A.A. Detection of DSCP-based traffic prioritization manipulations and their impact on network performance. Sci Rep 16, 10637 (2026). https://doi.org/10.1038/s41598-026-44350-6

Słowa kluczowe: priorytetyzacja ruchu sieciowego, manipulacja DSCP, bezpieczeństwo uczenia głębokiego, jakość usług, wydajność internetu