Clear Sky Science · it

Rilevamento delle manipolazioni della priorizzazione del traffico basata su DSCP e loro impatto sulle prestazioni di rete

Perché il tuo traffico online non viene trattato allo stesso modo

Ogni volta che avvii una videochiamata, guardi un film in streaming o entri in un gioco online, i tuoi dati competono con milioni di altri pacchetti che attraversano la rete. Per mantenere le cose fluide, le reti assegnano silenziosamente alcune tipologie di traffico a una corsia preferenziale. Ma queste corsie possono essere truccate o configurate male, permettendo ai pacchetti non appropriati di saltare la coda e rallentando tutti gli altri. Questo articolo esplora come tali comportamenti scorretti possano essere individuati automaticamente usando l’intelligenza artificiale moderna, prima che danneggino la qualità delle chiamate, lo streaming o altri servizi online critici.

Come Internet decide chi passa per primo

Le reti moderne usano un piccolo campo all’interno di ogni pacchetto dati, chiamato Differentiated Services Code Point (DSCP), come una sorta di codice colore per la priorità. Le chiamate vocali e i video live ricevono colori che indicano ai router di inviarli per primi, mentre la navigazione web normale ottiene un grado inferiore. Quando questo sistema funziona correttamente, latenza, jitter e perdita di pacchetti rimangono bassi per le applicazioni sensibili al tempo. Ma se le marcature sono errate—per errore o intenzionalmente—il traffico a basso valore può insinuarsi nella corsia veloce, o il traffico importante può essere messo da parte, provocando chiamate scattose, video bloccati e applicazioni lente.

Modalità con cui il sistema può essere manipolato

Gli autori delineano diversi tipi di manipolazione che possono perturbare silenziosamente questo sistema di priorità. In un downgrade, flussi ad alta priorità come voce o video vengono rietichettati come traffico ordinario, così subiscono ritardi e interruzioni quando la rete è congestionata. In un upgrade, flussi a bassa priorità vengono falsamente dipinti come premium, occupando larghezza di banda a discapito degli altri. Altri stratagemmi rimuovono casualmente le marcature dai pacchetti, li fanno oscillare tra livelli di priorità o assegnano marcature strane a protocolli di controllo che dovrebbero seguire regole rigide. Ognuno di questi schemi lascia un’impronta sottile in come latenza, jitter e throughput dei pacchetti evolvono nel tempo.

Costruire un banco di prova realistico di flussi Internet

Per studiare queste impronte, il team ha creato una mini‑Internet controllata e ha generato attività quotidiane: streaming video e audio, giochi online, transazioni finanziarie, chiamate vocali e chat. Hanno catturato centinaia di migliaia di pacchetti, registrando quando sono stati inviati, la loro dimensione, a quale applicazione appartenevano e come erano marcati e consegnati. Da questo flusso grezzo hanno calcolato misure di prestazione come latenza, jitter, throughput e perdita di pacchetti, quindi hanno deliberatamente alterato le marcature DSCP per simulare diversi scenari di manipolazione. Il dataset risultante mescolava traffico onesto e manomesso, fornendo una prova impegnativa per qualsiasi metodo di rilevamento.

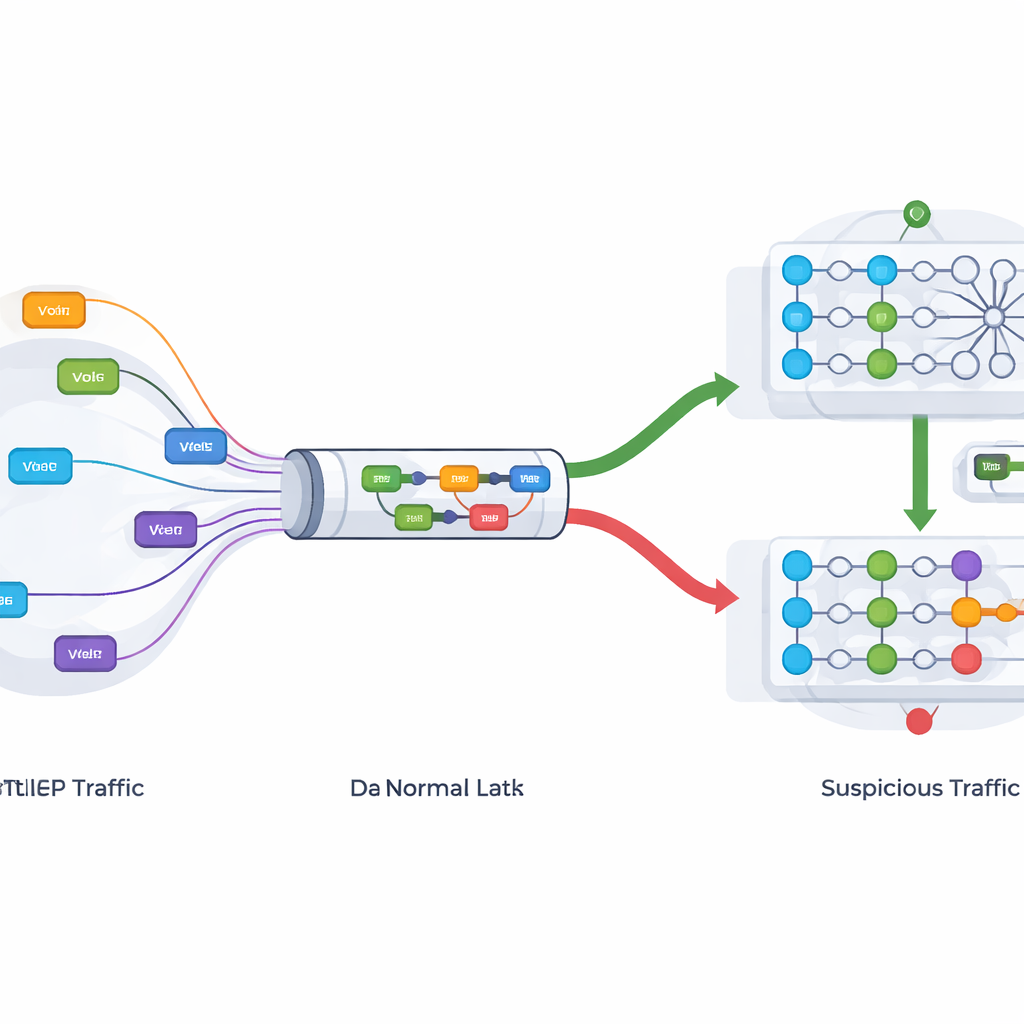

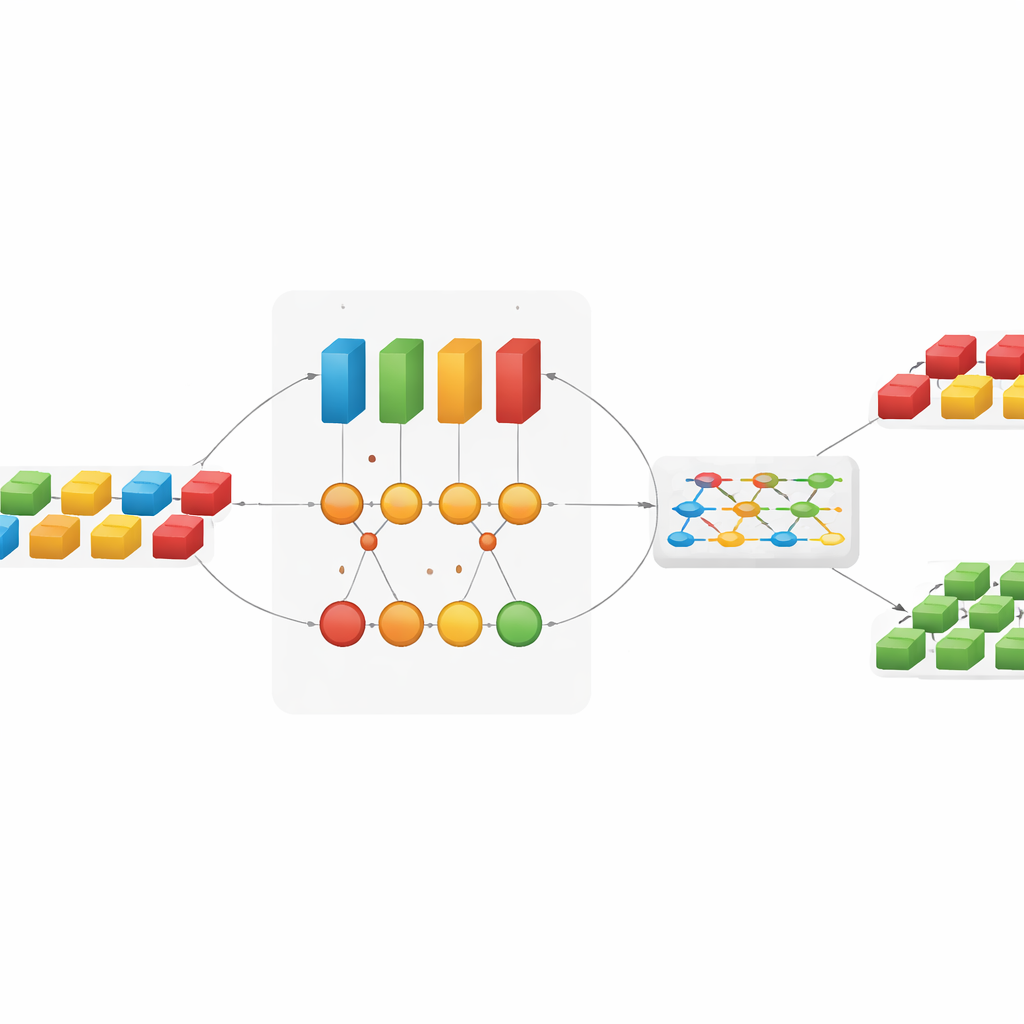

Lasciare che il deep learning osservi i cavi

Invece di affidarsi a regole fisse, i ricercatori si sono rivolti a modelli di deep learning che possono apprendere i pattern direttamente dai dati. Un modello, una Convolutional Neural Network (CNN), è specializzato nel rilevare brevi raffiche locali come cambiamenti improvvisi nella priorità o nella dimensione dei pacchetti. Un altro, basato su Reti Neurali Ricorrenti e la loro variante Long Short‑Term Memory (LSTM), traccia tendenze a lungo termine in un flusso, come degradazioni graduali o una rimozione periodica delle marcature. Alimentando questi modelli con sequenze ordinate nel tempo di caratteristiche dei pacchetti, il sistema impara come si comporta il traffico normale e come il traffico manipolato devia sottilmente da quella norma.

Quanto bene hanno funzionato i rilevatori intelligenti

Ogni singolo modello ha già ottenuto risultati impressionanti: la CNN ha classificato correttamente circa il 97 percento dei casi, mentre le varianti RNN e LSTM hanno superato il 99,7 percento di accuratezza nel distinguere flussi manipolati da quelli legittimi. Per spingere ulteriormente le prestazioni, gli autori hanno combinato più modelli in un ensemble che prende un voto soft sulle loro predizioni. Questo approccio combinato ha raggiunto circa il 99,3 percento di accuratezza, con punteggi altrettanto solidi per rilevare quasi tutte le manipolazioni raramente generando falsi allarmi. Rispetto a metodi più tradizionali come la regressione logistica o le random forest, gli approcci di deep learning si sono dimostrati molto migliori nel catturare il comportamento complesso e dipendente dal tempo del traffico reale.

Cosa significa questo per gli utenti comuni

Per l’utente medio, i dettagli tecnici si riducono a una promessa semplice: un monitoraggio più intelligente può mantenere oneste le corsie preferenziali di Internet. Monitorando continuamente come i pacchetti sono marcati e come si muovono effettivamente nella rete, questi modelli di deep learning possono segnalare priorizzazioni ingiuste o dannose in tempo quasi reale. Questo fornisce agli operatori un modo per ripristinare l’equilibrio—così che le chiamate vocali, le comunicazioni d’emergenza e i servizi aziendali critici ricevano il servizio promesso, senza essere silenziosamente sovrastati da errori di configurazione o manipolazioni del sistema.

Citazione: Rahman, M.M.H., Alnaeem, M. & Ibrahim, A.A. Detection of DSCP-based traffic prioritization manipulations and their impact on network performance. Sci Rep 16, 10637 (2026). https://doi.org/10.1038/s41598-026-44350-6

Parole chiave: priorizzazione del traffico di rete, manipolazione DSCP, sicurezza con deep learning, qualità del servizio, prestazioni di Internet