Clear Sky Science · pt

Projeto de uma arquitetura em camadas que preserva a privacidade para a troca segura de dados médicos em ambientes de nuvem

Por que é importante compartilhar seus registros de saúde com mais segurança

A medicina moderna depende cada vez mais de dados que o acompanham em todos os lugares: leituras cardíacas do seu smartwatch, resultados de exames do hospital e imagens analisadas por especialistas do outro lado do mundo. Grande parte dessas informações hoje circula por serviços comerciais de nuvem. Essa conveniência tem um custo: uma vez que os dados deixam os muros do hospital, tornam-se alvos sedutores para hackers, funcionários curiosos e até manipulações discretas que podem alterar um diagnóstico. Este estudo explora como envolver sistemas de saúde baseados em nuvem em várias camadas coordenadas de proteção, de modo que os médicos continuem a receber as informações necessárias, enquanto os pacientes mantêm sua privacidade e confiança preservadas.

O problema de enviar dados hospitalares para a nuvem

Registros de saúde costumavam ficar em pastas de papel e em computadores dentro do hospital. Hoje, plataformas de nuvem facilitam o armazenamento de grandes coleções de resultados de exames, imagens médicas e leituras contínuas de sensores corporais, além de seu compartilhamento para telemedicina e pesquisa. Mas no momento em que esses registros são enviados a um provedor externo, vários riscos surgem ao mesmo tempo. Funcionários curiosos de uma empresa de nuvem podem vasculhar dados que não precisam ver, serviços de armazenamento diferentes podem cooperar secretamente para juntar mais informações sobre uma pessoa, e atacantes podem alterar registros de maneiras difíceis de detectar. Muitas defesas atuais lidam com apenas um desses problemas por vez — por exemplo, ferramentas que apenas criptografam arquivos, ou sistemas que apenas monitoram comportamento anômalo. Os autores argumentam que essa abordagem fragmentada deixa lacunas perigosas quando os dados circulam por redes de saúde complexas e multi-nuvem.

Um caminho em camadas do leito ao cloud e de volta

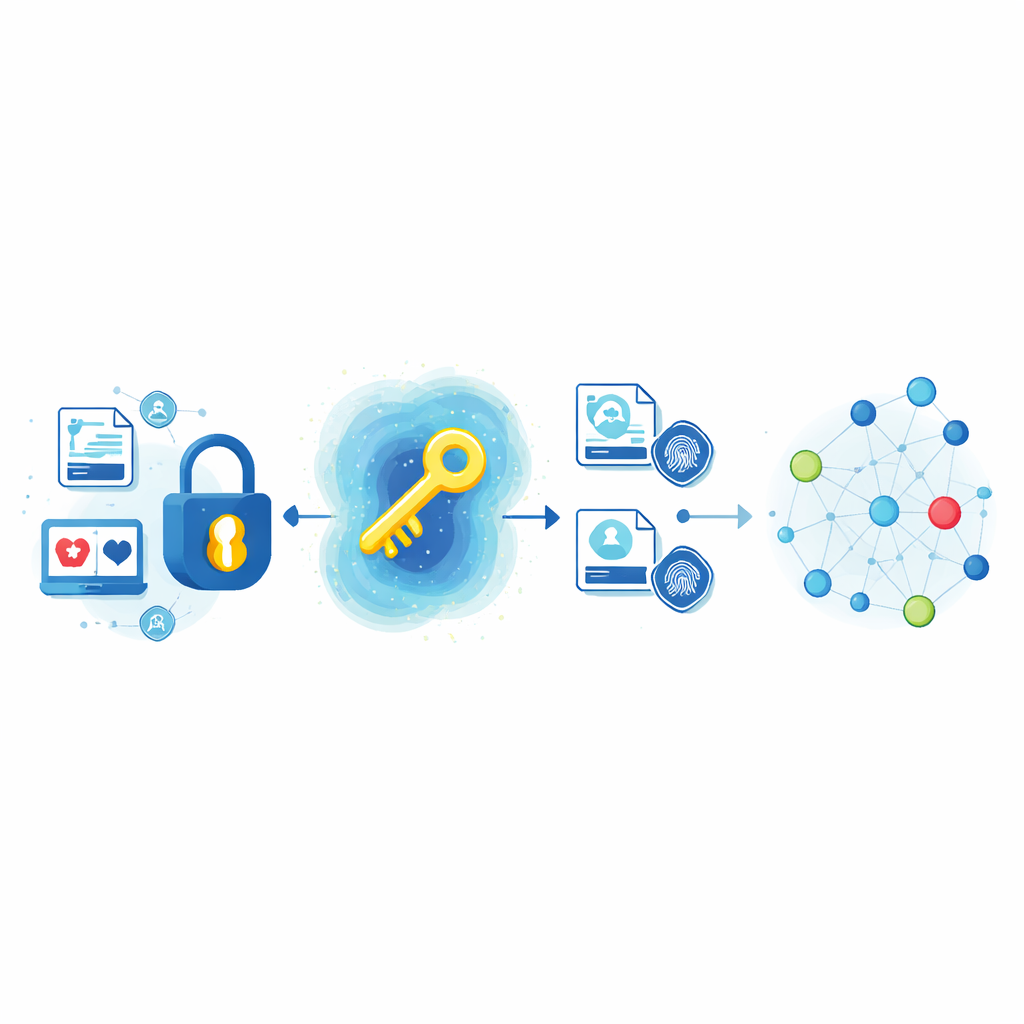

Os pesquisadores propõem um caminho de segurança ponta a ponta que acompanha os dados de saúde desde o momento em que são gerados, passando pelo armazenamento e compartilhamento na nuvem, até cada acesso posterior. Quando um prontuário pessoal é criado — por um dispositivo, uma máquina de laboratório ou a equipe do hospital — ele é imediatamente embaralhado usando um método especial chamado criptografia baseada em atributos. Em vez de simplesmente trancar um arquivo com uma senha, esse método vincula o acesso a quem você é e qual papel desempenha, como um cardiologista de plantão ou um técnico de laboratório em uma determinada equipe. Uma autoridade confiável de chaves emite chaves digitais que incorporam esses papéis e podem ser revogadas depois. O servidor na nuvem armazena apenas as versões embaralhadas e pode ajudar em parte do trabalho de decodificação, mas nunca vê o conteúdo original. Esse desenho permite que hospitais alterem permissões de funcionários ou aposentem contas antigas sem ter que recriptografar anos de registros anteriores.

Chaves mais fortes e alarmes embutidos contra adulteração

Trancas boas são tão fortes quanto suas chaves. Para impedir que atacantes adivinhem ou analisem estatisticamente as chaves, a equipe acrescenta outra camada que eles chamam de otimização haze. Trata-se de um procedimento de busca que procura ativamente por chaves cujos padrões de bits sejam tão aleatórios e imprevisíveis quanto possível, parecido com girar um cadeado de combinação até que cada roda esteja bem misturada. Sobre isso, eles anexam uma impressão digital digital a cada registro criptografado usando uma receita amplamente confiável conhecida como SHA-256. A impressão é calculada quando os dados são inicialmente armazenados e então recalculada cada vez que um registro é recuperado. Se mesmo um único bit dos dados subjacentes tiver sido alterado — por acidente, falha de hardware ou adulteração intencional — as impressões não coincidirão mais, e o sistema pode recusar automaticamente o acesso ou disparar um alerta.

Ensinando o sistema a detectar comportamentos suspeitos

A criptografia por si só não consegue pegar uma enfermeira usando o login de outra pessoa ou um técnico que descarrega discretamente muito mais registros do que o habitual. Para tratar isso, a estrutura adiciona uma camada de monitoramento inteligente baseada em um tipo moderno de aprendizado de máquina que atua sobre redes de relacionamentos. Aqui, cada usuário, dispositivo e arquivo se torna um nó em um grafo, e cada login ou acesso a dados se torna uma conexão entre eles. Com o tempo, o modelo aprende como é a atividade normal: quais departamentos costumam acessar que tipos de registros, em que horários e a partir de quais dispositivos e locais. Quando uma nova ação se desvia demais desses padrões aprendidos — por exemplo, um funcionário não clínico acessando repetidamente arquivos sensíveis de um dispositivo incomum — o sistema sinaliza o evento como uma anomalia em milissegundos, tudo sem olhar para o conteúdo médico bruto.

O que os testes dizem sobre segurança e velocidade

Para verificar se a sobreposição dessas proteções retardava o sistema, os autores construíram um ambiente de testes usando prontuários eletrônicos reais e hardware de nuvem realista. Eles mediram a precisão na detecção de padrões de acesso estranhos, o tempo necessário para criptografar e descriptografar dados, o atraso percebido pelos usuários, a vazão de rede, o uso de memória e o consumo de energia. O desenho combinado alcançou confiabilidade muito alta em distinguir comportamento normal de suspeito, enquanto bloqueava mais de 99% das tentativas simuladas de acesso indevido e preservava a integridade dos dados em quase todas as verificações. Ao mesmo tempo, manteve atrasos na ordem de alguns milésimos de segundo e suportou muitos usuários simultâneos com recursos computacionais modestos. Em comparação com vários projetos anteriores, foi tanto mais seguro quanto mais eficiente.

O que isso significa para pacientes e clínicos

Para não especialistas, a mensagem principal é que os autores não confiam em um único cadeado mágico para proteger dados de saúde na nuvem. Em vez disso, eles entrelaçam trancas mais inteligentes, chaves melhores, alarmes embutidos contra adulteração e um sentinela digital sempre ativo que observa como o sistema é usado. Seus resultados sugerem que hospitais e provedores de telemedicina podem migrar com mais confiança para plataformas de nuvem sem forçar um trade-off entre privacidade e desempenho. Em termos práticos, isso pode significar consultas remotas mais rápidas, medicina orientada por dados mais precisa e menos chances de seu histórico médico ser exposto ou alterado silenciosamente ao longo do caminho.

Citação: Muthuvel, S., Priya, S. & Sampath Kumar, K. Design of a multi-layered privacy-preserving architecture for secure medical data exchange in cloud environments. Sci Rep 16, 11282 (2026). https://doi.org/10.1038/s41598-026-40122-4

Palavras-chave: segurança em saúde na nuvem, privacidade de dados médicos, criptografia de dados de saúde, detecção de anomalias, prontuários eletrônicos