Clear Sky Science · de

Entwurf einer mehrschichtigen, datenschutzwahrenden Architektur für sicheren Austausch medizinischer Daten in Cloud-Umgebungen

Warum eine sicherere Weitergabe Ihrer Gesundheitsdaten wichtig ist

Die moderne Medizin ist zunehmend auf Daten angewiesen, die Sie überallhin begleiten: Herzwerte von Ihrer Smartwatch, Laborergebnisse aus dem Krankenhaus und Aufnahmen, die von Spezialisten weltweit ausgewertet werden. Ein Großteil dieser Informationen wird heute über kommerzielle Cloud-Dienste übertragen. Diese Bequemlichkeit hat ihren Preis: Sobald Daten die Mauern des Krankenhauses verlassen, sind sie attraktive Ziele für Hacker, neugierige Insider und selbst stilles Manipulieren, das eine Diagnose verändern könnte. Diese Studie untersucht, wie Cloud-basierte Gesundheitssysteme durch mehrere koordinierte Schutzschichten so geschützt werden können, dass Ärztinnen und Ärzte weiterhin die nötigen Informationen erhalten, während Patientinnen und Patienten ihre Privatsphäre und ihr Vertrauen behalten.

Das Problem beim Verlagern von Krankenhaussdaten in die Cloud

Früher lagen Gesundheitsakten in Papierordnern oder auf Rechnern innerhalb des Krankenhauses. Heute ermöglichen Cloud-Plattformen das einfache Speichern großer Bestände an Laborergebnissen, medizinischen Bildern und kontinuierlichen Messwerten von Körpersensoren sowie deren gemeinsame Nutzung für Telemedizin und Forschung. Doch in dem Moment, in dem diese Datensätze an einen externen Anbieter übergeben werden, entstehen mehrere Risiken gleichzeitig. Neugieriges Personal eines Cloud-Anbieters könnte Daten einsehen, die es nicht sehen sollte, verschiedene Speicherdienste könnten heimlich zusammenwirken, um mehr Informationen über eine Person zu gewinnen, und Angreifer könnten Datensätze so verändern, dass das schwer zu entdecken ist. Viele aktuelle Abwehrmaßnahmen adressieren nur eines dieser Probleme — etwa Werkzeuge, die nur Dateien verschlüsseln, oder Systeme, die nur nach ungewöhnlichem Verhalten suchen. Die Autoren argumentieren, dass dieser Stückwerk‑Ansatz gefährliche Lücken offenlässt, sobald Daten durch komplexe, multi-Cloud-basierte Gesundheitsnetzwerke wandern.

Ein mehrschichtiger Weg vom Krankenbett in die Cloud und zurück

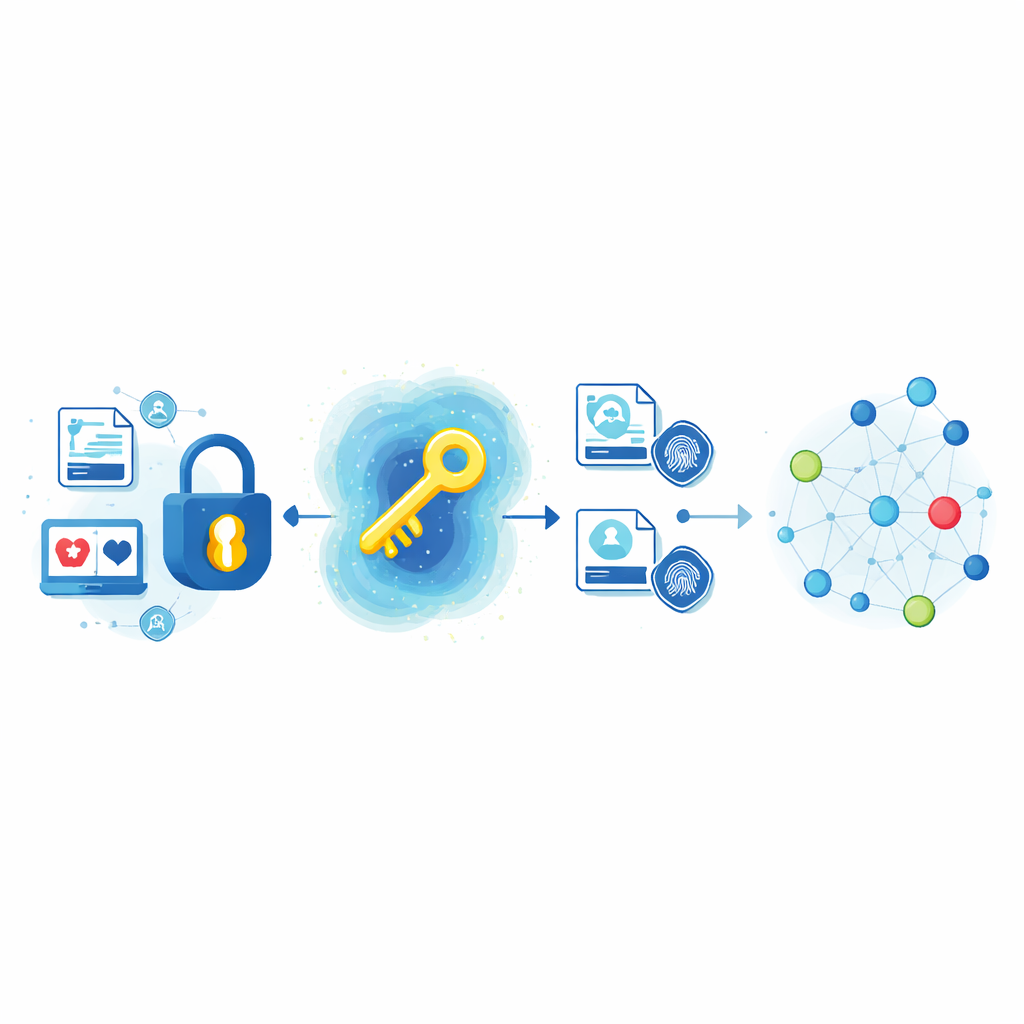

Die Forschenden schlagen einen durchgehenden Sicherheitsweg vor, der Gesundheitsdaten von dem Moment an begleitet, in dem sie erzeugt werden, über Speicherung und Teilen in der Cloud bis zu jedem späteren Zugriff. Wenn ein persönlicher Gesundheitsdatensatz erzeugt wird — durch ein Gerät, ein Laborgerät oder Krankenhauspersonal — wird er sofort mithilfe einer speziellen Methode namens attributbasierte Verschlüsselung verschleiert. Anstatt eine Datei einfach mit einem Passwort zu sperren, knüpft diese Methode den Zugriff an wer Sie sind und welche Rolle Sie ausüben, etwa ein diensthabender Kardiologe oder ein Laborant in einem bestimmten Team. Eine vertrauenswürdige Schlüsselbehörde stellt digitale Schlüssel aus, die diese Rollen verkörpern und später widerrufen werden können. Der Cloud-Server speichert nur die verschlüsselten Versionen und kann bei einem Teil der Entschlüsselungsarbeit helfen, sieht aber niemals den Originalinhalt. Dieses Design erlaubt es Krankenhäusern, Berechtigungen von Mitarbeitenden zu ändern oder alte Konten außer Betrieb zu nehmen, ohne jahrelange Archivdaten neu verschlüsseln zu müssen.

Stärkere Schlüssel und eingebaute Manipulationsalarme

Gute Schlösser sind nur so sicher wie ihre Schlüssel. Um zu verhindern, dass Angreifer Schlüssel erraten oder statistisch analysieren, fügt das Team eine weitere Schicht hinzu, die sie als Haze-Optimierung bezeichnen. Dabei handelt es sich um ein Suchverfahren, das aktiv nach Schlüsseln sucht, deren Bitmuster so zufällig und unvorhersehbar wie möglich sind — ähnlich wie das gründliche Durchmischen eines Zahlenschlosses. Darauf aufbauend hängen sie jedem verschlüsselten Datensatz einen digitalen Fingerabdruck an, berechnet nach einem weit verbreiteten Verfahren namens SHA-256. Der Fingerabdruck wird beim ersten Speichern der Daten berechnet und bei jedem Abruf erneut geprüft. Wenn auch nur ein einziges Bit der zugrunde liegenden Daten verändert wurde — sei es durch Unfall, Hardwarefehler oder gezielte Manipulation — stimmen die Fingerabdrücke nicht mehr überein, und das System kann automatisch den Zugriff verweigern oder einen Alarm auslösen.

Dem System beibringen, verdächtiges Verhalten zu erkennen

Kryptographie allein kann nicht verhindern, dass eine Pflegekraft die Anmeldedaten einer anderen Person benutzt oder ein Techniker heimlich deutlich mehr Datensätze herunterlädt als üblich. Um das zu adressieren, ergänzt das Framework eine intelligente Überwachungsschicht, die auf einer modernen Form des maschinellen Lernens basiert, das mit Beziehungsnetzwerken arbeitet. Dabei wird jede Nutzerin/jeder Nutzer, jedes Gerät und jede Datei zu einem Knoten in einem Graphen, und jede Anmeldung oder jeder Datenzugriff wird zu einer Verbindung zwischen ihnen. Im Laufe der Zeit lernt das Modell, wie normales Verhalten aussieht: welche Abteilungen welche Arten von Akten üblicherweise zu welchen Zeiten und von welchen Geräten und Standorten aus abrufen. Wenn eine neue Aktion zu stark von diesen gelernten Mustern abweicht — zum Beispiel wenn ein nicht-medizinischer Mitarbeitender wiederholt sensible Dateien von einem ungewohnten Gerät aus anfasst — markiert das System das Ereignis innerhalb von Millisekunden als Anomalie, und zwar ohne die rohen medizinischen Inhalte anzusehen.

Was die Tests zu Sicherheit und Geschwindigkeit sagen

Um zu prüfen, ob das Schichten dieser Schutzmechanismen das System verlangsamte, bauten die Autorinnen und Autoren ein Testbett mit echten elektronischen Gesundheitsakten und realer Cloud‑Hardware auf. Sie maßen die Genauigkeit bei der Erkennung ungewöhnlicher Zugriffsmuster, die Zeit, die zum Verschlüsseln und Entschlüsseln benötigt wird, die wahrgenommene Verzögerung für Nutzer, den Netzwerkdurchsatz, den Speicherverbrauch und den Energiebedarf. Das kombinierte Design erreichte eine sehr hohe Zuverlässigkeit bei der Unterscheidung von normalem und verdächtigem Verhalten, blockierte über 99 % der simulierten unbefugten Zugriffsversuche und bewahrte die Datenintegrität in nahezu allen Prüfungen. Gleichzeitig hielt es Verzögerungen bei einigen tausendstel Sekunden und unterstützte viele gleichzeitige Nutzer mit moderaten Rechenressourcen. Im Vergleich zu mehreren früheren Entwürfen war es sowohl sicherer als auch effizienter.

Was das für Patientinnen, Patienten und Klinikpersonal bedeutet

Für Laien ist die Kernbotschaft, dass die Autorinnen und Autoren nicht auf ein einzelnes magisches Schloss setzen, um Cloud-basierte Gesundheitsdaten zu schützen. Stattdessen verweben sie intelligentere Schlösser, bessere Schlüssel, eingebaute Manipulationsalarme und einen permanenten digitalen Wächter, der die Nutzung des Systems überwacht. Ihre Ergebnisse legen nahe, dass Krankenhäuser und Telemedizinanbieter mit größerer Zuversicht in Richtung Cloud-Plattformen gehen können, ohne einen Kompromiss zwischen Privatsphäre und Leistung eingehen zu müssen. Praktisch könnte das schnellere Fernkonsultationen, genauere datengestützte Medizin und geringere Chancen bedeuten, dass Ihre medizinische Vorgeschichte offengelegt oder unbemerkt verändert wird.

Zitation: Muthuvel, S., Priya, S. & Sampath Kumar, K. Design of a multi-layered privacy-preserving architecture for secure medical data exchange in cloud environments. Sci Rep 16, 11282 (2026). https://doi.org/10.1038/s41598-026-40122-4

Schlüsselwörter: Sicherheit im Gesundheitswesen in der Cloud, Privatsphäre medizinischer Daten, Verschlüsselung von Gesundheitsdaten, Anomalieerkennung, elektronische Gesundheitsakten