Clear Sky Science · fr

Conception d'une architecture multicouche préservant la vie privée pour l'échange sécurisé de données médicales dans les environnements cloud

Pourquoi un partage plus sûr de vos dossiers de santé est important

La médecine moderne dépend de plus en plus de données qui vous suivent partout : des mesures cardiaques issues de votre montre connectée, des résultats de laboratoire de l'hôpital, et des examens interprétés par des spécialistes à l'autre bout du monde. Une grande partie de ces informations transite désormais par des services cloud commerciaux. Cette commodité a un coût : dès que les données quittent les murs de l'hôpital, elles deviennent des cibles tentantes pour des pirates, des initiés indiscrets, et même des manipulations silencieuses susceptibles d'altérer un diagnostic. Cette étude explore comment envelopper les systèmes de santé basés sur le cloud dans plusieurs couches de protection coordonnées, de sorte que les médecins reçoivent toujours les informations nécessaires, tandis que les patients conservent leur vie privée et leur confiance.

Le problème de l'envoi des données hospitalières vers le cloud

Les dossiers médicaux vivaient autrefois dans des classeurs papier et sur des ordinateurs à l'intérieur de l'hôpital. Aujourd'hui, les plateformes cloud facilitent le stockage de vastes collections de résultats de laboratoire, d'images médicales et de mesures continues issues de capteurs portés sur le corps, ainsi que leur partage pour la télémédecine et la recherche. Mais dès que ces dossiers sont envoyés à un prestataire extérieur, plusieurs risques apparaissent simultanément. Du personnel curieux d'une entreprise cloud peut consulter des données qu'il n'a pas besoin de voir, différents services de stockage peuvent coopérer en secret pour recouper davantage d'informations sur une personne, et des attaquants peuvent altérer des dossiers de manière difficilement détectable. De nombreuses défenses actuelles ne traitent qu'un seul de ces problèmes à la fois — par exemple des outils qui ne font que chiffrer des fichiers, ou des systèmes qui ne cherchent que des comportements anormaux. Les auteurs soutiennent que cette approche fragmentaire laisse des lacunes dangereuses lorsque les données circulent dans des réseaux de santé multi-cloud complexes.

Un parcours en couches du chevet au cloud et retour

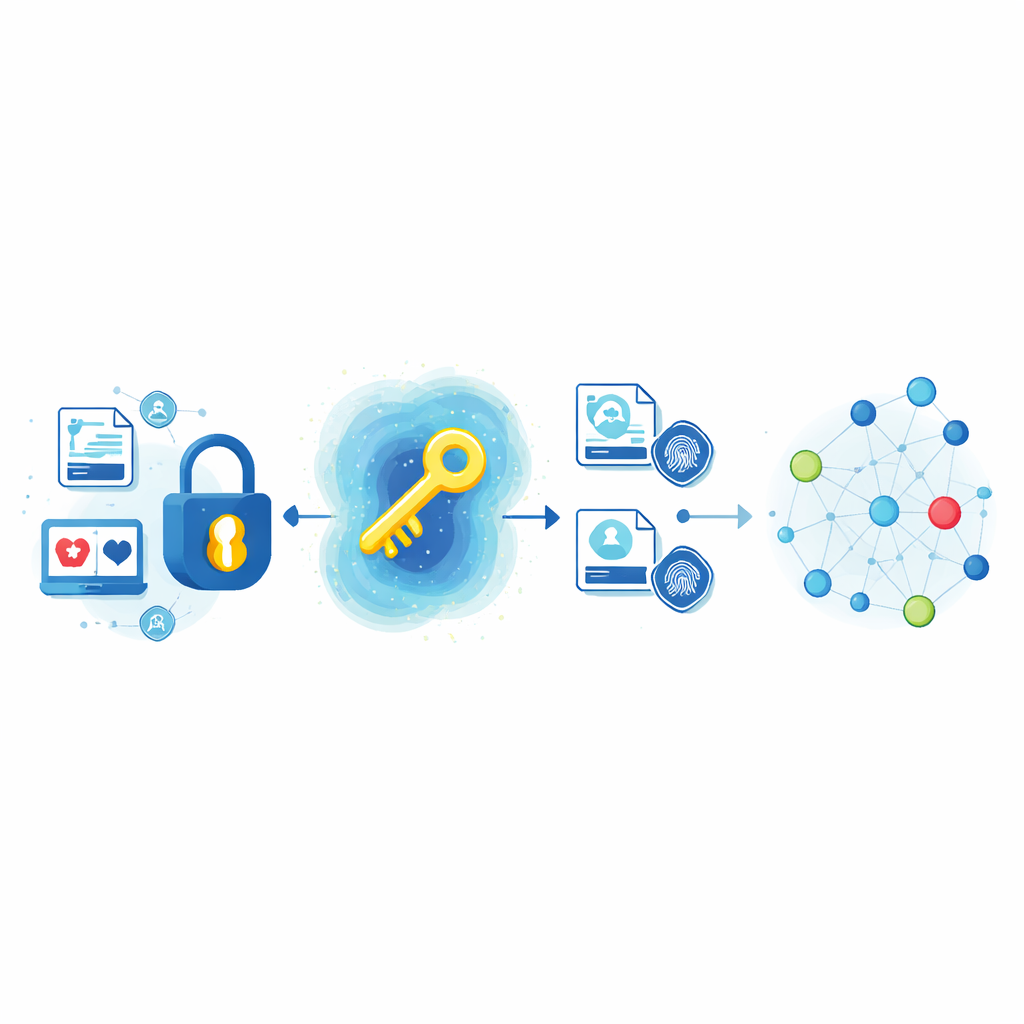

Les chercheurs proposent une voie de sécurité de bout en bout qui suit les données de santé dès leur création, en passant par le stockage et le partage dans le cloud, jusqu'à chaque accès ultérieur. Lorsqu'un dossier de santé personnel est généré — par un appareil, une machine de laboratoire ou le personnel hospitalier — il est immédiatement brouillé à l'aide d'une méthode spéciale appelée chiffrement basé sur les attributs. Au lieu de simplement verrouiller un fichier par un mot de passe, cette méthode lie l'accès à qui vous êtes et à quel rôle vous occupez, comme un cardiologue de garde ou un technicien de laboratoire d'une certaine équipe. Une autorité de clés de confiance délivre des clés numériques incarnant ces rôles et pouvant ensuite être révoquées. Le serveur cloud ne stocke que les versions brouillées et peut aider à une partie du travail de décodage, mais ne voit jamais le contenu d'origine. Cette conception permet aux hôpitaux de modifier les droits du personnel ou de supprimer d'anciens comptes sans avoir à re-chiffrer des années d'anciens dossiers.

Des clés plus robustes et des alarmes anti-manipulation intégrées

De bonnes serrures ne valent que par la qualité de leurs clés. Pour empêcher les attaquants de deviner ou d'analyser statistiquement les clés, l'équipe ajoute une autre couche qu'elle appelle optimisation de brume (haze optimization). Il s'agit d'une procédure de recherche qui traque activement des clés dont les motifs de bits sont aussi aléatoires et imprévisibles que possible, un peu comme remuer un cadenas à combinaison jusqu'à ce que chaque roue soit parfaitement mélangée. Par-dessus cela, ils attachent une empreinte numérique à chaque enregistrement chiffré en utilisant une recette largement reconnue connue sous le nom SHA-256. L'empreinte est calculée lorsque les données sont stockées pour la première fois, puis recalculée à chaque récupération d'un dossier. Si ne serait-ce qu'un seul bit des données sous-jacentes a été modifié — qu'il s'agisse d'un accident, d'une défaillance matérielle ou d'une falsification intentionnelle — les empreintes ne correspondront plus, et le système pourra refuser automatiquement l'accès ou déclencher une alerte.

Apprendre au système à repérer les comportements suspects

La cryptographie seule ne peut pas détecter une infirmière utilisant la connexion d'un tiers ou un technicien téléchargeant discrètement bien plus de dossiers que d'habitude. Pour cela, le cadre ajoute une couche de surveillance intelligente basée sur un type moderne d'apprentissage automatique qui opère sur des réseaux de relations. Ici, chaque utilisateur, appareil et fichier devient un nœud dans un graphe, et chaque connexion ou accès aux données devient un lien entre eux. Au fil du temps, le modèle apprend à quoi ressemble une activité normale : quels services accèdent habituellement à quels types de dossiers, à quelles heures, et depuis quels appareils et emplacements. Lorsqu'une nouvelle action s'écarte trop de ces schémas appris — par exemple, un membre du personnel non médical accédant de façon répétée à des fichiers sensibles depuis un appareil inhabituel — le système signale l'événement comme une anomalie en quelques millisecondes, le tout sans examiner le contenu médical brut.

Ce que disent les tests sur la sécurité et la rapidité

Pour vérifier si ces couches de protection ralentissaient le système, les auteurs ont construit un banc d'essai utilisant de vrais dossiers de santé électroniques et un matériel cloud réaliste. Ils ont mesuré la précision de détection des accès anormaux, le temps nécessaire pour chiffrer et déchiffrer les données, le délai perçu par les utilisateurs, le débit réseau, l'utilisation mémoire et la consommation d'énergie. La conception combinée a atteint une très grande fiabilité pour distinguer le comportement normal du comportement suspect, tout en bloquant plus de 99 % des tentatives d'accès inappropriées simulées et en préservant l'intégrité des données dans presque tous les contrôles. Dans le même temps, elle a maintenu des délais de l'ordre de quelques millièmes de seconde et a supporté de nombreux utilisateurs simultanés avec des ressources informatiques modestes. Comparée à plusieurs conceptions antérieures, elle était à la fois plus sûre et plus efficace.

Ce que cela signifie pour les patients et les cliniciens

Pour les non-spécialistes, le message principal est que les auteurs ne misent pas sur une serrure magique unique pour protéger les données de santé dans le cloud. Ils tissent plutôt ensemble des serrures plus intelligentes, de meilleures clés, des alarmes anti-manipulation intégrées et une sentinelle numérique toujours active qui surveille l'utilisation du système. Leurs résultats suggèrent que les hôpitaux et les prestataires de télémédecine peuvent migrer plus sereinement vers des plateformes cloud sans imposer un compromis entre confidentialité et performance. Concrètement, cela pourrait signifier des consultations à distance plus rapides, une médecine pilotée par les données plus précise, et moins de risques que votre historique médical soit exposé ou modifié en silence en cours de route.

Citation: Muthuvel, S., Priya, S. & Sampath Kumar, K. Design of a multi-layered privacy-preserving architecture for secure medical data exchange in cloud environments. Sci Rep 16, 11282 (2026). https://doi.org/10.1038/s41598-026-40122-4

Mots-clés: sécurité des soins cloud, confidentialité des données médicales, chiffrement des données de santé, détection d'anomalies, dossiers de santé électroniques