Clear Sky Science · pl

Projekt wielowarstwowej architektury zachowującej prywatność do bezpiecznej wymiany danych medycznych w środowiskach chmurowych

Dlaczego bezpieczniejsze udostępnianie twoich danych zdrowotnych ma znaczenie

Współczesna medycyna coraz bardziej polega na danych, które podążają za tobą wszędzie: zapisy z serca z twojego smartwatcha, wyniki badań z laboratorium czy skany analizowane przez specjalistów na drugim końcu świata. Wiele z tych informacji dziś przepływa przez komercyjne usługi chmurowe. Ta wygoda ma jednak swoją cenę: gdy dane opuszczają mury szpitala, stają się atrakcyjnym celem dla hakerów, ciekawskich pracowników i nawet cichej manipulacji, która może zmienić diagnozę. W badaniu tym analizuje się, jak otoczyć oparte na chmurze systemy opieki zdrowotnej kilkoma skoordynowanymi warstwami ochrony, tak aby lekarze otrzymywali potrzebne im informacje, a pacjenci zachowali prywatność i zaufanie.

Problem wysyłania danych szpitalnych do chmury

Dawniej dokumentacja medyczna przechowywana była w papierowych teczkach i na komputerach w obrębie szpitala. Dziś platformy chmurowe ułatwiają gromadzenie ogromnych zbiorów wyników badań, obrazów medycznych i ciągłych odczytów z czujników noszonych na ciele oraz udostępnianie ich w telemedycynie i badaniach. Ale w chwili, gdy te rekordy trafiają do zewnętrznego dostawcy, pojawia się kilka zagrożeń jednocześnie. Ciekawski personel firmy chmurowej może przeglądać dane, których nie powinien widzieć, różne usługi magazynowania mogą potajemnie współpracować, by złożyć pełniejszy obraz osoby, a napastnicy mogą modyfikować zapisy w sposób trudny do wykrycia. Wiele obecnych zabezpieczeń rozwiązuje tylko jeden z tych problemów — na przykład narzędzia szyfrujące pliki albo systemy wykrywające nietypowe zachowania. Autorzy argumentują, że takie fragmentaryczne podejście pozostawia niebezpieczne luki, gdy dane poruszają się w złożonych, wielochmurowych sieciach ochrony zdrowia.

Wielowarstwowa ścieżka od łóżka chorego do chmury i z powrotem

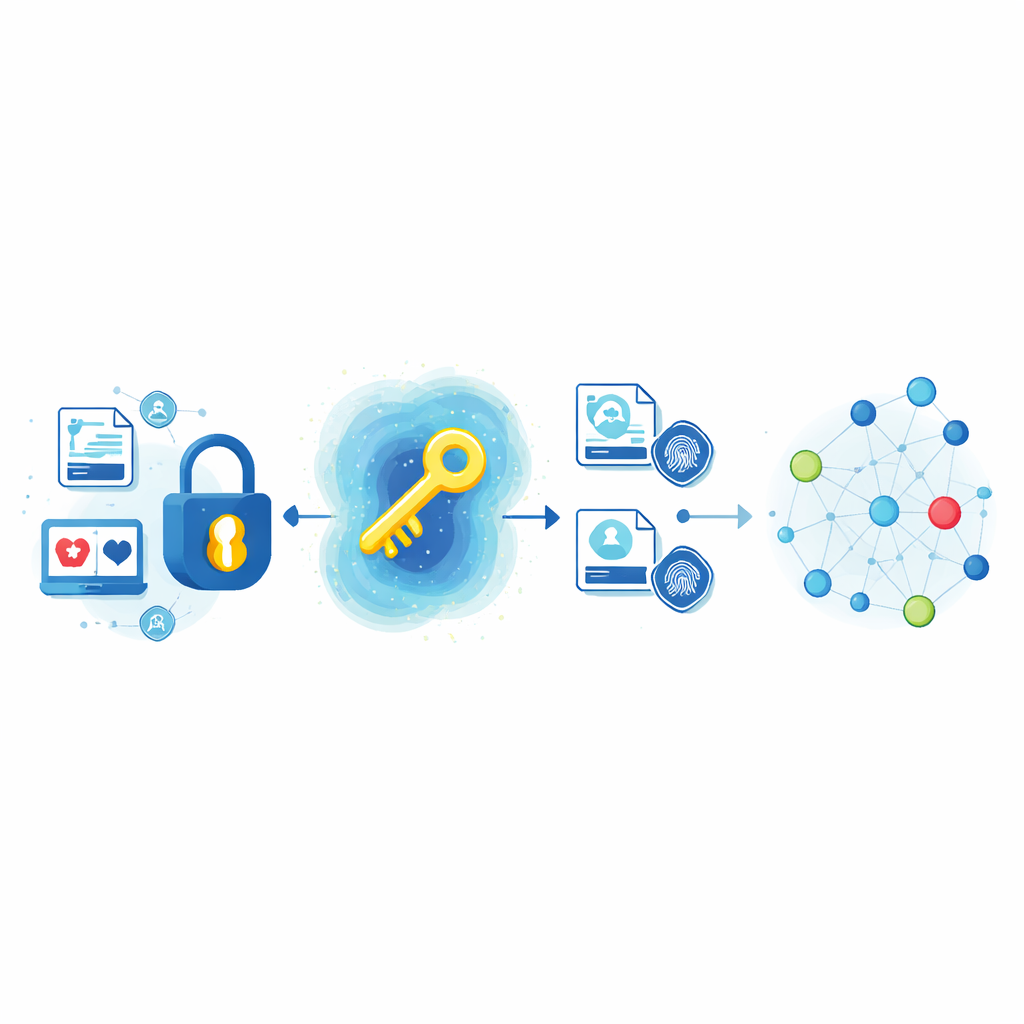

Naukowcy proponują kompleksową ścieżkę bezpieczeństwa od momentu powstania danych zdrowotnych, przez ich przechowywanie i udostępnianie w chmurze, aż po każdy późniejszy dostęp. Gdy osobista dokumentacja zdrowotna jest tworzona — przez urządzenie, aparat laboratoryjny czy personel szpitala — jest natychmiast zaciemniana przy użyciu specjalnej metody zwanej szyfrowaniem opartym na atrybutach. Zamiast po prostu zablokować plik hasłem, ta metoda wiąże dostęp z tym, kim jesteś i jaką rolę pełnisz, na przykład z dyżurującym kardiologiem czy technikiem laboratoryjnym z określonego zespołu. Zaufany urząd wydający klucze przypisuje klucze cyfrowe odzwierciedlające te role i może je później unieważniać. Serwer chmurowy przechowuje tylko zaszyfrowane wersje i może pomóc w częściowym odszyfrowaniu, ale nigdy nie widzi oryginalnej treści. Takie rozwiązanie pozwala szpitalom zmieniać uprawnienia personelu lub wycofywać stare konta bez konieczności ponownego szyfrowania lat minionych zapisów.

Mocniejsze klucze i wbudowane alarmy przed manipulacją

Dobre zamki są tak silne, jak ich klucze. Aby uniemożliwić napastnikom zgadywanie lub statystyczną analizę kluczy, zespół dodaje warstwę zwaną optymalizacją mgły. To procedura poszukująca kluczy, których wzory bitów są jak najbardziej losowe i nieprzewidywalne, podobnie jak mieszanie kół kombinacyjnego zamka, aż każde koło zostanie dokładnie przemieszane. Do tego dołącza się cyfrowy odcisk palca do każdego zaszyfrowanego rekordu, korzystając z powszechnie zaufanego algorytmu SHA-256. Odcisk jest obliczany w chwili pierwszego zapisu danych, a następnie ponownie przy każdym ich odczycie. Jeśli choćby pojedynczy bit danych zostanie zmieniony — czy to przez przypadek, awarię sprzętu, czy celową manipulację — odciski przestaną się zgadzać, a system może automatycznie odmówić dostępu lub wyzwolić alarm.

Uczenie systemu rozpoznawania podejrzanych zachowań

Same mechanizmy kryptograficzne nie złapią pielęgniarki używającej czyjegoś logowania ani technika cicho pobierającego znacznie więcej rekordów niż zwykle. Aby temu sprostać, ramy dodają inteligentną warstwę monitoringu opartą na nowoczesnym typie uczenia maszynowego działającego na sieciach relacji. Tutaj każdy użytkownik, urządzenie i plik staje się węzłem w grafie, a każde logowanie czy dostęp do danych — krawędzią łączącą je. Z czasem model uczy się, jak wygląda normalna aktywność: które działy zwykle uzyskują dostęp do jakich rodzajów rekordów, o jakich porach i z jakich urządzeń i lokalizacji. Gdy nowe działanie odbiega zbyt daleko od tych wyuczonych wzorców — na przykład pracownik niemedyczny wielokrotnie sięgający po wrażliwe pliki z nietypowego urządzenia — system w ciągu milisekund oznaczy zdarzenie jako anomalię, i to bez zaglądania w nieprzetworzoną zawartość medyczną.

Co mówią testy o bezpieczeństwie i szybkości

Aby sprawdzić, czy nakładanie tych zabezpieczeń nie spowalnia systemu, autorzy zbudowali testowe środowisko używając rzeczywistych elektronicznych dokumentów zdrowotnych i realistycznego sprzętu chmurowego. Mierzyli skuteczność wykrywania nietypowych wzorców dostępu, czas potrzebny na szyfrowanie i odszyfrowanie danych, opóźnienie widoczne dla użytkowników, przepustowość sieci, użycie pamięci i zużycie energii. Połączony projekt osiągnął bardzo wysoką niezawodność w rozróżnianiu normalnego i podejrzanego zachowania, blokując ponad 99% symulowanych nieprawidłowych prób dostępu i zachowując integralność danych niemal we wszystkich kontrolach. Jednocześnie opóźnienia utrzymano na poziomie kilku tysięcznych sekundy, a system obsługiwał wielu równoczesnych użytkowników przy skromnych zasobach obliczeniowych. W porównaniu z kilkoma wcześniejszymi rozwiązaniami był zarówno bardziej bezpieczny, jak i wydajniejszy.

Co to oznacza dla pacjentów i personelu medycznego

Dla osób niebędących specjalistami główny wniosek jest taki, że autorzy nie polegają na jednym magicznym zamku chroniącym dane zdrowotne w chmurze. Zamiast tego splatają mądrzejsze zamki, lepsze klucze, wbudowane alarmy przed manipulacją i stałego cyfrowego strażnika obserwującego, jak system jest używany. Ich wyniki sugerują, że szpitale i dostawcy telemedycyny mogą bezpieczniej przechodzić na platformy chmurowe, bez konieczności wyboru między prywatnością a wydajnością. W praktyce może to oznaczać szybsze konsultacje zdalne, dokładniejszą medycynę opartą na danych i mniejsze ryzyko, że twoja historia medyczna zostanie ujawniona lub cicho zmieniona po drodze.

Cytowanie: Muthuvel, S., Priya, S. & Sampath Kumar, K. Design of a multi-layered privacy-preserving architecture for secure medical data exchange in cloud environments. Sci Rep 16, 11282 (2026). https://doi.org/10.1038/s41598-026-40122-4

Słowa kluczowe: bezpieczeństwo chmurowej ochrony zdrowia, prywatność danych medycznych, szyfrowanie danych zdrowotnych, wykrywanie anomalii, elektroniczne dokumenty medyczne