Clear Sky Science · it

Progettazione di un’architettura multilivello per la tutela della privacy nello scambio sicuro di dati medici in ambienti cloud

Perché è importante condividere in modo più sicuro i propri referti

La medicina moderna dipende sempre più da dati che ti accompagnano ovunque: letture cardiache dallo smartwatch, risultati di laboratorio dall’ospedale e immagini interpretate da specialisti a migliaia di chilometri di distanza. Gran parte di queste informazioni viaggia oggi attraverso servizi cloud commerciali. Questa comodità ha un costo: una volta che i dati escono dalle mura dell’ospedale diventano bersagli allettanti per hacker, addetti curiosi e perfino manomissioni silenziose che potrebbero cambiare una diagnosi. Questo studio esplora come avvolgere i sistemi sanitari basati su cloud in più strati coordinati di protezione, in modo che i medici ottengano le informazioni necessarie mentre i pazienti mantengono intatta privacy e fiducia.

Il problema dell’invio dei dati ospedalieri al cloud

I fascicoli sanitari un tempo erano custoditi in cartelle cartacee e su computer dentro l’ospedale. Oggi le piattaforme cloud rendono semplice immagazzinare grandi raccolte di risultati di laboratorio, immagini mediche e letture continue da sensori indossabili, e condividerle per telemedicina e ricerca. Ma nel momento in cui quei record vengono trasferiti a un provider esterno emergono subito diversi rischi. Personale curioso di una società cloud potrebbe consultare dati che non dovrebbe vedere, servizi di archiviazione differenti potrebbero cooperare silenziosamente per ricostruire più informazioni su una persona e gli attaccanti potrebbero alterare i record in modi difficili da rilevare. Molte difese attuali affrontano solo uno di questi problemi alla volta — per esempio strumenti che criptano solo i file o sistemi che si limitano a cercare comportamenti anomali. Gli autori sostengono che questo approccio frammentario lascia pericolose falle quando i dati transitano in reti sanitarie multi-cloud complesse.

Un percorso stratificato dal letto del paziente al cloud e ritorno

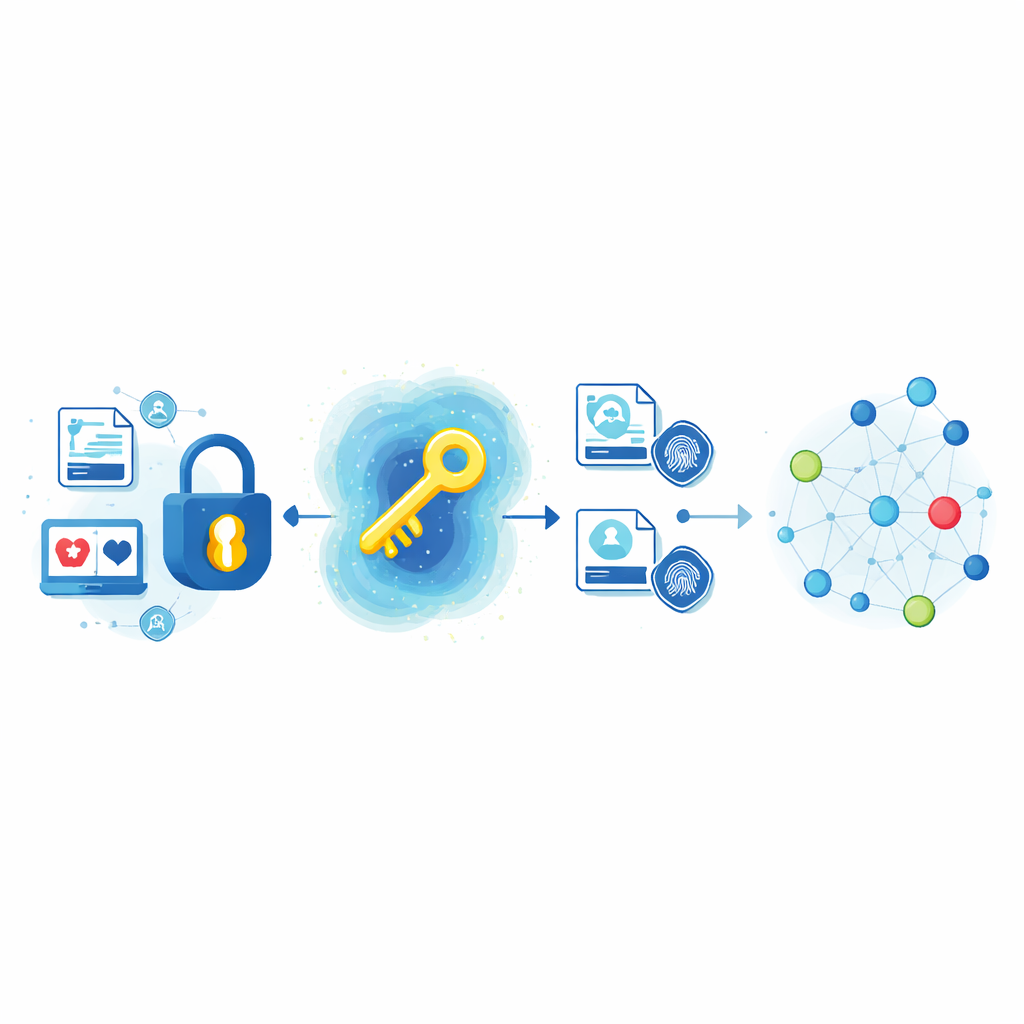

I ricercatori propongono un percorso di sicurezza end-to-end che segue i dati sanitari dall’istante in cui vengono generati, attraverso l’archiviazione e la condivisione in cloud, fino a ogni successivo accesso. Quando un record personale di salute viene creato — da un dispositivo, da una macchina di laboratorio o dal personale ospedaliero — viene subito offuscato usando un metodo speciale chiamato crittografia basata su attributi. Invece di limitarsi a chiudere un file con una password, questo metodo lega l’accesso a chi sei e a che ruolo ricopri, per esempio un cardiologo di turno o un tecnico di laboratorio su un certo team. Un’autorità di chiavi di fiducia emette chiavi digitali che incarnano questi ruoli e che possono in seguito essere revocate. Il server cloud memorizza solo le versioni offuscate e può aiutare in parte il lavoro di decodifica, ma non vede mai il contenuto originale. Questo progetto permette agli ospedali di modificare i permessi del personale o disattivare account vecchi senza dover rientrare a ricriptare anni di record passati.

Chiavi più robuste e allarmi anti-manomissione integrati

Le serrature sono valide quanto le loro chiavi. Per impedire che gli aggressori possano indovinare o analizzare statisticamente le chiavi, il team aggiunge un ulteriore livello chiamato ottimizzazione haze. Si tratta di una procedura di ricerca che identifica attivamente chiavi i cui pattern di bit sono il più possibile casuali e imprevedibili, come se si mescolasse una combinazione finché ogni disco è ben agitato. Su questo strato, viene poi apposto a ogni record cifrato un’impronta digitale usando una ricetta largamente affidabile nota come SHA-256. L’impronta viene calcolata quando i dati sono archiviati per la prima volta e poi ricalcolata ogni volta che un record viene recuperato. Se anche un singolo bit dei dati sottostanti è stato alterato — per caso, per guasti hardware o per manomissione intenzionale — le impronte non combaceranno più e il sistema potrà rifiutare l’accesso o generare un allarme.

Addestrare il sistema a riconoscere comportamenti sospetti

La crittografia da sola non può rilevare un’infermiera che utilizza il login di un’altra persona o un tecnico che scarica silenziosamente molti più record del solito. Per questo il framework aggiunge un livello di monitoraggio intelligente basato su un moderno tipo di apprendimento automatico che lavora su reti di relazioni. Qui ogni utente, dispositivo e file diventa un nodo in un grafo, e ogni accesso o login diventa una connessione tra di essi. Con il tempo il modello impara quale sia l’attività normale: quali reparti di solito accedono a quali tipi di record, in quali orari e da quali dispositivi e località. Quando una nuova azione devia troppo da quei modelli appresi — per esempio, un membro del personale non medico che consulta ripetutamente file sensibili da un dispositivo insolito — il sistema marca l’evento come anomalia in millisecondi, il tutto senza esaminare il contenuto medico grezzo.

Cosa dicono i test sulla sicurezza e la velocità

Per verificare se sovrapporre queste protezioni rallentasse il sistema, gli autori hanno costruito un testbed usando cartelle cliniche elettroniche reali e hardware cloud realistico. Hanno misurato l’accuratezza nel rilevare pattern di accesso anomali, il tempo necessario per cifrare e decifrare i dati, il ritardo percepito dagli utenti, la larghezza di banda della rete, l’uso di memoria e il consumo energetico. Il progetto combinato ha raggiunto un’affidabilità molto alta nel distinguere comportamenti normali da quelli sospetti, bloccando oltre il 99% dei tentativi di accesso impropri simulati e preservando l’integrità dei dati in quasi tutti i controlli. Allo stesso tempo ha mantenuto i ritardi a pochi millesimi di secondo e ha supportato molti utenti simultanei con risorse di calcolo modeste. Rispetto a diversi progetti precedenti, è risultato sia più sicuro sia più efficiente.

Cosa significa questo per pazienti e clinici

Per i non specialisti, il messaggio principale è che gli autori non fanno affidamento su una singola serratura magica per proteggere i dati sanitari basati su cloud. Al contrario, intrecciano serrature più intelligenti, chiavi migliori, allarmi anti-manomissione integrati e una sentinella digitale sempre attiva che osserva l’uso del sistema. I risultati suggeriscono che ospedali e fornitori di telemedicina possono migrare con maggiore fiducia verso piattaforme cloud senza essere costretti a scegliere tra privacy e prestazioni. In termini pratici, questo potrebbe significare consulti remoti più rapidi, una medicina guidata dai dati più accurata e meno possibilità che la tua storia clinica venga esposta o alterata silenziosamente lungo il percorso.

Citazione: Muthuvel, S., Priya, S. & Sampath Kumar, K. Design of a multi-layered privacy-preserving architecture for secure medical data exchange in cloud environments. Sci Rep 16, 11282 (2026). https://doi.org/10.1038/s41598-026-40122-4

Parole chiave: sicurezza cloud in sanità, privacy dei dati medici, crittografia dei dati sanitari, rilevamento anomalie, cartelle cliniche elettroniche