Clear Sky Science · pl

Hybrydowe podejście uczenia głębokiego z uwzględnieniem wymiaru czasowego do inteligentnego wykrywania włamań w sieciach IIoT z obsługą 6G

Mądrzejsze tarcze dla fabryk przyszłości

Następna fala sieci bezprzewodowych i inteligentnych fabryk obiecuje szybszą produkcję, zdalne sterowanie i monitorowanie maszyn w czasie rzeczywistym. Jednak gdy coraz więcej urządzeń komunikuje się bezprzewodowo, pojawiają się także nowe możliwości dla hakerów. W artykule opisano nowe podejście do automatycznego wykrywania intruzów w przyszłych, połączonych z 6G systemach przemysłowych, wykorzystujące zaawansowany rodzaj sztucznej inteligencji, który obserwuje ruch sieciowy w czasie i potrafi wychwycić subtelne sygnały zagrożenia zanim wyrządzą szkody.

Dlaczego fabryki jutra potrzebują nowych strażników

Nowoczesne zakłady przemysłowe wypełniają się połączonymi czujnikami, robotami i sterownikami, wszystkie połączone w ramach tzw. Przemysłowego Internetu Rzeczy. Wraz z nadejściem sieci 6G zostanie podłączonych jeszcze więcej urządzeń przy większych prędkościach i praktycznie zerowych opóźnieniach. To sprzyja zadaniom takim jak zdalna chirurgia czy autonomiczne pojazdy wewnątrz zakładu, ale też sprawia, że ataki mogą rozprzestrzeniać się szybko i ukrywać w ogromnych strumieniach danych. Tradycyjne narzędzia bezpieczeństwa opierają się na stałych regułach i znanych sygnaturach zagrożeń; działają najlepiej, gdy atak jest już dobrze zrozumiany. W złożonych, szybko zmieniających się sieciach przemysłowych 6G wiele ataków jest nowych, rzadkich lub sprytnie zamaskowanych, więc systemy oparte na regułach mają trudności z nadążaniem.

Nauka maszyn wykrywania subtelnych zagrożeń

Aby stawić czoła temu problemowi, autorzy sięgają po uczenie głębokie — gałąź AI, która wyciąga wzorce bezpośrednio z danych. Zamiast ręcznie kodować, jak wygląda atak, system analizuje duże ilości historycznego ruchu sieciowego z otwartego zbioru danych o nazwie Edge-IIoTset, który zawiera wiele typów ataków, takich jak odmowa usługi, kradzież danych, wstrzykiwanie kodu czy malware, zmieszanych z normalnym zachowaniem. Zbiór jest silnie niezrównoważony — jest znacznie więcej normalnego ruchu niż ataków, a niektóre typy ataków są rzadkie. Aby uniknąć mylących wyników, badacze starannie przygotowują dane: oczyszczają je, usuwają duplikaty, konwertują wpisy tekstowe na wartości liczbowe, odrzucają pola nieprzydatne lub nadmiernie specyficzne oraz stosują technikę próbkowania warstwowego, tak aby zarówno zbiory treningowe, jak i testowe zawierały uczciwy udział każdego typu ataku.

Jak działa hybrydowy strażnik AI

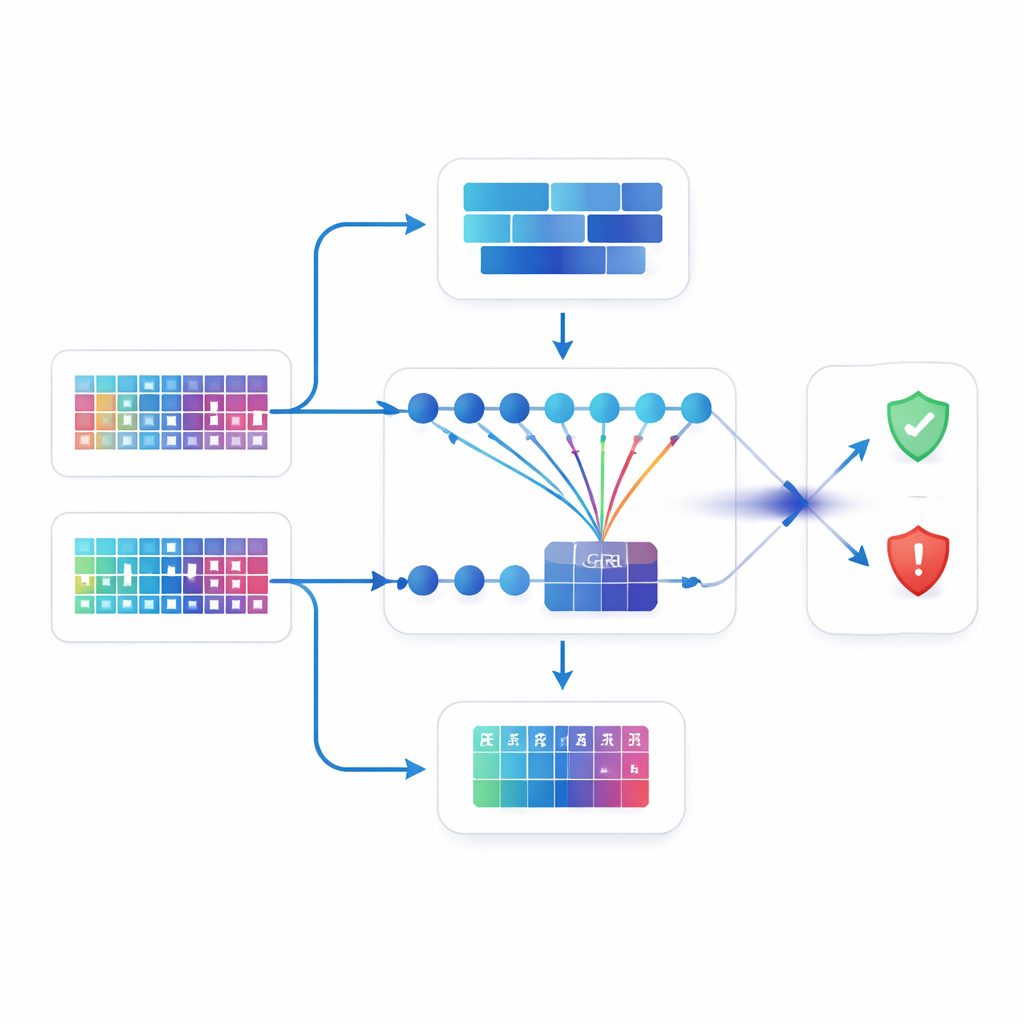

Rdzeniem badania jest model hybrydowy łączący dwie różne gałęzie uczenia głębokiego oraz mechanizm uwagi. Jedna gałąź, głęboka sieć neuronowa, traktuje ruch bardziej jak migawkę, wydobywając szerokie, globalne wzorce we wszystkich cechach. Druga gałąź, zwana dwukierunkową bramkowaną jednostką rekurencyjną (bidirectional gated recurrent unit), jest zaprojektowana do sekwencji; śledzi, jak ruch zmienia się w czasie, zarówno w przód, jak i w tył, wychwytując rytmy i kontekst, które mogą ujawnić powolne lub etapowe ataki. Na to nakłada się komponent uwagi, działający jak reflektor, który uczy się, które momenty w historii ruchu są najważniejsze przy podejmowaniu decyzji o tym, czy coś jest podejrzane. Wyjścia obu gałęzi są następnie łączone i przekazywane do końcowego klasyfikatora, który decyduje, czy dana porcje ruchu są normalne, czy należą do jednego z kilku typów ataków.

Testowanie nowego strażnika

Autorzy porównują swój hybrydowy projekt z kilkoma powszechnie stosowanymi architekturami uczenia głębokiego, w tym prostszymi sieciami neuronowymi, sieciami konwolucyjnymi oraz modelami łączącymi warstwy konwolucyjne z rekurencyjnymi. Wszystkie modele są trenowane i testowane w tych samych warunkach, by porównanie było uczciwe. Proponowany model osiąga dokładność na poziomie około 96,9 procent i utrzymuje bardzo niski wskaźnik fałszywych alarmów. Nie tylko przewyższa modele bazowe zbudowane przez autorów, lecz także bije najlepsze wyniki raportowane w innych niedawnych pracach opartych na tym samym zbiorze danych. Szczegółowe analizy, takie jak macierze pomyłek i krzywe wydajności, pokazują, że model potrafi rozdzielić wiele różnych kategorii ataków, rzadko oznaczając normalny ruch jako złośliwy — co jest ważne, by unikać niepotrzebnych przestojów w fabryce.

Co to oznacza dla bezpieczniejszego przemysłu połączonego

Dla czytelnika niebędącego specjalistą kluczowy wniosek jest taki, że praca ta pokazuje bardziej czujnego i adaptacyjnego cyfrowego strażnika dla przyszłych fabryk i obiektów przemysłowych. Poprzez połączenie szerokiego wykrywania wzorców, analizy z uwzględnieniem czasu oraz mechanizmu skupiającego uwagę na najbardziej wymownych momentach aktywności sieciowej, model potrafi wykrywać szerokie spektrum cyberataków w zatłoczonym środowisku przemysłowym z obsługą 6G z wysoką dokładnością i niską liczbą fałszywych alarmów. Autorzy zauważają, że potrzebne są dalsze prace, aby system był łatwiejszy do interpretacji, szybszy i przetestowany na dodatkowych danych z rzeczywistych wdrożeń, jednak ich wyniki sugerują, że takie hybrydowe podejścia AI mogą stać się kluczowym elementem utrzymania odporności przyszłej generacji sieci przemysłowych wobec rozwijających się zagrożeń cybernetycznych.

Cytowanie: Guo, G., Qamar, F., Kazmi, S.H.A. et al. A hybrid deep learning approach with temporal awareness for intelligent intrusion detection in 6G-enabled IIoT networks. Sci Rep 16, 13474 (2026). https://doi.org/10.1038/s41598-026-43058-x

Słowa kluczowe: przemysłowe sieci 6G, wykrywanie włamań, bezpieczeństwo uczenia głębokiego, Industrial IoT, wykrywanie cyberataków