Clear Sky Science · it

Un approccio ibrido di deep learning con consapevolezza temporale per il rilevamento intelligente delle intrusioni nelle reti IIoT abilitate al 6G

Scudi più intelligenti per le fabbriche del futuro

La prossima ondata di reti wireless e fabbriche intelligenti promette produzioni più rapide, controllo remoto e monitoraggio in tempo reale delle macchine. Ma man mano che sempre più dispositivi comunicano tra loro tramite onde radio, si aprono anche nuove vie per i malintenzionati. Questo articolo esplora un nuovo metodo per individuare automaticamente gli intrusi informatici nei futuri sistemi industriali connessi al 6G, utilizzando una forma avanzata di intelligenza artificiale in grado di osservare il traffico di rete nel tempo e rilevare segnali sottili di pericolo prima che si verifichino danni.

Perché le fabbriche di domani hanno bisogno di nuove difese

I siti industriali moderni si stanno riempiendo di sensori connessi, robot e controller, tutti collegati tramite quanto viene definito Industrial Internet of Things. Con l’arrivo delle reti 6G saranno collegati ancora più dispositivi con velocità maggiori e latenze quasi nulle. Questo è utile per attività come chirurgia a distanza o veicoli autonomi all’interno di un impianto, ma significa anche che gli attacchi possono diffondersi rapidamente e nascondersi in enormi flussi di dati. Gli strumenti di sicurezza tradizionali si basano su regole fisse e firme di minacce note; funzionano al meglio quando l’attacco è già ben compreso. In reti industriali 6G complesse e in rapido cambiamento, molti attacchi sono nuovi, rari o abilmente camuffati, perciò i sistemi basati su regole faticano a restare al passo.

Insegnare alle macchine a riconoscere minacce sottili

Per affrontare questo problema, gli autori ricorrono al deep learning, un ramo dell’IA che impara i pattern direttamente dai dati. Invece di codificare a mano cosa sia un attacco, il sistema studia grandi quantità di traffico di rete passato prese da un dataset aperto chiamato Edge-IIoTset, che include molti tipi di attacchi come denial of service, furto di dati, iniezione di codice e malware, miscelati con comportamenti normali. Il dataset è fortemente sbilanciato, con molto più traffico normale che attacchi, e alcuni tipi di attacco sono rari. Per evitare risultati fuorvianti, i ricercatori preparano i dati con cura: li puliscono, rimuovono duplicati, convertono voci testuali in numeri, eliminano campi poco utili o eccessivamente specifici e utilizzano una tecnica di campionamento stratificato in modo che sia il set di addestramento sia quello di test contengano una quota equilibrata di ciascun tipo di attacco.

Come funziona il cane da guardia AI ibrido

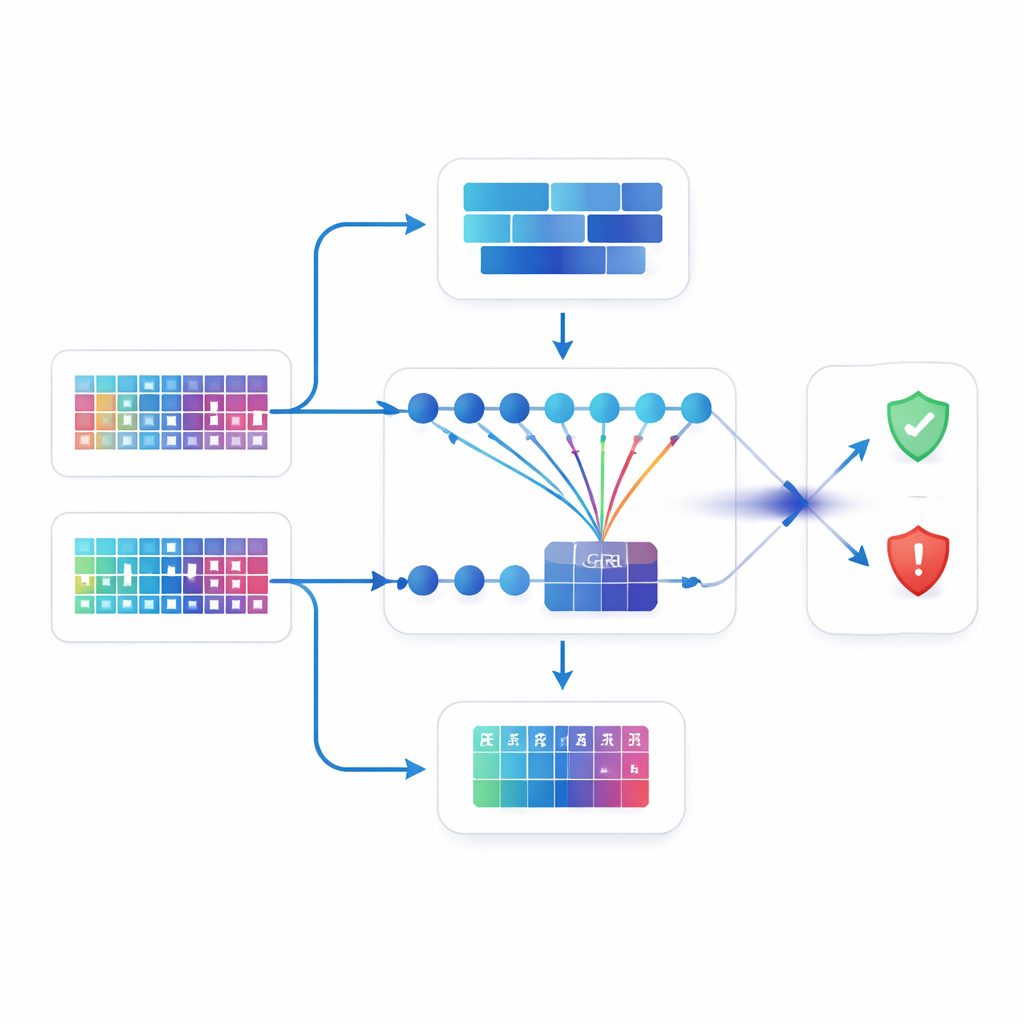

Al centro dello studio c’è un modello ibrido che combina due rami di deep learning diversi e un meccanismo di attenzione. Un ramo, una rete neurale profonda, osserva il traffico più come un’istantanea, estraendo pattern ampi e globali attraverso tutte le feature. L’altro ramo, chiamato gated recurrent unit bidirezionale, è pensato per le sequenze; segue come il traffico evolve nel tempo, sia in avanti sia all’indietro, catturando ritmi e contesti che possono rivelare attacchi lenti o a più fasi. Su questo si aggiunge un componente di attenzione che funziona come un proiettore, imparando quali istanti nella storia del traffico sono più rilevanti per decidere se qualcosa è sospetto. Le uscite dei due rami vengono quindi fuse e passate a un classificatore finale che decide se ogni porzione di traffico è normale o appartiene a uno dei vari tipi di attacco.

Mettere alla prova la nuova guardia

Gli autori confrontano il loro progetto ibrido con diversi setup di deep learning ampiamente usati, incluse reti neurali più semplici, reti convoluzionali e modelli che combinano strati convoluzionali con strati ricorrenti. Tutti i modelli sono addestrati e testati nelle stesse condizioni per rendere il confronto equo. Il modello proposto raggiunge un’accuratezza di circa il 96,9 percento e mantiene il tasso di falsi allarmi molto basso. Non solo supera i modelli di riferimento costruiti dagli autori, ma batte anche i migliori risultati riportati in altri studi recenti sullo stesso dataset. Verifiche dettagliate, come matrici di confusione e curve di prestazione, mostrano che il modello è in grado di distinguere molte diverse categorie di attacco pur raramente etichettando come malevolo il traffico normale—importante per evitare spegnimenti inutili in una fabbrica.

Cosa significa per un’industria connessa più sicura

Per un pubblico non specialista, il punto principale è che questo lavoro dimostra una guardia digitale più attenta e adattabile per le fabbriche e i siti industriali del futuro. Combinando la percezione di pattern ampi, l’analisi sensibile al tempo e un meccanismo di focalizzazione che evidenzia i momenti più significativi dell’attività di rete, il modello può rilevare un’ampia gamma di cyberattacchi in un ambiente industriale affollato e abilitato al 6G con alta accuratezza e pochi falsi allarmi. Pur osservando che è necessario ulteriore lavoro per rendere il sistema più interpretabile, più veloce e testarlo su ulteriori dati reali, i risultati suggeriscono che tali approcci ibridi di IA potrebbero diventare una componente centrale del modo in cui le reti industriali di nuova generazione restano resilienti contro minacce informatiche in evoluzione.

Citazione: Guo, G., Qamar, F., Kazmi, S.H.A. et al. A hybrid deep learning approach with temporal awareness for intelligent intrusion detection in 6G-enabled IIoT networks. Sci Rep 16, 13474 (2026). https://doi.org/10.1038/s41598-026-43058-x

Parole chiave: reti industriali 6G, rilevamento delle intrusioni, sicurezza deep learning, Industrial IoT, rilevamento di attacchi informatici