Clear Sky Science · de

Ein hybrider Deep-Learning-Ansatz mit Zeitbewusstsein für intelligente Eindringlingserkennung in 6G-fähigen IIoT-Netzen

Intelligentere Schutzschilde für zukünftige Fabriken

Die nächste Welle drahtloser Netzwerke und intelligenter Fabriken verspricht schnellere Produktion, Fernsteuerung und Echtzeitüberwachung von Maschinen. Doch je mehr Geräte drahtlos miteinander kommunizieren, desto mehr Angriffspunkte eröffnen sich für Hacker. Dieser Artikel untersucht eine neue Methode, um Cyber-Eindringlinge in künftigen 6G-verbundenen Industriesystemen automatisch zu erkennen, wobei eine fortgeschrittene Form künstlicher Intelligenz verwendet wird, die Netzwerkverkehr über die Zeit betrachtet und subtile Gefahrenzeichen erkennt, bevor Schäden entstehen.

Warum die Fabriken von morgen neue Wächter brauchen

Moderne Industrieanlagen füllen sich mit vernetzten Sensoren, Robotern und Steuerungen, die alle über das sogenannte Industrial Internet of Things verbunden sind. Mit dem Einzug von 6G werden noch mehr Geräte mit höheren Geschwindigkeiten und nahezu ohne Verzögerung vernetzt. Das ist vorteilhaft für Aufgaben wie Fernoperationen oder fahrerlose Fahrzeuge innerhalb einer Anlage, bedeutet aber auch, dass Angriffe sich schnell ausbreiten und sich in großen Datenströmen verstecken können. Traditionelle Sicherheitswerkzeuge basieren auf festen Regeln und bekannten Bedrohungs-Signaturen; sie funktionieren am besten, wenn ein Angriff bereits gut bekannt ist. In komplexen, sich schnell ändernden 6G-Industrienetzen sind viele Angriffe neu, selten oder geschickt getarnt, sodass regelbasierte Systeme schwer Schritt halten können.

Maschinen das Erkennen subtiler Bedrohungen beibringen

Um dieses Problem anzugehen, setzen die Autoren auf Deep Learning, einen Bereich der KI, der Muster direkt aus Daten lernt. Anstatt von Hand vorzuschreiben, wie ein Angriff aussieht, analysiert das System große Mengen vergangenen Netzwerkverkehrs aus einem offenen Datensatz namens Edge-IIoTset, der viele Arten von Angriffen wie Denial-of-Service, Datendiebstahl, Code-Injektion und Malware sowie normales Verhalten enthält. Der Datensatz ist stark unausgewogen, mit deutlich mehr normalem Verkehr als Angriffen, und einige Angriffstypen sind selten. Um irreführende Ergebnisse zu vermeiden, bereiten die Forschenden die Daten sorgfältig vor: Sie bereinigen sie, entfernen Duplikate, wandeln textähnliche Einträge in Zahlen um, streichen nicht hilfreiche oder zu spezifische Felder und verwenden eine stratifizierte Stichprobenmethode, sodass Trainings- und Testdaten jeweils einen ausgewogenen Anteil jeder Angriffskategorie enthalten.

Wie der hybride KI-Wachtmeister funktioniert

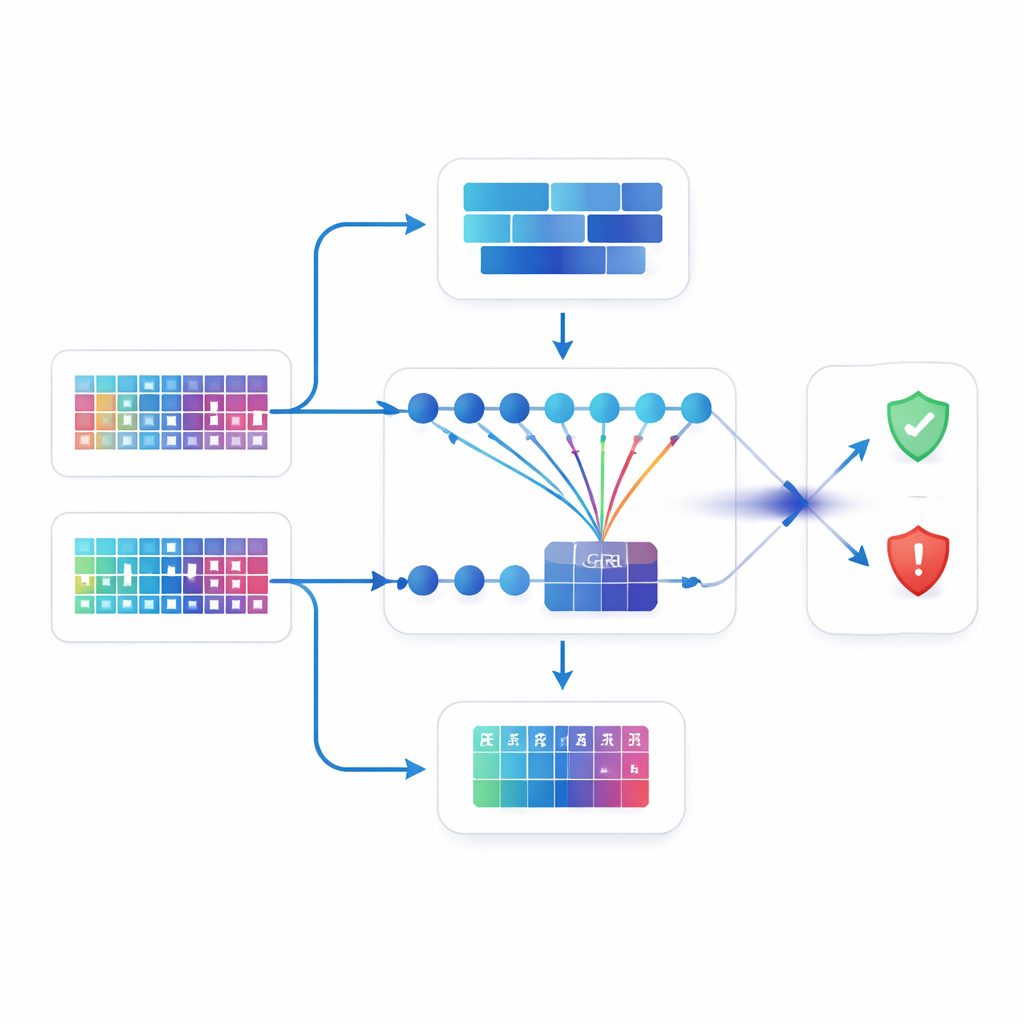

Kern der Studie ist ein hybrides Modell, das zwei verschiedene Deep-Learning-Zweige und einen Aufmerksamkeitsmechanismus kombiniert. Der eine Zweig, ein tiefes neuronales Netzwerk, betrachtet Verkehr mehr wie eine Momentaufnahme und extrahiert breite, globale Muster über alle Merkmale hinweg. Der andere Zweig, eine bidirektionale Gated Recurrent Unit, ist für Sequenzen ausgelegt; sie verfolgt, wie sich der Verkehr im Zeitverlauf entwickelt, sowohl vorwärts als auch rückwärts, und erfasst Rhythmen und Kontext, die langsame oder gestaffelte Angriffe offenbaren können. Darauf aufbauend wirkt eine Attention-Komponente wie ein Spotlight und lernt, welche Zeitpunkte in der Verkehrshistorie für die Entscheidung, ob etwas verdächtig ist, am wichtigsten sind. Die Ausgaben der beiden Zweige werden dann verschmolzen und in einen abschließenden Klassifikator eingespeist, der entscheidet, ob ein Verkehrsstück normal ist oder zu einer der Angriffsklassen gehört.

Den neuen Wächter auf die Probe stellen

Die Autoren vergleichen ihr hybrides Design mit mehreren weit verbreiteten Deep-Learning-Architekturen, darunter einfachere neuronale Netze, Faltungsnetze und Modelle, die Faltungs- mit rekurrenten Schichten mischen. Alle Modelle werden unter gleichen Bedingungen trainiert und getestet, um einen fairen Vergleich zu gewährleisten. Das vorgeschlagene Modell erreicht eine Genauigkeit von etwa 96,9 Prozent und hält die Fehlalarmrate sehr niedrig. Es übertrifft nicht nur die vom Autorenteam erstellten Basislinienmodelle, sondern schlägt auch die besten in anderen jüngeren Studien zum gleichen Datensatz berichteten Ergebnisse. Detaillierte Prüfungen, wie Konfusionsmatrizen und Leistungskennlinien, zeigen, dass das Modell viele verschiedene Angriffskategorien trennen kann, während es selten normalen Verkehr fälschlich als bösartig einstuft — wichtig, um unnötige Abschaltungen in einer Fabrik zu vermeiden.

Was das für eine sicherere vernetzte Industrie bedeutet

Für Nichtfachleute ist die wichtigste Erkenntnis, dass diese Arbeit einen wachsameren und anpassungsfähigeren digitalen Wächter für künftige Fabriken und Industrieanlagen demonstriert. Durch die Kombination von breit angelegter Mustererkennung, zeitbewusster Analyse und einem Fokussierungsmechanismus, der die aufschlussreichsten Momente der Netzaktivität hervorhebt, kann das Modell in einem geschäftigen, 6G-fähigen Industrieumfeld eine Vielzahl von Cyberangriffen mit hoher Genauigkeit und wenigen Fehlalarmen erkennen. Die Autoren weisen darauf hin, dass weitere Arbeit nötig ist, um das System besser interpretierbar und schneller zu machen und an zusätzlichen realen Daten zu testen; ihre Ergebnisse deuten jedoch darauf hin, dass solche hybriden KI-Ansätze ein zentraler Baustein dafür werden könnten, wie Netzwerke der nächsten Generation gegen sich entwickelnde Cyberbedrohungen resilient bleiben.

Zitation: Guo, G., Qamar, F., Kazmi, S.H.A. et al. A hybrid deep learning approach with temporal awareness for intelligent intrusion detection in 6G-enabled IIoT networks. Sci Rep 16, 13474 (2026). https://doi.org/10.1038/s41598-026-43058-x

Schlüsselwörter: 6G Industrie-Netze, Eindringlingserkennung, Deep-Learning-Sicherheit, Industrial IoT, Erkennung von Cyberangriffen